Ricerca sulle minacce

Categorie

- Backup e ripristino di Active Directory (69)

- Sicurezza di Active Directory (239)

- AD Sicurezza 101 (18)

- Strumenti della community (26)

- Gestione delle crisi (5)

- Modernizzazione degli elenchi ( 9)

- Dalla prima linea (70)

- Protezione ibrida dell'identità (85)

- Catalogo degli attacchi all'identità ( 32)

- Rilevamento e risposta alle minacce all'identità (170)

- La nostra mission: essere una forza per il bene (14)

- Purple Knight (6)

- Università Semperis (5)

- Il punto di vista del CISO (18)

- Ricerca sulle minacce (79)

- Senza categoria (3)

Cosa c'è da sapere: Escalation dei privilegi in remoto in Windows Admin Center (CVE-2026-26119)

- Andrea Pierini

- 23 marzo 2026

Scopri tutto sulla scoperta della vulnerabilità CVE-2026-26119: perché ha funzionato e perché non bisogna sottovalutare la riflessione dell'autenticazione.

SyncJacking: una vulnerabilità di hard matching consente l'acquisizione dell'account Entra ID

- Tomer Nahum

- 13 gennaio 2026

Gli aggressori con determinati privilegi possono sfruttare la sincronizzazione hard matching di Entra Connect per assumere il controllo degli account Entra ID sincronizzati.

Aggiornamento sull'abuso di nOAuth: potenziale passaggio a Microsoft 365

- Eric Woodruff | Responsabile dell'architettura dell'identità

- 5 gennaio 2026

Ulteriori ricerche sul nOAuth indicano che il rischio di abuso del nOAuth esiste ancora e che molte organizzazioni non sono ancora consapevoli di questa vulnerabilità.

Sfruttamento di Ghost SPN e Kerberos Reflection per l'elevazione dei privilegi del server SMB

- Andrea Pierini

Quando i Service Principal Name (SPN) e le autorizzazioni predefinite non sono configurati correttamente, gli aggressori possono sfruttare la riflessione di Kerberos per ottenere l'accesso a livello di SISTEMA da remoto. Anche con l'aggiornamento di sicurezza di Microsoft, gli SPN fantasma possono ancora perseguitarvi. Scoprite perché.

EntraGoat Scenario 6: sfruttamento dell'autenticazione basata su certificati per impersonare l'amministratore globale in Entra ID

- Jonathan Elkabas e Tomer Nahum

Nota dell'editore Questo scenario fa parte di una serie di esempi che dimostrano l'uso di EntraGoat, il nostro ambiente di simulazione Entra ID. Una panoramica di EntraGoat e del suo valore è disponibile qui. Bypass del certificato Accesso all'autorità e alla root concessi Lo scenario 6 di EntraGoat illustra una tecnica di escalation dei privilegi in Microsoft Entra ID in cui...

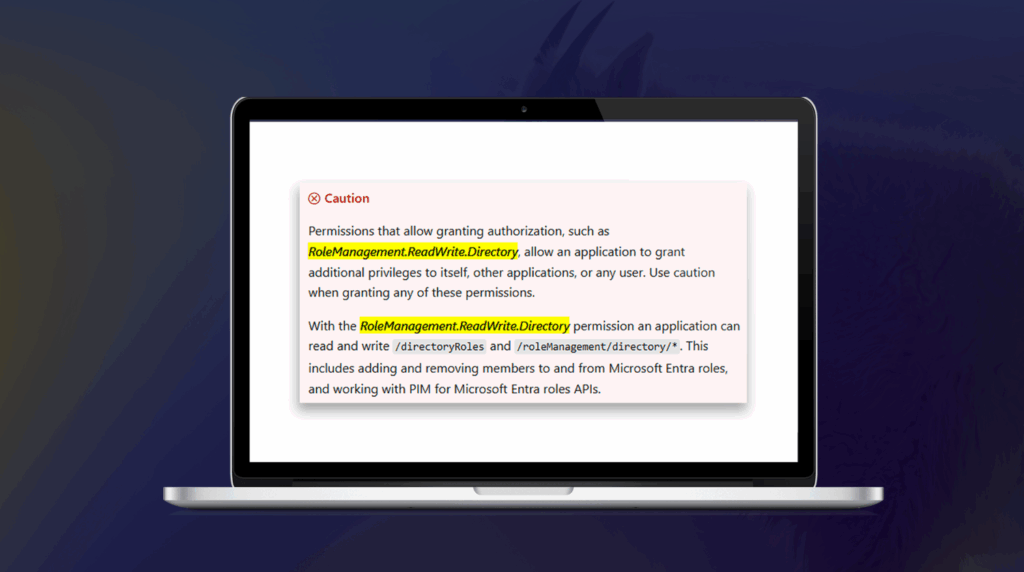

EntraGoat Scenario 2: Sfruttamento delle autorizzazioni del grafico solo per le app in Entra ID

- Jonathan Elkabas e Tomer Nahum

Nel nostro secondo scenario di attacco EntraGoat, seguite i passaggi di un certificato incautamente trapelato per acquisire la password di amministratore globale e la compromissione completa dell'Entra ID.

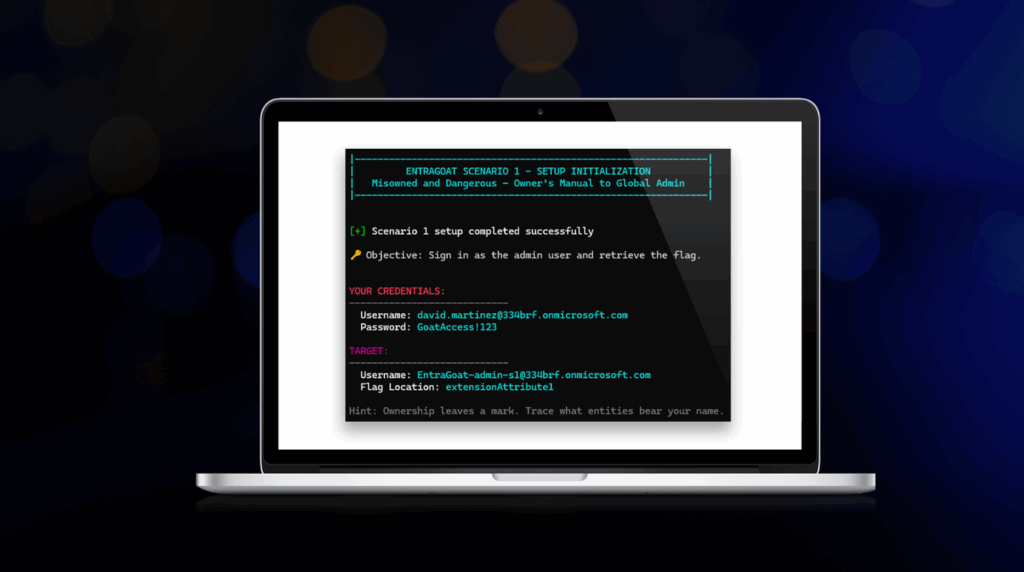

EntraGoat Scenario 1: Abuso di proprietà del responsabile del servizio in Entra ID

- Jonathan Elkabas e Tomer Nahum

Come può un account utente con privilegi bassi compromesso sfruttare la proprietà del service principal e completare un tenant takeover di Entra ID? Scopritelo quando vi immergerete nello Scenario 1 di EntraGoat.

Iniziare con EntraGoat: conoscere Entra ID in modo intelligente

- Jonathan Elkabas e Tomer Nahum

Siete pronti a entrare in scena e a sporcarvi gli zoccoli con EntraGoat? Iniziate da qui. Questi passaggi rapidi vi permetteranno di affrontare il vostro primo scenario di attacco.