Investigação de ameaças

Categorias

- Cópia de segurança e recuperação do Active Directory (69)

- Segurança do Active Directory (239)

- Segurança AD 101 (18)

- Ferramentas da comunidade (26)

- Gestão de crises (5)

- Modernização de directórios (9)

- Da linha da frente (70)

- Proteção híbrida de identidade (85)

- Catálogo de ataques de identidade (32)

- Detecção e resposta a ameaças à identidade (170)

- A nossa missão: Ser uma força para o bem (14)

- Purple Knight (6)

- Universidade Semperis (5)

- A perspetiva do CISO (18)

- Investigação sobre ameaças (79)

- Sem categoria (3)

O que precisa de saber: Escalada de privilégios remota no Windows Admin Center (CVE-2026-26119)

- Andrea Pierini

- 23 de março de 2026

Saiba mais sobre a descoberta da vulnerabilidade CVE-2026-26119: por que é que funcionou e por que não se deve subestimar a reflexão de autenticação.

SyncJacking: Vulnerabilidade de correspondência difícil permite a aquisição de contas Entra ID

- Tomer Nahum

- 13 de janeiro de 2026

Os invasores com certos privilégios podem abusar da sincronização rígida do Entra Connect para assumir o controlo de contas Entra ID sincronizadas.

Atualização sobre abuso do nOAuth: possível mudança para o Microsoft 365

- Eric Woodruff | Arquiteto-chefe de identidade

- 05 de janeiro de 2026

Pesquisas adicionais sobre nOAuth indicam que o risco de abuso do nOAuth ainda existe e que muitas organizações ainda não estão cientes dessa vulnerabilidade.

Explorando SPNs Fantasma e Reflexão Kerberos para Elevação de Privilégio do Servidor SMB

- Andrea Pierini

Quando os Service Principal Names (SPNs) mal configurados e as permissões predefinidas se alinham, os atacantes podem explorar a reflexão Kerberos para obter acesso remoto ao nível do SISTEMA. Mesmo com a atualização de segurança da Microsoft, os SPNs fantasma podem continuar a assombrá-lo. Saiba porquê.

EntraGoat Cenário 6: Explorando a autenticação baseada em certificado para se passar por administrador global no Entra ID

- Jonathan Elkabas e Tomer Nahum

Nota do editor Este cenário faz parte de uma série de exemplos que demonstram a utilização do EntraGoat, o nosso ambiente de simulação Entra ID. Você pode ler uma visão geral do EntraGoat e seu valor aqui. Autorização de desvio de certificado - acesso à raiz concedido O cenário 6 do EntraGoat detalha uma técnica de escalonamento de privilégios no Microsoft Entra ID em que...

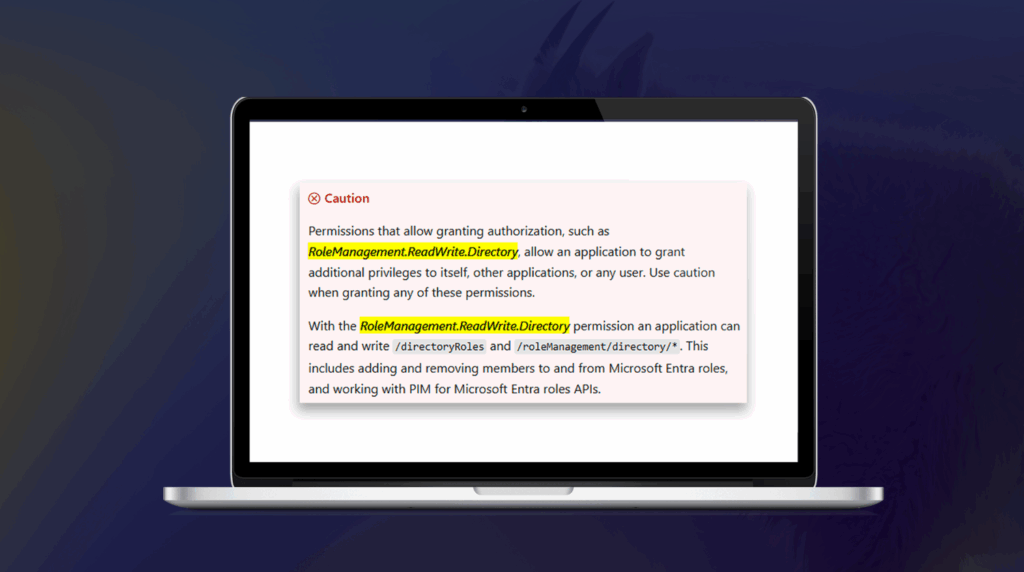

EntraGoat Cenário 2: Explorando permissões de gráficos somente para aplicativos no Entra ID

- Jonathan Elkabas e Tomer Nahum

Em nosso segundo cenário de ataque EntraGoat, siga as etapas de um certificado vazado descuidadamente para capturar a senha de administrador global - e o comprometimento total da ID Entra.

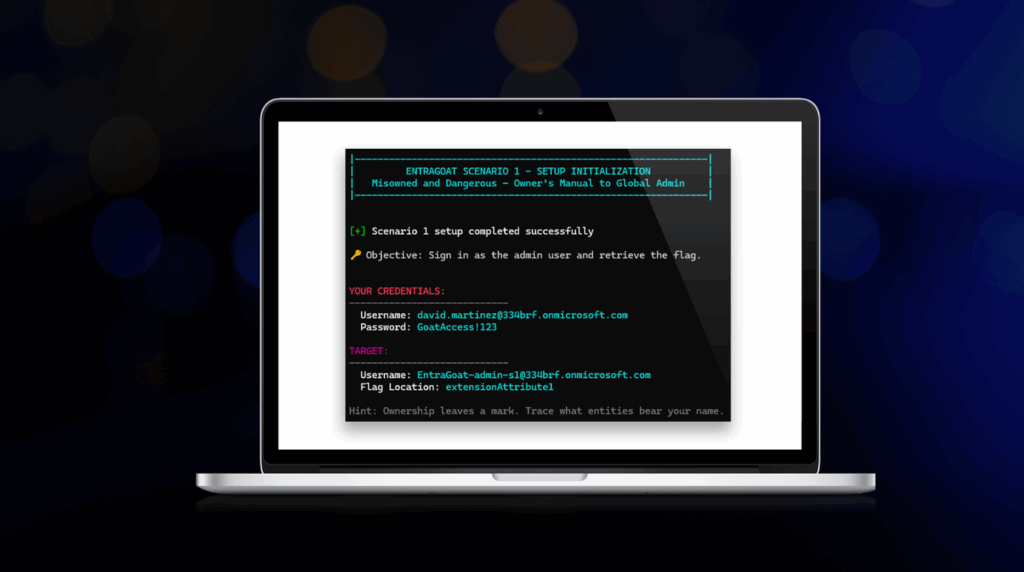

EntraGoat Cenário 1: Abuso de propriedade do principal de serviço no Entra ID

- Jonathan Elkabas e Tomer Nahum

Como uma conta de usuário com baixo privilégio comprometida pode explorar a propriedade principal do serviço - e concluir uma aquisição de locatário Entra ID? Descubra quando mergulhar no Cenário 1 do EntraGoat.

Começando com EntraGoat: Quebrando Entra ID a maneira inteligente

- Jonathan Elkabas e Tomer Nahum

Pronto para entrar e sujar os cascos no EntraGoat? Comece por aqui. Estas etapas de início rápido o levarão ao seu primeiro cenário de ataque.