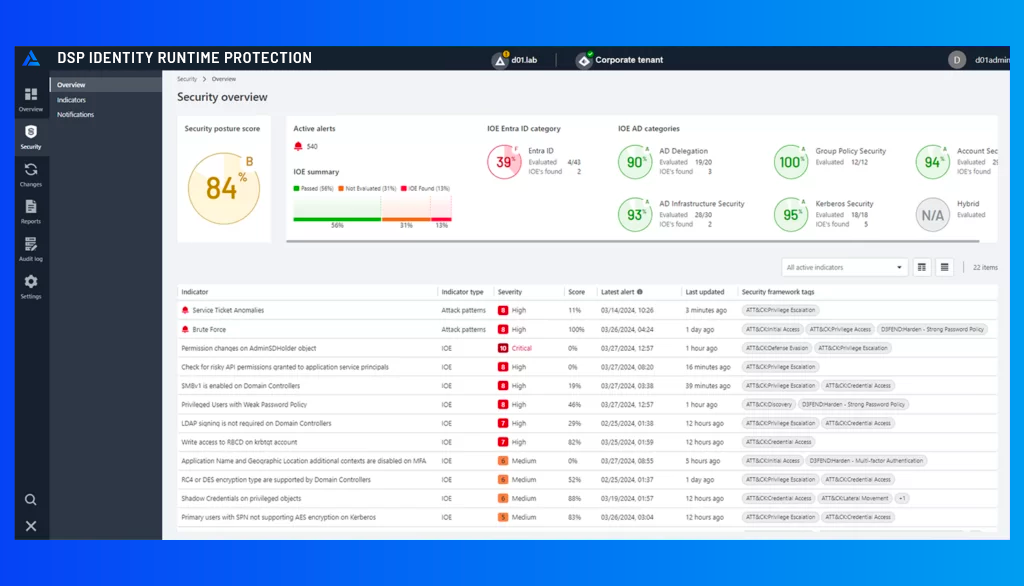

O IRP captura, analisa e correlaciona as actividades de autenticação com a inteligência de ameaças à identidade da Semperis para detetar padrões de ataque conhecidos e sinalizar comportamentos maliciosos.

- Ataques de pulverização de palavra-passe: Monitoriza as tentativas de início de sessão para detetar padrões indicativos de um ataque de pulverização de palavra-passe

- Ataques de força bruta: Monitoriza tentativas repetidas e rápidas de início de sessão contra um único utilizador para detetar potenciais ataques de força bruta

- Logons anómalos: Procura anomalias de início de sessão do utilizador que indiquem um início de sessão anómalo no AD

- Acesso anómalo a recursos: Monitoriza a atividade de um utilizador e qualquer interação com serviços que indiquem um ataque aos serviços AD

- Anomalias nos bilhetes de serviço: Procura requisitos suspeitos de bilhetes de serviço que indiquem um ataque Kerberoasting no AD