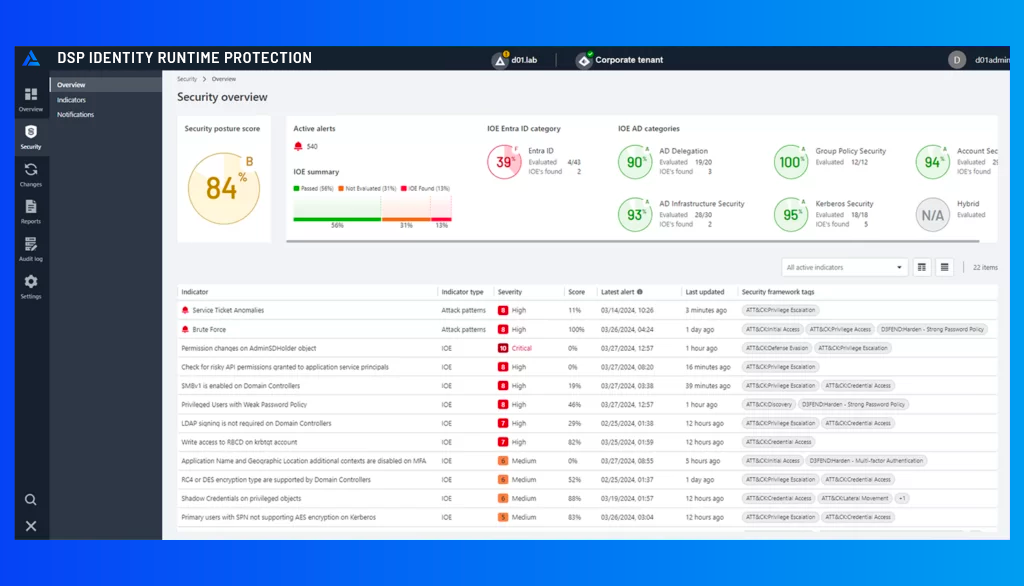

IRP erfasst, analysiert und korreliert Authentifizierungsaktivitäten mit den Identitätsbedrohungsdaten von Semperis, um bekannte Angriffsmuster zu erkennen und bösartiges Verhalten zu signalisieren.

- Password-Spray-Angriffe: Überwacht Anmeldeversuche, um Muster zu erkennen, die auf einen Password-Spray-Angriff hindeuten

- Brute-Force-Angriffe: Überwacht wiederholte und schnelle Anmeldeversuche gegen einen einzelnen Benutzer, um potenzielle Brute-Force-Angriffe zu erkennen

- Anomale Anmeldungen: Sucht nach Anomalien bei der Benutzeranmeldung, die auf eine anomale AD-Anmeldung hinweisen

- Anomaler Ressourcenzugriff: Überwacht die Aktivitäten eines Benutzers und jede Interaktion mit Diensten, die auf einen Angriff auf AD-Dienste hindeuten

- Service-Ticket-Anomalien: Sucht nach verdächtigen Service-Ticket-Anforderungen, die auf einen Kerberoasting-Angriff auf AD hinweisen