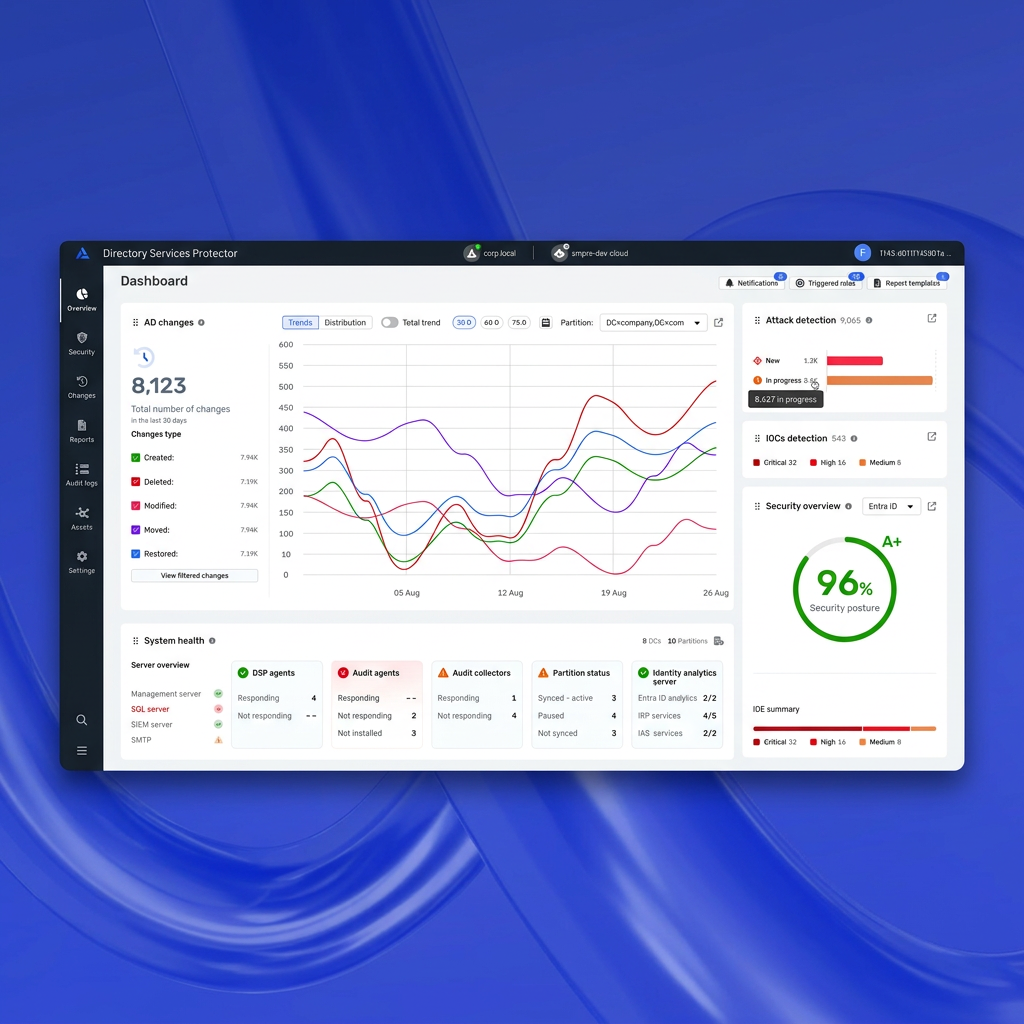

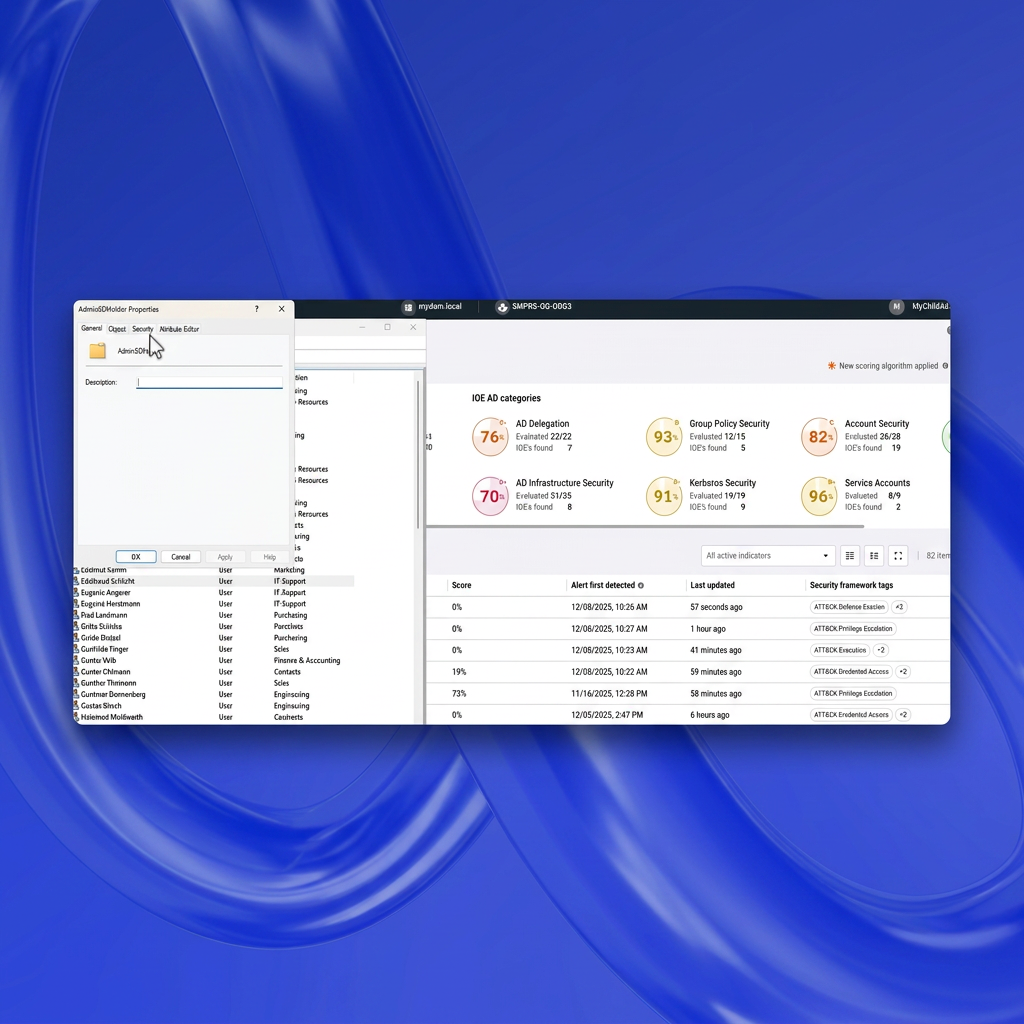

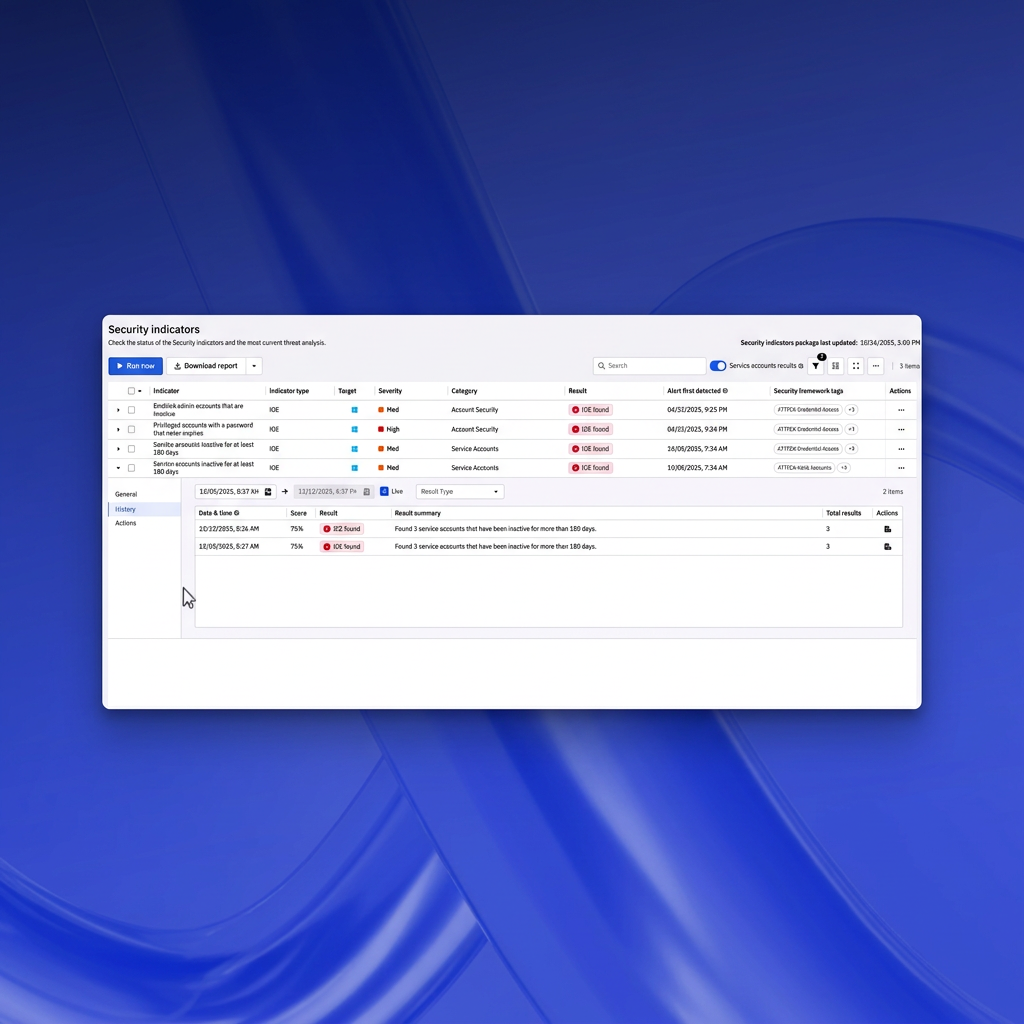

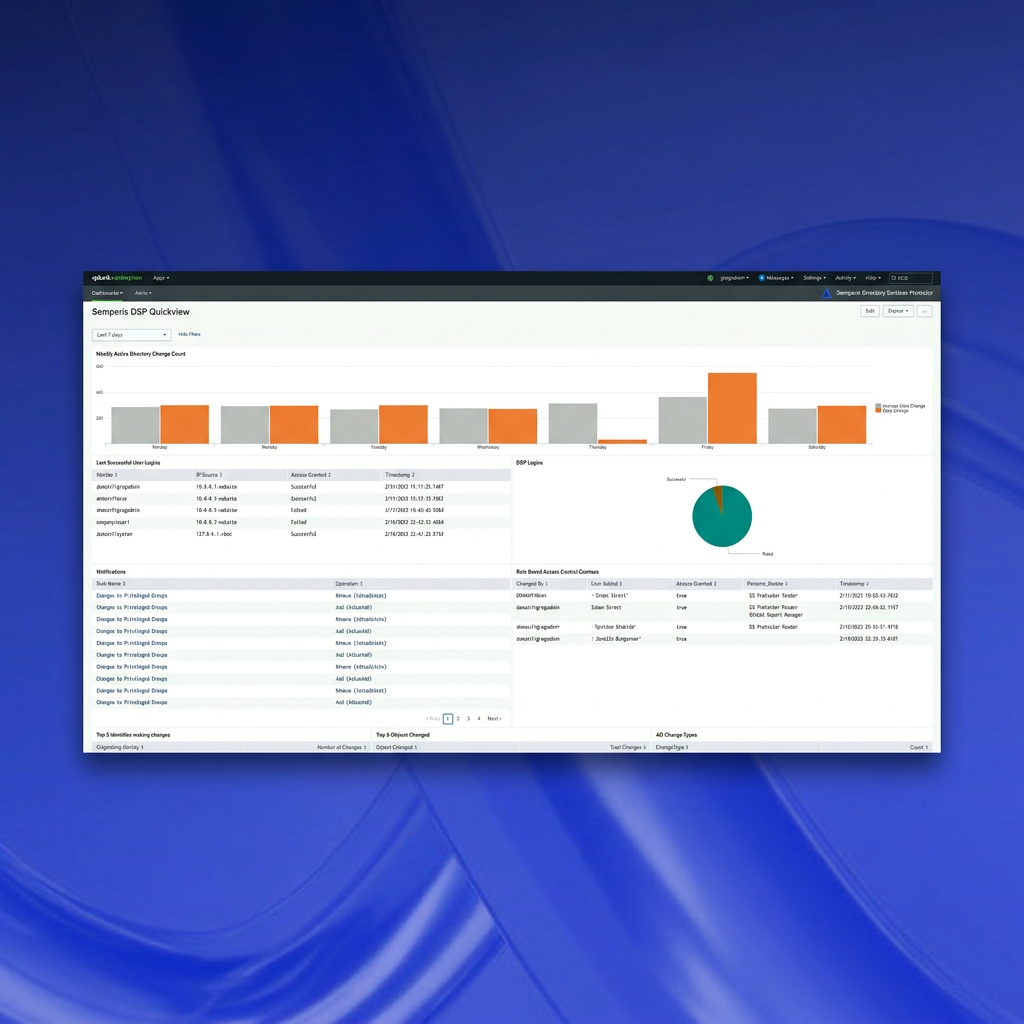

Nutzen Sie Hunderte von integrierten, ständig aktualisierten Sicherheitsindikatoren um Ihre hybride AD- und Entra-ID-Umgebung auf veraltete Schwachstellen und neue Bedrohungen zu überwachen. Behalten Sie den Status in einem übersichtlichen Dashboard im Blick, das Schweregrade anzeigt, sodass Sie Maßnahmen zur Verbesserung der Sicherheitslage schnell priorisieren können.

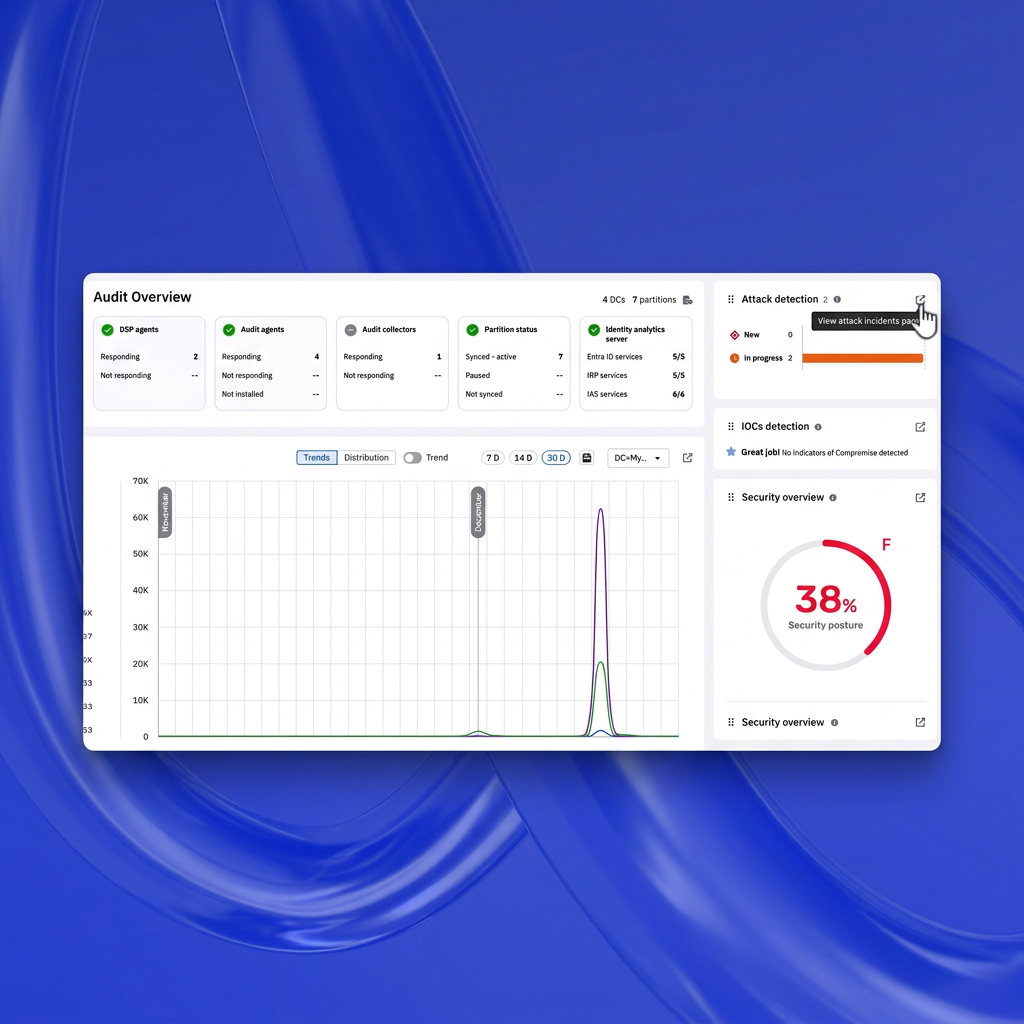

- Sehen Sie sich die Gesamtbewertung Ihrer Sicherheitslage in einem übersichtlichen Dashboard an

- Bewerten Sie den Schweregrad von Sicherheitsindikatoren auf einen Blick

- Nutzen Sie Hunderte von Sicherheitsindikatoren, die von einem internen Expertenteam für Threat Research ständig aktualisiert werden

- Behalten Sie AD- und Entra ID-Schwachstellen auf einem einzigen Dashboard im Blick, um Angriffe zu erkennen, die sich von der lokalen Umgebung in die Cloud ausbreiten und umgekehrt