Bedrohungsforschung

Kategorien

- Sicherung und Wiederherstellung von Active Directory (69)

- Active Directory-Sicherheit (239)

- AD-Sicherheit 101 (18)

- Community-Tools (26)

- Krisenmanagement (5)

- Verzeichnis-Modernisierung (9)

- Von der Frontlinie (70)

- Hybrider Identitätsschutz (84)

- Katalog der Identitätsangriffe (32)

- Erkennung und Reaktion auf Identitätsbedrohungen (169)

- Unser Auftrag: Eine Kraft für das Gute sein (14)

- Purple Knight (6)

- Semperis Universität (5)

- Die Perspektive des CISO (18)

- Bedrohungsforschung (79)

- Uncategorized (3)

Was Sie wissen müssen: Ausnutzung einer Sicherheitslücke zur Eskalation von Berechtigungen im Windows Admin Center (CVE-2026-26119)

- Andrea Pierini

- 23. März 2026

Erfahren Sie mehr über die Entdeckung von CVE-2026-26119: Warum sie erfolgreich war und warum Sie die Reflektionsschwachstelle bei der Authentifizierung nicht unterschätzen sollten.

SyncJacking: Hard-Matching-Schwachstelle ermöglicht Übernahme von Entra ID-Konten

- Tomer Nahum

- 13. Januar 2026

Angreifer mit bestimmten Berechtigungen können die Entra Connect-Synchronisierung missbrauchen, um synchronisierte Entra ID-Konten zu übernehmen.

nOAuth-Missbrauch – Update: Mögliche Umstellung auf Microsoft 365

- Eric Woodruff | Leitender Identitätsarchitekt

- 5. Januar 2026

Weitere Untersuchungen zu nOAuth zeigen, dass das Risiko eines Missbrauchs von nOAuth weiterhin besteht und dass viele Unternehmen sich dieser Schwachstelle nach wie vor nicht bewusst sind.

Ausnutzung von Ghost SPNs und Kerberos-Reflexion für SMB Server Privilegienerweiterung

- Andrea Pierini

Wenn falsch konfigurierte Service Principal Names (SPNs) und Standardberechtigungen übereinstimmen, können Angreifer die Kerberos-Spiegelung ausnutzen, um aus der Ferne Zugriff auf SYSTEM-Ebene zu erhalten. Trotz des Sicherheitsupdates von Microsoft können Sie immer noch von Ghost SPNs heimgesucht werden. Erfahren Sie warum.

EntraGoat Szenario 6: Ausnutzung der zertifikatsbasierten Authentifizierung, um sich als Global Admin in Entra ID auszugeben

- Jonathan Elkabas und Tomer Nahum

Anmerkung des Herausgebers: Dieses Szenario ist Teil einer Reihe von Beispielen, die die Verwendung von EntraGoat, unserer Entra ID-Simulationsumgebung, demonstrieren. Einen Überblick über EntraGoat und seinen Wert können Sie hier lesen. Zertifikatsumgehung - Zugriff auf das Stammverzeichnis gewährt EntraGoat-Szenario 6 beschreibt eine Technik zur Privilegienerweiterung in Microsoft Entra ID, bei der...

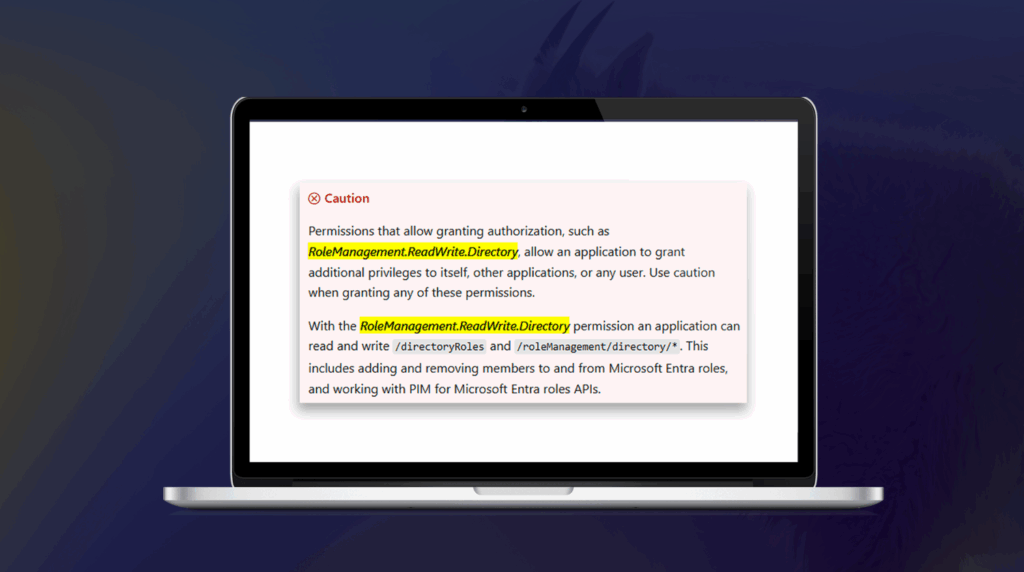

EntraGoat Szenario 2: Ausnutzung von App-Only Graph-Berechtigungen in Entra ID

- Jonathan Elkabas und Tomer Nahum

In unserem zweiten EntraGoat-Angriffsszenario folgen Sie den Schritten eines unvorsichtigerweise durchgesickerten Zertifikats, um das Global Admin-Passwort zu erbeuten und die Entra-ID vollständig zu kompromittieren.

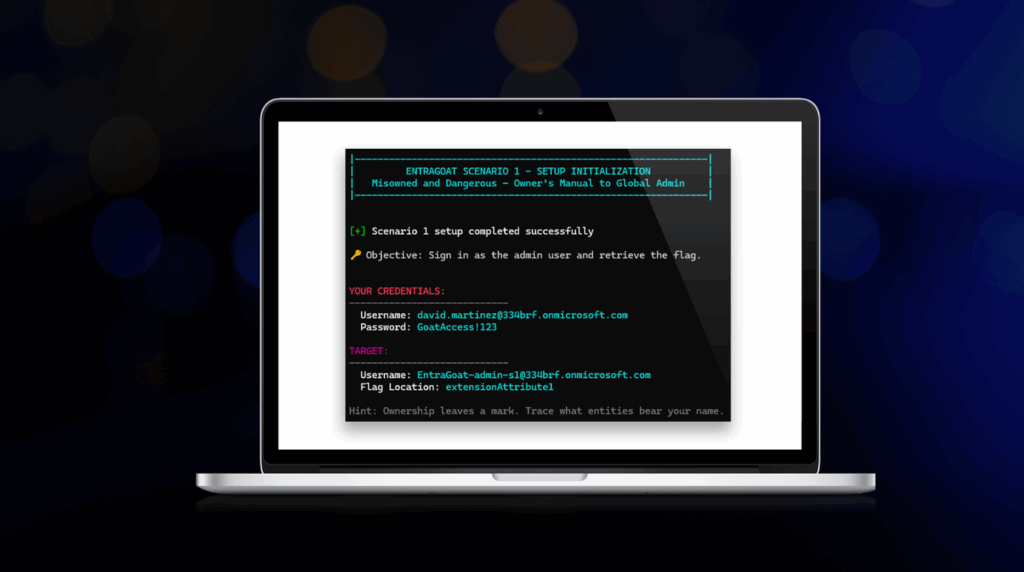

EntraGoat Szenario 1: Missbrauch der Eigentumsrechte des Dienstherrn in Entra ID

- Jonathan Elkabas und Tomer Nahum

Wie kann ein kompromittiertes Benutzerkonto mit niedrigen Privilegien die Eigentümerschaft des Dienstes ausnutzen und eine Übernahme des Entra ID-Mandanten durchführen? Finden Sie es heraus, wenn Sie in EntraGoat Szenario 1 eintauchen.

Erste Schritte mit EntraGoat: Entra ID auf die intelligente Art einführen

- Jonathan Elkabas und Tomer Nahum

Sind Sie bereit, sich in EntraGoat die Hufe schmutzig zu machen? Beginnen Sie hier. Diese Schnellstart-Schritte führen Sie zu Ihrem ersten Angriffsszenario.