Recherche sur les menaces

Catégories

- Sauvegarde et restauration d'Active Directory (69)

- Sécurité Active Directory (239)

- AD Security 101 (18)

- Outils communautaires (26)

- Gestion de crise (5)

- Modernisation de l'annuaire (9)

- Depuis le front (70)

- Protection hybride de l'identité (85)

- Catalogue des attaques d'identité (32)

- Détection et réponse aux menaces liées à l'identité (170)

- Notre mission : Être une force pour le bien (14)

- Purple Knight (6)

- Université Semperis (5)

- Le point de vue du RSSI (18)

- Recherche sur les menaces (79)

- Non classé (3)

Ce qu'il faut savoir : Élévation de privilèges à distance dans Windows Admin Center (CVE-2026-26119)

- Andrea Pierini

- 23 mars 2026

Découvrez les détails de la découverte de la vulnérabilité CVE-2026-26119 : pourquoi elle a fonctionné et pourquoi il ne faut pas sous-estimer la réflexion d'authentification.

SyncJacking : une vulnérabilité dans la concordance des données permet à Entra ID de s'emparer d'un compte

- Tomer Nahum

- Jan 13, 2026

Les attaquants disposant de certains privilèges peuvent exploiter la synchronisation rigide d'Entra Connect pour prendre le contrôle des comptes Entra ID synchronisés.

Mise à jour sur les abus liés à nOAuth : pivot potentiel vers Microsoft 365

- Eric Woodruff | Architecte en chef de l'identité

- Jan 05, 2026

Des recherches supplémentaires sur nOAuth indiquent que le risque d'abus de nOAuth existe toujours et que de nombreuses organisations ne sont toujours pas conscientes de cette vulnérabilité.

Exploitation des SPNs fantômes et de la réflexion Kerberos pour l'élévation des privilèges du serveur SMB

- Andrea Pierini

Lorsque des SPN (Service Principal Names) mal configurés et des autorisations par défaut s'alignent, les attaquants peuvent exploiter la réflexion Kerberos pour obtenir un accès à distance au niveau SYSTEM. Même avec la mise à jour de sécurité de Microsoft, les SPN fantômes peuvent encore vous hanter. Découvrez pourquoi.

Scénario EntraGoat 6 : Exploitation de l'authentification par certificat pour usurper l'identité d'un administrateur global dans Entra ID

- Jonathan Elkabas et Tomer Nahum

Note de l'éditeur Ce scénario fait partie d'une série d'exemples démontrant l'utilisation d'EntraGoat, notre environnement de simulation Entra ID. Vous pouvez lire un aperçu d'EntraGoat et de sa valeur ici. Le scénario 6 décrit une technique d'escalade des privilèges dans Microsoft Entra ID où...

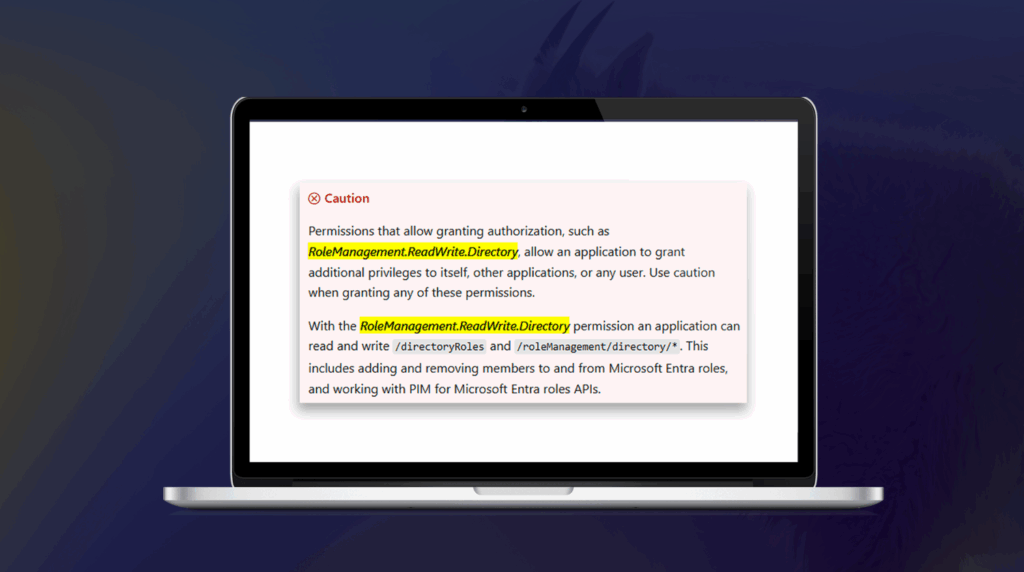

Scénario EntraGoat 2 : Exploitation des permissions de graphes réservées aux applications dans Entra ID

- Jonathan Elkabas et Tomer Nahum

Dans notre deuxième scénario d'attaque EntraGoat, suivez les étapes d'une fuite négligente de certificat pour capturer le mot de passe Global Admin et compromettre complètement Entra ID.

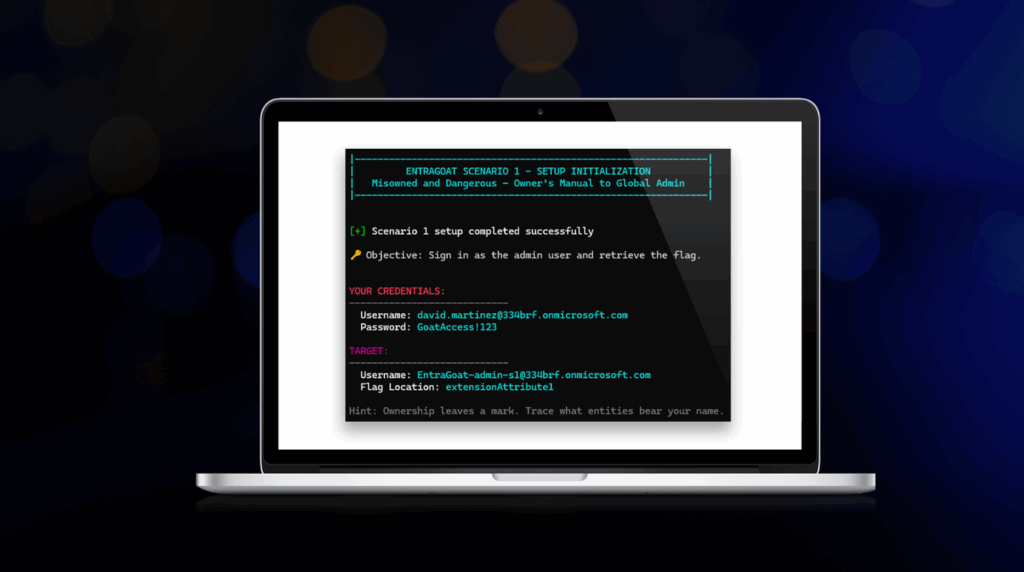

Scénario EntraGoat 1 : Abus de propriété d'un directeur de service dans Entra ID

- Jonathan Elkabas et Tomer Nahum

Comment un compte d'utilisateur à faible privilège peut-il exploiter la propriété d'un principal de service et compléter une prise de contrôle d'un locataire d'Entra ID ? Découvrez-le en vous plongeant dans le scénario 1 d'EntraGoat.

Démarrer avec EntraGoat : casser l'ID d'Entra de manière intelligente

- Jonathan Elkabas et Tomer Nahum

Vous êtes prêt à vous lancer et à vous salir les sabots dans EntraGoat ? Commencez ici. Ces étapes de démarrage rapide vous permettront de vous lancer dans votre premier scénario d'attaque.