Outils communautaires

Catégories

- Sauvegarde et restauration d'Active Directory (69)

- Sécurité Active Directory (240)

- AD Security 101 (18)

- Outils communautaires (26)

- Gestion de crise (5)

- Modernisation de l'annuaire (9)

- Depuis le front (70)

- Protection hybride de l'identité (85)

- Catalogue des attaques d'identité (32)

- Détection et réponse aux menaces liées à l'identité (170)

- Notre mission : Être une force pour le bien (14)

- Purple Knight (6)

- Université Semperis (5)

- Le point de vue du RSSI (18)

- Recherche sur les menaces (79)

- Non classé (3)

Comment vérifier la présence du chiffrement RC4 dans votre environnement

- Guido Grillenmeier et Rich Peckham

- 30 mars 2026

Microsoft va cesser de prendre en charge le chiffrement RC4 à partir d'avril 2026. Cet article explique la procédure à suivre et vous indique des ressources utiles.

Scénario EntraGoat 3 : Exploitation de la propriété de groupe dans Entra ID

- Jonathan Elkabas et Tomer Nahum

Plongez dans le scénario 3 d'EntraGoat, où vous découvrirez comment des caractéristiques d'Entra ID individuellement légitimes, lorsqu'elles sont combinées à une mauvaise configuration de la propriété des groupes, peuvent se transformer en une chaîne d'escalade des privilèges qui élève un compte de bas niveau en une menace pour l'ensemble du locataire.

Scénario EntraGoat 6 : Exploitation de l'authentification par certificat pour usurper l'identité d'un administrateur global dans Entra ID

- Jonathan Elkabas et Tomer Nahum

Note de l'éditeur Ce scénario fait partie d'une série d'exemples démontrant l'utilisation d'EntraGoat, notre environnement de simulation Entra ID. Vous pouvez lire un aperçu d'EntraGoat et de sa valeur ici. Le scénario 6 décrit une technique d'escalade des privilèges dans Microsoft Entra ID où...

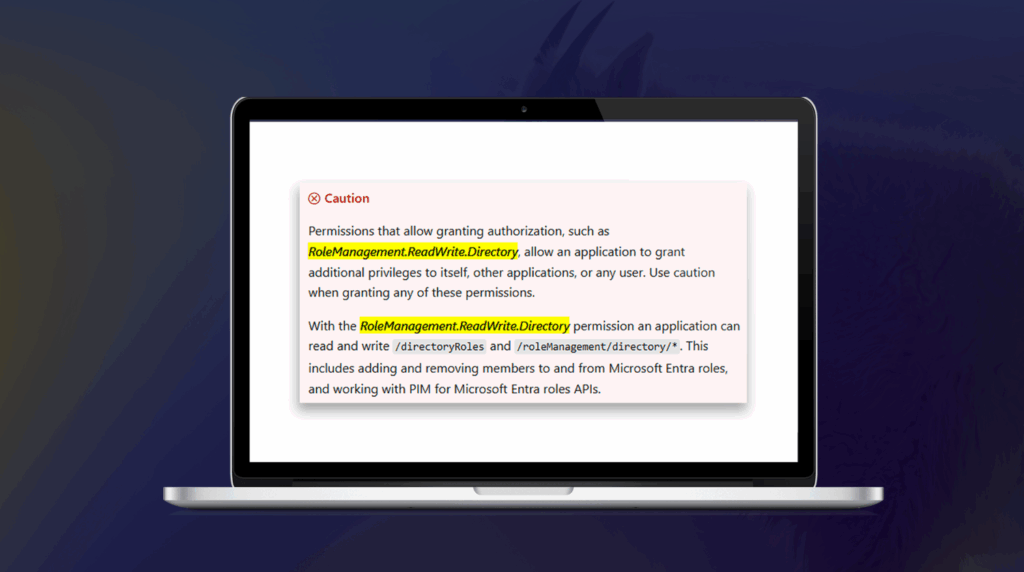

Scénario EntraGoat 2 : Exploitation des permissions de graphes réservées aux applications dans Entra ID

- Jonathan Elkabas et Tomer Nahum

Dans notre deuxième scénario d'attaque EntraGoat, suivez les étapes d'une fuite négligente de certificat pour capturer le mot de passe Global Admin et compromettre complètement Entra ID.

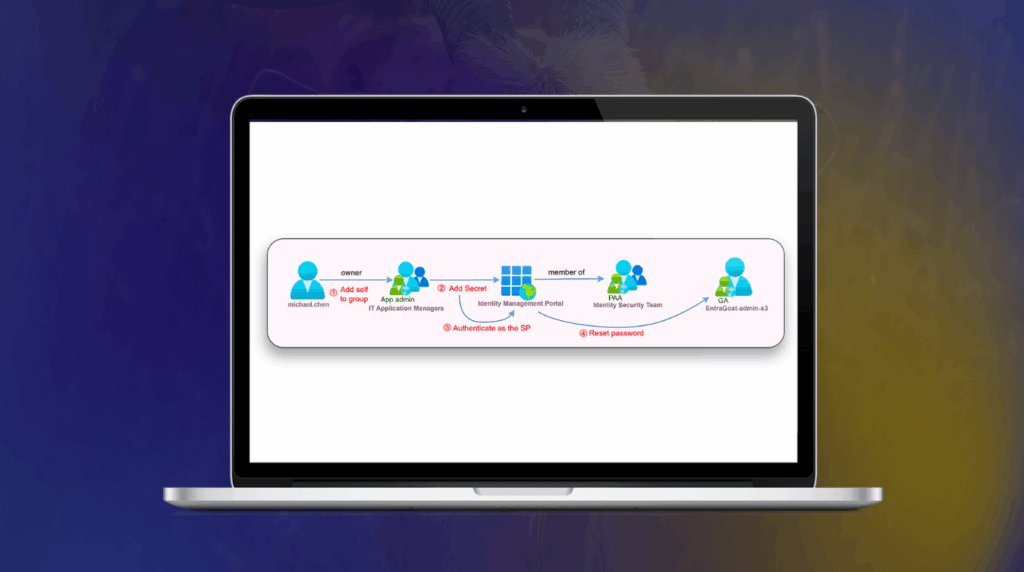

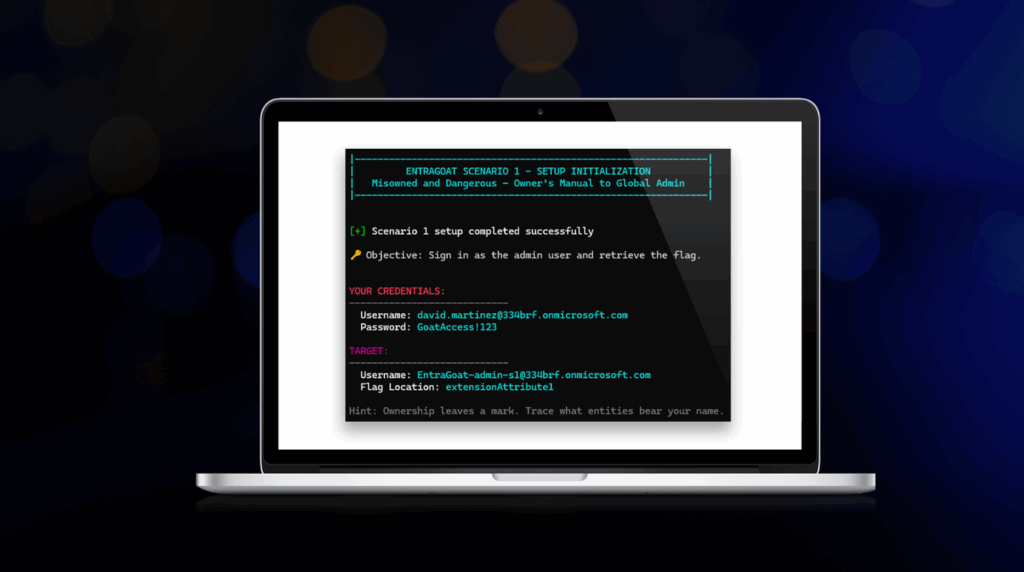

Scénario EntraGoat 1 : Abus de propriété d'un directeur de service dans Entra ID

- Jonathan Elkabas et Tomer Nahum

Comment un compte d'utilisateur à faible privilège peut-il exploiter la propriété d'un principal de service et compléter une prise de contrôle d'un locataire d'Entra ID ? Découvrez-le en vous plongeant dans le scénario 1 d'EntraGoat.

Démarrer avec EntraGoat : casser l'ID d'Entra de manière intelligente

- Jonathan Elkabas et Tomer Nahum

Vous êtes prêt à vous lancer et à vous salir les sabots dans EntraGoat ? Commencez ici. Ces étapes de démarrage rapide vous permettront de vous lancer dans votre premier scénario d'attaque.

Qu'est-ce qu'EntraGoat ? Un environnement de simulation Entra ID délibérément vulnérable

- Jonathan Elkabas et Tomer Nahum

Quelle est la meilleure façon de renforcer la cyber-résilience ? L'entraînement ! Rencontrez EntraGoat, votre espace sécurisé pour un apprentissage pratique de type CTF. Suivez les chemins d'attaque, traquez les erreurs de configuration des identités et mettez en évidence les failles du contrôle d'accès, tout en renforçant la résilience contre les menaces du monde réel.

Bonjour, mon nom est Domain Admin

- Mickey Bresman

Mes amis savent que je suis un cinéphile. Comme je suis également un adepte des arts martiaux mixtes, l'un de mes films préférés est Fight Club, basé sur le premier roman de Chuck Palahniuk. L'histoire est celle d'une crise d'identité : se rebeller contre le consumérisme, essayer de trouver la vérité et le sens de la vie, et devenir une "vraie" personne...