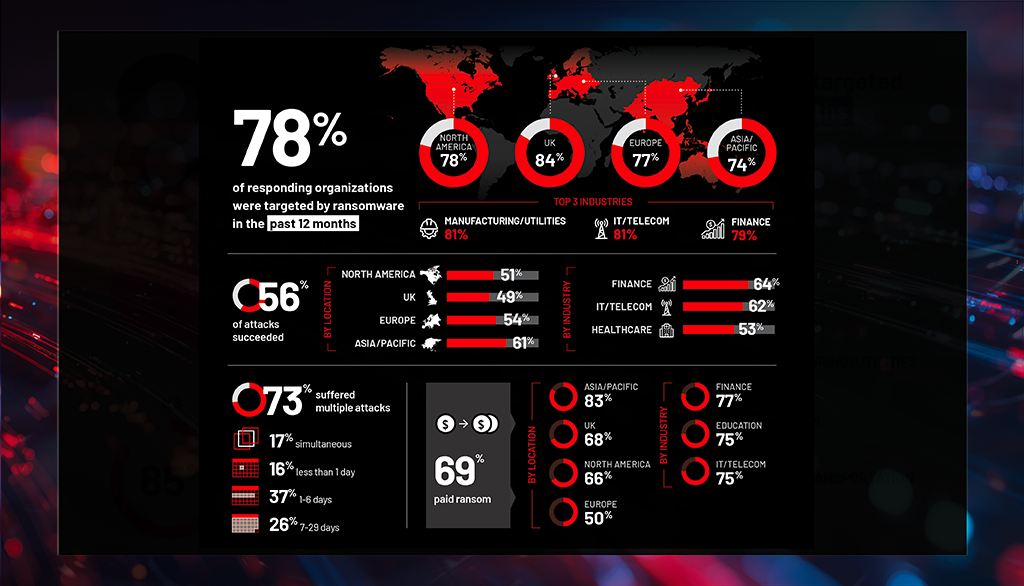

78% des organisations interrogées sont ciblées par des ransomwares

Notre étude mondiale annuelle des professionnels de l'informatique et de la sécurité révèle une escalade des menaces, des délais de récupération plus longs et une perturbation généralisée des activités, en dépit d'une réduction modeste des attaques réussies.

Les défis liés aux ransomwares persistent alors que les attaques d'IA agentique gagnent du terrain

La propagation de l'IA générative, l'inquiétude croissante concernant les attaques d'IA agentique, la montée des tensions géopolitiques, les changements de réglementation au niveau mondial... de nombreux nouveaux développements compliquent le paysage des cybermenaces. Dans quelle mesure les organisations s'adaptent-elles ? Les

L'étude révèle de nouvelles informations sur les attaques menées par des organisations du monde entier

Il y a de bonnes nouvelles dans les résultats de cette année : La fréquence et le succès des attaques par ransomware ont légèrement diminué. Mais comme nous l'a dit Chris Inglis, ancien directeur national du cyberespace aux États-Unis et conseiller stratégique de Semperis, "l'heure n'est pas à l'autosatisfaction. Le vrai regret n'est pas de ne pas savoir ce que l'on aurait dû faire ; c'est de ne pas avoir fait ce que l'on savait nécessaire et que l'on avait les moyens de faire.

Lire la suitedes entreprises qui ont été attaquées avec succès par un ransomware l'ont été plusieurs fois - 32 % trois fois ou plus.

des victimes de ransomware qui ont payé une rançon l'ont fait plusieurs fois ; 29 % ont payé trois fois ou plus.

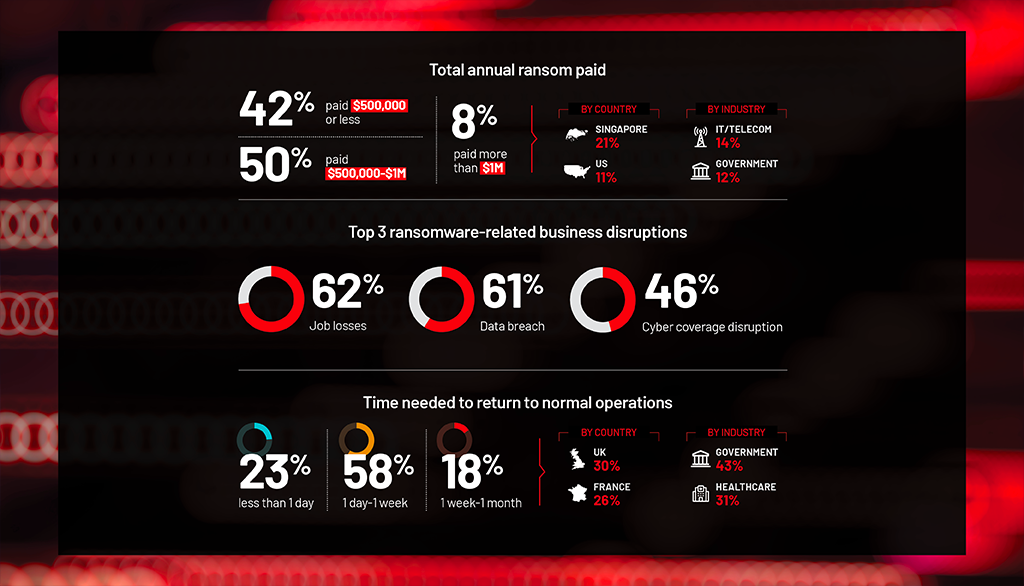

Les perturbations et les délais de rétablissement menacent la résilience des entreprises

Malgré les progrès réalisés dans la lutte contre les attaques, les interruptions d'activité sont continues, persistantes et potentiellement mortelles. Et les organisations mettent plus de temps à revenir à la normale.

"Si vous ne sécurisez pas correctement votre environnement, vous paierez plus cher votre assurance - ou vous ne serez plus assurable", prévient Jeff Wichman, directeur de la réponse aux incidents chez Semperis. Pour protéger votre investissement, dit-il, "vous devez déterminer quels sont vos points faibles, réfléchir aux différentes tactiques qu'un attaquant pourrait utiliser, commencer à construire à partir de là, puis tester, tester, tester".

des victimes n'ont pas reçu de clés de décryptage utilisables

des victimes de ransomware ont eu besoin de plus d'un jour pour revenir à un fonctionnement normal

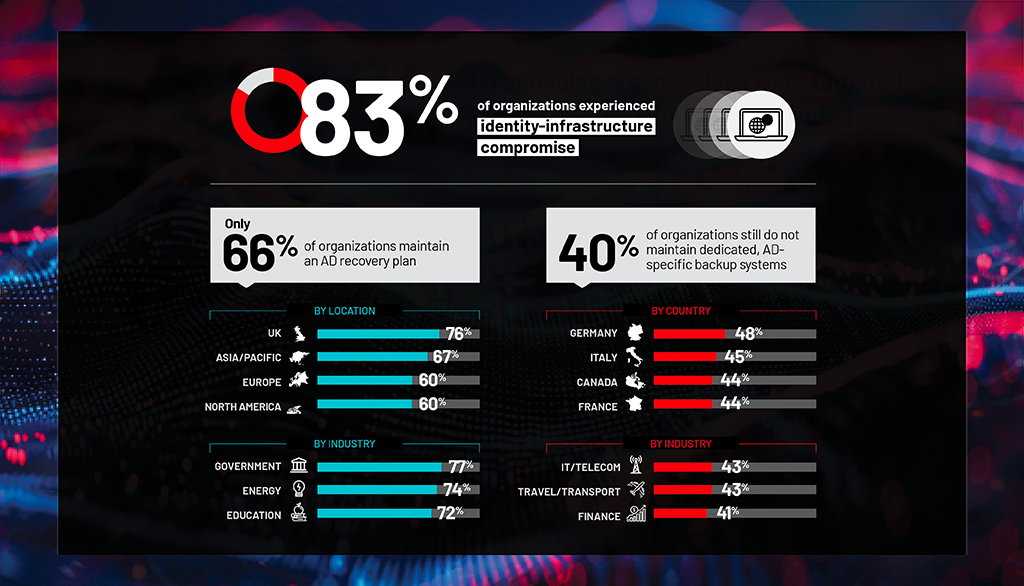

L'infrastructure IAM reste une cible privilégiée

Les acteurs de la menace s'attaquant à l'infrastructure de gestion des identités et des accès (IAM) elle-même, et l'abus d'informations étant l'un des principaux vecteurs d'attaque, les entreprises doivent renforcer leurs défenses IAM pour garder une longueur d'avance sur les attaquants.

Pourtant, bien que 90 % des personnes interrogées nous aient dit avoir mis en œuvre une stratégie de détection et de réponse aux menaces liées à l'identité (ITDR), un pourcentage beaucoup plus faible d'entre elles incluent des procédures de récupération AD dans leur plan de reprise après sinistre ou maintiennent des systèmes de sauvegarde dédiés et spécifiques à AD - deux éléments clés d'une ITDR efficace. Il s'agit là d'une lacune que les attaquants seront plus qu'heureux d'exploiter.

Les organisations constatent les difficultés liées à la cybersécurité et à la résilience des entreprises

Les organisations du monde entier considèrent toujours les cyberattaques comme la plus grande menace pour la résilience des entreprises, et l'augmentation de la fréquence et de la sophistication de ces attaques est leur principale préoccupation en matière de cybersécurité.

Télécharger le rapportDes experts expliquent comment résister aux ransomwares

Que peuvent faire les organisations pour se préparer à la nouvelle génération d'attaques basées sur l'IA ? Notre groupe d'experts se prononce sur les mesures que vous pouvez prendre dès aujourd'hui pour réduire les menaces de ransomware qui exploitent les vulnérabilités existantes et l'infrastructure d'identité - les deux autres principales préoccupations des organisations en matière de cybersécurité - tout en gérant les défis liés à la résilience de l'entreprise, y compris la conformité réglementaire.

En savoir plusPlus de ressources

En savoir plus sur la manière de prévenir, de détecter et de répondre aux attaques basées sur l'identité.