Strumenti della comunità

Categorie

- Backup e ripristino di Active Directory (69)

- Sicurezza di Active Directory (239)

- AD Sicurezza 101 (18)

- Strumenti della community (26)

- Gestione delle crisi (5)

- Modernizzazione degli elenchi ( 9)

- Dalla prima linea (70)

- Protezione ibrida dell'identità (85)

- Catalogo degli attacchi all'identità ( 32)

- Rilevamento e risposta alle minacce all'identità (170)

- La nostra mission: essere una forza per il bene (14)

- Purple Knight (6)

- Università Semperis (5)

- Il punto di vista del CISO (18)

- Ricerca sulle minacce (79)

- Senza categoria (3)

Come verificare la presenza della crittografia RC4 nel proprio ambiente

- Guido Grillenmeier e Rich Peckham

- 30 marzo 2026

A partire da aprile 2026, Microsoft renderà obsoleta la crittografia RC4. Questo articolo spiega la procedura e fornisce alcuni link a risorse utili.

EntraGoat Scenario 3: Sfruttare la proprietà del gruppo in Entra ID

- Jonathan Elkabas e Tomer Nahum

Immergetevi nello Scenario 3 di EntraGoat, dove scoprirete come funzioni Entra ID singolarmente legittime, se combinate con una configurazione errata della proprietà di gruppo, possono creare una catena di escalation dei privilegi che eleva un account di basso livello in una minaccia per tutto l'edificio.

EntraGoat Scenario 6: sfruttamento dell'autenticazione basata su certificati per impersonare l'amministratore globale in Entra ID

- Jonathan Elkabas e Tomer Nahum

Nota dell'editore Questo scenario fa parte di una serie di esempi che dimostrano l'uso di EntraGoat, il nostro ambiente di simulazione Entra ID. Una panoramica di EntraGoat e del suo valore è disponibile qui. Bypass del certificato Accesso all'autorità e alla root concessi Lo scenario 6 di EntraGoat illustra una tecnica di escalation dei privilegi in Microsoft Entra ID in cui...

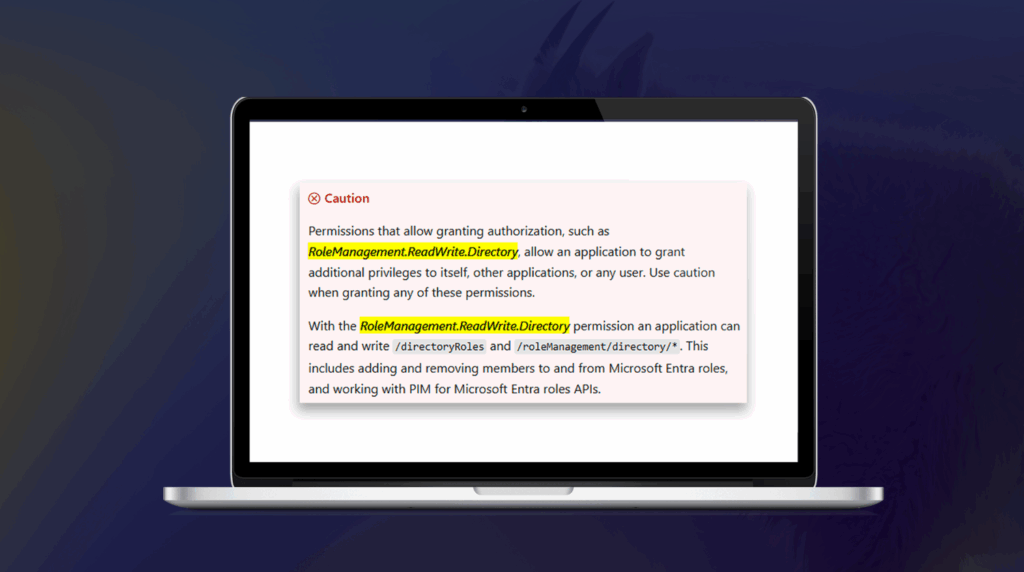

EntraGoat Scenario 2: Sfruttamento delle autorizzazioni del grafico solo per le app in Entra ID

- Jonathan Elkabas e Tomer Nahum

Nel nostro secondo scenario di attacco EntraGoat, seguite i passaggi di un certificato incautamente trapelato per acquisire la password di amministratore globale e la compromissione completa dell'Entra ID.

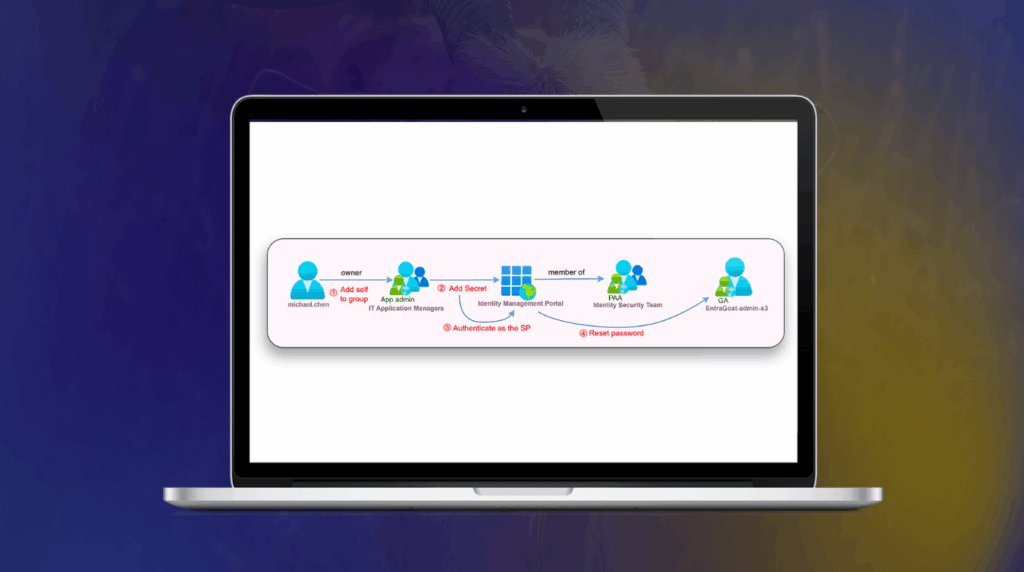

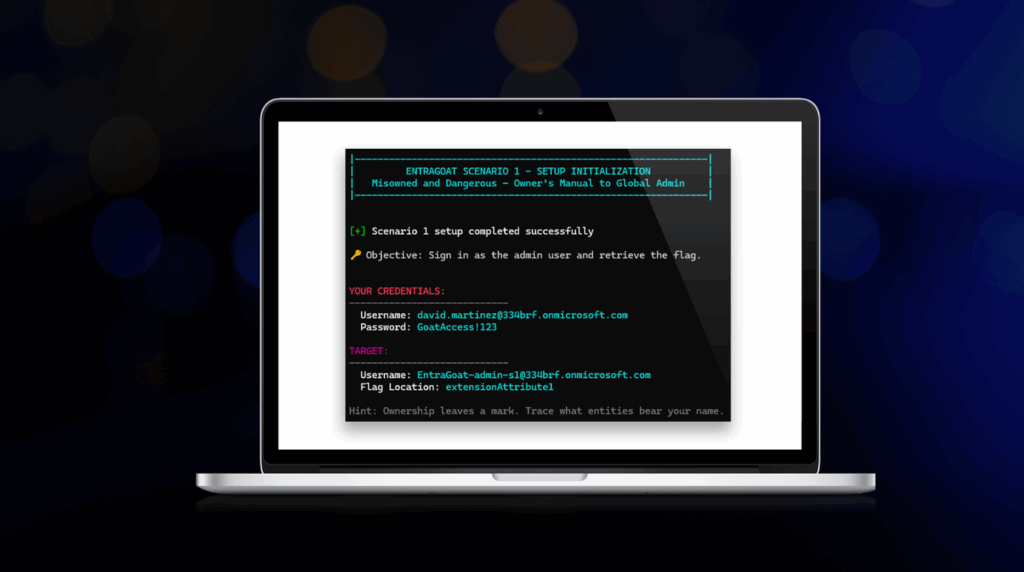

EntraGoat Scenario 1: Abuso di proprietà del responsabile del servizio in Entra ID

- Jonathan Elkabas e Tomer Nahum

Come può un account utente con privilegi bassi compromesso sfruttare la proprietà del service principal e completare un tenant takeover di Entra ID? Scopritelo quando vi immergerete nello Scenario 1 di EntraGoat.

Iniziare con EntraGoat: conoscere Entra ID in modo intelligente

- Jonathan Elkabas e Tomer Nahum

Siete pronti a entrare in scena e a sporcarvi gli zoccoli con EntraGoat? Iniziate da qui. Questi passaggi rapidi vi permetteranno di affrontare il vostro primo scenario di attacco.

Cos'è EntraGoat? Un ambiente di simulazione Entra ID deliberatamente vulnerabile

- Jonathan Elkabas e Tomer Nahum

Qual è il modo migliore per costruire la resilienza informatica? La pratica! Ecco EntraGoat, il vostro spazio sicuro per l'apprendimento pratico in stile CTF. Tracciate i percorsi di attacco, date la caccia alle configurazioni errate delle identità e scoprite le falle nel controllo degli accessi, mentre costruite la resilienza contro le minacce del mondo reale.

Salve, il mio nome è Domain Admin

- Mickey Bresman

I miei amici sanno che sono un appassionato di cinema. Essendo anche un appassionato di arti marziali miste, uno dei miei preferiti di sempre è Fight Club, tratto dal primo romanzo di Chuck Palahniuk. La storia parla di una crisi d'identità: ribellarsi al consumismo, cercare di trovare la verità e il significato della vita, diventare una persona "vera"...