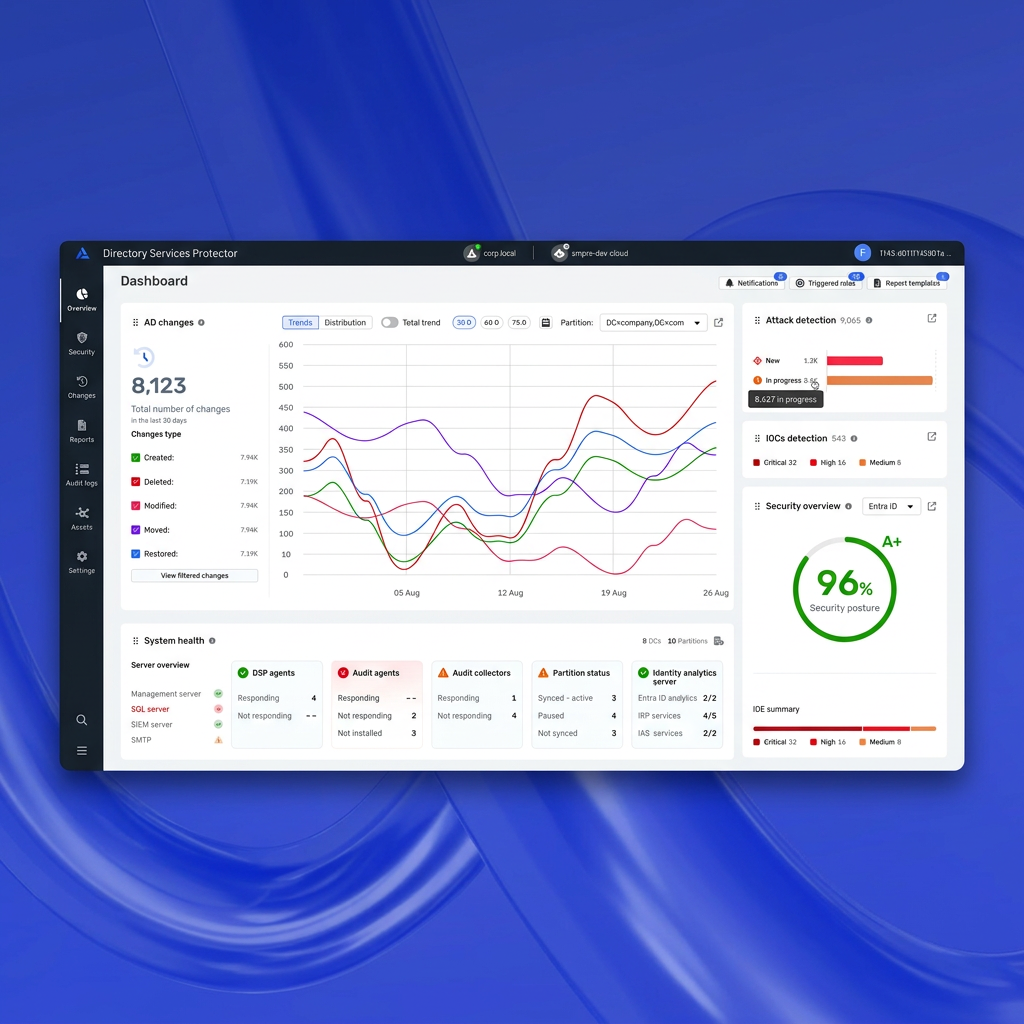

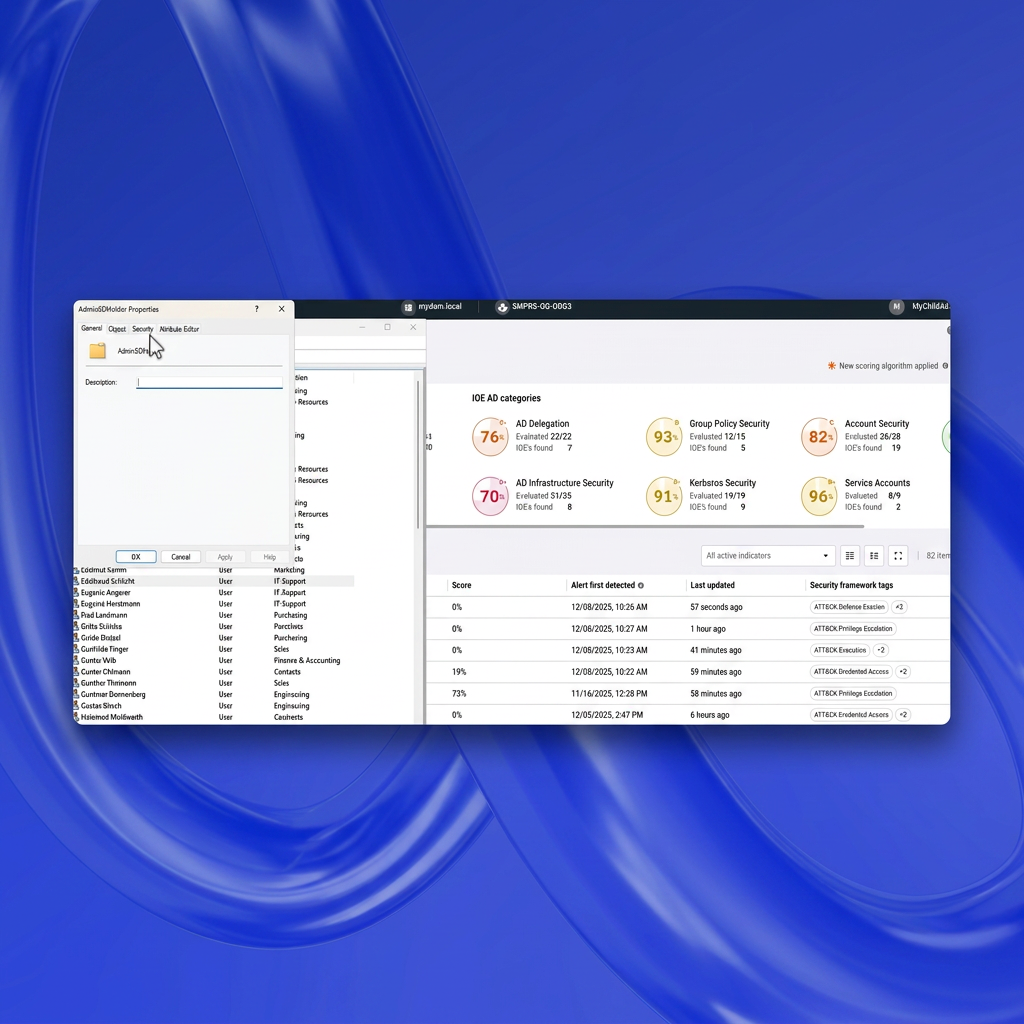

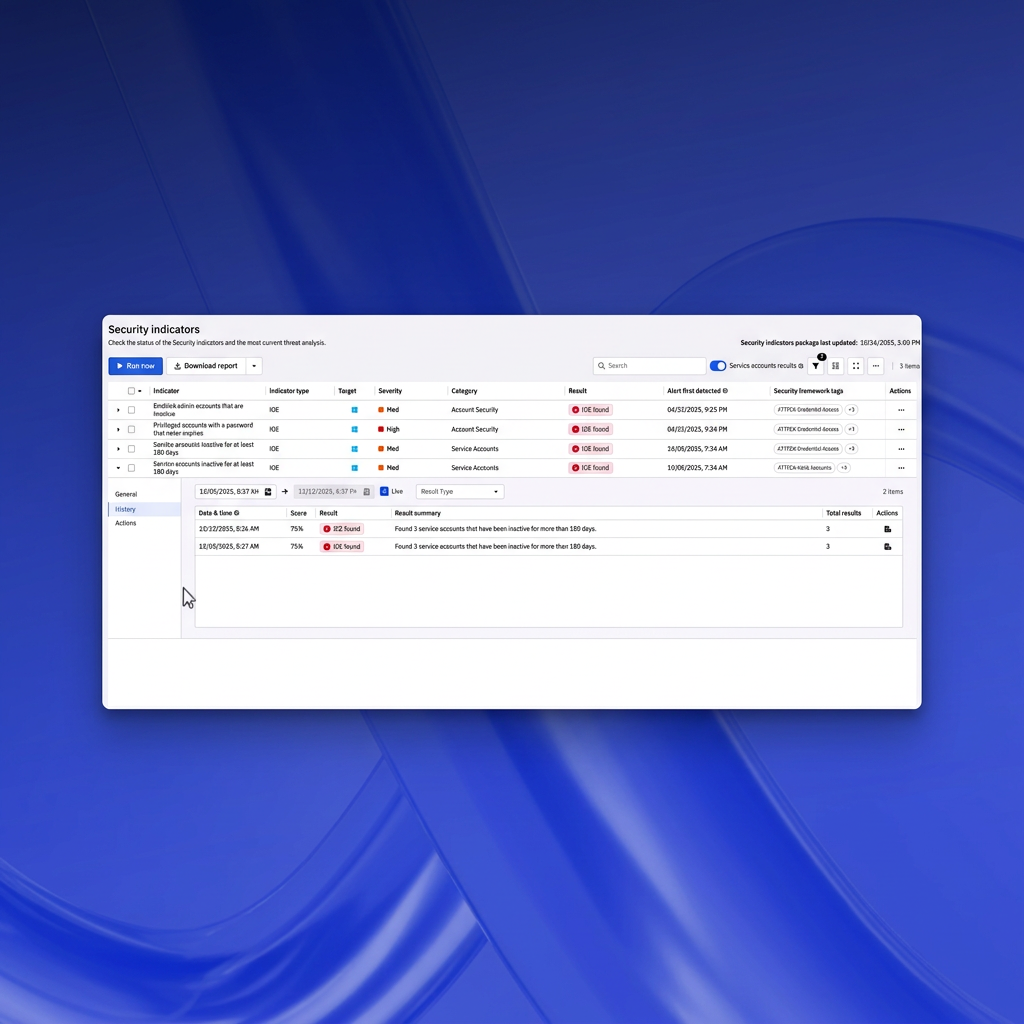

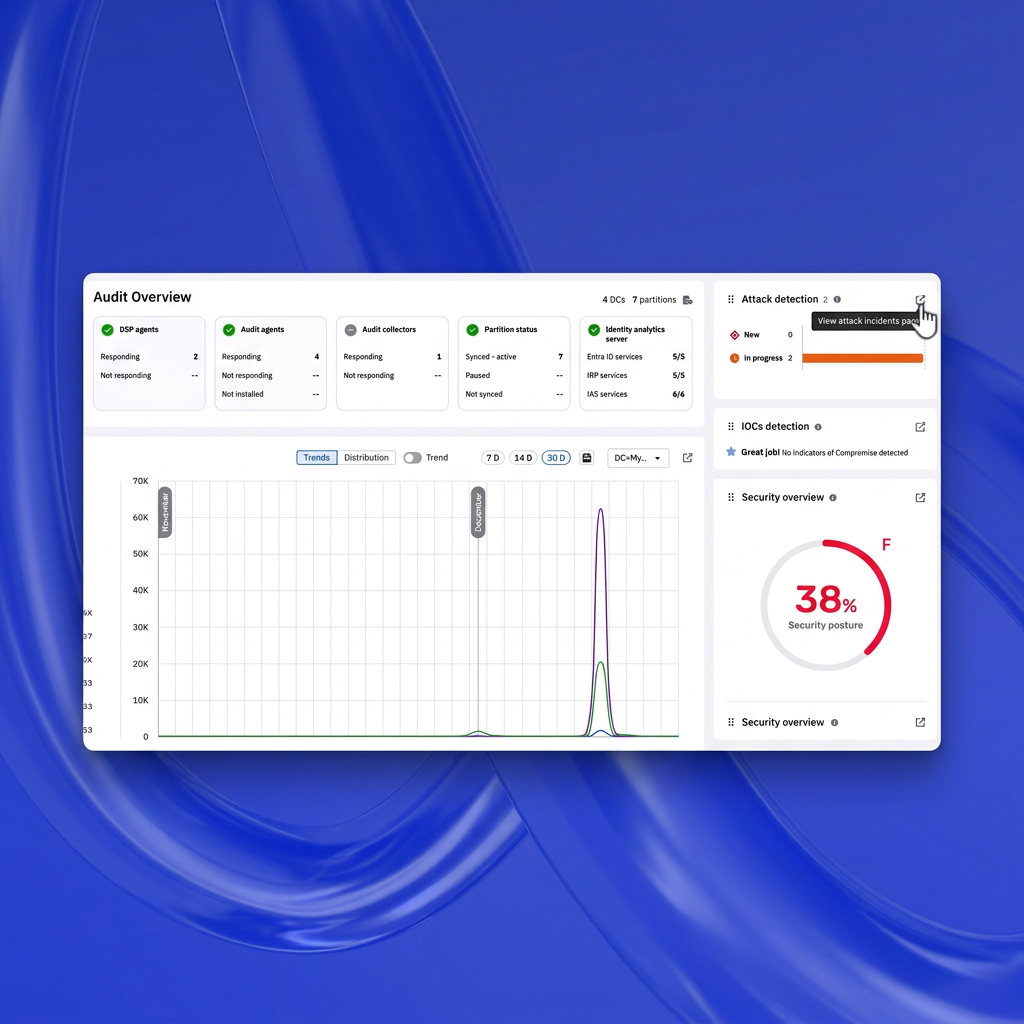

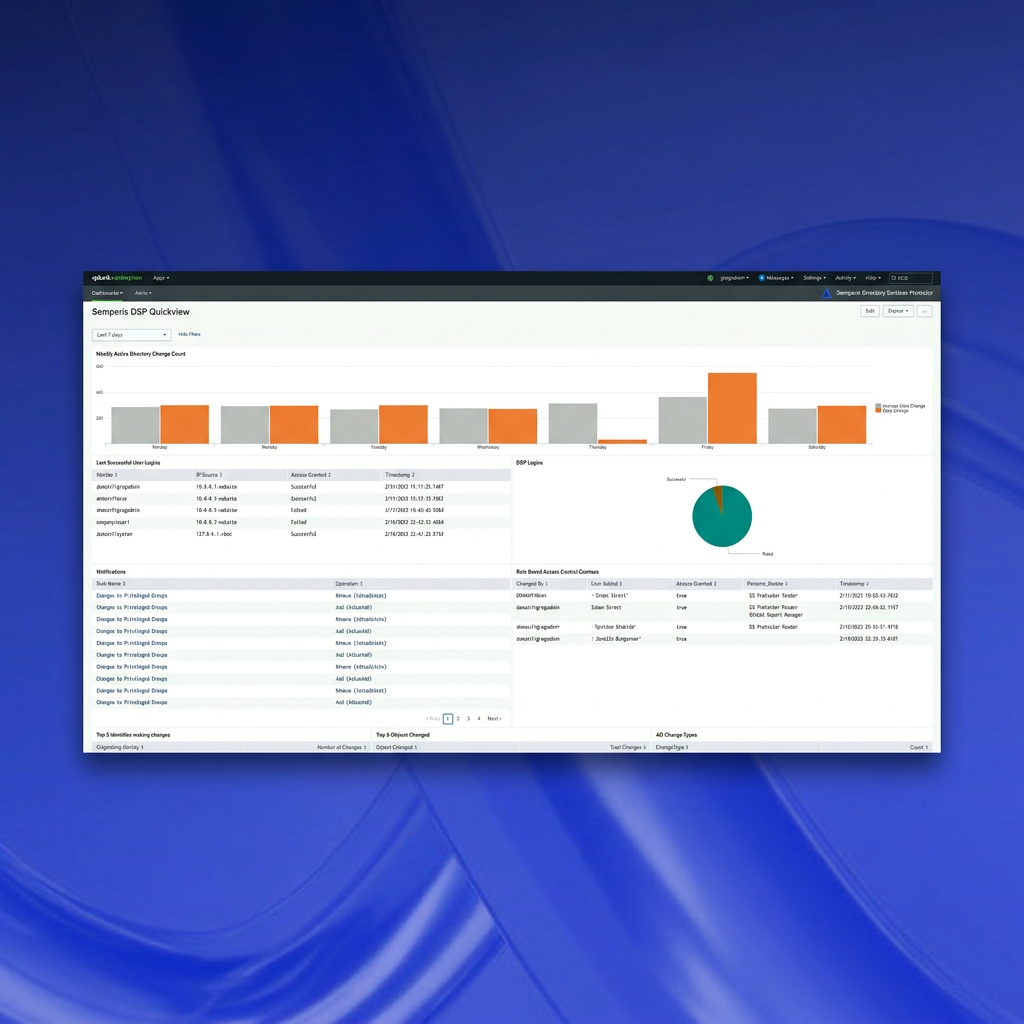

Utilizza le centinaia di indicatori di sicurezza integrati e costantemente aggiornati in DSP monitorare il tuo ambiente ibrido AD/Entra ID alla ricerca di vulnerabilità preesistenti e minacce emergenti. Visualizza lo stato in una dashboard intuitiva che evidenzia i livelli di gravità, in modo da poter stabilire rapidamente le priorità delle azioni da intraprendere per migliorare il livello di sicurezza.

- Visualizza il punteggio complessivo dello stato di sicurezza in una dashboard intuitiva

- Visualizza a colpo d'occhio lo stato degli indicatori di sicurezza in base al livello di gravità

- Ottieni centinaia di indicatori di sicurezza aggiornati costantemente da un team interno di esperti nella ricerca sulle minacce

- Visualizza le vulnerabilità di AD ed Entra ID in un'unica dashboard per individuare gli attacchi che si spostano dall'ambiente on-premise al cloud e viceversa