Webinar

Dimostrare l'efficacia del piano di ripristino in caso di crisi informatica

- Semperis

- 8 maggio 2026

A seguito di un attacco informatico, riportare i sistemi di gestione delle identità a uno stato di affidabilità può rappresentare una delle fasi più complesse del processo di ripresa dopo una crisi informatica. Scopri quali fattori possono compromettere gli sforzi di ripresa, cosa serve per riprendersi rapidamente e con sicurezza e come rafforzare la resilienza informatica attraverso una migliore preparazione, test e convalida.

AD sotto attacco: riprendi il controllo in pochi minuti con ADFR

- 24 aprile 2026

In questo webinar, analizzeremo uno scenario di attacco realistico in cui Active Directory viene compromessa e le operazioni si bloccano. Scoprirete come le organizzazioni possano passare dal caos al controllo nel giro di pochi minuti — non giorni — grazie a un piano di ripristino dedicato e collaudato per Active Directory…

Pubblicità: riprendi il controllo in pochi minuti con ADFR

- 24 aprile 2026

In questo webinar analizzeremo uno scenario di attacco realistico in cui Active Directory viene compromesso e le operazioni vengono completamente bloccate. Scoprirete come le organizzazioni possano passare dal caos al controllo nel giro di pochi minuti — non giorni — grazie a un piano di ripristino della foresta di Active Directory…

Rafforza la resilienza della tua identità

Gli hacker non entrano più con la forza: si limitano ad accedere. Microsoft Active Directory ed Entra ID sono il cuore pulsante della vostra azienda. Gestiscono gli accessi, i privilegi, i dati e la continuità operativa. Se compromessi, garantiscono ai criminali informatici un controllo quasi totale sul vostro ambiente, con conseguenti interruzioni dell'attività, esposizione dei dati, danni alla reputazione…

Gestione delle crisi: ripristino di Active Directory sotto pressione

- Semperis

- 9 gennaio 2026

L'unica cosa peggiore del tentativo di recuperare l'AD è farlo durante una crisi aziendale in piena regola. Scopri cosa serve per coordinare il recupero dell'identità e la risposta alle crisi, in modo da poter ripristinare rapidamente l'identità a uno stato affidabile in condizioni reali.

Sicurezza AD in pillole: misure pratiche per rafforzare Active Directory ed Entra ID in 45 minuti

- Semperis

- 14 dicembre 2025

Piccoli passi intelligenti per proteggere AD ed Entra ID, senza un piano di progetto. Active Directory è ancora uno dei principali obiettivi di ransomware e attacchi informatici. Tuttavia, molti team IT ammettono di "non avere il tempo" per occuparsene. Anni di piccole configurazioni errate e debiti tecnici possono...

I principali attacchi all'intelligenza artificiale e il modo in cui l'ITDR può prevenirli

- Semperis

- 17 novembre 2025

In questo webinar informativo, Alex Weinert, Chief Product Officer di Semperis, spiega come l'intelligenza artificiale stia permettendo agli aggressori informatici e come una strategia ITDR efficace possa contribuire a ridurre l'impatto degli attacchi.

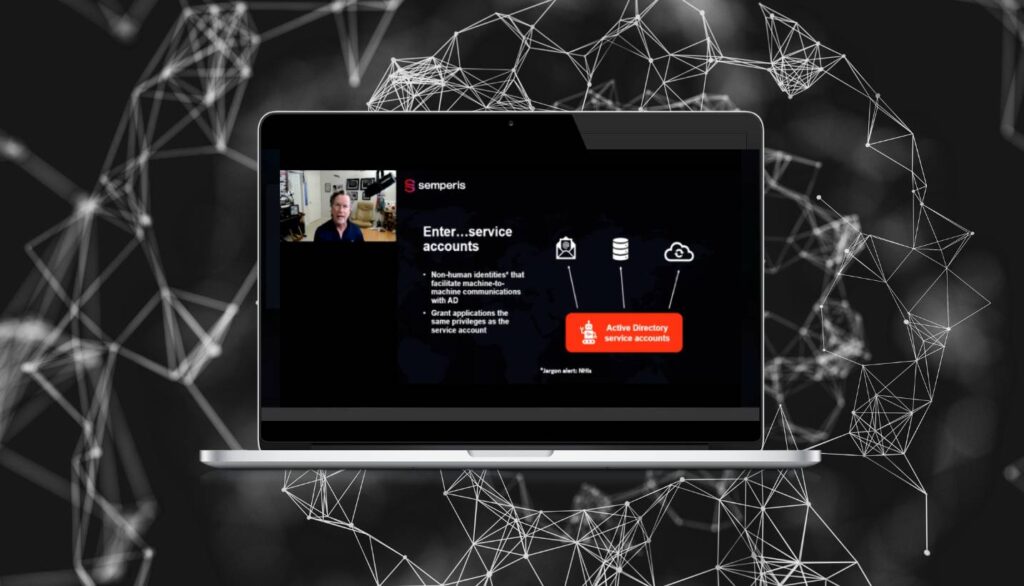

Attenzione al divario: come proteggere gli account di servizio di Active Directory

- Semperis

- 12 novembre 2025

Gli account di servizio sono fondamentali per consentire la comunicazione da macchina a macchina negli ambienti Active Directory (AD). I sistemi di posta elettronica, i database, le applicazioni e persino gli strumenti di sicurezza si affidano agli account di servizio per l'autenticazione. Tuttavia, il 94% delle organizzazioni non ha piena visibilità sugli account di servizio. Scoprite come colmare le lacune nella sicurezza degli account di servizio e rafforzare la protezione IAM.

Come recuperare Active Directory quando il segmento è stato cancellato

- 25 ottobre 2025

Microsoft Active Directory (AD) continua a essere uno dei principali alvei di attacchi cibernetici. Quando l'AD è compromesso o si allontana dall'ar, tutta l'attività dell'organizzazione può essere compromessa. Inoltre, molte aziende non dispongono di un piano di recupero specifico per l'AD o dipendono da processi...

Difendere il settore pubblico: Affrontare le minacce informatiche con risorse limitate

- Semperis

- 07 ottobre 2025

Le organizzazioni del settore pubblico sono bersaglio degli avversari informatici più pericolosi del giorno d'oggi e le carenze di risorse e di personale rendono le agenzie vulnerabili. Scoprite gli approcci collaudati alla gestione delle crisi informatiche e alla resilienza che possono aiutarvi a colmare le lacune nella sicurezza.