Sécurité d'Active Directory

Catégories

- Sauvegarde et récupération d'Active Directory (67)

- Sécurité Active Directory (231)

- Sécurité AD 101 (17)

- Outils communautaires (25)

- Modernisation de l'annuaire (9)

- En première ligne (69)

- Protection de l'identité hybride (76)

- Catalogue des attaques d'identité (32)

- Détection et réponse aux menaces liées à l'identité (161)

- Notre mission : Être une force pour le bien (14)

- Purple Knight (5)

- Université Semperis (5)

- Le point de vue du RSSI (16)

- Recherche sur les menaces (77)

- Non classé (3)

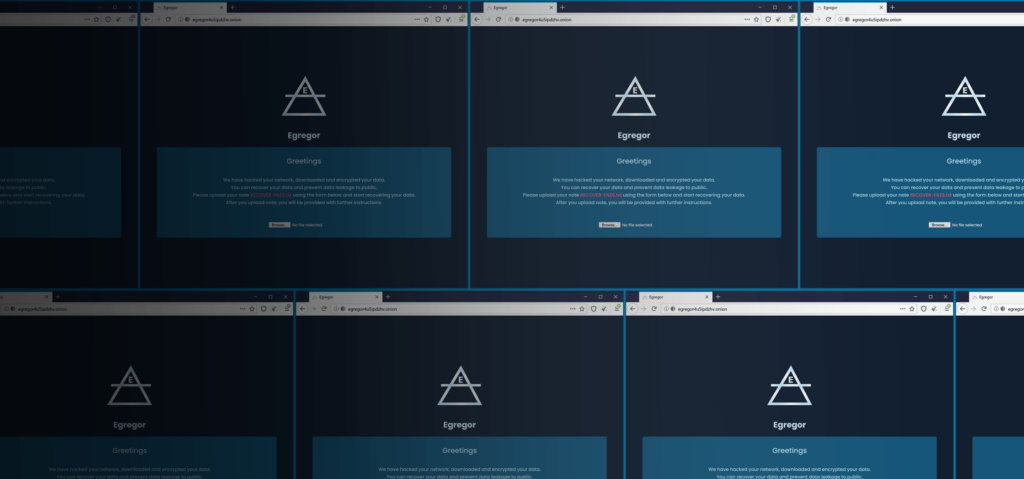

L'attaque de Kmart par le ransomware Egregor rappelle que l'Active Directory doit être protégé et récupérable

- Darren Mar-Elia, vice-président des produits

La dernière attaque de ransomware-as-a-service laisse le célèbre détaillant Kmart avec des pannes de service et un Active Directory compromis. Après le retrait du ransomware Maze le mois dernier, nombre de ses affiliés se sont tournés vers le nouveau ransomware, Egregor. Nommé d'après un terme occulte signifiant l'énergie ou la force collective...

Les enjeux sont plus importants dans le secteur de la santé : Lutter contre la cybercriminalité en cas de pandémie

- Gil Kirkpatrick

Dans le secteur de la santé, les problèmes de cybersécurité ont des conséquences qui vont bien au-delà de la perte de données. Récemment, le FBI et d'autres agences fédérales ont mis en garde contre une menace crédible de "cybercriminalité accrue et imminente" pour les hôpitaux et les prestataires de soins de santé américains. Des groupes criminels ciblent le secteur de la santé pour y perpétrer des "vols de données"...

Nouvelle recherche : Détection de DCShadow sur des hôtes malveillants

- Darren Mar-Elia, vice-président des produits

Vue à 10 000 pieds : Beaucoup d'entre nous connaissent la variété d'outils, d'attaques et d'adversaires qui se concentrent sur la violation d'Active Directory. Avec la publication en 2018 de DCShadow, un autre vecteur très efficace a été ajouté à cette liste qui ne cesse de s'allonger. L'équipe de recherche a eu le mérite d'ajouter à l'exploit...

L'inculpation de Sandworm par les États-Unis souligne l'importance de la protection d'Active Directory

- Sean Deuby | Technologue principal, Amériques

Le dernier développement de la saga de l'attaque NotPetya de 2017 devrait rappeler aux organisations qu'il suffit d'une poignée de cybercriminels pour mettre à mal l'ensemble de vos opérations. La semaine dernière, le ministère américain de la Justice a annoncé l'inculpation de six pirates du groupe cybercriminel connu sous le nom de...

L'armement d'Active Directory : Un regard de l'intérieur sur les attaques de ransomware Ryuk, Maze et SaveTheQueen

- Thomas Leduc

Plus que jamais, Active Directory (AD) est dans la ligne de mire des attaquants. Dans ce blog, nous examinerons comment les attaques de ransomware exploitent AD et comment les entreprises peuvent faire évoluer leurs stratégies défensives pour garder une longueur d'avance sur les attaquants. Tout d'abord, un petit mot sur la récente vulnérabilité d'escalade des privilèges baptisée Zerologon, qui permet à un attaquant non authentifié disposant d'un accès au réseau...

A retenir de Zerologon : La dernière attaque contre les contrôleurs de domaine

- Thomas Leduc

S'il y a un moment où il faut réexaminer la sécurité de votre Active Directory, c'est bien maintenant. En réponse aux préoccupations croissantes concernant la fameuse vulnérabilité Zerologon (CVE-2020-1472), l'Agence américaine pour la cybersécurité et la sécurité des infrastructures (CISA) a émis une "directive d'urgence" à l'intention des agences fédérales afin qu'elles appliquent immédiatement le correctif de Microsoft. Les entreprises...

Une nouvelle enquête révèle de dangereuses lacunes dans les plans de gestion de crise

- Thomas Leduc

Lorsqu'une tempête frappe, celui qui est le mieux préparé est celui qui la traversera le mieux. Pour les services informatiques, cette tempête est numérique, une avalanche de cyberattaques qui touchent régulièrement les rivages de Microsoft Active Directory (AD). AD est une cible juteuse, et nous savons tous pourquoi....

Vulnérabilités dans Active Directory : Le talon d'Achille du RSSI

- Darren Mar-Elia, vice-président des produits

Comprendre comment les compromissions se produisent est un élément fondamental de la mise en place d'une défense en matière de cybersécurité. Dans cette optique, j'ai récemment rejoint Andy Robbins, co-créateur de l'outil open source de découverte des chemins d'attaque, BloodHound, pour un webinaire qui décrivait comment les attaquants ciblent Active Directory (AD). Au cours de la présentation, nous avons mis en lumière une vérité gênante : le centre des services d'identité d'entreprise...