- A publicidade ainda é a via rápida dos ciberataques

- Use o NIST CSF para concentrar a resposta a incidentes

- Identificar: Veja claramente o seu sistema de identidade

- Proteger: Reduzir o raio de ação da explosão

- Responda e recupere-se: não deixe que o pânico dite as suas ações

- Por que vale a pena dedicar a sua próxima hora a esta sessão HIP

- Saiba mais sobre gestão de crises e resposta a incidentes

O Active Directory (AD) já passou dos 25 anos e, para a maioria das organizações, ainda é a espinha dorsal da identidade. Também continua a ser a via preferida dos atacantes que visam o domínio do domínio.

Como a segurança AD pode melhorar a resposta a crises?

Na sua sessão da Conferência Hybrid Identity Protection (HIP) intitulada «Um quarto de século, um quarto de milhão de violações: segurança AD e resposta a incidentes», o MVP de segurança da Microsoft Michael Van Horenbeeck explica por que razão os ataques centrados no AD continuam a ter sucesso e como uma abordagem estruturada baseada no NIST Cybersecurity Framework (CSF) pode melhorar drasticamente a gestão de crises e os resultados da resposta a incidentes.

Pode assistir à gravação completa da sessão aqui.

Em 2026, «legado» significa crítico, não obsoleto. Se procura maneiras de defender a sua infraestrutura de identidade com confiança e construir resiliência empresarial, comece com estas três medidas de alto valor da sessão de Michael.

Por que o AD é a via rápida dos ciberataques?

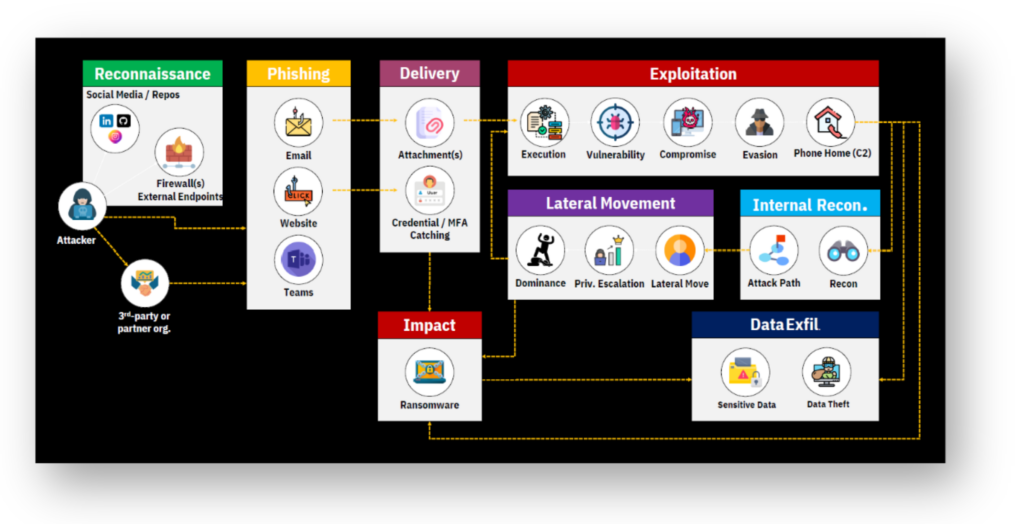

Apesar do surgimento do Entra ID, a maioria das organizações ainda depende fortemente do AD e continuará a fazê-lo nos próximos anos. Isso torna o AD fundamental para as etapas da moderna cadeia de ataque cibernético.

- Acesso inicial num único terminal

- Reconhecimento interno para entender o que está conectado e onde

- Movimento lateral entre sistemas usando credenciais partilhadas e configurações incorretas

- Escalonamento de privilégios para administradores de domínio e sistemas de nível 0

- Ransomware ou roubo de dados em grande escala

Uma infraestrutura de identidade híbrida aumenta ainda mais os riscos. Firewalls, VPNs, Entra ID Connect, AD FS e ferramentas EDR podem se tornar pontes entre o AD local e a nuvem, expandindo os caminhos potenciais de ataque em ambas as direções.

Não é possível corrigir isso com uma única configuração. Mas pode organizar a forma como defende, responde e recupera usando o NIST CSF como seu guia.

Use o NIST CSF para concentrar seus esforços de resposta a incidentes onde é mais importante

Michael mapeia o trabalho de segurança de identidade e AD nas seis funções do NIST CSF: Identificar, Proteger, Detetar, Responder, Recuperar, Governar. Para equipas de identidade ocupadas, três grupos de atividades oferecem um valor prático especialmente alto para a postura de segurança e gestão de crises.

Identificar: Veja claramente o seu sistema de identidade

Antes de poder gerir uma crise relacionada com a identidade, é necessário ter visibilidade.

- Ative o registo significativo nos controladores de domínio e envie os registos para um SIEM com retenção suficiente para reconstruir eventos.

- Implemente recursos de deteção e resposta a ameaças de identidade (ITDR) para estabelecer uma linha de base de atividades "normais" e sinalizar comportamentos suspeitos no AD e no Entra ID.

- Execute regularmente ferramentas de avaliação de segurança (como Purple Knight) ou monitorização, deteção e resposta contínuas a ameaças (como com o Directory Services Protector) para encontrar configurações incorretas, desvios de configuração e indicadores de exposição (IOEs) no AD e serviços relacionados.

Num cenário real de resposta a incidentes, essas evidências muitas vezes fazem a diferença entre uma contenção controlada e uma ação às cegas.

Proteja: reduza o raio de ação, não apenas a lista de senhas

Duas das recomendações mais importantes de Michael estão diretamente relacionadas à função Proteger. Essas atividades trazem resultados positivos na resposta a incidentes e na recuperação.

- Implemente um modelo de administração em camadas. Defina os ativos de camada 0 (por exemplo, controladores de domínio, AD CS, Entra ID Connect, hosts de virtualização para DCs, sistemas de gerenciamento de chaves) e isole-os com contas, sistemas e políticas dedicados. Um administrador de estação de trabalho vítima de phishing não deve ser um caminho direto para o domínio do domínio.

- Aproveite as estações de trabalho com acesso privilegiado (PAWs). Michael compara as PAWs aos capacetes amarelos usados em canteiros de obras: equipamentos de segurança obrigatórios. Os administradores usam as PAWs — máquinas bloqueadas e com acesso restrito à Internet — apenas para operações de nível 0, seguindo o princípio da «fonte limpa». Essa única escolha de design elimina muitos caminhos de movimento lateral de rotina para o nível 0 durante uma crise.

Esses controlos de proteção recomendados são tanto atividades de gestão de crises quanto medidas de reforço da segurança. Eles limitam o alcance de um invasor (ou de um administrador em pânico) quando algo dá errado.

Responda e recupere-se: não deixe que o pânico dite as suas ações

Nas funções Responder e Recuperar, o maior aviso de Michael é simples: não entre em pânico e reinicie tudo após uma violação.

Redefinir tudo ou desligar os controladores de domínio pode destruir provas. Pior ainda, pode criar uma falsa sensação de segurança, especialmente se os invasores já tiverem as chaves do seu reino de identidade (por exemplo, KRBTGT, NTDS.dit, bilhetes falsificados).

Em vez disso, uma resposta eficaz a incidentes e gestão de crises para AD é assim:

- Confirme se realmente se trata de um incidente relacionado ao AD e defina o seu âmbito.

- Identifique os caminhos de controlo do invasor: como ele entrou, como se move, ao que tem acesso.

- Proteja pelo menos um controlador de domínio ou site «conhecido como bom» que não tenha replicado alterações maliciosas, se possível — isso pode ser uma tábua de salvação na recuperação.

- Desative contas privilegiadas não essenciais e utilize alterações específicas no GPO para bloquear logons de alto risco, dando tempo à sua equipa para planear.

- Faça backup do AD e do Entra ID com segurança e, em seguida, execute uma estratégia de recuperação testada com base nas prioridades comerciais, não em suposições.

É aqui que um plano de resposta a incidentes alinhado com o NIST se cruza diretamente com a resiliência organizacional. Não está apenas a apagar um incêndio, está a preservar a capacidade de reconstruir propositadamente.

Por que vale a pena dedicar a sua próxima hora a esta sessão HIP

Este blog apenas aborda superficialmente as orientações de Michael. Assista à sessão completa para:

- Mergulhe em histórias reais de violações de segurança

- Percorra cada fase da resposta a incidentes conforme se aplica ao AD

- Aprenda a usar o NIST CSF como uma estrutura prática para o fortalecimento contínuo e a gestão de crises

Se AD ou Entra ID aparecer em qualquer parte da descrição do seu trabalho, esta palestra é para si.

Use esta lente alinhada com o NIST para refinar os seus próprios manuais, de modo que o seu próximo incidente centrado na identidade seja uma crise controlada, e não uma catástrofe que definirá a sua carreira.

Saiba mais sobre gestão de crises e resposta a incidentes

- Recuperação de identidade e gestão de crises: Inseparável da resposta a incidentes

- Tech Talk | Do caos ao controlo: repensando a gestão de crises cibernéticas

- Da mesa para a realidade: Criar ciber-resiliência através de exercícios de resposta a incidentes

- Redefinindo a gestão de crises cibernéticas | Semperis e Ready1

- O estado de preparação das empresas para as crises cibernéticas | Relatórios Semperis