- La publicidad sigue siendo la vía rápida para los ciberatacantes.

- Utilice el NIST CSF para centrarse en la respuesta a incidentes.

- Identificar: Vea claramente su sistema de identidad.

- Proteger: Reducir el radio de la explosión.

- Responder y recuperarse: no dejes que el pánico dicte tu estrategia.

- Por qué vale la pena dedicar una hora a esta sesión HIP

- Más información sobre gestión de crisis y respuesta ante incidentes

Active Directory (AD) ha superado los 25 años y, para la mayoría de las organizaciones, sigue siendo la columna vertebral de la identidad. También sigue siendo la vía preferida por los atacantes que buscan dominar el dominio.

¿Cómo puede la seguridad de AD mejorar la respuesta ante crisis?

En su sesión de la conferencia Hybrid Identity Protection (HIP) titulada «Un cuarto de siglo, un cuarto de millón de violaciones: seguridad de AD y respuesta a incidentes», Michael Van Horenbeeck, MVP de Microsoft Security, explica por qué los ataques centrados en AD siguen teniendo éxito y cómo un enfoque estructurado basado en el Marco de Ciberseguridad (CSF) del NIST puede mejorar drásticamente la gestión de crisis y los resultados de la respuesta a incidentes.

Puedes ver la grabación completa de la sesión aquí.

En 2026, «legado» significa crítico, no obsoleto. Si está buscando formas de defender su infraestructura de identidad con confianza y desarrollar la resiliencia empresarial, comience con estas tres medidas de gran valor de la sesión de Michael.

¿Por qué AD es la vía rápida para los ciberatacantes?

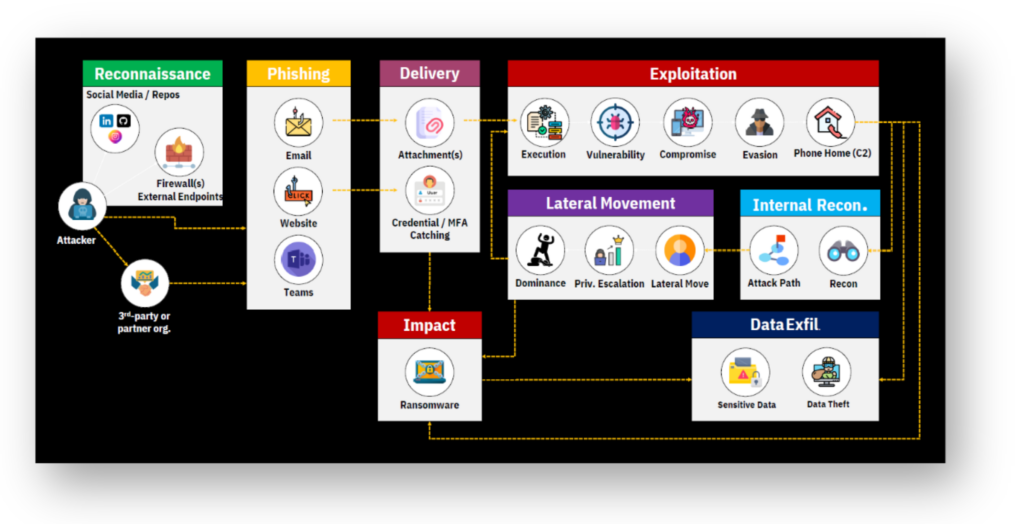

A pesar del auge de Entra ID, la mayoría de las organizaciones siguen dependiendo en gran medida de AD y lo seguirán haciendo durante años. Eso hace que AD sea fundamental en los pasos de la cadena de ciberataques moderna.

- Acceso inicial en un único punto final

- Reconocimiento interno para comprender qué está conectado y dónde.

- Movimiento lateral entre sistemas utilizando credenciales compartidas y configuraciones incorrectas.

- Escalada de privilegios a administradores de dominio y sistemas de nivel 0

- Ransomware o robo de datos a gran escala

Una infraestructura de identidad híbrida aumenta aún más los riesgos. Los cortafuegos, las VPN, Entra ID Connect, AD FS y las herramientas EDR pueden convertirse en puentes entre el AD local y la nube, ampliando las posibles vías de ataque en ambas direcciones.

No basta con cambiar un solo ajuste para solucionar esto. Pero puedes organizar cómo defenderte, responder y recuperarte utilizando el NIST CSF como guía.

Utilice el NIST CSF para centrar sus esfuerzos de respuesta ante incidentes donde realmente importa.

Michael asigna el trabajo de seguridad de la identidad y AD a las seis funciones del NIST CSF: identificar, proteger, detectar, responder, recuperar y gobernar. Para los equipos de identidad con mucho trabajo, hay tres grupos de actividades que aportan un valor práctico especialmente alto para la postura de seguridad y la gestión de crisis.

Identificar: Vea claramente su sistema de identidad.

Antes de poder gestionar una crisis relacionada con la identidad, es necesario tener visibilidad.

- Active el registro significativo en los controladores de dominio y envíe los registros a un SIEM con suficiente capacidad de retención para reconstruir los eventos.

- Implemente capacidades de detección y respuesta ante amenazas de identidad (ITDR) para establecer una referencia de actividad «normal» y señalar comportamientos sospechosos en AD y Entra ID.

- Ejecute regularmente herramientas de evaluación de seguridad (como Purple Knight) o supervisar, detectar y responder de forma continua a las amenazas (por ejemplo, con Directory Services Protector) para detectar configuraciones incorrectas, desviaciones en la configuración e indicadores de exposición (IOE) en AD y servicios relacionados.

En un escenario real de respuesta a incidentes, estas pruebas suelen marcar la diferencia entre una contención controlada y actuar a ciegas.

Proteger: Reducir el radio de impacto, no solo la lista de contraseñas.

Dos de las recomendaciones más importantes de Michael se centran directamente en la función de protección. Estas actividades dan sus frutos en la respuesta a incidentes y la recuperación.

- Implemente un modelo de administración por niveles. Defina los activos de nivel 0 (por ejemplo, controladores de dominio, AD CS, Entra ID Connect, hosts de virtualización para DC, sistemas de gestión de claves) y aíslelos con cuentas, sistemas y políticas dedicados. Un administrador de estaciones de trabajo víctima de phishing no debería ser una vía directa hacia el dominio del dominio.

- Aprovecha las estaciones de trabajo con acceso privilegiado (PAW). Michael compara las PAW con los cascos amarillos de las obras: son equipos de seguridad obligatorios. Los administradores utilizan las PAW (máquinas bloqueadas y con restricciones de Internet) solo para operaciones de nivel 0, siguiendo el principio de «fuente limpia». Esa única decisión de diseño elimina muchas rutas de movimiento lateral rutinarias hacia el nivel 0 durante una crisis.

Estos controles de protección recomendados son tanto actividades de gestión de crisis como medidas de refuerzo de la seguridad. Limitan el alcance de un atacante (o de un administrador presa del pánico) cuando las cosas van mal.

Responder y recuperarse: no dejes que el pánico dicte tu estrategia.

En las funciones «Responder» y «Recuperar», la advertencia más importante de Michael es sencilla: no te dejes llevar por el pánico y restablezcas todo tras una infracción.

Restablecer todo o desactivar los controladores de dominio puede destruir pruebas. Peor aún, puede crear una falsa sensación de seguridad, especialmente si los atacantes ya tienen las claves de su reino de identidad (por ejemplo, KRBTGT, NTDS.dit, tickets falsificados).

En cambio, una respuesta eficaz ante incidentes y una gestión de crisis para AD se parecen a esto:

- Confirme que realmente se trata de un incidente relacionado con AD y defina su alcance.

- Identificar las rutas de control de los atacantes: cómo entraron, cómo se mueven, a qué pueden acceder.

- Proteja al menos un controlador de dominio o sitio «conocido como bueno» que no haya replicado cambios maliciosos, si es posible; puede ser un salvavidas en la recuperación.

- Desactive las cuentas privilegiadas no esenciales y utilice cambios específicos en los GPO para bloquear los inicios de sesión de alto riesgo, lo que le dará tiempo a su equipo para planificar.

- Realice una copia de seguridad de AD y Entra ID de forma segura y, a continuación, ejecute una estrategia de recuperación probada basada en las prioridades empresariales, no en conjeturas.

Aquí es donde un plan de respuesta ante incidentes alineado con el NIST se cruza directamente con la resiliencia organizativa. No solo estás apagando un incendio, sino que estás preservando la capacidad de reconstruir a propósito.

Por qué vale la pena dedicar una hora a esta sesión HIP

Este blog solo aborda superficialmente las orientaciones de Michael. Vea la sesión completa para:

- Sumérgete en historias reales sobre violaciones de seguridad.

- Repase cada fase de respuesta ante incidentes tal y como se aplica a AD.

- Aprenda a utilizar el NIST CSF como marco práctico para el fortalecimiento continuo y la gestión de crisis.

Si AD o Entra ID aparecen en cualquier parte de la descripción de tu puesto, esta charla es para ti.

Utilice esta lente alineada con el NIST para perfeccionar sus propios manuales de estrategias, de modo que su próximo incidente relacionado con la identidad sea una crisis gestionada, y no una catástrofe que defina su carrera profesional.

Más información sobre gestión de crisis y respuesta ante incidentes

- Recuperación de identidades y gestión de crisis: Inseparables para la respuesta a incidentes

- Charla tecnológica | Del caos al control: replanteamiento de la gestión de crisis cibernéticas

- De la mesa a la realidad: Aumentar la ciberresiliencia mediante simulacros de respuesta a incidentes

- Redefiniendo la gestión de crisis cibernéticas | Semperis y Ready1

- El estado de preparación de las empresas ante las crisis cibernéticas | Semperis Reports