- L'AD reste la voie rapide des cyberattaquants

- Utilisez le NIST CSF pour concentrer vos efforts sur la réponse aux incidents

- Identifier : Avoir une vision claire de votre système d'identité

- Protéger : réduire le rayon d'action de l'explosion

- Réagir et se relever : ne laissez pas la panique dicter votre stratégie

- Pourquoi cette session HIP mérite que vous y consacriez votre prochaine heure

- En savoir plus sur la gestion de crise et la réponse aux incidents

Active Directory (AD) a passé le cap des 25 ans et, pour la plupart des organisations, il reste la colonne vertébrale de l'identité. Il reste également la voie privilégiée par les pirates qui cherchent à prendre le contrôle d'un domaine.

Comment la sécurité AD peut-elle améliorer la réponse aux crises ?

Dans sa session intitulée « Un quart de siècle, un quart de million de violations : sécurité AD et réponse aux incidents » lors de la conférence Hybrid Identity Protection (HIP) , Michael Van Horenbeeck , MVP Microsoft Security, explique pourquoi les attaques centrées sur AD continuent de réussir et comment une approche structurée basée sur le cadre de cybersécurité du NIST (CSF) peut considérablement améliorer la gestion des crises et les résultats en matière de réponse aux incidents.

Vous pouvez visionner l'enregistrement complet de la session ici.

En 2026, « héritage » signifie essentiel, et non obsolète. Si vous cherchez des moyens de défendre votre infrastructure d'identité en toute confiance et de renforcer la résilience de votre entreprise, commencez par ces trois mesures à forte valeur ajoutée présentées par Michael lors de sa session.

Pourquoi l'AD est-elle la voie rapide des cyberattaquants ?

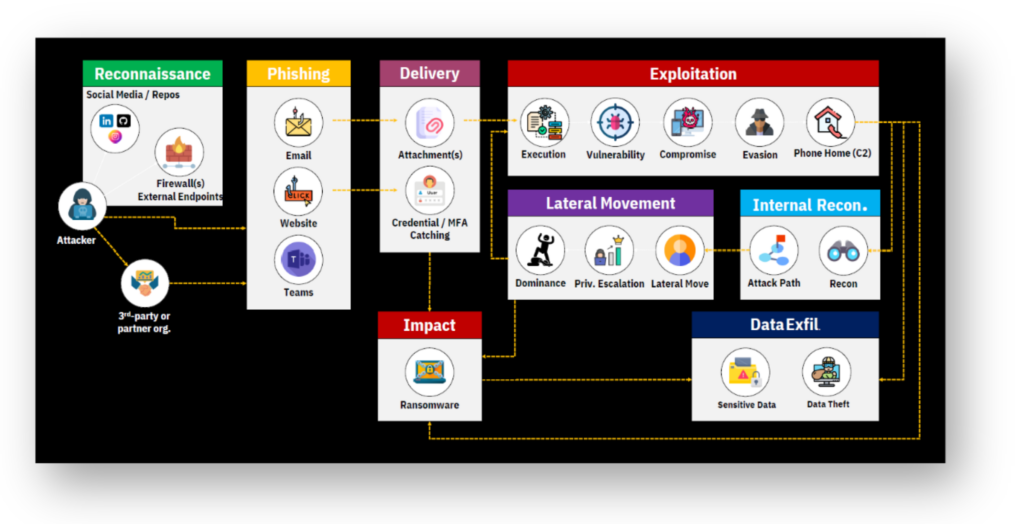

Malgré l'essor d'Entra ID, la plupart des organisations continuent de s'appuyer fortement sur AD et continueront de le faire pendant de nombreuses années. AD occupe donc une place centrale dans les étapes de la chaîne de cyberattaques moderne.

- Accès initial sur un seul terminal

- Reconnaissance interne pour comprendre ce qui est connecté et où

- Déplacement latéral entre les systèmes à l'aide d'identifiants partagés et de configurations incorrectes

- Élévation des privilèges aux administrateurs de domaine et aux systèmes de niveau 0

- Ransomware ou vol de données à grande échelle

Une infrastructure d'identité hybride augmente encore les enjeux. Les pare-feu, les VPN, Entra ID Connect, AD FS et les outils EDR peuvent tous devenir des ponts entre l'AD sur site et le cloud, élargissant ainsi les voies d'attaque potentielles dans les deux sens.

Il n'existe pas de solution miracle pour régler ce problème. Cependant, vous pouvez organiser votre défense, votre réponse et votre reprise en utilisant le NIST CSF comme référence.

Utilisez le NIST CSF pour concentrer vos efforts de réponse aux incidents là où cela compte vraiment.

Michael associe le travail lié à la sécurité des identités et à l'AD aux six fonctions du NIST CSF : identifier, protéger, détecter, réagir, récupérer, gouverner. Pour les équipes chargées des identités, qui sont très occupées, trois groupes d'activités présentent une valeur pratique particulièrement élevée pour la posture de sécurité et la gestion des crises.

Identifier : Avoir une vision claire de votre système d'identité

Avant de pouvoir gérer une crise liée à l'identité, vous devez disposer d'une bonne visibilité.

- Activez la journalisation significative sur les contrôleurs de domaine et envoyez les journaux à un SIEM avec une durée de conservation suffisante pour reconstruire les événements.

- Déployez des fonctionnalités de détection et de réponse aux menaces d'identité (ITDR) pour établir une base de référence des activités « normales » et signaler les comportements suspects dans AD et Entra ID.

- Exécutez régulièrement des outils d'évaluation de la sécurité (tels que Purple Knight) ou effectuez une surveillance, une détection et une réponse continues aux menaces (par exemple avec Directory Services Protector) pour détecter les erreurs de configuration, les dérives de configuration et les indicateurs d'exposition (IOE) dans AD et les services associés.

Dans un scénario réel d'intervention en cas d'incident, ces preuves font souvent la différence entre un confinement contrôlé et une intervention à l'aveuglette.

Protéger : réduire le rayon d'action, pas seulement la liste des mots de passe

Deux des recommandations les plus importantes de Michael concernent directement la fonction « Protéger ». Ces activités sont payantes en matière de réponse aux incidents et de reprise après sinistre.

- Mettez en place un modèle d'administration à plusieurs niveaux. Définissez les actifs de niveau 0 (par exemple, les contrôleurs de domaine, AD CS, Entra ID Connect, les hôtes de virtualisation pour les contrôleurs de domaine, les systèmes de gestion des clés) et isolez-les à l'aide de comptes, de systèmes et de politiques dédiés. Un administrateur de poste de travail victime d'une attaque par hameçonnage ne doit pas pouvoir accéder directement à l'ensemble du domaine.

- Tirez parti des postes de travail à accès privilégié (PAW). Michael compare les PAW aux casques de chantier jaunes : des équipements de sécurité obligatoires. Les administrateurs utilisent les PAW (des machines verrouillées et dont l'accès à Internet est restreint) uniquement pour les opérations de niveau 0, conformément au principe de « source propre ». Ce choix de conception unique élimine de nombreux chemins de déplacement latéral vers le niveau 0 en cas de crise.

Ces contrôles Protect recommandés relèvent autant de la gestion de crise que du renforcement de la sécurité. Ils limitent la marge de manœuvre d'un pirate (ou d'un administrateur paniqué) lorsque les choses tournent mal.

Réagir et se relever : ne laissez pas la panique dicter votre stratégie

Dans les fonctions « Réagir » et « Se rétablir », le principal avertissement de Michael est simple : ne cédez pas à la panique et ne réinitialisez pas tout en cas de violation.

Réinitialiser tout ou désactiver les contrôleurs de domaine peut détruire des preuves. Pire encore, cela peut créer un faux sentiment de sécurité, surtout si les attaquants ont déjà les clés de votre royaume d'identité (par exemple, KRBTGT, NTDS.dit, tickets falsifiés).

Au contraire, une réponse efficace aux incidents et une gestion de crise pour l'AD ressemblent à ceci :

- Confirmez qu'il s'agit bien d'un incident lié à AD et définissez son ampleur.

- Identifier les chemins d'accès des pirates : comment ils sont entrés, comment ils se déplacent, à quoi ils ont accès.

- Si possible, sauvegardez au moins un contrôleur de domaine ou un site « connu pour être fiable » qui n'a pas répliqué les modifications malveillantes. Cela peut s'avérer crucial pour la récupération.

- Désactivez les comptes privilégiés non essentiels et utilisez des modifications ciblées des GPO pour bloquer les connexions à haut risque, ce qui permettra à votre équipe de gagner du temps pour planifier.

- Sauvegardez AD et Entra ID en toute sécurité, puis exécutez une stratégie de récupération testée basée sur les priorités commerciales, et non sur des suppositions.

C'est là que le plan d'intervention en cas d'incident conforme aux normes du NIST rejoint directement la résilience organisationnelle. Il ne s'agit pas seulement d'éteindre un incendie, mais aussi de préserver la capacité à reconstruire de manière intentionnelle.

Pourquoi cette session HIP mérite que vous y consacriez votre prochaine heure

Ce blog ne donne qu'un aperçu des conseils prodigués par Michael. Regardez la session complète pour :

- Plongez dans des récits réels de violations de données

- Passez en revue chaque phase de réponse aux incidents telle qu'elle s'applique à AD.

- Apprenez à utiliser le NIST CSF comme cadre pratique pour le renforcement continu et la gestion des crises.

Si AD ou Entra ID apparaissent quelque part dans votre description de poste, cette conférence est faite pour vous.

Utilisez cette approche conforme aux normes NIST pour affiner vos propres stratégies afin que votre prochain incident lié à l'identité soit une crise gérable, et non une catastrophe qui compromettrait votre carrière.

En savoir plus sur la gestion de crise et la réponse aux incidents

- Récupération d'identité et gestion de crise : Indissociables de la réponse aux incidents

- Tech Talk | Du chaos au contrôle : repenser la gestion des cybercrise

- De la table à la réalité : Renforcer la cyber-résilience par des exercices de réponse aux incidents

- Redéfinir la gestion des crises cybernétiques | Semperis et Ready1

- L'état de préparation des entreprises aux crises cybernétiques | Rapports Semperis