- L'AD è ancora la corsia preferenziale dei cyber-attaccanti

- Utilizza il NIST CSF per concentrarti sulla risposta agli incidenti

- Identificare: vedere chiaramente il proprio sistema di identità

- Proteggi: riduci il raggio dell'esplosione

- Reagire e riprendersi: non lasciate che sia il panico a dettare le vostre mosse

- Perché vale la pena dedicare la tua prossima ora a questa sessione HIP

- Scopri di più sulla gestione delle crisi e sulla risposta agli incidenti

Active Directory (AD) ha superato i 25 anni di vita e, per la maggior parte delle organizzazioni, è ancora la colonna portante dell'identità. È anche ancora la via preferita dagli aggressori che mirano al dominio del dominio.

In che modo la sicurezza AD può migliorare la risposta alle crisi?

Nella sua sessione della conferenza Hybrid Identity Protection (HIP) intitolata "Un quarto di secolo, un quarto di milione di violazioni: sicurezza AD e risposta agli incidenti", Michael Van Horenbeeck, MVP Microsoft Security, spiega perché gli attacchi incentrati su AD continuano ad avere successo e come un approccio strutturato basato sul NIST Cybersecurity Framework (CSF) possa migliorare notevolmente la gestione delle crisi e i risultati della risposta agli incidenti.

Puoi guardare la registrazione completa della sessione qui.

Nel 2026, "eredità" significa fondamentale, non obsoleto. Se state cercando modi per difendere con sicurezza la vostra infrastruttura di identità e rafforzare la resilienza aziendale, iniziate con queste tre mosse di grande valore tratte dalla sessione di Michael.

Perché l'AD è la corsia preferenziale dei cyber-attaccanti?

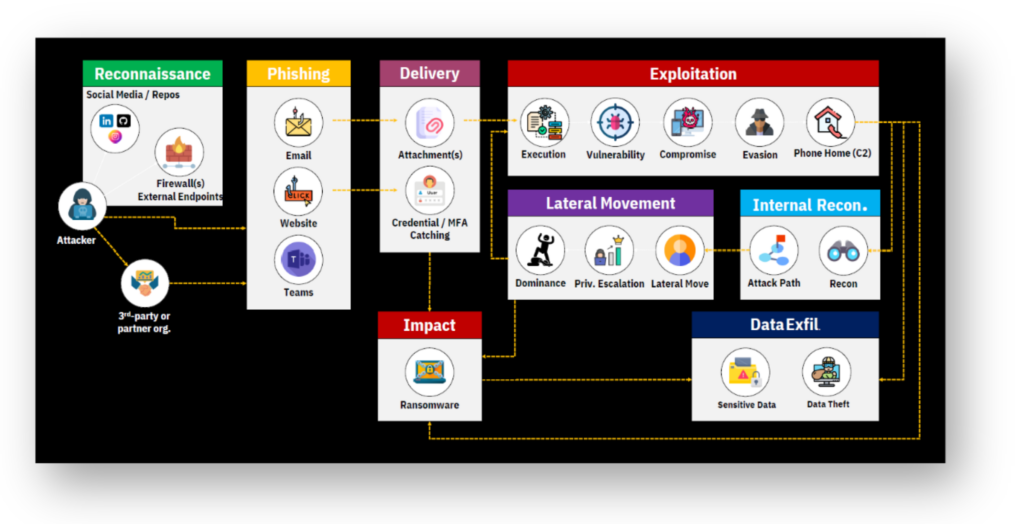

Nonostante l'ascesa di Entra ID, la maggior parte delle organizzazioni continua a fare ampio ricorso ad AD e continuerà a farlo ancora per molti anni. Ciò rende AD fondamentale nelle fasi della moderna catena di attacchi informatici.

- Accesso iniziale su un singolo endpoint

- Ricognizione interna per capire cosa è collegato e dove

- Movimento laterale tra sistemi utilizzando credenziali condivise e configurazioni errate

- Elevazione dei privilegi agli amministratori di dominio e ai sistemi di livello 0

- Ransomware o furto di dati su larga scala

Un'infrastruttura di identità ibrida aumenta ulteriormente la posta in gioco. Firewall, VPN, Entra ID Connect, AD FS e strumenti EDR possono tutti diventare ponti tra AD on-premise e cloud, ampliando i potenziali percorsi di attacco in entrambe le direzioni.

Non è possibile risolvere il problema modificando una singola impostazione. Tuttavia, è possibile organizzare le modalità di difesa, risposta e ripristino utilizzando il NIST CSF come punto di riferimento.

Utilizza il NIST CSF per concentrare i tuoi sforzi di risposta agli incidenti dove conta davvero.

Michael mappa il lavoro relativo alla sicurezza dell'identità e dell'AD sulle sei funzioni NIST CSF: Identificare, Proteggere, Rilevare, Rispondere, Recuperare, Governare. Per i team che si occupano di identità, tre gruppi di attività offrono un valore pratico particolarmente elevato per la sicurezza e la gestione delle crisi.

Identificare: vedere chiaramente il proprio sistema di identità

Prima di poter gestire una crisi legata all'identità, è necessaria la visibilità.

- Attivare la registrazione significativa sui controller di dominio e inviare i registri a un SIEM con una conservazione sufficiente per ricostruire gli eventi.

- Implementare funzionalità di rilevamento e risposta alle minacce all'identità (ITDR) per definire le attività "normali" e segnalare comportamenti sospetti in AD e Entra ID.

- Eseguire regolarmente strumenti di valutazione della sicurezza (come Purple Knight) o monitorare, rilevare e rispondere alle minacce in modo continuo (ad esempio con Directory Services Protector) per individuare configurazioni errate, deviazioni di configurazione e indicatori di esposizione (IOE) in AD e nei servizi correlati.

In uno scenario reale di risposta agli incidenti, queste prove spesso fanno la differenza tra un contenimento controllato e un'azione alla cieca.

Proteggi: riduci il raggio d'azione dell'attacco, non solo l'elenco delle password

Due delle raccomandazioni più importanti di Michael riguardano proprio la funzione Protezione. Queste attività danno i loro frutti nella risposta agli incidenti e nel ripristino.

- Implementare un modello di amministrazione a più livelli. Definire le risorse di livello 0 (ad esempio, controller di dominio, AD CS, Entra ID Connect, host di virtualizzazione per DC, sistemi di gestione delle chiavi) e isolarle con account, sistemi e criteri dedicati. Un amministratore di workstation vittima di phishing non dovrebbe rappresentare una via diretta al dominio del dominio.

- Sfruttate le workstation con accesso privilegiato (PAW). Michael paragona le PAW ai caschi di sicurezza gialli utilizzati nei cantieri edili: dispositivi di protezione obbligatori. Gli amministratori utilizzano le PAW, macchine bloccate e con accesso limitato a Internet, solo per operazioni di livello 0, seguendo il principio della "fonte pulita". Questa singola scelta progettuale elimina molti percorsi di movimento laterale di routine nel livello 0 durante una crisi.

Questi controlli di protezione raccomandati sono tanto attività di gestione delle crisi quanto misure di rafforzamento della sicurezza. Limitano la libertà di azione di un aggressore (o di un amministratore in preda al panico) quando le cose vanno male.

Reagire e riprendersi: non lasciate che sia il panico a dettare le vostre mosse

Nelle funzioni "Respond" e "Recover", il monito più importante di Michael è semplice: non agite in modo affrettato e non ricominciate da capo dopo una violazione.

Il ripristino completo o lo spegnimento dei controller di dominio può distruggere le prove. Peggio ancora, può creare un falso senso di sicurezza, soprattutto se gli aggressori sono già in possesso delle chiavi del vostro regno identitario (ad esempio KRBTGT, NTDS.dit, ticket contraffatti).

Invece, una risposta efficace agli incidenti e una gestione delle crisi per l'AD dovrebbero essere così:

- Verifica di avere effettivamente un incidente correlato all'AD e definisci la portata.

- Identificare i percorsi di controllo degli aggressori: come sono entrati, come si muovono, a cosa possono accedere.

- Se possibile, salvaguardare almeno un controller di dominio o un sito "conosciuto come funzionante" che non abbia replicato modifiche dannose: potrebbe rivelarsi fondamentale per il ripristino.

- Disattiva gli account privilegiati non essenziali e utilizza modifiche GPO mirate per bloccare gli accessi ad alto rischio, consentendo al tuo team di guadagnare tempo per pianificare.

- Esegui il backup di AD e Entra ID in modo sicuro, quindi attua una strategia di ripristino collaudata basata sulle priorità aziendali, non su supposizioni.

È qui che un piano di risposta agli incidenti allineato al NIST si interseca direttamente con la resilienza organizzativa. Non si tratta solo di spegnere un incendio, ma di preservare la capacità di ricostruire in modo mirato.

Perché vale la pena dedicare la tua prossima ora a questa sessione HIP

Questo blog offre solo una panoramica superficiale dei consigli di Michael. Guarda la sessione completa per:

- Immergiti nelle storie reali di violazioni

- Esamina ogni fase della risposta agli incidenti applicabile ad AD.

- Scopri come utilizzare il NIST CSF come quadro pratico per il rafforzamento continuo e la gestione delle crisi

Se AD o Entra ID compaiono nella descrizione del tuo lavoro, questo discorso fa al caso tuo.

Utilizzate questa lente allineata al NIST per perfezionare i vostri playbook, in modo che il vostro prossimo incidente incentrato sull'identità sia una crisi gestibile e non una catastrofe che compromette la vostra carriera.

Scopri di più sulla gestione delle crisi e sulla risposta agli incidenti

- Recupero dell'identità e gestione delle crisi: Inseparabili dalla risposta agli incidenti

- Tech Talk | Dal caos al controllo: ripensare la gestione delle crisi informatiche

- Dalla tavola alla realtà: Costruire la resilienza informatica attraverso esercitazioni di risposta agli incidenti

- Ridefinire la gestione delle crisi informatiche | Semperis e Ready1

- Lo stato di preparazione delle imprese alle crisi informatiche | Rapporti Semperis