- AD ist nach wie vor die bevorzugte Angriffsfläche für Cyberangriffe.

- Nutzen Sie den NIST CSF, um incident response zu optimieren

- Identifizieren: Verschaffen Sie sich einen klaren Überblick über Ihr Identitätssystem.

- Schützen: Den Explosionsradius verringern

- Reagieren und sich erholen: Lassen Sie sich nicht von Panik leiten.

- Warum diese HIP-Sitzung Ihre nächste Stunde wert ist

- Erfahren Sie mehr über Krisenmanagement und incident response

Active Directory (AD) besteht seit über 25 Jahren und ist für die meisten Unternehmen nach wie vor das Rückgrat der Identitätsverwaltung. Es ist auch weiterhin der bevorzugte Angriffsweg für Angreifer, die die Kontrolle über Domänen anstreben.

Wie kann die AD-Sicherheit die Krisenreaktion verbessern?

In seinem Vortrag „Ein Vierteljahrhundert, eine Viertelmillion Sicherheitsverletzungen: AD-Sicherheit und Incident Response im Rahmen der Hybrid Identity Protection (HIP)-Konferenz erläutert Microsoft Security MVP Michael Van Horenbeeck , warum Angriffe, die auf Active Directory abzielen, weiterhin erfolgreich sind – und wie ein strukturierter Ansatz auf Basis des NIST Cybersecurity Framework (CSF) das Krisenmanagement und incident response erheblich verbessern kann.

Die vollständige Aufzeichnung der Sitzung können Sie hier ansehen.

Im Jahr 2026 bedeutet „Legacy“ kritisch, nicht veraltet. Wenn Sie nach Möglichkeiten suchen, Ihre Identitätsinfrastruktur zuverlässig zu schützen und die Widerstandsfähigkeit Ihres Unternehmens zu stärken, beginnen Sie mit diesen drei wertvollen Maßnahmen aus Michaels Vortrag.

Warum ist AD die bevorzugte Angriffsfläche für Cyberangriffe?

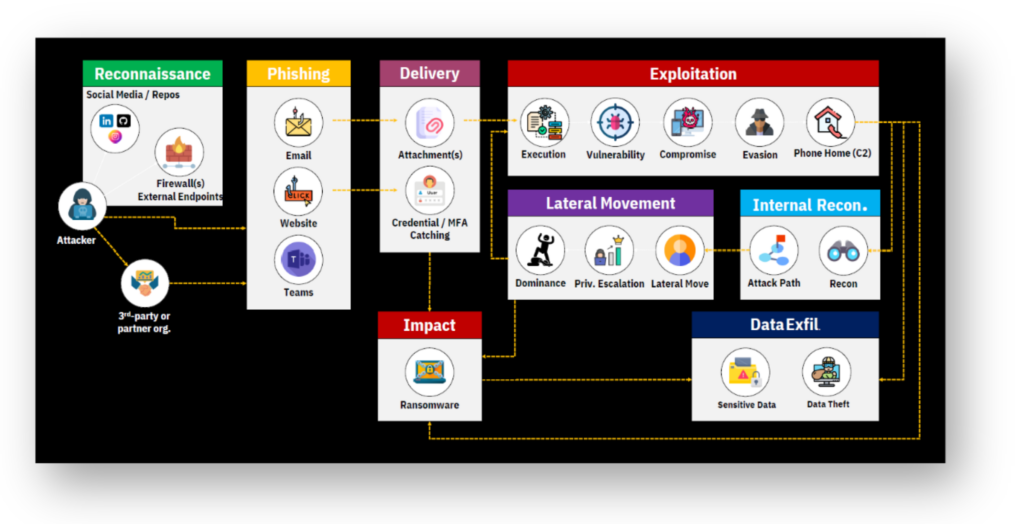

Trotz des Aufstiegs von Entra ID sind die meisten Unternehmen nach wie vor stark auf AD angewiesen und werden dies auch in den kommenden Jahren bleiben. Damit spielt AD eine zentrale Rolle in den Schritten der modernen Cyber-Kill-Chain.

- Erster Zugriff auf einen einzelnen Endpunkt

- Interne Erkundung, um zu verstehen, was wo verbunden ist

- Seitliche Bewegung über Systeme hinweg unter Verwendung gemeinsamer Anmeldedaten und Fehlkonfigurationen

- Erweiterung von Berechtigungen auf Domänenadministratoren und Tier-0-Systeme

- Ransomware oder Datendiebstahl in großem Umfang

Eine hybride Identitätsinfrastruktur erhöht das Risiko zusätzlich. Firewalls, VPNs, Entra ID Connect, AD FS und EDR-Tools können alle zu Brücken zwischen der lokalen AD und der Cloud werden und so potenzielle Angriffswege in beide Richtungen erweitern.

Es ist nicht möglich, dieses Problem durch eine einzige Einstellung zu beheben. Sie können jedoch Ihre Verteidigungs-, Reaktions- und Wiederherstellungsmaßnahmen organisieren, indem Sie den NIST CSF als Leitfaden verwenden.

Nutzen Sie den NIST CSF, um Ihre incident response dort zu konzentrieren, wo es darauf ankommt

Michael ordnet AD- und Identitätssicherheitsaufgaben den sechs NIST CSF-Funktionen zu: Identifizieren, Schützen, Erkennen, Reagieren, Wiederherstellen, Verwalten. Für vielbeschäftigte Identitätsteams bieten drei Aktivitätscluster einen besonders hohen praktischen Wert für die Sicherheitslage und das Krisenmanagement.

Identifizieren: Verschaffen Sie sich einen klaren Überblick über Ihr Identitätssystem.

Bevor Sie eine identitätsbezogene Krise bewältigen können, benötigen Sie Transparenz.

- Aktivieren Sie die aussagekräftige Protokollierung auf Domänencontrollern und senden Sie die Protokolle an ein SIEM mit ausreichender Aufbewahrungsdauer, um Ereignisse rekonstruieren zu können.

- Setzen Sie Funktionen zur Erkennung und Reaktion auf Identitätsbedrohungen (ITDR) ein, um „normale“ Aktivitäten zu erfassen und verdächtiges Verhalten in AD und Entra ID zu kennzeichnen.

- Führen Sie regelmäßig Sicherheitsbewertungstools durch (wie z. B. Purple Knight) oder kontinuierliche Überwachung, Erkennung und Reaktion auf Bedrohungen (z. B. mit Directory Services Protector) ein, um Fehlkonfigurationen, Konfigurationsabweichungen und Indikatoren für Gefährdungen (IOEs) in AD und verwandten Diensten zu identifizieren.

In einem realen incident response entscheiden diese Erkenntnisse oft darüber, ob die Eindämmung kontrolliert verläuft oder man im Dunkeln tappt.

Schützen: Reduzieren Sie den Explosionsradius, nicht nur die Passwortliste.

Zwei von Michaels wichtigsten Empfehlungen fallen eindeutig in den Bereich „Schutz“. Diese Maßnahmen zahlen sich sowohl bei incident response bei der Wiederherstellung aus.

- Implementieren Sie ein mehrstufiges Verwaltungsmodell. Definieren Sie Tier-0-Ressourcen (z. B. Domänencontroller, AD CS, Entra ID Connect, Virtualisierungshosts für DCs, Schlüsselverwaltungssysteme) und isolieren Sie diese mit dedizierten Konten, Systemen und Richtlinien. Ein gehackter Workstation-Administrator sollte nicht direkt zur Kontrolle über die Domäne führen.

- Nutzen Sie privilegierte Zugriffs-Workstations (PAWs). Michael vergleicht PAWs mit den gelben Schutzhelmen auf einer Baustelle: obligatorische Sicherheitsausrüstung. Administratoren verwenden PAWs – gesperrte, internetbeschränkte Rechner – ausschließlich für Tier-0-Vorgänge und folgen dabei dem Prinzip der „sauberen Quelle”. Diese einzige Designentscheidung verhindert in Krisenzeiten viele routinemäßige laterale Bewegungswege in Tier 0.

Diese empfohlenen Schutzmaßnahmen dienen sowohl dem Krisenmanagement als auch der Verbesserung der Sicherheit. Sie schränken ein, wie weit ein Angreifer (oder ein in Panik geratener Administrator) vorgehen kann, wenn Probleme auftreten.

Reagieren und sich erholen: Lassen Sie sich nicht von Panik leiten.

In den Funktionen „Reagieren“ und „Wiederherstellen“ lautet Michaels wichtigste Warnung ganz einfach: Bitte vermeiden Sie es, bei einem Sicherheitsverstoß in Panik zu geraten und alles zurückzusetzen.

Das Zurücksetzen aller Einstellungen oder das Ausschalten von Domänencontrollern kann Beweismaterial zerstören. Darüber hinaus kann es ein falsches Gefühl der Sicherheit vermitteln, insbesondere wenn Angreifer bereits über die Schlüssel zu Ihrem Identitätsbereich verfügen (z. B. KRBTGT, NTDS.dit, gefälschte Tickets).

incident response effektive incident response ein effektives Krisenmanagement für AD sehen hingegen wie folgt aus:

- Bitte bestätigen Sie, dass es sich tatsächlich um einen AD-bezogenen Vorfall handelt, und legen Sie den Umfang fest.

- Identifizieren Sie die Kontrollpfade der Angreifer: Wie sind sie eingedrungen, wie bewegen sie sich, worauf haben sie Zugriff?

- Sichern Sie nach Möglichkeit mindestens einen „bekanntermaßen fehlerfreien“ domain controller Standort, auf dem keine schädlichen Änderungen repliziert wurden – dies kann bei der Wiederherstellung von entscheidender Bedeutung sein.

- Deaktivieren Sie nicht erforderliche privilegierte Konten und nutzen Sie gezielte GPO-Änderungen, um risikoreiche Anmeldungen zu blockieren, wodurch Ihr Team Zeit für die Planung gewinnt.

- Sichern Sie AD und Entra ID zuverlässig und führen Sie anschließend eine bewährte Wiederherstellungsstrategie durch, die auf geschäftlichen Prioritäten basiert und nicht auf Vermutungen.

An dieser Stelle überschneidet sich ein an den NIST-Richtlinien orientierter incident response unmittelbar mit der Widerstandsfähigkeit der Organisation. Sie löschen nicht nur einen Brand – Sie sichern sich vielmehr bewusst die Fähigkeit, den Betrieb wiederherzustellen.

Warum diese HIP-Sitzung Ihre nächste Stunde wert ist

Dieser Blogbeitrag gibt nur einen kleinen Einblick in Michaels Ratschläge. Sehen Sie sich die gesamte Sitzung an, um:

- Tauchen Sie ein in reale Berichte über Sicherheitsverletzungen

- Gehen Sie incident response einzelnen incident response durch, soweit sie für Active Directory relevant sind

- Erfahren Sie, wie Sie das NIST CSF als praktisches Rahmenwerk für die kontinuierliche Absicherung und das Krisenmanagement einsetzen können.

Sollte AD oder Entra ID in Ihrer Stellenbeschreibung vorkommen, ist dieser Vortrag für Sie von Interesse.

Nutzen Sie diese NIST-konforme Perspektive, um Ihre eigenen Strategien zu verfeinern, damit Ihr nächster identitätsbezogener Vorfall zu einer bewältigten Krise wird – und nicht zu einer Katastrophe, die Ihre Karriere gefährdet.

Erfahren Sie mehr über Krisenmanagement und incident response

- Identitätswiederherstellung und Krisenmanagement: Untrennbar mit Incident Response verbunden

- Tech Talk | Vom Chaos zur Kontrolle: Cyber-Krisenmanagement neu überdenken

- Von der Theorie zur Praxis: Aufbau von Cyber-Resilienz durch Incident Response

- Neudefinition des Cyber-Krisenmanagements | Semperis und Ready1

- Der Stand der Cyber-Krisenbereitschaft von Unternehmen | Semperis Reports