Directory Services Protector

Evaluación de soluciones de detección y respuesta a amenazas de identidad (ITDR)

Active Directory está implicado en 9 de cada 10 ciberataques. ¿Cómo pueden las organizaciones proteger mejor sus infraestructuras de identidad empresarial? Para este informe, hemos encuestado a responsables de TI y de seguridad de más de 50 organizaciones empresariales para determinar las funciones más valiosas de las soluciones actuales de detección y respuesta ante amenazas a la identidad (ITDR). Nuevas...

Proteja sus activos de identidad con Purple Knight y Forest Druid

Identity Threat Detection and Response (ITDR) es una de las tendencias de seguridad de las que más se habla este año. ¿Por qué? Porque sus sistemas de identidad -Active Directory (AD) y Azure AD para la mayoría de las organizaciones- son un activo de nivel 0 que contiene las claves de todas sus operaciones empresariales y de TI. Esto convierte a AD en un jugoso objetivo...

Evaluación de soluciones de detección y respuesta a amenazas de identidad (ITDR)

¿Qué buscan las organizaciones en las soluciones de detección y respuesta ante amenazas a la identidad (ITDR)? Las organizaciones buscan soluciones ITDR que abarquen todo el ciclo de vida del ataque -antes, durante y después de un ataque- y que ofrezcan protección específica para AD y Azure AD. Darren Mar-Elia, vicepresidente de productos de Semperis, resume los comentarios recogidos en la...

Cierre de rutas de ataque de Active Directory de nivel 0 con Forest Druid

Active Directory tiene innumerables caminos que los adversarios pueden tomar para lograr el dominio. El problema está claro: el exceso de permisos. Pero escudriñar cada relación de grupo y usuario es imposible. Forest Druid invierte el guión, adoptando un enfoque de adentro hacia afuera para la gestión de rutas de ataque. Forest Druid se centra en las rutas de ataque que conducen al Tier...

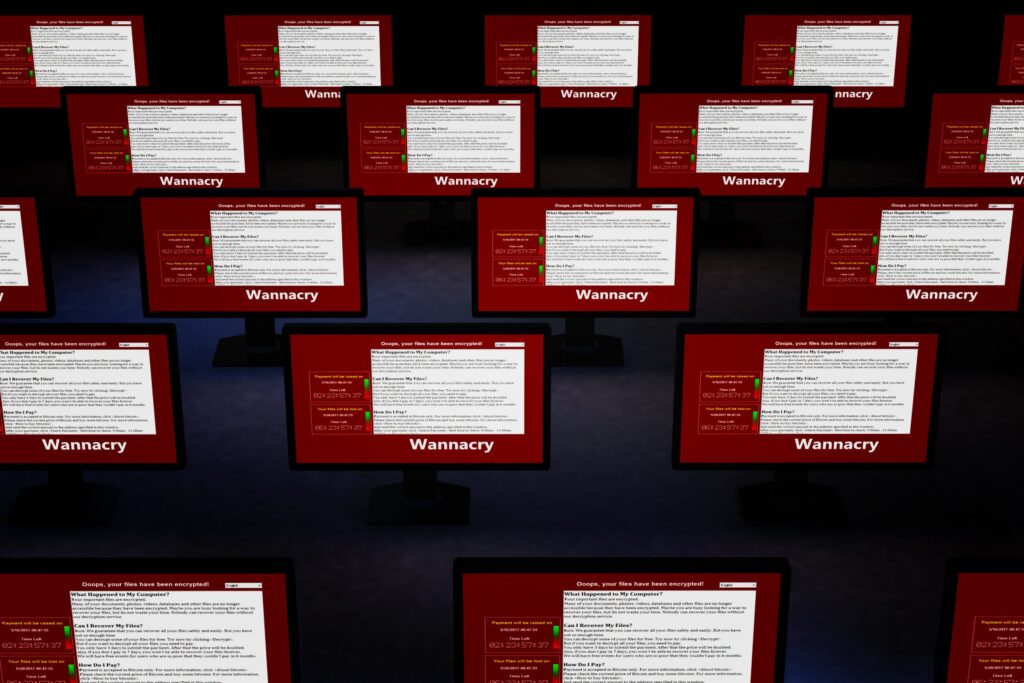

Ransomware, riesgo y recuperación: ¿es seguro su sistema central de identidad?

Active Directory es el corazón de los sistemas de información de muchas organizaciones: El 90% de las empresas lo utilizan para la gestión de identidades. Pero esta tecnología de 20 años de antigüedad está siendo cada vez más atacada por ciberdelincuentes que utilizan AD para acceder a su red... y a sus datos. Incidentes recientes como el ataque Hafnium a Microsoft Exchange...

La Organización de Comunicaciones de Emergencia colma las brechas de seguridad de AD con Purple Knight

Historia real de campo, Micah Clark, Director de Tecnología de la Información, Central Utah 911 Como centro de despacho de 911 de seguridad pública, un trabajo de alto estrés, es normal perder y contratar gente con regularidad, por lo que Active Directory cambia constantemente. Ocurren muchas cosas, como que se añadan o quiten equipos...

Piense como un hacker: Defienda su organización contra los ataques de ransomware como servicio

Los organismos públicos adoptan cada vez más el software como servicio (SaaS) y otros modelos como servicio para modernizar la prestación de servicios y aumentar la eficacia. Los ciberdelincuentes también. Con las herramientas de ransomware como servicio (RaaS), los delincuentes pueden utilizar métodos de ransomware ya desarrollados para ejecutar ataques más inteligentes, rápidos y sofisticados. La preocupación por los ataques de ransomware ha crecido enormemente...

Las 10 principales amenazas de AD

La mayoría de las empresas de la lista Fortune 1000 utilizan Active Directory o Azure AD, y AD está implicado en aproximadamente el 90% de los ciberataques. ¿Sabía usted que hay algunas acciones relativamente simples que puede tomar que aumentarán significativamente sus posibilidades de luchar contra los atacantes y aumentar su capacidad de recuperación? ¿Cómo puede proteger su organización?...

Cómo obtener el mejor ciberseguro demostrando resistencia operativa

- Semperis

Debate en directo con Ed Amoroso (TAG Cyber), Anthony Dagostino (Converge) y Jim Doggett (Semperis) Con el aumento del ransomware y la ciberdelincuencia, contar con una póliza de ciberseguro eficaz forma parte de una estrategia de defensa en capas. Pero el sector de los ciberseguros se encuentra en...

Restablecimiento de Active Directory tras un ataque de ransomware

Jorge ha sido un MVP de Microsoft desde 2006 con un enfoque específico en el diseño, implementación y seguridad de las tecnologías de Microsoft Identity & Access Management (IAM). Con varias certificaciones de Microsoft, su experiencia incluye el diseño e implementación de Active Directory (AD), formación, presentaciones, desarrollo de scripts y herramientas relacionadas con la seguridad, y desarrollo e implementación de AD y...