Directory Services Protector

Charla informal sobre seguridad sanitaria: NIST, identidad y ransomware

Nadie puede ignorar el fuerte aumento del número de hospitales víctimas del ransomware. Y en la sanidad, los riesgos son mayores. El mes pasado, una paciente de 78 años del Hospital Universitario de Düsseldorf murió después de que un ataque de ransomware paralizara los sistemas informáticos del hospital y obligara a los médicos a intentar trasladarla a otro centro.....

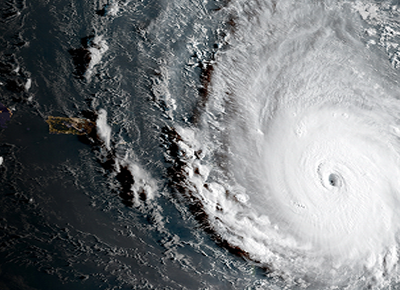

Un enfoque cibernético de la recuperación ante catástrofes

En esta era de transformación digital, el armamento cibernético es habitual, y el "evento de extinción" es una amenaza real, especialmente para las organizaciones con requisitos de tiempo de actividad y disponibilidad. Como hemos visto en los titulares, los desastres cibernéticos paralizan las operaciones comerciales e impactan en el valor para los accionistas. Por ejemplo, Equifax acaba de convertirse en la primera empresa...

Tomar el castillo: Taller de Técnicas de Batalla Medieval

El sector de la ciberseguridad no pierde el tiempo cuando se trata de analogías cursis con castillos o de citar a Sun Tzu siempre que tiene ocasión (las llaves del reino, las joyas de la corona, el arte de la guerra). Pero, ¿y si nos tomáramos un tiempo para analizar toda la...

Qué hacer y qué no hacer al recuperar Active Directory de un desastre en tierra quemada

En la era de la nube, la dependencia de Active Directory (AD) crece rápidamente, al igual que la superficie de ataque. En general, se entiende la amenaza que supone para AD el ransomware y los ataques de wiper, pero no la complejidad de la recuperación de bosques. En los "buenos viejos tiempos", la recuperación de AD...

Taller sobre ataque y defensa de Active Directory

¿Cómo defender Active Directory, también conocido como "las llaves del reino", si no se sabe de dónde proceden los ataques? Los piratas informáticos encuentran constantemente nuevas formas de entrar en AD. Y una vez dentro, son cada vez más expertos en cubrir sus huellas para crear silenciosamente puertas traseras y establecer accesos privilegiados persistentes.....

Cómo defenderse de DCShadow

El ataque DCShadow aprovecha un interruptor de la utilidad Mimikatz que permite a los usuarios con privilegios inyectar cambios maliciosos en Active Directory (AD) sin ser detectados. DCShadow aprovecha la replicación nativa de AD para evitar el envío de eventos a los registros de seguridad de AD. Metodología de DCShadow: DCShadow permite a los atacantes (con derechos de administrador)...

Directory Services Protector para Active Directory

Active Directory es el principal sistema de infraestructura de identidad de TI para casi todas las grandes organizaciones mundiales, incluidas las que despliegan servidores Windows y Unix. Incluso las organizaciones que utilizan soluciones de identidad como servicio (IDaaS) siguen dependiendo de la capacidad de rellenar cuentas de directorio basadas en la nube y/o de autenticar usuarios desde una instalación AD local. Debería...