Directory Services Protector

Conversazione a margine sulla sicurezza sanitaria: NIST, identità e ransomware

Nessuno può ignorare il forte aumento di ospedali vittime di ransomware. E nel settore sanitario la posta in gioco è più alta. Proprio il mese scorso, una paziente di 78 anni dell'Ospedale Universitario di Düsseldorf è morta dopo che un attacco ransomware ha paralizzato i sistemi informatici dell'ospedale e costretto i medici a tentare di trasferirla in un'altra struttura....

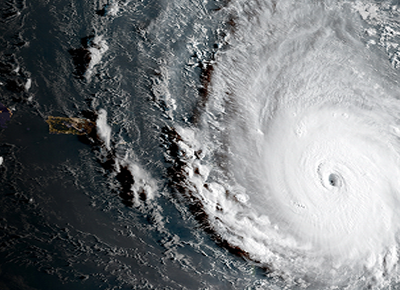

Un approccio Cyber-First al Disaster Recovery

Nell'era della trasformazione digitale, le armi informatiche sono all'ordine del giorno e l'"evento di estinzione" è una minaccia reale, soprattutto per le organizzazioni con requisiti di uptime e disponibilità. Come abbiamo visto nei titoli dei giornali, i disastri informatici paralizzano le operazioni aziendali e hanno un impatto sul valore degli azionisti. Ad esempio, Equifax è appena diventata la prima azienda a...

Impadronirsi del castello: Un laboratorio di tecniche di battaglia medievale

Il settore della cybersecurity non perde occasione per fare analogie smielate con i castelli o per citare Sun Tzu ogni volta che ne ha l'occasione (le chiavi del regno, i gioielli della corona, l'arte della guerra), e noi lo abbiamo già fatto. Ma se ci prendessimo un po' di tempo per guardare all'intero...

I dos e i non dos del recupero di Active Directory da un disastro di terra bruciata

Nell'era del cloud, la dipendenza da Active Directory (AD) è in rapida crescita, così come la superficie di attacco. La minaccia all'AD rappresentata dagli attacchi ransomware e wiper è generalmente nota, ma non lo è la complessità del ripristino delle foreste. Nei "bei tempi andati", il recupero di AD significava recuperare...

Workshop Attacco e difesa di Active Directory

Come si fa a difendere Active Directory, alias le "chiavi del regno", se non si sa da dove provengono gli attacchi? Gli hacker trovano sempre nuovi modi per entrare in AD. E una volta entrati, sono sempre più abili nel coprire le loro tracce per creare silenziosamente backdoor e stabilire accessi privilegiati persistenti....

Come difendersi da DCShadow

L'attacco DCShadow sfrutta un interruttore dell'utilità Mimikatz che consente agli utenti privilegiati di iniettare modifiche dannose in Active Directory (AD) senza essere rilevati. DCShadow sfrutta la replica nativa di AD per evitare di inviare eventi ai registri di sicurezza di AD. Metodologia DCShadow: DCShadow consente agli aggressori (con diritti di amministrazione) di...

Directory Services Protector per Active Directory

Active Directory è il sistema centrale dell'infrastruttura di identità IT per quasi tutte le grandi organizzazioni globali, comprese quelle che distribuiscono sia server Windows che Unix. Anche le organizzazioni che utilizzano soluzioni identity-as-a-service (IDaaS) dipendono ancora dalla capacità di popolare gli account della directory basati sul cloud e/o di autenticare gli utenti da un'installazione AD basata sul locale. Dovrebbe...