Directory Services Protector

Bate-papo sobre segurança na área da saúde: NIST, Identidade e Ransomware

Ninguém pode ignorar o aumento acentuado de hospitais vitimados por ransomware. E nos cuidados de saúde, os riscos são maiores. No mês passado, uma paciente de 78 anos do Hospital Universitário de Düsseldorf morreu depois de um ataque de ransomware ter danificado os sistemas informáticos do hospital e forçado os médicos a tentar transferi-la para outra unidade de saúde....

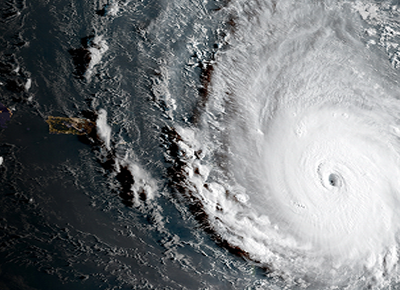

Uma abordagem cibernética à recuperação de desastres

Nesta era de transformação digital, o armamento cibernético é comum, e o "evento de extinção" é uma ameaça genuína, especialmente para organizações com requisitos de tempo de atividade e disponibilidade. Como vimos nas manchetes, os desastres cibernéticos prejudicam as operações comerciais e afectam o valor para os accionistas. Por exemplo, a Equifax acaba de se tornar a primeira empresa a...

Tomando o castelo: Um Workshop de Técnicas de Batalha Medieval

O sector da cibersegurança não perde nada quando se trata de analogias pirosas com castelos ou de citar Sun Tzu sempre que tem oportunidade (chaves do reino, jóias da coroa, a arte da guerra). Mas e se tirássemos algum tempo para olhar para toda a história medieval...

O que fazer e o que não fazer para recuperar o Active Directory de um desastre de terra arrasada

Na era da nuvem, a dependência do Active Directory (AD) está a crescer rapidamente, assim como a superfície de ataque. A ameaça ao AD de ataques de ransomware e wiper é geralmente compreendida, mas a complexidade da recuperação de florestas não é. Nos "bons velhos tempos", a recuperação do AD significava recuperar o AD...

Workshop sobre ataque e defesa do Active Directory

Como é que se defende o Active Directory, também conhecido como as "chaves do reino", se não se sabe de onde vêm os ataques? Os piratas informáticos encontram constantemente novas formas de entrar no AD. E uma vez lá dentro, eles são cada vez mais hábeis em encobrir seus rastros para criar backdoors silenciosamente e estabelecer acesso privilegiado persistente....

Como se defender do DCShadow

O ataque DCShadow explora um interrutor no utilitário Mimikatz que permite a utilizadores privilegiados injetar alterações maliciosas no Active Directory (AD) sem deteção. O DCShadow tira partido da replicação nativa do AD para evitar o envio de eventos para os registos de segurança do AD. Metodologia do DCShadow: O DCShadow permite que os atacantes (com direitos de administrador)...

Directory Services Protector para o Active Directory

O Active Directory é o principal sistema de infraestrutura de identidade de TI para quase todas as grandes organizações globais, incluindo aquelas que implementam servidores Windows e Unix. Mesmo as organizações que utilizam soluções de identidade como serviço (IDaaS) continuam a depender da capacidade de preencher contas de diretório baseadas na nuvem e/ou de autenticar utilizadores a partir de uma instalação do AD no local. Deve...