Directory Services Protector

Évaluation des solutions de détection et de réponse aux menaces liées à l'identité (ITDR)

Active Directory est impliqué dans 9 cyberattaques sur 10. Comment les entreprises peuvent-elles protéger au mieux leurs infrastructures d'identité ? Pour ce rapport, nous avons interrogé les responsables informatiques et les responsables de la sécurité de plus de 50 entreprises afin de déterminer les fonctionnalités les plus utiles des solutions actuelles de détection et de réponse aux menaces liées à l'identité (ITDR). Les nouvelles...

Protégez votre patrimoine identitaire avec Purple Knight et Forest Druid

L'Identity Threat Detection and Response (ITDR) est l'une des tendances en matière de sécurité dont on parle le plus cette année. Pourquoi ? Parce que vos systèmes d'identité - Active Directory (AD) et Azure AD pour la plupart des organisations - sont des actifs de niveau 0 qui détiennent les clés de toutes vos opérations informatiques et commerciales. Cela fait d'AD une cible juteuse...

Évaluation des solutions de détection et de réponse aux menaces liées à l'identité (ITDR)

Que recherchent les entreprises dans les solutions de détection et de réponse aux menaces sur l'identité (ITDR) ? Les entreprises recherchent des solutions ITDR qui couvrent l'ensemble du cycle de vie des attaques - avant, pendant et après une attaque - et qui offrent une protection spécifique pour AD et Azure AD. Darren Mar-Elia, vice-président des produits chez Semperis, résume les commentaires recueillis lors de la...

Fermer les voies d'attaque de l'Active Directory de niveau 0 avec Forest Druid

Active Directory comporte d'innombrables chemins que les adversaires peuvent emprunter pour dominer le domaine. Le problème est clair : des autorisations excessives. Mais il est impossible de passer au crible toutes les relations entre les groupes et les utilisateurs. Forest Druid renverse le scénario en adoptant une approche interne de la gestion des voies d'attaque. Forest Druid se concentre sur les voies d'attaque menant à l'intérieur du Tier...

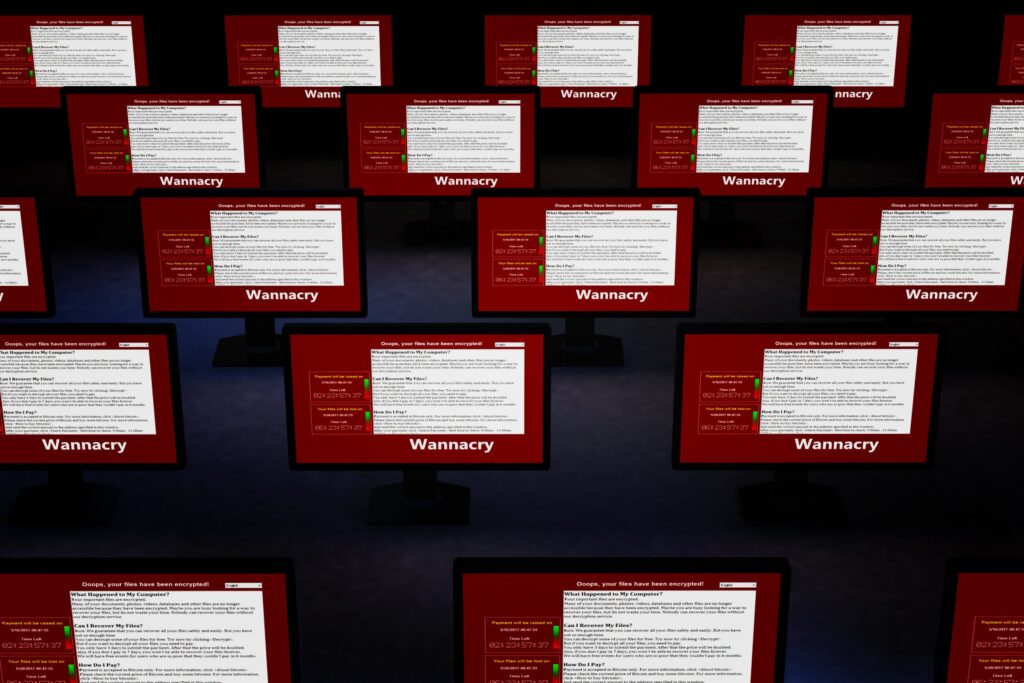

Ransomware, risque et récupération : votre système d'identité de base est-il sécurisé ?

Active Directory est au cœur des systèmes d'information de nombreuses organisations : Il est utilisé pour la gestion des identités par 90 % des entreprises. Mais cette technologie vieille de 20 ans est de plus en plus attaquée par des cybercriminels qui utilisent l'AD pour accéder à votre réseau - et à vos données. Des incidents récents comme l'attaque Hafnium sur Microsoft Exchange...

L'organisme chargé des communications d'urgence comble les lacunes en matière de sécurité AD avec Purple Knight

Une histoire de terrain, Micah Clark, directeur des technologies de l'information, Central Utah 911 En tant que centre de dispatching 911 de la sécurité publique, un travail très stressant, il est normal de perdre et d'embaucher régulièrement du personnel, de sorte que l'Active Directory est en constante évolution. Il se passe beaucoup de choses, notamment l'ajout ou le retrait d'ordinateurs...

Pensez comme un hacker : Défendez votre organisation contre les attaques de type "Ransomware-as-a-Service".

Les organismes publics adoptent de plus en plus les logiciels en tant que service (SaaS) et d'autres modèles en tant que service afin de moderniser la prestation de services et d'accroître l'efficacité. Les cybercriminels font de même. Avec les outils de ransomware en tant que service (RaaS), les acteurs malveillants peuvent utiliser des méthodes de ransomware déjà développées pour exécuter des attaques plus intelligentes, plus rapides et plus sophistiquées. L'inquiétude suscitée par les attaques de ransomware s'est considérablement accrue...

Les 10 principales menaces AD

La plupart des entreprises du Fortune 1000 utilisent Active Directory ou Azure AD et AD est impliqué dans ~90% des cyberattaques. Saviez-vous qu'il existe des mesures relativement simples que vous pouvez prendre et qui augmenteront considérablement vos chances de repousser les attaquants et de renforcer votre résilience ? Comment pouvez-vous protéger votre organisation ?...

Comment obtenir la meilleure assurance cybernétique en faisant preuve de résilience opérationnelle ?

- Semperis

Discussion en direct avec Ed Amoroso (TAG Cyber), Anthony Dagostino (Converge), et Jim Doggett (Semperis) Avec la montée des ransomwares et de la cybercriminalité, la mise en place d'une police d'assurance cyber efficace fait partie d'une stratégie de défense à plusieurs niveaux. Mais le secteur de la cyber-assurance est en pleine mutation, car les...

Ressusciter Active Directory après une attaque de ransomware

Jorge est MVP Microsoft depuis 2006 et se concentre plus particulièrement sur la conception, la mise en œuvre et la sécurisation des technologies de gestion des identités et des accès (IAM) de Microsoft. Titulaire de diverses certifications Microsoft, son expérience comprend la conception et la mise en œuvre d'Active Directory (AD), la formation, la présentation, le développement de scripts et d'outils liés à la sécurité, ainsi que le développement et la mise en œuvre d'AD et d'IAM....