Directory Services Protector

Avaliação das soluções de deteção e resposta a ameaças de identidade (ITDR)

O Active Directory está envolvido em 9 de cada 10 ataques informáticos. Como é que as organizações podem proteger melhor as suas infra-estruturas de identidade empresarial? Para este relatório, inquirimos líderes de TI e de segurança em mais de 50 organizações empresariais para determinar as capacidades mais valiosas das actuais soluções de deteção e resposta a ameaças à identidade (ITDR). Novo...

Proteja os seus activos de identidade com Purple Knight e Forest Druid

A Deteção e Resposta a Ameaças de Identidade (ITDR) é uma das tendências de segurança mais faladas este ano. Porquê? Porque os seus sistemas de identidade - Active Directory (AD) e Azure AD para a maioria das organizações - são um ativo de Nível 0 que detém as chaves de todas as suas operações de TI e empresariais. Isso torna o AD um alvo suculento...

Avaliação das soluções de deteção e resposta a ameaças de identidade (ITDR)

O que é que as organizações procuram nas soluções de Deteção e Resposta a Ameaças de Identidade (ITDR)? As organizações estão à procura de soluções ITDR que abranjam todo o ciclo de vida do ataque - antes, durante e depois de um ataque - e que ofereçam proteção específica para o AD e o Azure AD. Darren Mar-Elia, vice-presidente de produtos da Semperis, resume o feedback obtido no evento 2022...

Fechando os caminhos de ataque do Active Directory de Nível 0 com Forest Druid

O Active Directory tem inúmeros caminhos que os adversários podem seguir para alcançar o domínio do domínio. O problema é claro - permissões excessivas. Mas é impossível analisar todas as relações entre grupos e utilizadores. Forest Druid inverte o guião, adoptando uma abordagem de dentro para fora à gestão de caminhos de ataque. Forest Druid centra-se nos caminhos de ataque que conduzem ao Tier...

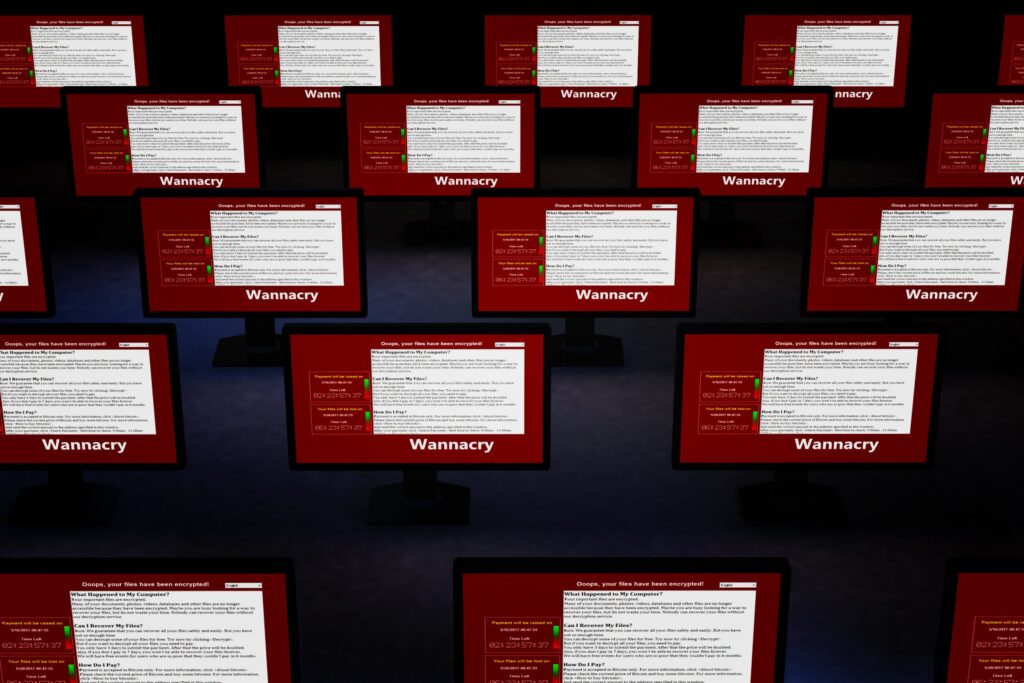

Ransomware, risco e recuperação: o seu sistema de identidade central é seguro?

O Active Directory é o coração dos sistemas de informação de muitas organizações: É utilizado para a gestão de identidades por 90 por cento das empresas. Mas esta tecnologia com 20 anos está a ser cada vez mais atacada por cibercriminosos que utilizam o AD para obter acesso à sua rede - e aos seus dados. Incidentes recentes, como o ataque Hafnium ao Microsoft Exchange...

Organização de comunicações de emergência colmata as lacunas de segurança do AD com Purple Knight

História real de campo, Micah Clark, Diretor de Tecnologias de Informação, Central Utah 911 Como centro de expedição de segurança pública 911, um trabalho de elevado stress, é normal perder e contratar pessoas regularmente, pelo que o Active Directory está em constante mudança. Há muitas coisas a acontecer, incluindo diferentes computadores a serem adicionados ou retirados...

Pense como um Hacker: Defenda a sua organização contra ataques de ransomware como um serviço

As agências governamentais estão a adotar cada vez mais software como serviço (SaaS) e outros modelos como serviço para modernizar a prestação de serviços e aumentar a eficiência. Os cibercriminosos também estão a fazê-lo. Com as ferramentas de ransomware como serviço (RaaS), os criminosos podem utilizar métodos de ransomware já desenvolvidos para executar ataques mais inteligentes, mais rápidos e mais sofisticados. Como as preocupações com os ataques de ransomware cresceram tremendamente...

As 10 principais ameaças ao AD

A maioria das empresas da Fortune 1000 utiliza o Active Directory ou o Azure AD - e o AD está envolvido em cerca de 90% dos ciberataques. Sabia que existem algumas acções relativamente simples que pode tomar e que aumentarão significativamente as suas hipóteses de combater os atacantes e de aumentar a sua resiliência? Como pode proteger a sua organização?...

Como obter o melhor seguro cibernético demonstrando a resiliência operacional

- Semperis

Painel de discussão em direto com Ed Amoroso (TAG Cyber), Anthony Dagostino (Converge) e Jim Doggett (Semperis) Com o aumento do ransomware e da cibercriminalidade, a existência de uma apólice de seguro cibernético eficaz faz parte de uma estratégia de defesa em camadas. Mas o setor de seguro cibernético está em um estado de fluxo à medida que o...

Ressuscitar o Active Directory após um ataque de ransomware

Jorge é um Microsoft MVP desde 2006, com um foco específico na conceção, implementação e segurança de tecnologias de Gestão de Identidade e Acesso (IAM) da Microsoft. Detentor de várias certificações Microsoft, a sua experiência inclui a conceção e implementação do Active Directory (AD), formação, apresentação, desenvolvimento de scripts e ferramentas relacionadas com a segurança, e desenvolvimento e implementação de AD e...