O Active Directory está envolvido em 9 de cada 10 ataques informáticos. Como é que as organizações podem proteger melhor as suas infra-estruturas de identidade empresarial? Para este relatório, inquirimos os líderes de TI e de segurança em mais de 50 organizações empresariais para determinar as capacidades mais valiosas das actuais soluções de deteção e resposta a ameaças à identidade (ITDR).

Surge uma nova categoria de soluções de cibersegurança: Deteção e Resposta a Ameaças de Identidade

Na sequência de ciberataques desenfreados que visam o Active Directory (AD) - o principal armazenamento de identidades para 90% das organizações em todo o mundo - os analistas de cibersegurança identificaram a necessidade crítica de soluções de segurança e recuperação específicas para o AD. A Gartner não só nomeou a defesa do sistema de identidade como uma das principais tendências da cibersegurança em 2022, como também criou uma categoria totalmente nova - Deteção e resposta a ameaças à identidade (ITDR) - para descrever produtos e soluções que abordam ataques ao sistema de identidade.

Atualmente, é do conhecimento geral que o AD é um alvo de ataque privilegiado para os cibercriminosos. De facto, o AD está envolvido em 9 em cada 10 ciberataques. Mas como é que as organizações podem proteger melhor as suas infra-estruturas de identidade empresarial? Para compreender melhor a forma como as organizações estão a avaliar as soluções de defesa do sistema de identidade, a Semperis inquiriu os líderes de TI e de segurança em mais de 50 organizações empresariais de todos os principais sectores verticais.

Principal conclusão: As organizações estão à procura de soluções que abordem as ameaças ao longo de todo o ciclo de vida de um ataque ao AD - antes, durante e depois de um ataque. As principais capacidades de ITDR que os líderes procuram incluem capacidades de prevenção, deteção, correção e recuperação de um ataque a sistemas de identidade híbridos.

Capacidades ITDR mais importantes:

- Avaliação da postura de segurança e monitorização em tempo real

- Cópia de segurança e recuperação de florestas AD rápidas e sem malware

- Correcção automática das ameaças detectadas

As organizações utilizam principalmente armazenamentos de identidade híbridos

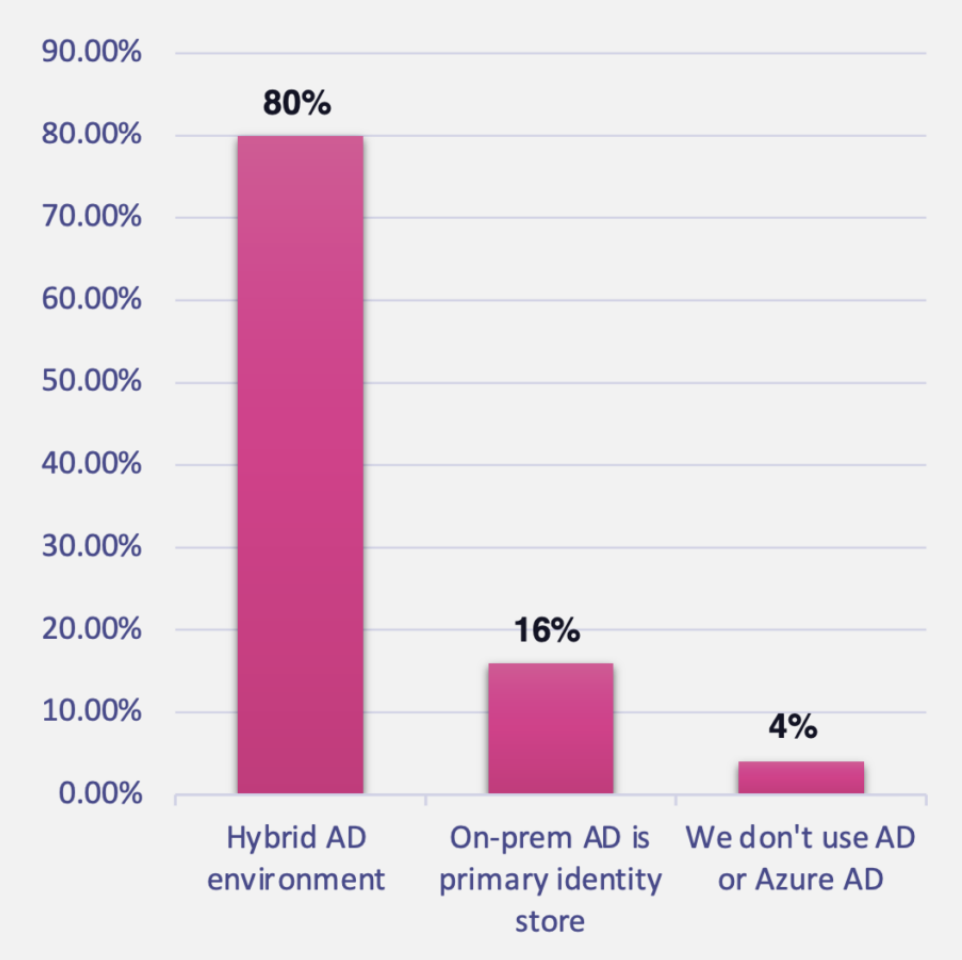

Os nossos resultados reforçam a previsão da Gartner de que apenas 3% das organizações migrarão completamente do AD local para um serviço de identidade baseado na nuvem até 2025. No nosso inquérito, 16% dos inquiridos afirmaram que o AD local é o seu principal armazenamento de identidades. Outros 80% disseram que usam o AD local sincronizado com o Azure AD ou usam vários sistemas de identidade diferentes, incluindo o AD e/ou o Azure AD. Apenas 4% disseram que não utilizam o AD ou o Azure AD de todo.

A proteção desses sistemas AD híbridos é uma prioridade: Os inquiridos indicaram que a capacidade mais importante para evitar ataques nas suas organizações era a monitorização contínua das vulnerabilidades e configurações de risco do AD e do Azure AD.

80% dos inquiridos utilizam sistemas de identidade híbridos - apenas 4% não utilizam de todo o AD ou o Azure AD.

As preocupações abrangem a proteção dos sistemas AD híbridos ao longo do ciclo de vida dos ciberataques

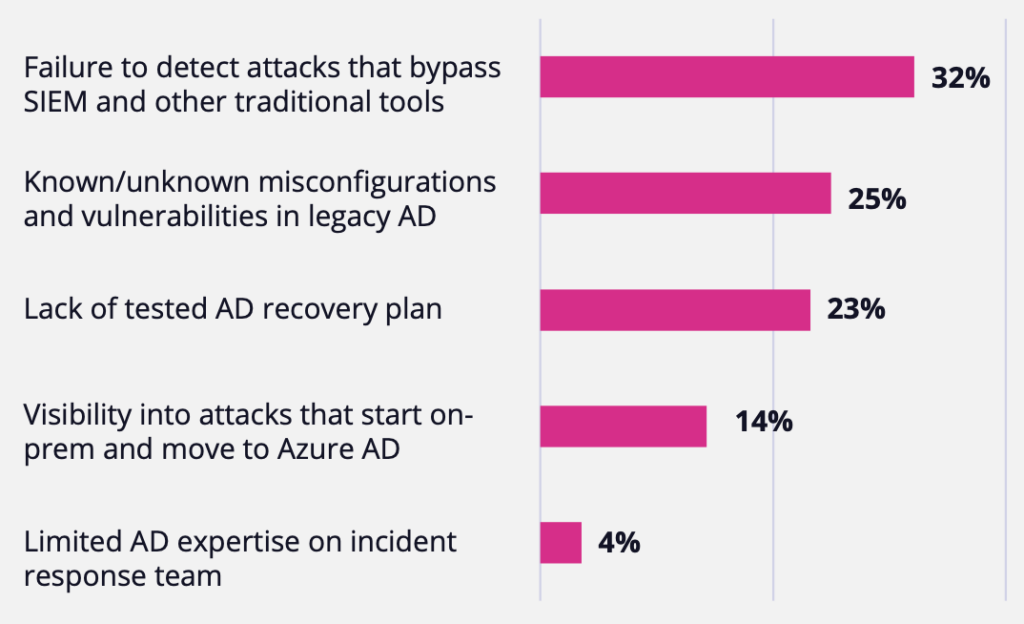

Em resposta a perguntas sobre as exigências de proteção dos seus sistemas de identidade híbrida contra ataques, as organizações citaram problemas em todo o ciclo de vida do ciberataque ao Active Directory (AD), incluindo a prevenção, deteção, correção e recuperação de ameaças que visam o AD. As respostas dos participantes indicaram uma falta geral de confiança em sua capacidade de enfrentar os desafios do atual cenário de ameaças. As principais preocupações incluíam a inadequação das soluções existentes, a falta de visibilidade das vulnerabilidades e as competências limitadas em matéria de segurança das identidades.

A incapacidade de detetar ataques que contornam o SIEM e outras ferramentas tradicionais foi a principal preocupação relativamente às ameaças à identidade.

As organizações não estão confiantes de que podem evitar ataques de AD híbrido

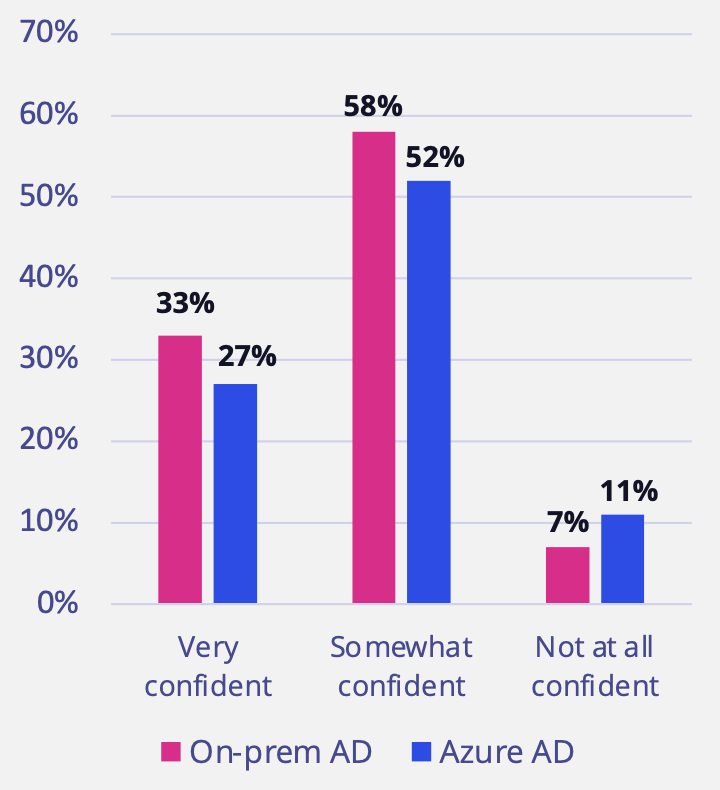

À medida que mais organizações adoptam ambientes de nuvem híbrida, a prevenção de ataques que passam do AD local para o Azure AD - ou vice-versa, como no ataque da SolarWinds - surgiu como uma preocupação fundamental para muitas organizações. Conforme citado anteriormente, a maioria das organizações entrevistadas usa sistemas de identidade híbridos que incluem o AD, o Azure AD e outros sistemas de nuvem. Quando uma organização adota a nuvem, a noção do perímetro de rede tradicional deixa de existir. Num ambiente de identidade híbrida, as organizações têm agora de estar preparadas para se protegerem contra um conjunto infinito de possíveis pontos de entrada. A reconhecida dificuldade em dominar um novo modelo de segurança reflectiu-se nestes resultados: Apenas 33% dos inquiridos afirmaram estar muito confiantes de que poderiam evitar ataques ao AD local e apenas 27% afirmaram estar muito confiantes de que poderiam evitar ataques ao Azure AD.

A falta de visibilidade dos ataques que começam no AD local e se deslocam verticalmente para o Azure AD gera preocupação quanto à capacidade de impedir ataques

A perceção do impacto dos ciberataques está associada à preocupação com a recuperação atempada

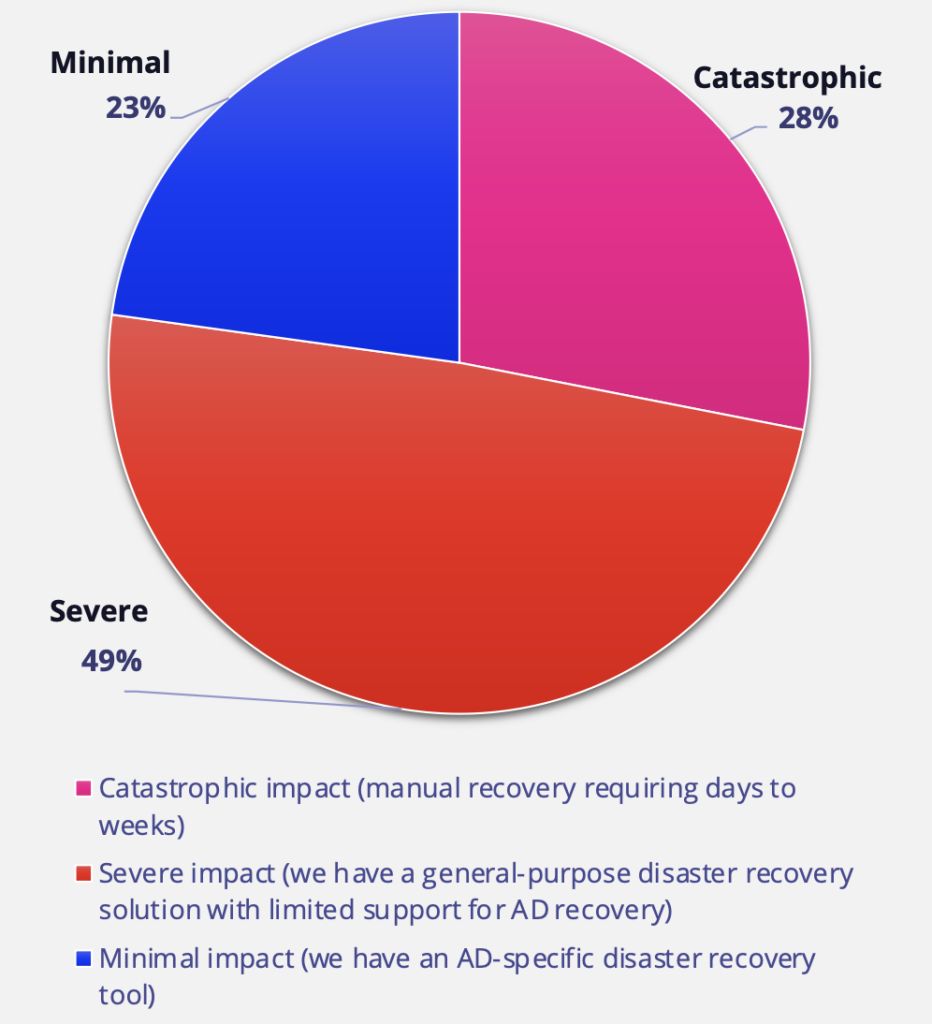

A maioria dos líderes empresariais e as suas equipas de segurança e operações de TI reconhecem que nenhuma entidade pode eliminar a possibilidade de um ciberataque. Os inquiridos expressaram uma visão pessimista sobre a sua capacidade de recuperação de um ciberataque que derrubasse o AD.

Uma clara maioria (77%) indicou que um ataque deste tipo teria um impacto grave (uma vez que dispõem de uma solução geral de recuperação de desastres, mas não têm suporte específico para o AD) ou um impacto catastrófico (teriam de efetuar uma recuperação manual utilizando as suas cópias de segurança, o que exigiria dias ou semanas). A perda de receitas comerciais, os danos à reputação e, no caso das organizações de cuidados de saúde, a saúde e segurança dos doentes devido a uma recuperação prolongada podem ser um evento que põe fim à atividade.

77% dos inquiridos indicaram que sofreriam um impacto grave ou catastrófico se o AD estivesse em baixo.

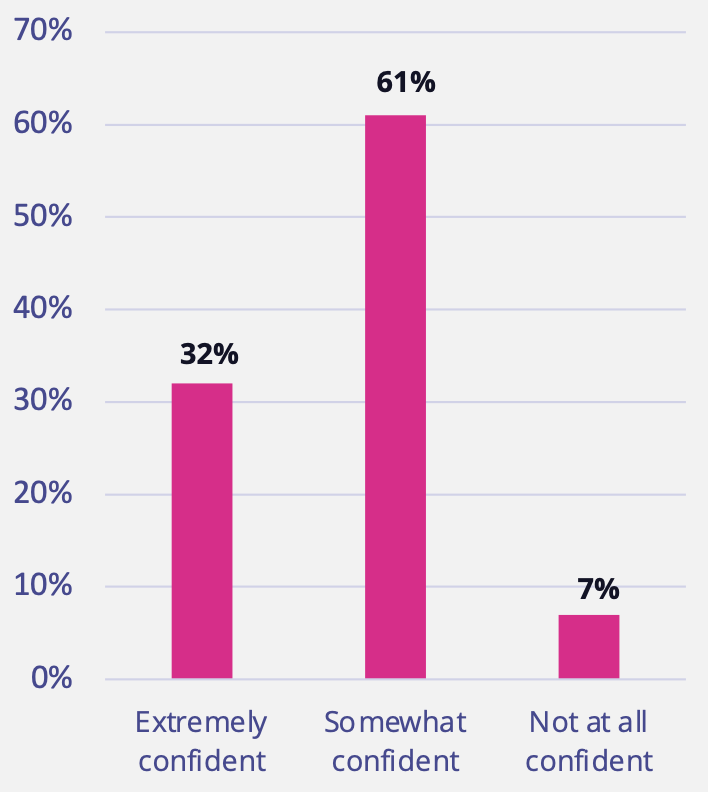

As organizações não têm a certeza de que podem recuperar de um ataque de AD

A preocupação com o impacto de um ataque ao AD anteriormente referida está associada à falta de confiança geral dos inquiridos em que as suas organizações poderiam recuperar rapidamente de um ataque ao AD em grande escala. Apenas 32% dos inquiridos indicaram estar "extremamente confiantes" de que poderiam recuperar; 61% dos inquiridos estavam apenas "um pouco confiantes" e 7% estavam "nada confiantes".

A preocupação com a capacidade de recuperar rapidamente o AD reflectiu-se nas respostas às perguntas sobre as preocupações gerais com a segurança do AD e as capacidades a que os inquiridos deram prioridade quando avaliaram as soluções de recuperação. Essas prioridades incluem a necessidade de recuperação automatizada do AD em várias florestas; a capacidade de fornecer rapidamente um ambiente de recuperação isolado para simulações; e a experiência em AD na resposta a incidentes.

Apenas 32% dos inquiridos indicaram estar extremamente confiantes de que poderiam recuperar rapidamente de um ataque de AD em grande escala.

As organizações dão prioridade às capacidades de ITDR que abrangem o ciclo de ataque

As classificações dos inquiridos relativamente às capacidades de Deteção e Resposta a Ameaças de Identidade (ITDR) por importância apontaram para soluções que os ajudariam a proteger o Active Directory (AD) antes, durante e depois de um ataque - sendo a principal prioridade a avaliação da postura de segurança e a monitorização em tempo real para 40% dos inquiridos. Talvez reconhecendo que os atacantes sofisticados estão constantemente a conceber novas formas de comprometer o AD, 27% deram prioridade ao backup e à recuperação rápidos e sem malware da floresta do AD e 20% escolheram a correção automática das ameaças detectadas.

Estes resultados indicam que as organizações estão plenamente conscientes de que o AD é um alvo principal para os atacantes. Uma defesa eficaz deve incluir soluções para prevenir, remediar e recuperar de ataques.

A classificação das capacidades de ITDR reflecte a necessidade reconhecida de uma estratégia de defesa em camadas que possa proteger o AD antes, durante e depois de um ataque.

Classificação das capacidades de ITDR por importância para os inquiridos

- Avaliação da postura de segurança e monitorização em tempo real

- Cópia de segurança e recuperação de florestas AD rápidas e sem malware

- Correcção automática das ameaças detectadas

- Pontuação de risco, priorização de risco e orientação de correção

- Análise forense pós-violação

As organizações procuram soluções ITDR específicas para o AD que abranjam o ciclo de vida dos ataques ao AD

Dada a proliferação de ataques que visam o Active Directory (AD), os líderes de segurança e de operações de TI compreendem que a proteção da infraestrutura de identidade da empresa é imperativa para o negócio. De acordo com a Gartner, "as credenciais mal utilizadas são atualmente a principal técnica utilizada nas violações. Os atacantes de nível nacional estão a visar o Active Directory e a infraestrutura de identidade com um sucesso fenomenal."

- Um ambiente AD híbrido é a principal infraestrutura de identidade para a maioria das empresas e está envolvido em 9 de cada 10 ataques.

- Dada a escalada dos ciberataques contra o AD, as organizações precisam de uma estratégia de defesa em camadas para se protegerem contra comprometimentos prejudiciais para a empresa.

- As preocupações das organizações relativamente à proteção do AD abrangem todo o ciclo de vida.

- As principais prioridades das soluções de Deteção e Resposta a Ameaças de Identidade (ITDR) são as avaliações de vulnerabilidades e a monitorização contínua; a recuperação rápida e sem malware de toda a floresta AD; e a correção automática de ameaças maliciosas.

As organizações estão plenamente conscientes de que uma estratégia de defesa em camadas proporciona a melhor proteção. As soluções ITDR que não abordam cada fase do ciclo de vida do ataque ao AD deixarão as organizações vulneráveis a ataques devastadores.

Precisa de ajuda?

As soluções ITDR da Semperis protegem o AD antes, durante e depois de um ataque

- Impeça os atacantes de obterem acesso a ambientes AD híbridos

- Capturar alterações do AD que contornam SIEMs e outras ferramentas de registo de segurança

- Corrigir automaticamente alterações maliciosas

- Reduzir o tempo de recuperação de catástrofes cibernéticas do AD em 90%

- Proteja o Active Directory contra ataques cibernéticos, levando a uma postura de segurança melhorada

- Atenuar e recuperar de ataques AD com a orientação de uma equipa de resposta a incidentes testada em combate

Metodologia

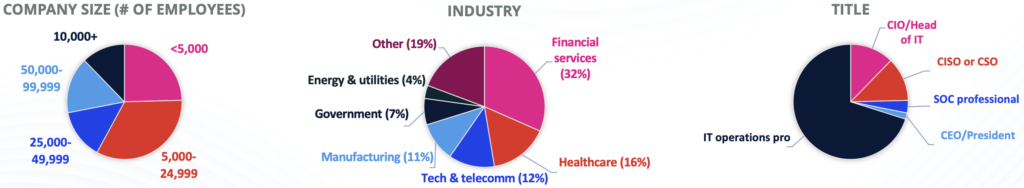

Na Conferência IAM da Gartner de 2022, realizada em Las Vegas, inquirimos os líderes empresariais de TI e segurança sobre as suas preocupações com a defesa do sistema de identidade e as suas prioridades ao avaliarem os produtos e serviços de Deteção e Resposta a Ameaças de Identidade (ITDR). Mais de 50 organizações, a maioria de empresas de médio e grande porte de todos os setores, forneceram respostas. Os inquiridos receberam um cartão de oferta de 25 dólares como agradecimento pela sua participação.