Directory Services Protector

Valutazione delle soluzioni di rilevamento e risposta alle minacce all'identità (ITDR)

Active Directory è coinvolto in 9 cyberattacchi su 10. Come possono le organizzazioni proteggere al meglio le loro infrastrutture di identità aziendali? Per questo rapporto abbiamo intervistato i responsabili IT e della sicurezza di oltre 50 aziende per determinare le funzionalità più importanti delle attuali soluzioni ITDR (Identity Threat Detection and Response). Nuovo...

Proteggi le tue risorse di identità con Purple Knight e Forest Druid

L'Identity Threat Detection and Response (ITDR) è uno dei trend di sicurezza più discussi di quest'anno. Perché? Perché i vostri sistemi di identità - Active Directory (AD) e Azure AD per la maggior parte delle organizzazioni - sono un asset di livello 0 che detiene le chiavi di tutte le operazioni IT e aziendali. Questo rende l'AD un bersaglio appetibile...

Valutazione delle soluzioni di rilevamento e risposta alle minacce all'identità (ITDR)

Cosa cercano le organizzazioni nelle soluzioni di Identity Threat Detection and Response (ITDR)? Le organizzazioni sono alla ricerca di soluzioni ITDR che coprano l'intero ciclo di vita dell'attacco - prima, durante e dopo un attacco - e che offrano una protezione specifica per AD e Azure AD. Darren Mar-Elia, vicepresidente dei prodotti di Semperis, riassume i feedback raccolti in occasione del 2022...

Chiusura dei percorsi di attacco di Active Directory Tier 0 con Forest Druid

Active Directory ha innumerevoli strade che gli avversari possono percorrere per ottenere il dominio del dominio. Il problema è chiaro: permessi eccessivi. Ma passare al setaccio tutte le relazioni tra gruppi e utenti è impossibile. Forest Druid ribalta il copione, adottando un approccio inside-out alla gestione dei percorsi di attacco. Forest Druid si concentra sui percorsi di attacco che portano al Tier...

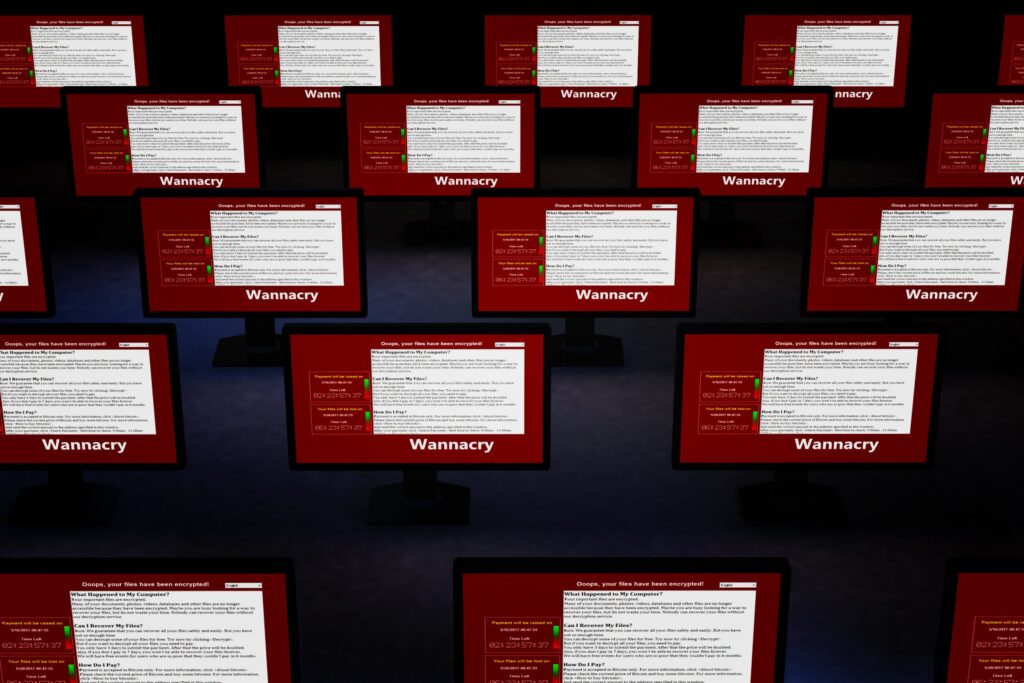

Ransomware, rischio e recupero: il vostro sistema di identità principale è sicuro?

Active Directory è il cuore dei sistemi informativi di molte organizzazioni: Il 90% delle aziende la utilizza per la gestione delle identità. Ma questa tecnologia ventennale è sempre più spesso oggetto di attacchi da parte di criminali informatici che utilizzano l'AD per accedere alla vostra rete e ai vostri dati. Recenti episodi come l'attacco Hafnium a Microsoft Exchange...

L'Organo per le comunicazioni di emergenza colma le lacune di sicurezza dell'AD con Purple Knight

Una storia reale sul campo, Micah Clark, Information Technology Director, Central Utah 911 In un centro di dispacciamento 911 di pubblica sicurezza, un lavoro ad alto stress, è normale perdere e assumere personale regolarmente, quindi Active Directory cambia continuamente. Succedono molte cose, tra cui l'aggiunta o la rimozione di diversi computer...

Pensa come un hacker: Difendete la vostra organizzazione dagli attacchi Ransomware-as-a-Service

Le agenzie governative stanno adottando sempre più spesso modelli software-as-a-service (SaaS) e altri modelli as-a-service per modernizzare l'erogazione dei servizi e aumentare l'efficienza. Anche i criminali informatici lo fanno. Con gli strumenti ransomware-as-a-service (RaaS), i malintenzionati possono utilizzare metodi ransomware già sviluppati per eseguire attacchi più intelligenti, veloci e sofisticati. La preoccupazione per gli attacchi ransomware è cresciuta enormemente...

Le 10 principali minacce AD

La maggior parte delle aziende Fortune 1000 utilizza Active Directory o Azure AD e AD è coinvolto nel 90% dei cyberattacchi. Sapevate che potete intraprendere alcune azioni relativamente semplici che aumenteranno significativamente le vostre possibilità di contrastare gli aggressori e di costruire la vostra resilienza? Come potete proteggere la vostra organizzazione?...

Come ottenere la migliore assicurazione contro le minacce informatiche dimostrando la propria resilienza operativa

- Semperis

Tavola rotonda dal vivo con Ed Amoroso (TAG Cyber), Anthony Dagostino (Converge) e Jim Doggett (Semperis) Con l'aumento del ransomware e della criminalità informatica, la stipula di una polizza assicurativa informatica efficace fa parte di una strategia di difesa a più livelli. Ma il settore delle assicurazioni informatiche è in piena evoluzione...

Ripristino di Active Directory dopo un attacco ransomware

Jorge è un MVP Microsoft dal 2006 con un'attenzione specifica alla progettazione, all'implementazione e alla sicurezza delle tecnologie Microsoft Identity & Access Management (IAM). In possesso di diverse certificazioni Microsoft, la sua esperienza comprende la progettazione e l'implementazione di Active Directory (AD), la formazione, la presentazione, lo sviluppo di script e strumenti di sicurezza, lo sviluppo e l'implementazione di AD e...