Directory Services Protector

Bewertung von Lösungen zur Erkennung und Abwehr von Identitätsbedrohungen (ITDR)

Active Directory ist in 9 von 10 Cyberangriffen involviert. Wie können Unternehmen ihre Identitätsinfrastrukturen am besten schützen? Für diesen Bericht haben wir IT- und Sicherheitsverantwortliche in mehr als 50 Unternehmen befragt, um die wertvollsten Funktionen der heutigen Lösungen zur Erkennung und Abwehr von Identitätsbedrohungen (ITDR) zu ermitteln. Neue...

Schützen Sie Ihre Identitätswerte mit Purple Knight und Forest Druid

Identity Threat Detection and Response (ITDR) ist einer der meistdiskutierten Sicherheitstrends in diesem Jahr. Und warum? Weil Ihre Identitätssysteme - Active Directory (AD) und Azure AD für die meisten Unternehmen - ein Tier 0-Asset sind, das den Schlüssel zu all Ihren IT- und Geschäftsabläufen enthält. Das macht AD zu einem pikanten Ziel...

Bewertung von Lösungen zur Erkennung von und Reaktion auf Identitätsbedrohungen (ITDR)

Wonach suchen Unternehmen bei Identity Threat Detection and Response (ITDR) Lösungen? Unternehmen suchen nach ITDR-Lösungen, die den gesamten Lebenszyklus eines Angriffs abdecken - vor, während und nach einem Angriff - und Schutz speziell für AD und Azure AD bieten. Darren Mar-Elia, VP of Products bei Semperis, fasst das Feedback zusammen, das auf der 2022...

Schließen von Tier 0 Active Directory-Angriffspfaden mit Forest Druid

Active Directory bietet unzählige Möglichkeiten für Angreifer, die Dominanz über die Domäne zu erlangen. Das Problem liegt auf der Hand - zu viele Berechtigungen. Aber es ist unmöglich, alle Gruppen- und Benutzerbeziehungen zu durchforsten. Forest Druid dreht das Drehbuch um und verfolgt einen Inside-Out-Ansatz für die Verwaltung von Angriffspfaden. Forest Druid konzentriert sich auf Angriffspfade, die in das Tier...

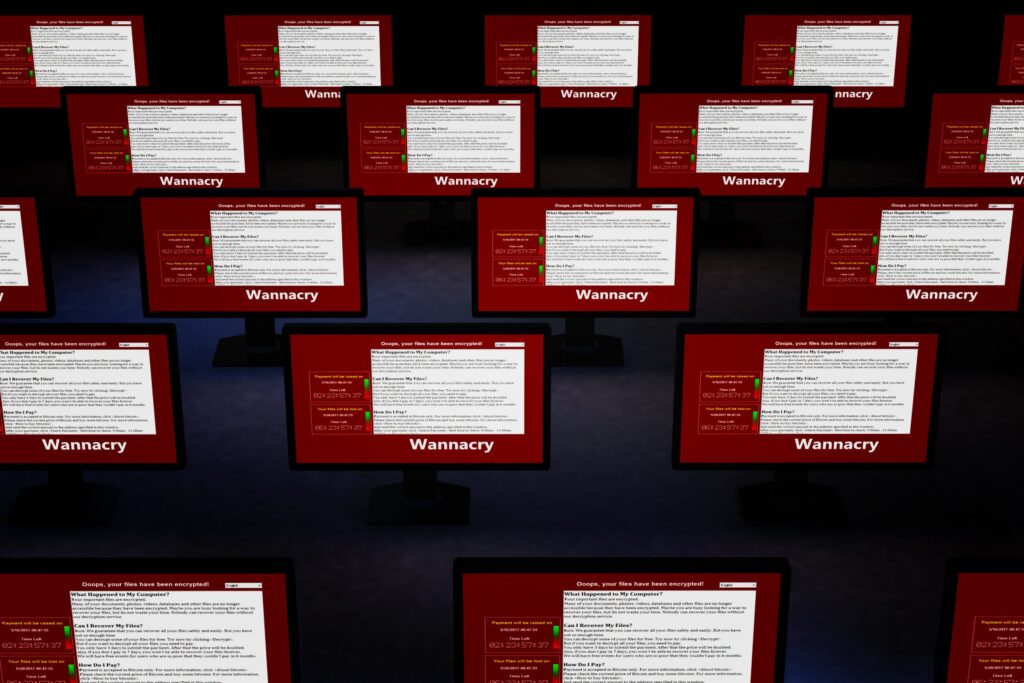

Ransomware, Risiko und Wiederherstellung: Ist Ihr Kernidentitätssystem sicher?

Active Directory ist das Herzstück der Informationssysteme vieler Unternehmen: Es wird von 90 Prozent der Unternehmen für das Identitätsmanagement verwendet. Aber diese 20 Jahre alte Technologie wird zunehmend von Cyber-Kriminellen angegriffen, die AD nutzen, um sich Zugang zu Ihrem Netzwerk - und Ihren Daten - zu verschaffen. Jüngste Vorfälle wie der Hafnium-Angriff auf Microsoft Exchange...

Notrufzentrale schließt AD-Sicherheitslücken mit Purple Knight

Real Field Story, Micah Clark, Information Technology Director, Central Utah 911 In einer 911-Dispatch-Zentrale für öffentliche Sicherheit, einem Job mit hohem Stressfaktor, ist es normal, dass regelmäßig Mitarbeiter entlassen und eingestellt werden, so dass sich das Active Directory ständig ändert. Es passieren viele Dinge, z.B. werden verschiedene Computer hinzugefügt oder entfernt...

Denken Sie wie ein Hacker: Verteidigen Sie Ihr Unternehmen gegen Ransomware-as-a-Service-Angriffe

Regierungsbehörden setzen zunehmend Software-as-a-Service (SaaS) und andere As-a-Service-Modelle ein, um die Bereitstellung von Dienstleistungen zu modernisieren und die Effizienz zu steigern. Auch Cyberkriminelle tun dies. Mit Ransomware-as-a-Service (RaaS)-Tools können bösartige Akteure bereits entwickelte Ransomware-Methoden nutzen, um Angriffe durchzuführen, die intelligenter, schneller und raffinierter sind. Da die Besorgnis über Ransomware-Angriffe enorm zugenommen hat,...

Top 10 AD-Bedrohungen

Die meisten Fortune 1000-Unternehmen verwenden Active Directory oder Azure AD - und AD ist in ~90% der Cyberangriffe involviert. Wussten Sie, dass Sie einige relativ einfache Maßnahmen ergreifen können, die Ihre Chancen, Angreifer abzuwehren und Ihre Widerstandsfähigkeit zu erhöhen, deutlich erhöhen? Wie können Sie Ihr Unternehmen schützen?...

Wie Sie die beste Cyberversicherung erhalten, indem Sie Ihre betriebliche Widerstandsfähigkeit nachweisen

- Semperis

Live-Podiumsdiskussion mit Ed Amoroso (TAG Cyber), Anthony Dagostino (Converge) und Jim Doggett (Semperis) Angesichts der zunehmenden Verbreitung von Ransomware und Cyberkriminalität ist policy einer wirksamen policy Teil einer mehrschichtigen Verteidigungsstrategie. Doch die Cyberversicherungsbranche befindet sich im Umbruch, da die…

Active Directory nach einem Ransomware-Angriff wiederherstellen

Jorge ist seit 2006 ein Microsoft MVP mit besonderem Schwerpunkt auf Design, Implementierung und Sicherung von Microsoft Identity & Access Management (IAM) Technologien. Er verfügt über verschiedene Microsoft-Zertifizierungen und hat Erfahrung mit dem Design und der Implementierung von Active Directory (AD), Schulungen, Präsentationen, der Entwicklung von sicherheitsrelevanten Skripten und Tools sowie der...