- El panorama actual de la identidad

- La resiliencia de MVC más allá del entorno local: el dilema de la protección en la nube

- Estas son nuestras identidades, por lo que debemos protegerlas

- ¿Acceso privilegiado para soluciones de copia de seguridad? No a costa de la seguridad

- Una buena elección: protección y recuperación de la identidad en la nube para la resiliencia cibernética

- Reto en la gestión de crisis: cómo garantizar la seguridad de las comunicaciones en un entorno inseguro

- Listos cuando más importa: comunicaciones seguras en situaciones de crisis

- Aplicar los conocimientos sobre identidades antes de que se produzca la próxima filtración

- Para saber más

Una parte fundamental de la planificación de la respuesta ante incidentes cibernéticos y la recuperación consiste en determinar cuál es la «empresa mínima viable» (MVC). Esto implica identificar qué servicios y funciones son absolutamente esenciales para que su organización siga siendo viable y pueda seguir funcionando en caso de crisis.

El sistema de identidades es la base de todos esos elementos esenciales del modelo MVC. Y para la mayoría de las organizaciones modernas, la identidad no se limita al Active Directory local, sino que se extiende a la nube a través de Microsoft Entra ID y otros proveedores de identidades en la nube.

Analicemos la experiencia de recuperación de la empresa ficticia Megakorp, sobre la que escribí en mi anterior entrada del blog «La empresa mínimamente viable: por qué la verdadera ciberresiliencia empieza por la identidad». En esa entrada, seguimos a Megakorp en su camino hacia la ciberresiliencia, explorando el desarrollo y la puesta en práctica de su MVC, y lo que ocurrió en su peor día, cuando sufrió un ataque de ransomware en sus instalaciones.

Al prepararse para hacer frente a las situaciones de crisis mucho antes de que se produjera la brecha de seguridad, la organización pudo recuperarse con rapidez y de forma segura.

Sin embargo, aunque Megakorp logró recuperarse según lo previsto —dentro del tiempo de recuperación objetivo (RTO) previsto y manteniendo la confianza de los clientes—, este resultado se debió en parte a que la violación de seguridad se limitó a los sistemas locales.

¿Qué ocurre cuando tu MVC se expande a la nube?

Tras el evento de Megakorp, quedó claro que existían deficiencias en el enfoque de gestión de crisis de la organización y que, para lograr una verdadera resiliencia, era necesario subsanarlas.

El panorama actual de la identidad

Repasemos el panorama actual de la identidad corporativa de Megakorp y su enfoque respecto a las aplicaciones en la nube.

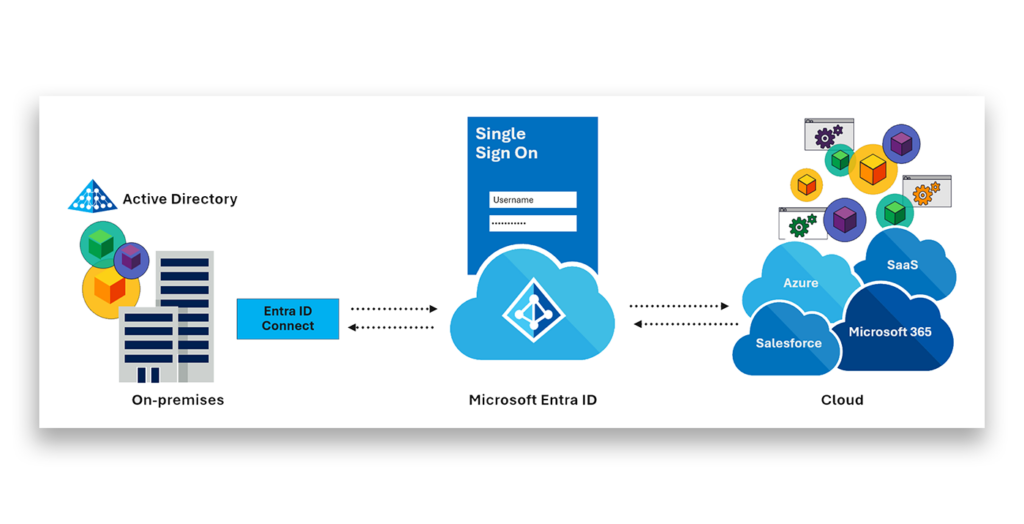

Al igual que muchas empresas, Megakorp extiende las identidades locales de Active Directory a su proveedor de identidades basado en la nube, Entra ID. Desde allí, los empleados acceden a aplicaciones empresariales como Microsoft 365, Workday, Monday.com y Salesforce, lo que permite una productividad empresarial moderna.

Esta arquitectura amplía los límites de confianza más allá del control tradicional en las instalaciones, y es aquí donde se hace evidente de inmediato la primera laguna.

La resiliencia de MVC más allá del entorno local: el dilema de la protección en la nube

Una vez que Megakorp logró contener la brecha de seguridad en sus sistemas locales y restablecer un estado de confianza, el equipo de recuperación ante desastres comenzó a evaluar el posible impacto de que un atacante pasara de controlar los sistemas locales a controlar los de la nube.

El equipo determinó rápidamente que las identidades en la nube, junto con sus configuraciones asociadas, eran fundamentales para las operaciones de la empresa. Si se eliminaran, bloquearan o modificaran las aplicaciones en la nube, ¿cómo garantizaría Megakorp que los componentes críticos pudieran diseñarse, fabricarse y enviarse? ¿Cómo se enviarían, recibirían o procesarían las facturas?

En respuesta a esas conclusiones, el consejo de administración ordenó que las identidades en la nube también se incluyeran en el modelo de control de riesgos (MVC) definido y se protegieran de acuerdo con el enfoque que la empresa aplica para garantizar la ciberresiliencia en sus instalaciones.

Para ofrecer esa cobertura, la organización debía determinar:

- El alcance de su responsabilidad en materia de seguridad de la identidad en la nube

- Cómo gestionar el control de acceso para la solución de protección de la identidad que hayan elegido

- ¿Qué solución de protección y recuperación de identidades en la nube elegir?

Estas son nuestras identidades , por lo que debemos protegerlas

Megakorp reconoció que las identidades en la nube eran sus identidades y, por lo tanto, requerían el mismo nivel de protección que las identidades del Active Directory local.

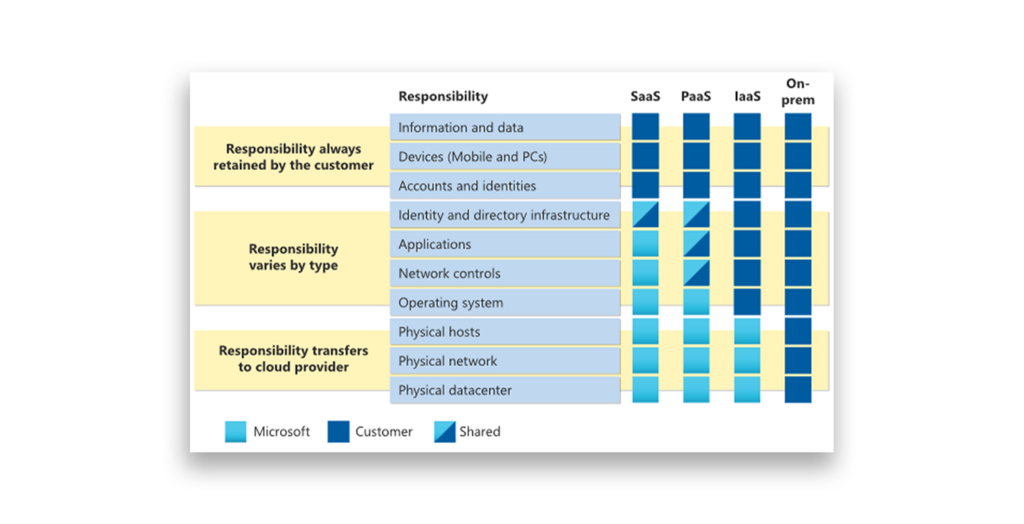

El modelo de responsabilidad compartida de Microsoft confirma esta postura de forma explícita. No es una cuestión de interpretación.

Microsoft Responsabilidad compartida en la nube también establece claramente las responsabilidades, indicando lo siguiente:

…En todos los tipos de implementación en la nube, usted es el propietario de sus datos e identidades. Usted es responsable de proteger la seguridad de sus datos e identidades, de los recursos locales y de los componentes de la nube que controla…

Teniendo en cuenta esta distinción, Megakorp adoptó el enfoque que había demostrado su eficacia para las identidades locales, estableciendo la expectativa de que las identidades en la nube se protegieran con el mismo rigor.

¿Acceso privilegiado para soluciones de copia de seguridad? No a costa de la seguridad

Durante la evaluación de la protección de la identidad basada en la nube, surgieron dos enfoques contrapuestos en materia de control de acceso:

- Conceder a la solución de copia de seguridad amplios privilegios administrativos en Entra ID, o

- Siguiendo el principio del privilegio mínimo, se delegan únicamente los permisos necesarios para proteger las identidades y configuraciones críticas.

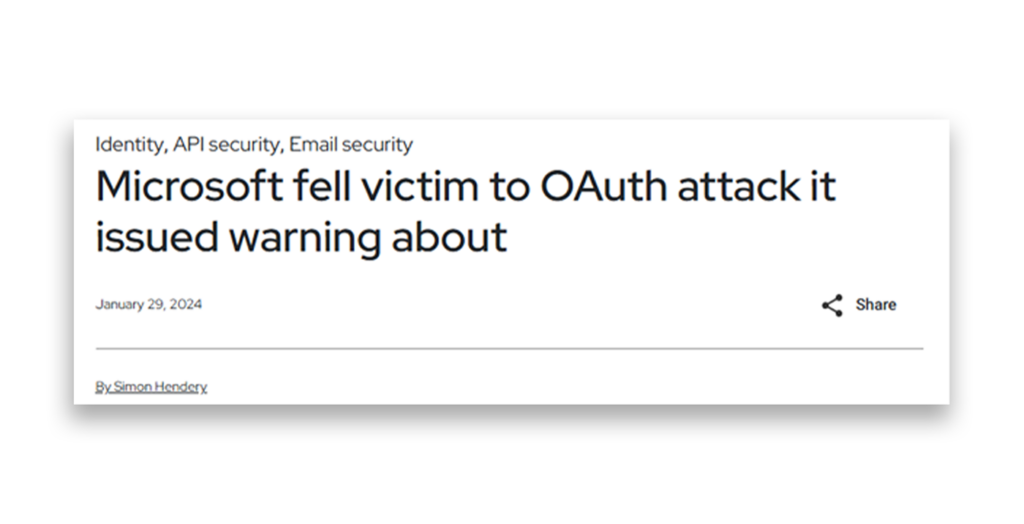

En consonancia con su estrategia de resiliencia para entornos locales, Megakorp llevó a cabo un estudio detallado sobre cómo se ven comprometidos y controlados los entornos de identidades.

Este análisis identificó varias brechas de seguridad de gran repercusión y gran repercusión mediática en las que el compromiso de las aplicaciones había desempeñado un papel fundamental. En muchos casos, las aplicaciones diseñadas para proteger o facilitar el funcionamiento de las organizaciones se habían utilizado, por el contrario, como vectores de ataque.

A la luz de estos hallazgos, Megakorp tomó una decisión: aplicarían el principio del privilegio mínimo, concediendo únicamente los permisos que fueran explícitamente necesarios para proteger el entorno.

Una buena elección: protección y recuperación de la identidad en la nube para la resiliencia cibernética

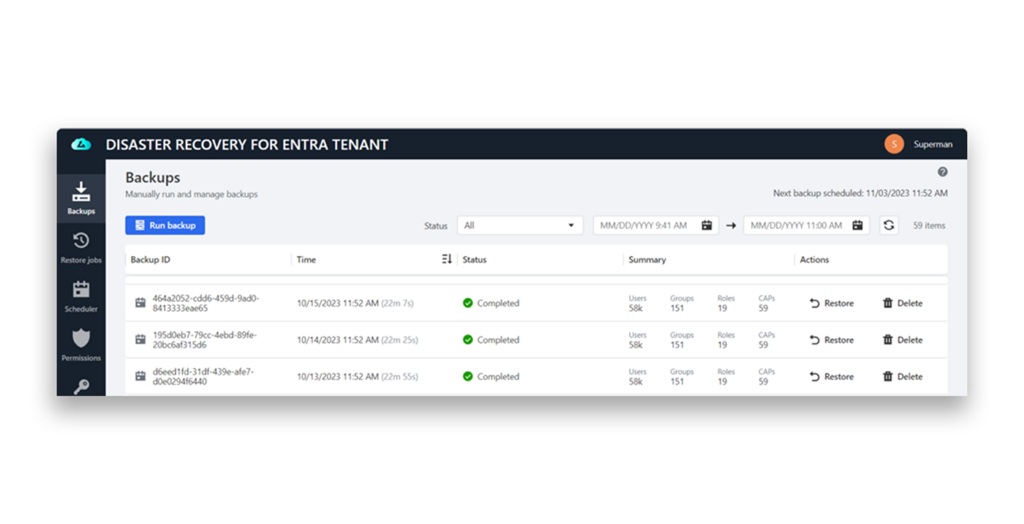

Megakorp comenzó a evaluar soluciones capaces de ofrecer una protección de identidades en la nube segura y resistente.

Cualquier solución que se elija debería:

- Respeta el principio del mínimo privilegio

- Evita asumir riesgos adicionales

- Facilitar la recuperación controlada de identidades y configuraciones críticas

- Coordina las operaciones de recuperación utilizando cuentas de empleados de confianza

- Facilite la recuperación mediante controles adicionales, como la autenticación multifactorial, el control de acceso basado en roles (RBAC) y la auditoría precisa de Entra ID

- Garantizar un proceso de recuperación seguro y controlado

Tras la evaluación, Megakorp seleccionó Semperis Disaster Recovery for Entra Tenant (DRET) porque cumplía con estos requisitos de protección y recuperación de identidades.

Una vez protegidas las identidades y configuraciones tanto locales como en la nube, quedaba por resolver un reto importante: la pérdida de confianza en la plataforma de colaboración principal durante un incidente.

Reto en la gestión de crisis: cómo garantizar la seguridad de las comunicaciones en un entorno inseguro

Durante el ataque de ransomware, Megakorp se dio cuenta rápidamente de que proteger las comunicaciones en un entorno poco seguro era un reto enorme. La junta directiva no tenía ninguna garantía de que los debates, las conversaciones legales y los planes de recuperación no estuvieran siendo interceptados por los autores del ataque.

Las comunicaciones iniciales resultaron muy problemáticas. En un intento por coordinarse, los equipos optaron por utilizar varias plataformas de mensajería instantánea y recurrieron a LinkedIn para obtener datos de contacto personales, como números de teléfono y direcciones de correo electrónico de empleados clave, mientras se esforzaban por establecer algún tipo de comunicación alternativa.

El intercambio de documentación y la colaboración eran muy limitados. Las reuniones de equipo se realizaban de forma puntual a través de Zoom, mientras que las transcripciones legales y la documentación de recuperación se almacenaban localmente en los dispositivos de los empleados.

Es importante destacar que solo se pudo acceder al plan de recuperación de MVC porque, por casualidad, un empleado clave tenía una copia guardada localmente en su ordenador portátil de trabajo antes de que se produjera la filtración.

Listos cuando más importa: comunicaciones seguras en situaciones de crisis

Cuando la identidad es el plano de control, las plataformas de comunicación quedan expuestas al riesgo.

Para hacer frente a este reto, Megakorp identificó la necesidad de contar con una plataforma de comunicaciones segura y fuera de banda, capaz de funcionar con independencia de cualquier entorno comprometido y en la que se pudiera aplicar el privilegio legal.

El consejo estableció que cualquier solución de este tipo debe:

- Garantizar la confidencialidad y la integridad de las comunicaciones, los datos y la documentación

- Incluir un mecanismo para registrar y transcribir las actividades que se llevan a cabo durante los incidentes

- Ofrecer una plataforma única y fiable para la colaboración y la comunicación antes, durante y después de un incidente

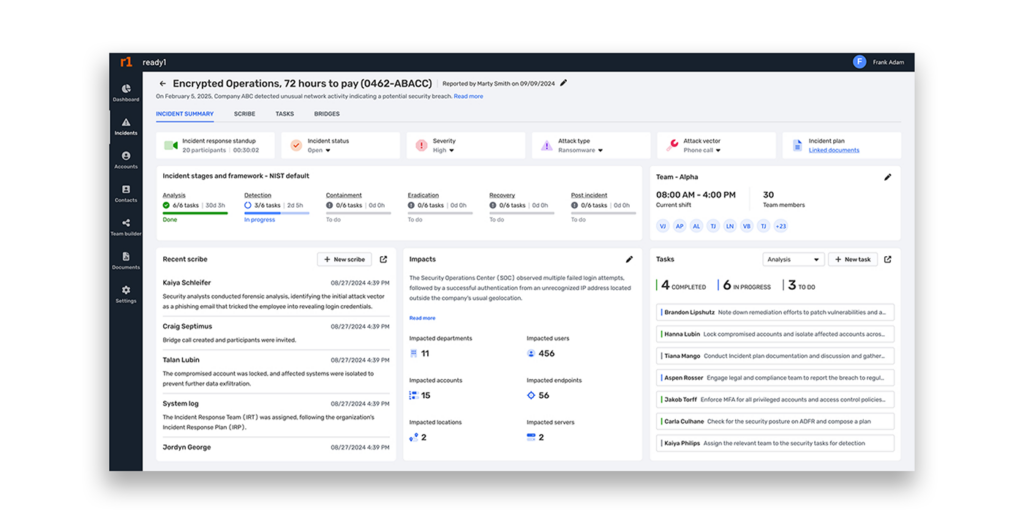

Tras haber implementado Semperis Active Directory Forest Recovery ADFR) y tras comprometerse a implementar DRET, Megakorp determinó que la adopción de Ready 1—una plataforma diseñada específicamente para la gestión de crisis cibernéticas— era una extensión lógica de su estrategia de resiliencia.

La adopción Ready1 Megakorp hacer frente a algunos de los retos más importantes que puso de manifiesto el incidente de ransomware.

- Antes de que se produjera un incidente, los equipos podían asegurarse de que los manuales de procedimientos, los manuales de operaciones, la documentación técnica y operativa esencial y los datos de contacto estuvieran fácilmente disponibles.

- En caso de incidente, Ready1 comunicaciones seguras fuera de banda, almacenamiento compartido y protegido de documentos, así como funciones de transcripción y censura legal.

- Tras el incidente, Ready1 que todas las deficiencias detectadas y las lecciones aprendidas se recopilaran en una única fuente de información fiable, lo que garantizaría la transparencia, evitaría la duplicación de esfuerzos y permitiría establecer claramente las responsabilidades, asignando cada acción a la persona o al equipo correspondiente.

Aplicar los conocimientos sobre identidades antes de que se produzca la próxima filtración

La trayectoria de Megakorp hasta ahora les ha demostrado que la recuperación y las comunicaciones seguras son fundamentales para la resiliencia. Sin embargo, por sí solas no bastan, y el camino de la empresa aún no ha terminado.

Su siguiente paso hacia una verdadera resiliencia pasa por lograr una mayor visibilidad y comprensión de la actividad en el entorno de identidades, así como por identificar las vulnerabilidades antes de que puedan ser explotadas.

Porque la resiliencia no es un destino; lo importante es el camino.

Para saber más

- Empresa mínima viable: la verdadera ciberresiliencia empieza por la identidad

- Comprender su postura de seguridad de identidad | Protección de identidad híbrida

- Fortalecimiento de la recuperación de la identificación de Entra y la resiliencia de la seguridad de la identidad

- El eslabón perdido en la respuesta a incidentes cibernéticos: la coordinación de crisis

- Recuperación de identidades y gestión de crisis: Inseparables para la respuesta a incidentes

- Entra ID Recuperación en caso de catástrofe

- Plataforma Ready1 de resiliencia Ready1 y gestión de crisis – Semperis