- Die moderne Identitätslandschaft

- MVC-Ausfallsicherheit über die lokale Umgebung hinaus: Das Dilemma des Cloud-Schutzes

- Das ist unsere Identität, daher müssen wir sie schützen

- Privilegierter Zugriff für Backup-Lösungen? Nicht auf Kosten der Sicherheit

- Die richtige Wahl: Schutz und Wiederherstellung von Cloud-Identitäten für Cyber-Resilienz

- Herausforderung im Krisenmanagement: Wie lässt sich die Kommunikation in einem unsicheren Umfeld sichern?

- Bereit, wenn es darauf ankommt: Sichere Krisenkommunikation

- Identitätsdaten vor dem nächsten Sicherheitsvorfall nutzen

- Weitere Lektüre

Ein wesentlicher Bestandteil der Planung für incident response die Wiederherstellung ist die Bestimmung Ihres „Minimum Viable Company“ (MVC). Das bedeutet, dass ermittelt werden muss, welche Dienste und Funktionen absolut unverzichtbar sind, um die Funktionsfähigkeit und den Betrieb Ihres Unternehmens in einer Krise aufrechtzuerhalten.

Das Identitätssystem bildet die Grundlage für all diese wesentlichen MVC-Elemente. Und für die meisten modernen Unternehmen beschränkt sich die Identität nicht mehr auf das lokale Active Directory, sondern erstreckt sich über die Cloud hinweg – über Microsoft Entra ID und andere Cloud-Identitätsanbieter.

Betrachten Sie die Erfahrungen des fiktiven Unternehmens Megakorp bei der Wiederherstellung, über die ich in meinem vorherigen Blogbeitrag „The Minimum Viable Company: Warum echte Cyber-Resilienz bei der Identität beginnt“ geschrieben habe . In diesem Beitrag haben wir Megakorp auf seinem Weg zur Cyber-Resilienz begleitet und dabei die Entwicklung und Umsetzung seines MVC beleuchtet – sowie die Ereignisse an seinem schlimmsten Tag, als das Unternehmen von einem Ransomware-Angriff auf seine lokalen Systeme getroffen wurde.

Da sich das Unternehmen bereits lange vor dem Auftreten einer Sicherheitslücke auf die Wiederherstellung vorbereitet hatte, gelang ihm eine schnelle, sichere und zuverlässige Wiederherstellung.

Zwar gelang es Megakorp, den Betrieb wie vorgesehen wiederherzustellen – innerhalb der angestrebten Wiederherstellungszeit (RTO) und unter Wahrung des Kundenvertrauens –, doch war dieses Ergebnis zum Teil darauf zurückzuführen, dass sich der Sicherheitsvorfall auf die lokalen Systeme beschränkte.

Was passiert, wenn sich Ihr MVC in die Cloud erstreckt?

Im Anschluss an die Veranstaltung von Megakorp wurde deutlich, dass es Lücken im Krisenmanagement der Organisation gab und dass diese Lücken geschlossen werden mussten, um echte Widerstandsfähigkeit zu erreichen.

Die moderne Identitätslandschaft

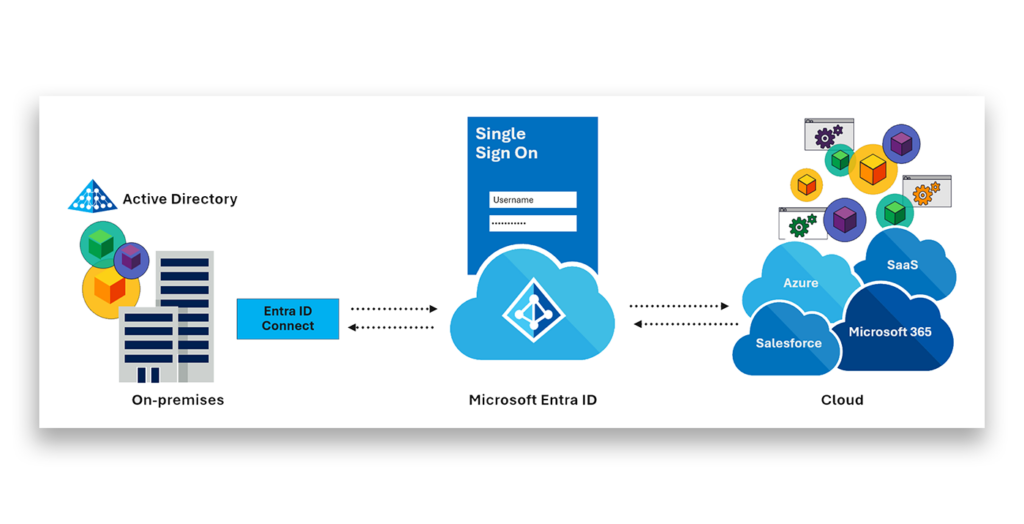

Werfen wir einen erneuten Blick auf die moderne Identitätslandschaft von Megakorp und dessen Herangehensweise an cloudbasierte Anwendungen.

Wie viele andere Unternehmen auch, erweitert Megakorp die lokalen Identitäten aus Active Directory auf seinen cloudbasierten Identitätsanbieter Entra ID. Von dort aus greifen die Mitarbeiter auf Unternehmensanwendungen wie Microsoft 365, Workday, Monday.com und Salesforce zu, was eine moderne Unternehmensproduktivität ermöglicht.

Diese Architektur erweitert die Vertrauensgrenzen über die herkömmliche lokale Kontrolle hinaus – und genau hier wird die erste Lücke sofort deutlich.

MVC-Ausfallsicherheit über die lokale Umgebung hinaus: Das Dilemma des Cloud-Schutzes

Nachdem Megakorp den Sicherheitsverstoß auf die lokalen Systeme begrenzt und den vertrauenswürdigen Zustand wiederhergestellt hatte, begann das Notfallteam damit, die potenziellen Auswirkungen einer Verlagerung der Angreifer von lokalen Systemen auf die Cloud zu bewerten.

Das Team stellte schnell fest, dass Cloud-Identitäten sowie die damit verbundenen Konfigurationen für den Geschäftsbetrieb von entscheidender Bedeutung waren. Wenn Cloud-Anwendungen gelöscht, gesperrt oder geändert würden, wie könnte Megakorp dann sicherstellen, dass wichtige Komponenten entworfen, hergestellt und ausgeliefert werden könnten? Wie würden Rechnungen versendet, empfangen oder bearbeitet werden?

Als Reaktion auf diese Erkenntnisse hat der Vorstand angeordnet, dass Cloud-Identitäten ebenfalls in das definierte MVC aufgenommen und entsprechend dem Ansatz geschützt werden müssen, den das Unternehmen zur Gewährleistung der Cyber-Resilienz in lokalen Systemen verfolgt.

Um diesen Versicherungsschutz zu gewährleisten, musste die Organisation Folgendes festlegen:

- Der Umfang ihrer Verantwortung für die Sicherheit von Cloud-Identitäten

- Wie man die Zugriffskontrolle für die gewählte Lösung zum Identitätsschutz handhabt

- Welche Lösung für den Schutz und die Wiederherstellung von Cloud-Identitäten sollten Sie wählen?

Das ist unsere Identität , daher müssen wir sie schützen

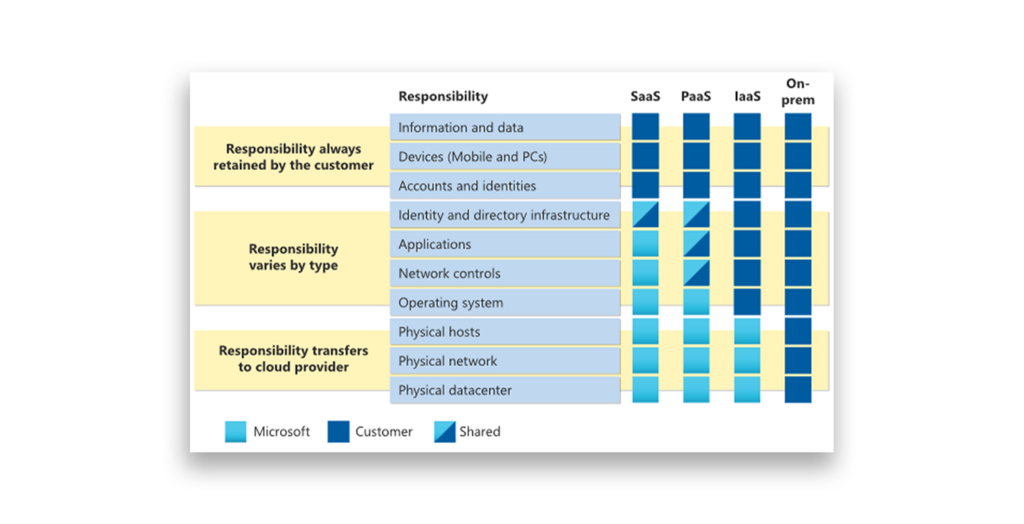

Megakorp erkannte, dass Cloud-Identitäten ihre eigenen Identitäten waren und daher denselben Schutzgrad erforderten wie Identitäten im lokalen Active Directory.

Das Modell der geteilten Verantwortung von Microsoft bestätigt diese Position ausdrücklich. Es handelt sich hierbei nicht um eine Auslegungsfrage.

Microsoft Geteilte Verantwortung in der Cloud legt die Dokumentation die Verantwortlichkeiten ebenfalls klar dar und besagt:

…Bei allen Arten der Cloud-Bereitstellung bleiben Ihre Daten und Identitäten in Ihrem Besitz. Sie sind für den Schutz Ihrer Daten und Identitäten, Ihrer lokalen Ressourcen sowie der von Ihnen kontrollierten Cloud-Komponenten verantwortlich…

Vor diesem Hintergrund verfolgte Megakorp denselben Ansatz, der sich bei lokalen Identitäten bewährt hatte, und legte die Erwartung fest, dass Cloud-Identitäten mit derselben Sorgfalt geschützt werden sollten.

Privilegierter Zugriff für Backup-Lösungen? Nicht auf Kosten der Sicherheit

Bei der Bewertung des cloudbasierten Identitätsschutzes zeigten sich zwei gegensätzliche Ansätze zur Zugriffskontrolle:

- der Backup-Lösung umfassende Administratorrechte in Entra ID zu gewähren, oder

- Unter Einhaltung des Prinzips der geringsten Berechtigungen werden nur die Berechtigungen vergeben, die zum Schutz kritischer Identitäten und Konfigurationen erforderlich sind.

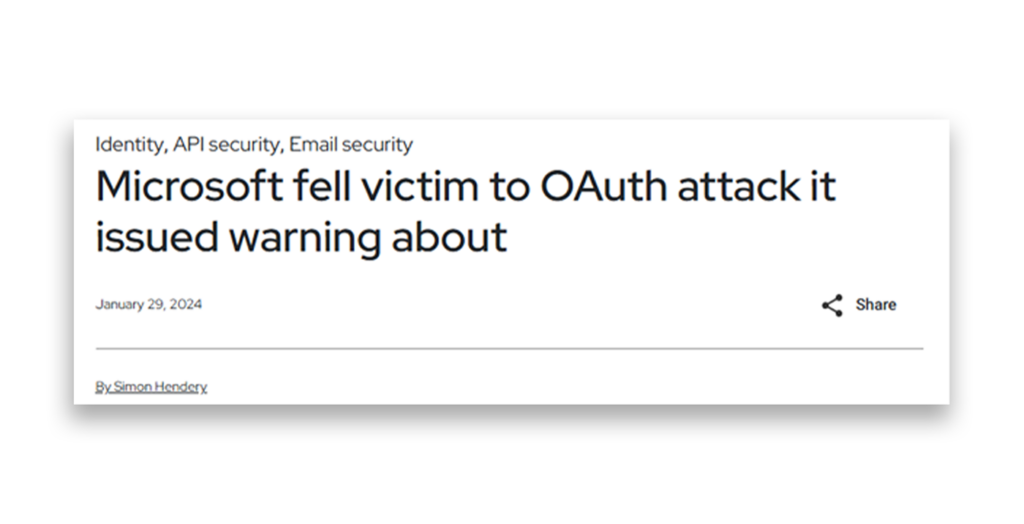

Im Einklang mit ihrem Ansatz zur Gewährleistung der Ausfallsicherheit vor Ort führte Megakorp detaillierte Untersuchungen dazu durch, wie Identitätsumgebungen kompromittiert und kontrolliert werden.

Diese Analyse deckte mehrere schwerwiegende und öffentlichkeitswirksame Sicherheitsverletzungen auf, bei denen die Kompromittierung von Anwendungen eine zentrale Rolle gespielt hatte. In vielen Fällen wurden Anwendungen, die eigentlich zum Schutz oder zur Unterstützung von Organisationen entwickelt worden waren, stattdessen als Angriffsvektoren genutzt.

Angesichts dieser Erkenntnisse traf Megakorp eine Entscheidung: Das Unternehmen würde das Prinzip der geringsten Berechtigungen durchsetzen und nur die Berechtigungen erteilen, die zum Schutz der Umgebung ausdrücklich erforderlich sind.

Die richtige Wahl: Schutz und Wiederherstellung von Cloud-Identitäten für Cyber-Resilienz

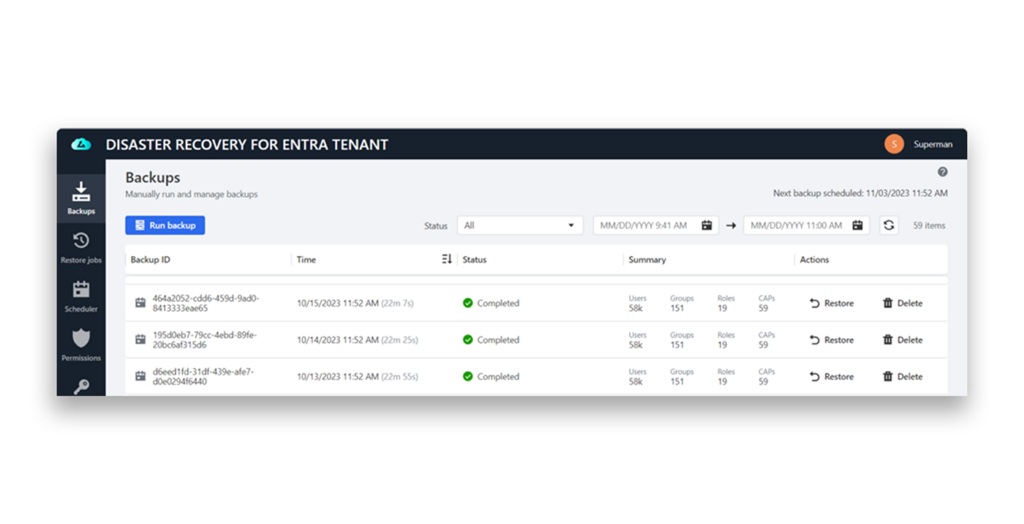

Megakorp begann mit der Prüfung von Lösungen, die einen sicheren und robusten Schutz von Cloud-Identitäten gewährleisten.

Jede ausgewählte Lösung müsste folgende Anforderungen erfüllen:

- Halten Sie sich an das Prinzip der geringsten Berechtigungen

- Vermeiden Sie es, zusätzliche Risiken einzugehen

- Unterstützung der kontrollierten Wiederherstellung kritischer Identitäten und Konfigurationen

- Koordinieren Sie Wiederherstellungsmaßnahmen mithilfe vertrauenswürdiger Mitarbeiterkonten

- Unterstützen Sie die Wiederherstellung durch zusätzliche Sicherheitsmaßnahmen wie Multi-Faktor-Authentifizierung, rollenbasierte Zugriffskontrolle (RBAC) und präzise Entra ID-Protokollierung

- Sorgen Sie für einen sicheren und kontrollierten Wiederherstellungsprozess

Nach der Evaluierung entschied sich Megakorp für Semperis Disaster Recovery for Entra Tenant DRET) , da es diesen Anforderungen an den Identitätsschutz und die Wiederherstellung entsprach.

Nachdem die Identitäten und Konfigurationen vor Ort und in der Cloud nun geschützt waren, blieb eine wesentliche Herausforderung bestehen: der Vertrauensverlust in die primäre Kollaborationsplattform während eines Vorfalls.

Herausforderung im Krisenmanagement: Wie lässt sich die Kommunikation in einem unsicheren Umfeld sichern?

Während des Ransomware-Angriffs musste Megakorp schnell feststellen, dass die Sicherung der Kommunikation in einer nicht vertrauenswürdigen Umgebung eine enorme Herausforderung darstellte. Der Vorstand hatte keine Gewissheit, dass Besprechungen, rechtliche Gespräche und Wiederherstellungspläne nicht von Angreifern abgefangen wurden.

Die anfängliche Kommunikation erwies sich als äußerst problematisch. In dem Bestreben, die Zusammenarbeit zu koordinieren, griffen die Teams auf verschiedene Instant-Messaging-Plattformen zurück und nutzten LinkedIn, um persönliche Kontaktdaten wie Telefonnummern und E-Mail-Adressen wichtiger Mitarbeiter zu erhalten, während sie sich bemühten, eine Form der Offline-Kommunikation aufzubauen.

Der Austausch von Dokumenten und die Zusammenarbeit waren stark eingeschränkt. Teambesprechungen fanden ad hoc über Zoom statt, während juristische Protokolle und Wiederherstellungsunterlagen lokal auf den Geräten der Mitarbeiter gespeichert wurden.

Entscheidend war, dass der MVC-Wiederherstellungsplan nur deshalb zugänglich war, weil ein wichtiger Mitarbeiter zufällig vor dem Datenleck eine lokal gespeicherte Kopie auf seinem Arbeitslaptop hatte.

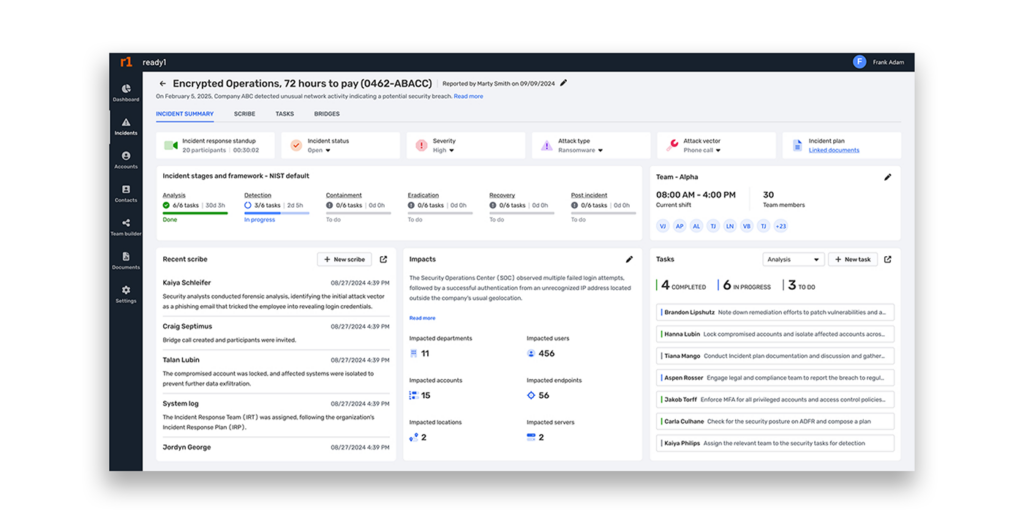

Bereit, wenn es darauf ankommt: Sichere Krisenkommunikation

Wenn die Identität die Steuerungsebene bildet, geraten Kommunikationsplattformen in den Wirkungsbereich.

Um dieser Herausforderung zu begegnen, erkannte Megakorp den Bedarf an einer sicheren, Out-of-Band-Kommunikationsplattform, die unabhängig von einer kompromittierten Umgebung betrieben werden kann und bei der das Anwaltsgeheimnis geltend gemacht werden kann.

Der Vorstand legte fest, dass eine solche Lösung folgende Anforderungen erfüllen muss:

- Gewährleisten Sie die Vertraulichkeit und Integrität von Kommunikation, Daten und Dokumentation

- Sehen Sie einen Mechanismus zur Aufzeichnung und Protokollierung von Aktivitäten während Vorfällen vor

- Stellen Sie eine einzige, vertrauenswürdige Plattform für die Zusammenarbeit und Kommunikation vor, während und nach einem Vorfall bereit

Nach der Implementierung Semperis Active Directory Forest Recovery ADFR) und sich zur Einführung von DRET verpflichtet, kam Megakorp zu dem Schluss, dass die Einführung von Ready 1— einer speziell für das Cyber-Krisenmanagement entwickelten Plattform — eine logische Erweiterung seiner Resilienzstrategie darstellte.

Durch die Einführung von Ready1 Megakorp einige der größten Herausforderungen bewältigen, die durch den Ransomware-Vorfall zutage getreten waren.

- Vor dem Eintreten eines Vorfalls konnten die Teams sicherstellen, dass Playbooks, Runbooks, wichtige technische und betriebliche Unterlagen sowie Kontaktdaten jederzeit verfügbar waren.

- Im Falle eines Vorfalls Ready1 eine sichere Out-of-Band-Kommunikation, eine gemeinsame und geschützte Dokumentenspeicherung sowie Funktionen zur Protokollierung und Schwärzung von Dokumenten bereitstellen.

- Nach einem Vorfall Ready1 , dass alle festgestellten Lücken und gewonnenen Erkenntnisse in einer zentralen Informationsquelle zusammengefasst werden. Dies sorgt für Transparenz, verhindert Doppelarbeit und ermöglicht eine klare Zuständigkeitsverteilung, indem jede Maßnahme der zuständigen Person oder dem zuständigen Team zugewiesen wird.

Identitätsdaten vor dem nächsten Sicherheitsvorfall nutzen

Die bisherigen Erfahrungen von Megakorp haben gezeigt, dass Wiederherstellung und sichere Kommunikation für die Widerstandsfähigkeit von entscheidender Bedeutung sind. Sie reichen jedoch allein nicht aus – und der Weg des Unternehmens ist noch nicht zu Ende.

Ihr nächster Schritt auf dem Weg zu echter Resilienz erfordert eine umfassendere Transparenz und ein tieferes Verständnis der Aktivitäten innerhalb der Identitätsumgebung sowie die Erkennung von Schwachstellen, bevor diese ausgenutzt werden können.

Denn Resilienz ist kein Ziel; es geht vielmehr um den Weg dorthin.

Weitere Lektüre

- Minimum Viable Company: Echte Cyber-Resilienz beginnt bei der Identität

- Verstehen Sie Ihre Haltung zur Identitätssicherheit | Hybrider Identitätsschutz

- Verbesserung der Entra-ID-Wiederherstellung und der Widerstandsfähigkeit der Identitätssicherheit

- Die fehlende Komponente bei Incident Response: Krisenkoordination

- Identitätswiederherstellung und Krisenmanagement: Untrennbar mit Incident Response verbunden

- Entra ID Disaster Recovery

- Ready1 – Plattform für Ready1 -Resilienz und Krisenmanagement – Semperis