- El panorama actual de la identidad

- ¿Qué es la «empresa mínima viable» y cómo se aplica a la identidad?

- Un día en la vida de Megakorp

- La opinión del Consejo: El tiempo de inactividad es más que un problema informático

- Megakorp y las 5 P

- Personas: El factor humano del MVC

- Flexibilidad y tolerancia a fallos durante la recuperación

- Por qué Megakorp evitó la recuperación del estado del sistema y la recuperación desde cero

- Más allá del modelo MVC: un enfoque de recuperación por etapas

- El peor día de mi vida.

- Resiliencia empresarial: de la supervivencia a la estabilidad

- Construir el MVC en su sentido más amplio sobre la base de la identidad

- Una vez que se calmaron las cosas

- Recursos adicionales

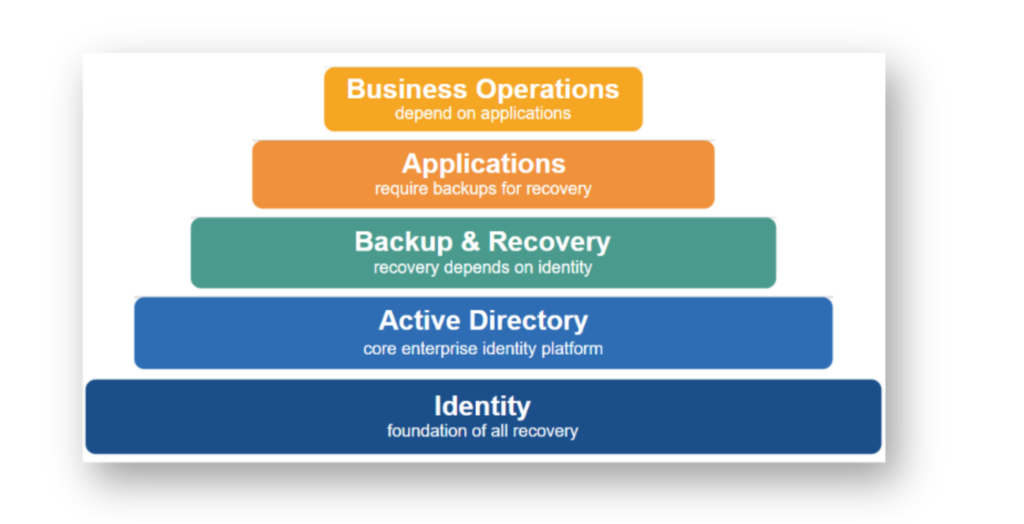

Las empresas modernas no pueden funcionar sin una identidad. Cuando los sistemas de identidad fallan, el negocio se paraliza. Si su organización sufre un ciberataque u otra crisis cibernética, la capacidad de recuperar rápidamente los sistemas de identidad y devolverlos a un estado fiable y seguro es el primer paso para recuperar su «empresa mínima viable» (MVC), a veces denominada «negocio mínimo viable» (MVB). Y ese es el primer paso para volver a poner en marcha todo su negocio.

¿Qué es el MVC, cómo se determina, qué relación tiene con la identidad y cómo se puede garantizar su recuperación?

Para responder a estas preguntas, analicemos una empresa ficticia: Megakorp, una empresa dedicada al desarrollo y la fabricación de componentes de automatización industrial de nivel empresarial que utilizan otros fabricantes de todo el mundo.

Nota: Este blog se centra en la recuperación de la «empresa mínima viable» (MVC) en un entorno local. En mi próxima entrada hablaré de los escenarios de recuperación de la MVC en la nube.

El panorama actual de la identidad

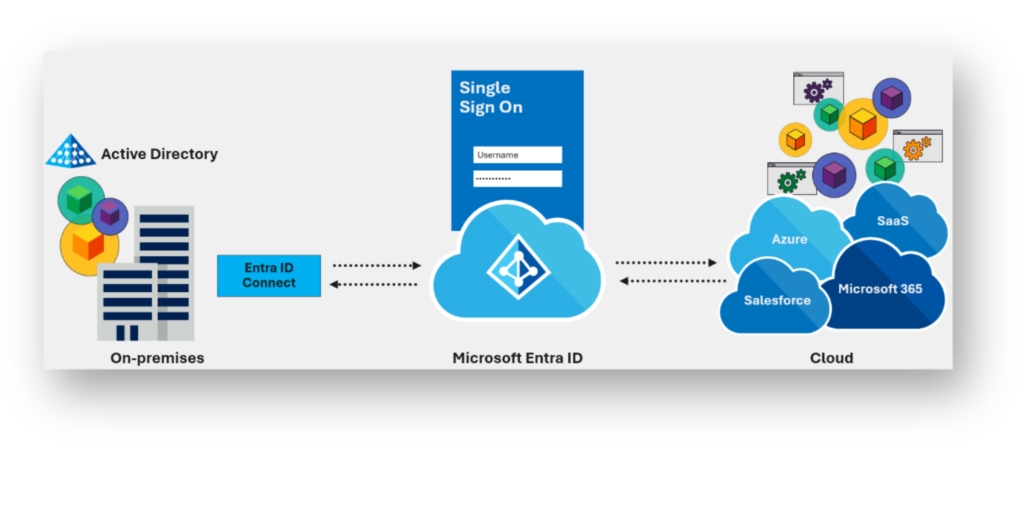

En la empresa moderna, casi todo gira en torno a la identidad. Por eso consideramos ahora que la identidad constituye el perímetro de seguridad moderno. Para la mayoría de las organizaciones, la identidad comienza con Active Directory (AD) y se extiende luego a la nube (por ejemplo, Entra ID, Okta) para dar soporte a las aplicaciones modernas basadas en SaaS (Figura 1).

¿Qué es la «empresa mínima viable» y cómo se aplica a la identidad?

La firma global de servicios profesionales KPMG define la «empresa mínima viable» como «la versión más pequeña posible de una organización que sigue siendo capaz de funcionar y atender a los clientes en caso de que un incidente provoque la interrupción de parte o partes de las operaciones y los sistemas».

PwC define el MVC como «la identificación de los servicios, procesos y funciones esenciales que deben seguir operativos para mantener la viabilidad financiera, operativa y estratégica de la organización en caso de crisis».

Dado que la identidad es fundamental para las operaciones empresariales, constituye el componente más importante de tu empresa mínima viable. Sin una infraestructura de identidad operativa, los usuarios no pueden autenticarse, las aplicaciones no se pueden iniciar, la VPN falla y el acceso de administrador resulta imposible.

Un día en la vida de Megakorp

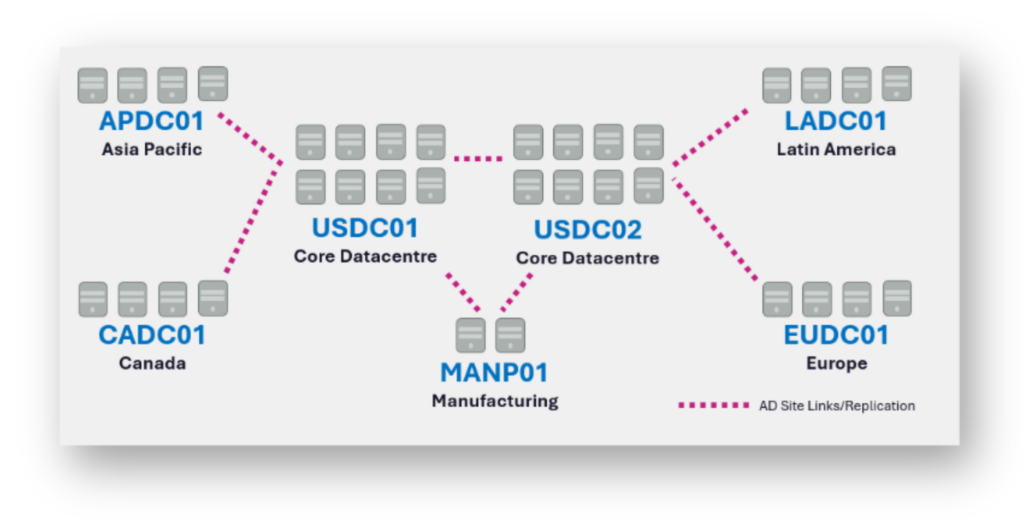

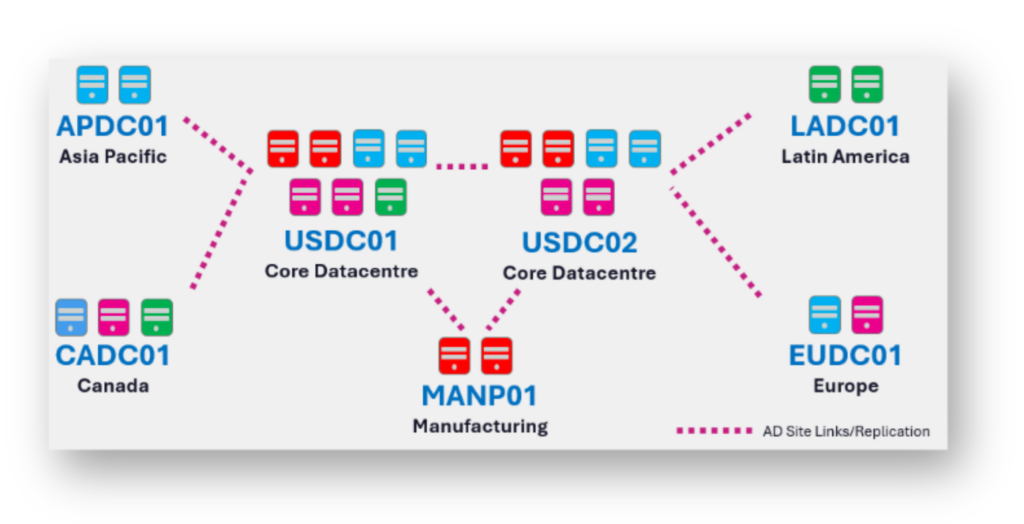

Al igual que muchas empresas modernas, nuestro ejemplo ficticio, Megakorp, amplía sus identidades locales a Entra ID para dar soporte a aplicaciones basadas en SaaS, como Microsoft 365. La figura 2 muestra el entorno de Active Directory de Megakorp en condiciones normales de funcionamiento.

Como muestra este diagrama, Megakorp gestiona dos centros de datos principales que alojan y dan servicio a cargas de trabajo de infraestructura críticas, tales como VPN, RADIUS, ERP, SQL, Entra ID Connect y sistemas de copia de seguridad y recuperación. A estos centros de datos principales están conectadas varias sedes regionales, así como una planta de fabricación de alta criticidad.

La opinión del Consejo: El tiempo de inactividad es más que un problema informático

Como proveedor de componentes esenciales para fabricantes de todo el mundo, si Megakorp se detiene, sus clientes también se detienen.

La junta directiva de Megakorp comprendió que una interrupción prolongada no solo tendría repercusiones económicas, sino también en su reputación. Esta realidad llevó a la organización a considerar la resiliencia no como un indicador informático, sino como un imperativo fundamental para el negocio.

A raíz de los incidentes anteriores de los que se había informado en las noticias y que afectaban a organizaciones similares, Megakorp se propuso definir y comprender qué significaba el concepto de «empresa mínimamente viable» para su negocio. Consciente de que la verdadera resiliencia cibernética no comienza durante un incidente, sino meses o incluso años antes, el Consejo de Administración ordenó poner en marcha un programa de investigación, documentación y análisis.

Megakorp y las 5 P

¿Qué son las 5 P? Una planificaciónadecuada evita un mal rendimiento.

Megakorp introdujo manuales de procedimientos, guías operativas, simulacros y un proceso de mejora continua para garantizar que la organización pudiera responder con rapidez y seguridad en caso de que fuera necesario.

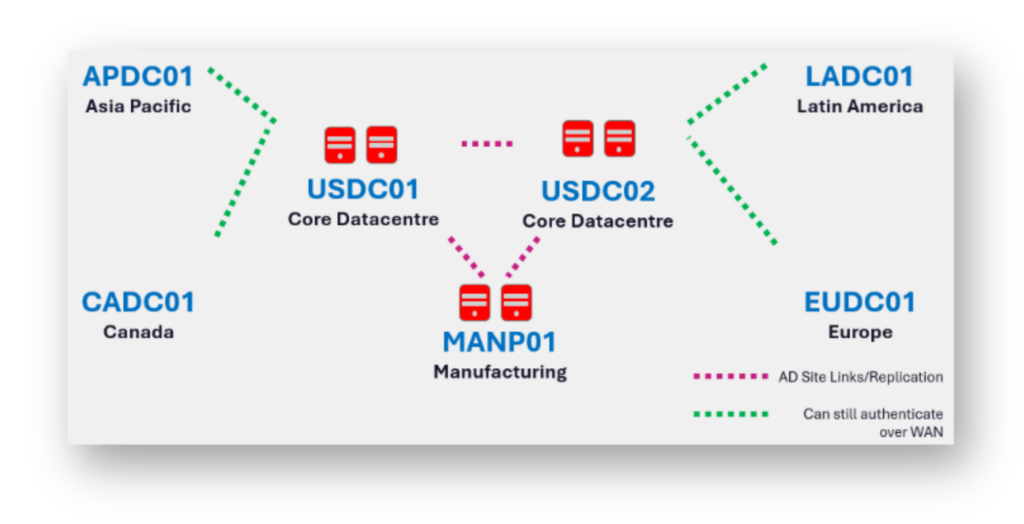

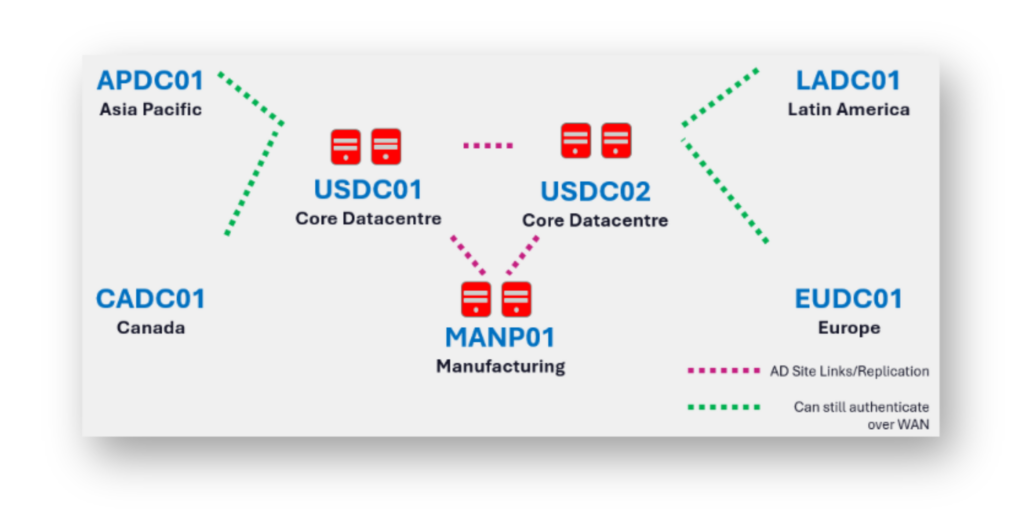

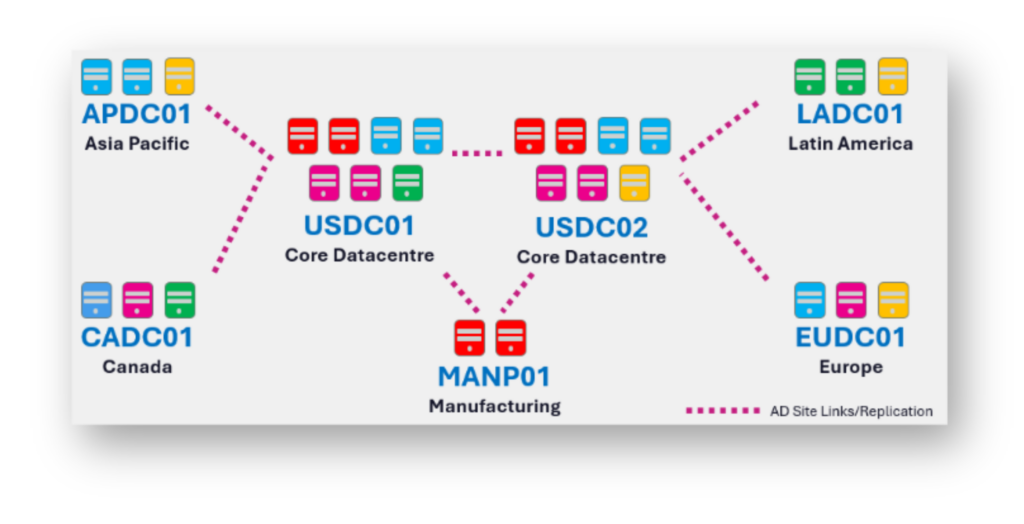

El equipo de identidad determinó que se necesitaban dos controladores de dominio (DC) en cada sede principal para facilitar el análisis forense tras una violación de seguridad, las medidas de corrección y la restauración de los servicios de autenticación iniciales (Figura 3). Una vez restablecida la conectividad de la red global, las sedes regionales podrían seguir autenticándose a través de la WAN.

Personas: El factor humano del MVC

Durante la fase de planificación, Megakorp se dio cuenta enseguida de que las personas desempeñarían el papel más importante en cualquier iniciativa de recuperación. Como parte tanto del plan MVC de recuperación de identidades como de la estrategia MVC empresarial más amplia, Megakorp definió quién sería el responsable, a quién se le exigiría cuentas, a quién se consultaría y a quién se informaría ( RACI) en cada etapa del proceso de recuperación. De este modo, la empresa se aseguró de que, cuando fuera necesario ejecutar una tarea, no hubiera ninguna ambigüedad en cuanto a quién era el responsable.

Flexibilidad y tolerancia a fallos durante la recuperación

Como parte de la estrategia global de recuperación de identidades, a Megakorp le preocupaba que el fallo de un solo centro de datos durante la recuperación pudiera provocar el bloqueo de todo el proceso. Para mitigar este riesgo, Megakorp exigió que su proceso de recuperación de identidades fuera a la vez resistente a fallos y flexible (Figura 4).

Megakorp también reconoció que los requisitos legales impuestos por partes internas o externas, como las fuerzas del orden, podrían impedir la reutilización de su hardware original. Por lo tanto, su plan de recuperación MVC debía permitir la restauración de los servicios de identidad en diferentes plataformas; por ejemplo, de servidores físicos a máquinas virtuales o incluso de un proveedor de identidad en la nube a otro.

También quedó claro que el espacio de direcciones IP actual de la empresa podría no ser utilizable durante la recuperación o tras ella. Por ello, el plan de recuperación debía tener en cuenta situaciones en las que fuera necesario reconstruir la infraestructura utilizando un nuevo sistema de direccionamiento de red (Figura 5).

Por qué Megakorp evitó la recuperación del estado del sistema y la recuperación desde cero

Una de las principales preocupaciones a las que se enfrentaba Megakorp era saber cómo llevar a cabo una recuperación de forma segura y sin malware. El equipo se dio cuenta rápidamente de que los métodos de recuperación tradicionales, como la recuperación del estado del sistema y la recuperación completa del sistema (BMR), podían suponer el riesgo de restaurar sistemas operativos comprometidos o de reintroducir malware en el entorno.

A Megakorp también le preocupaba hasta qué punto habría que retroceder en las copias de seguridad para evitar con seguridad una nueva infección.

Debido a estas preocupaciones, Megakorp decidió que la recuperación de su infraestructura de identidades debía permitir la reconstrucción de los centros de datos en sistemas operativos limpios, garantizando así un proceso de recuperación libre de malware. Recuperar el MVC de identidades y correr el riesgo de que volviera a verse comprometido debido a la persistencia del malware en el sistema operativo era sencillamente inaceptable.

Más allá del modelo MVC: un enfoque de recuperación por etapas

Consciente de que la restauración del MVC solo representa la fase inicial de la recuperación, Megakorp entendió que otras aplicaciones, infraestructuras y cargas de trabajo críticas volverían gradualmente a estar operativas.

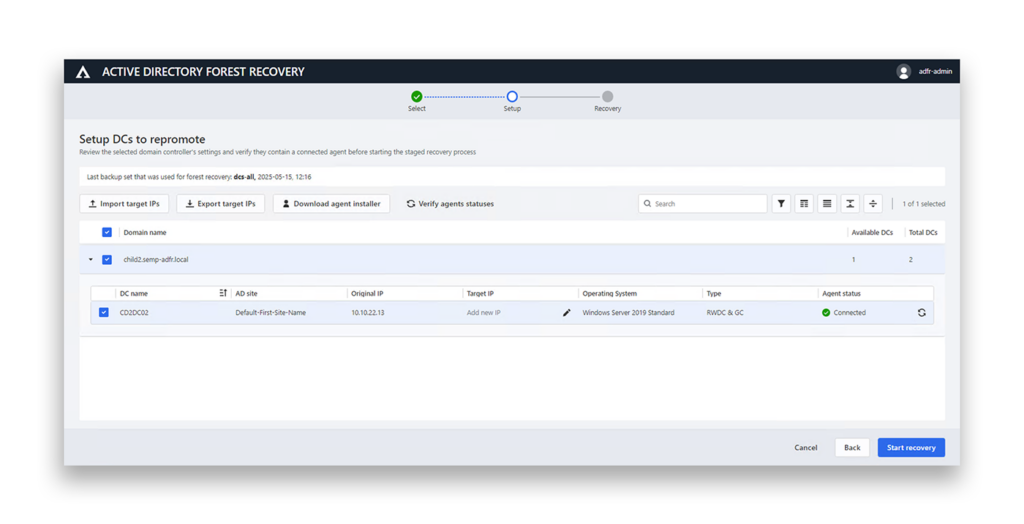

Para ello, la organización planificó la reintroducción gradual de infraestructura de identidad adicional, en la medida en que el tiempo y los recursos lo permitieran (Figura 6).

El peor día de mi vida.

Todo ese plan tenía un único motivo: el día que Megakorp esperaba que nunca llegara.

Y entonces sucedió.

Un día, Megakorp se enfrentó a su peor pesadilla: un devastador ataque de ransomware que paralizó gran parte de su infraestructura informática. La automatización en la planta de producción dejó de funcionar, los empleados no podían iniciar sesión, los sistemas se desconectaron y todo empezó a fallar.

Pero había un plan. Un plan que ya había dado buenos resultados.

Tras la contención y el análisis forense inicial posterior a la filtración, Megakorp puso en marcha su estrategia de recuperación «Minimum Viable Company».

Como parte de esta planificación, Megakorp exigió que la plataforma de recuperación de identidades funcionara de forma independiente del entorno de producción. De este modo, se garantizaba que las capacidades de recuperación seguirían estando disponibles incluso si la infraestructura principal se viera totalmente comprometida.

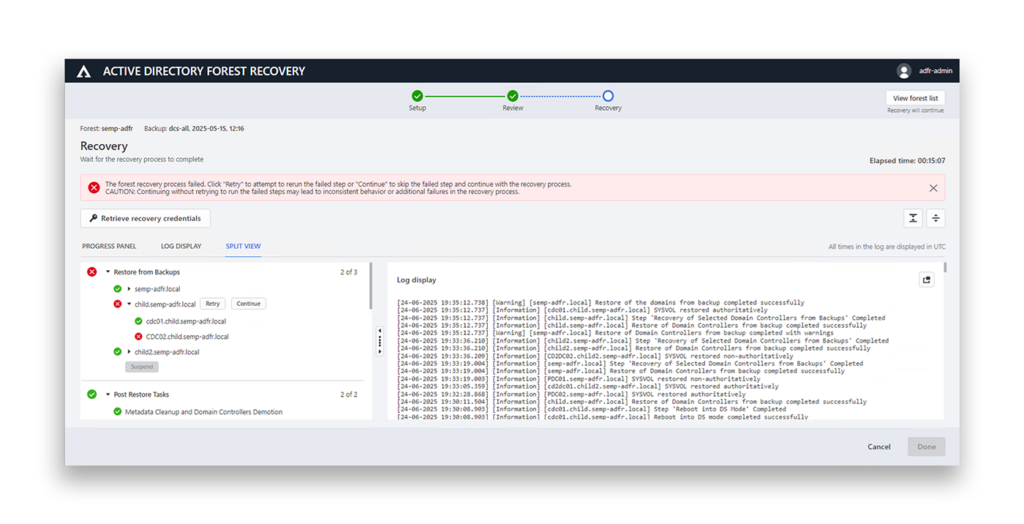

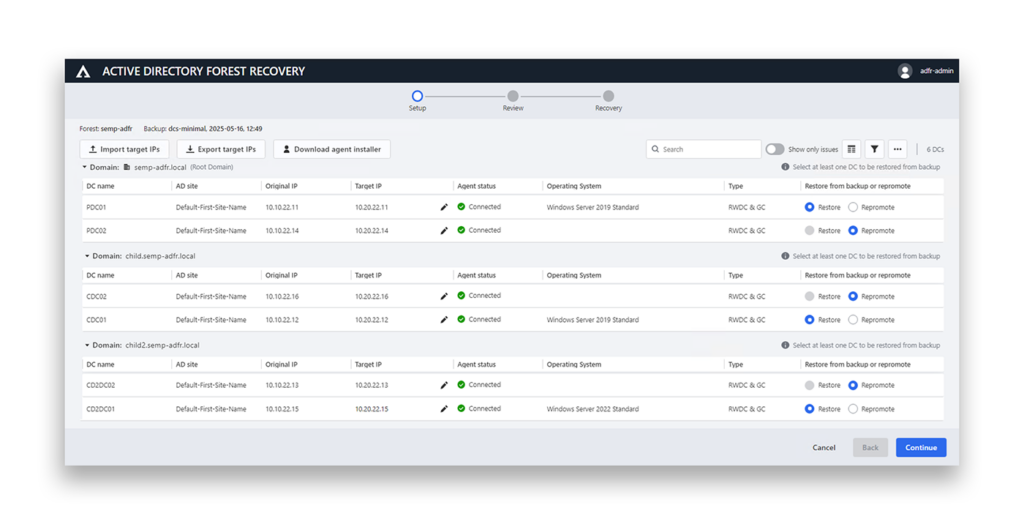

La empresa puso en marcha su entorno de recuperación aislado (IRE). Se aprovisionaron seis servidores vacíos y se instalaron los agentes de Active Directory Forest Recovery de Semperis Active Directory Forest Recovery ADFR) se instalaron y pusieron en funcionamiento.

Gracias a ADFR, el equipo restableció rápidamente los seis centros de datos que conformaban la arquitectura MVC de identidad.

Una vez restablecida y disponible la identidad MVC, se iniciaron las medidas de contención tras la violación de seguridad y las actividades de análisis forense de identidades y respuesta a incidentes (IFIR). Se reforzó la seguridad de los sistemas y se introdujo una estructura de niveles administrativos.

En ese momento, el MVC en lo que respecta a la identidad ya se había recuperado con éxito (Figura 7). Dado que la organización había dado prioridad a la resiliencia de la identidad, pudo restablecer los servicios de identidad que sustentan la autenticación, la autorización y la auditoría (AAA) dentro del objetivo de tiempo de recuperación (RTO) acordado. Esta medida permitió reanudar las cargas de trabajo críticas de autenticación y que el conjunto de la «empresa mínima viable» volviera a funcionar.

Resiliencia empresarial: de la supervivencia a la estabilidad

Una vez restaurado, protegido y reforzado el MVC, y a medida que los niveles de estrés de las partes interesadas empezaban a disminuir, Megakorp pudo reintroducir gradualmente infraestructura adicional para dar cabida al aumento de las cargas de trabajo de AAA.

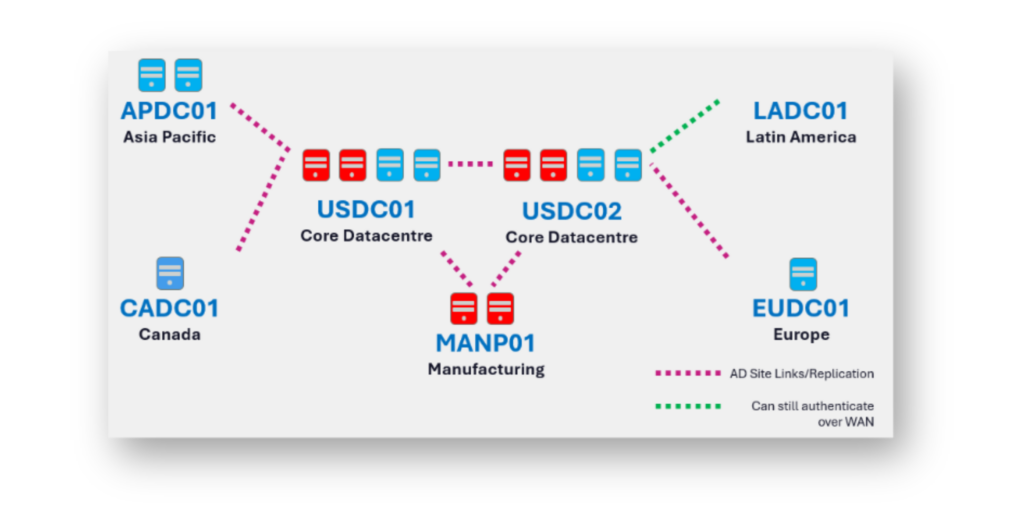

Al tratarse de una empresa global, no todas las regiones pudieron restablecer sus infraestructuras al mismo ritmo. A medida que Asia-Pacífico, Canadá y Europa recuperaban sus infraestructuras, Megakorp reactivó centros de datos adicionales para dar soporte a los servicios de autenticación regionales.

En esta fase, la mayoría de las aplicaciones, los usuarios y los sistemas de Megakorp pudieron volver a autenticarse localmente. Los sistemas de América Latina siguieron autenticándose de forma global a través de la WAN, gracias a la capacidad de tolerancia a fallos de Active Directory (Figura 8).

Tras varias fases de implementación y adquisición de infraestructuras, el entorno global de Active Directory, en la mitad del proceso de recuperación, se asemejaba al que se muestra en la figura 9.

Una vez completado el proceso de recuperación, la infraestructura de identidades, totalmente restaurada, quedó tal y como se muestra en la figura 10. Durante la recuperación, Megakorp tomó la decisión deliberada de reducir el número de centros de datos a nivel mundial, y el entorno final refleja esta arquitectura actualizada.

En ese momento, las operaciones a nivel mundial se habían restablecido por completo, y las aplicaciones, los usuarios y los sistemas de todas las regiones podían autenticarse localmente.

Construir el MVC en su sentido más amplio sobre la base de la identidad

Una vez estabilizada la identidad y restablecida la autenticación, Megakorp pudo comenzar a recuperar con seguridad el entorno empresarial en su conjunto.

A medida que el tiempo y los recursos lo permitían, la empresa fue restableciendo gradualmente el resto del entorno. Todo el proceso de recuperación siguió las etapas descritas en la figura 11.

Una vez que se calmaron las cosas

Ahora que Megakorp ha superado la crisis y las operaciones han vuelto a la normalidad, se han implantado nuevas políticas y procedimientos para reducir la probabilidad de que se repita una situación similar.

La recuperación nos ha enseñado una lección importante:

- Lo primero es recuperar la identidad.

- A continuación debe realizarse la autenticación.

- A continuación, se pueden devolver los sistemas.

- Se pueden reanudar las solicitudes.

- El negocio sobrevivirá.

La organización también incorporó las lecciones aprendidas durante este incidente a sus procedimientos de recuperación, garantizando que, si volviera a producirse un suceso similar, serían aún más eficientes y estarían mejor preparados para recuperarse.

El peor día de Megakorp demostró una cosa: cuando la identidad perdura, también lo hace el negocio.

Para descubrir cómo Semperis puede ayudarte a garantizar la recuperación de tu MVC (y de tu negocio), solicita una demostración.

Recursos adicionales

- Un nuevo enfoque de la gestión de crisis cibernéticas: por qué fracasan los planes

- El eslabón perdido en la respuesta a incidentes cibernéticos: la coordinación de crisis

- 5 claves para la recuperación de Active Directory tolerante a fallos

- Recuperación de identidades y gestión de crisis: Inseparables para la respuesta a incidentes

- Facilitación de simulacros de crisis cibernéticas: perspectivas de liderazgo en primera línea

- Más allá de la defensa: recuperación de AD y resiliencia empresarial