- Le paysage actuel de l'identité

- Qu'est-ce que le « Minimum Viable Company » et comment ce concept s'applique-t-il à l'identité ?

- Une journée chez Megakorp

- Le point de vue du conseil d'administration : les temps d'arrêt ne sont pas seulement un problème informatique

- Megakorp et les 5 P

- Les personnes : la dimension humaine du MVC

- Flexibilité et tolérance aux pannes pendant la restauration

- Pourquoi Megakorp a évité la restauration de l'état du système et la restauration à froid

- Au-delà du modèle MVC : une approche de récupération par étapes

- La pire journée de ma vie.

- Résilience des entreprises : de la survie à la stabilité

- Construire le MVC au sens large sur la base de l'identité

- Une fois la poussière retombée

- Ressources complémentaires

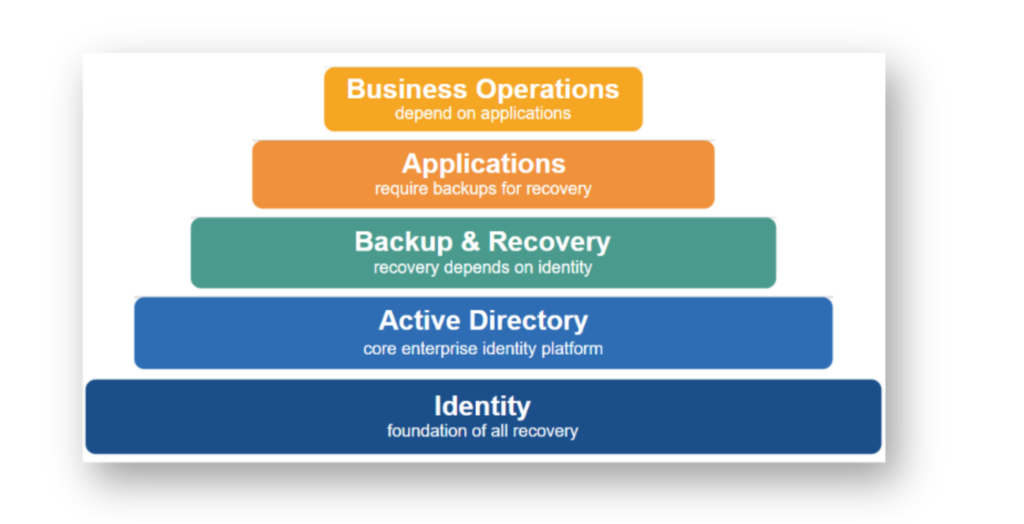

Les entreprises modernes ne peuvent fonctionner sans identité. Lorsque les systèmes d'identité tombent en panne, l'activité s'arrête. Si votre organisation venait à subir une cyberattaque ou toute autre crise informatique, la capacité à rétablir rapidement les systèmes d'identité dans un état fiable et sécurisé constitue la première étape pour rétablir votre « entreprise minimale viable » (MVC), parfois appelée « activité minimale viable » (MVB). Et c'est la première étape pour remettre l'ensemble de votre entreprise sur pied.

Qu'est-ce que le MVC, comment le déterminer, quel est son lien avec l'identité, et comment garantir sa récupération ?

Pour répondre à ces questions, prenons l'exemple d'une entreprise fictive : Megakorp, un développeur et fabricant de composants d'automatisation industrielle destinés aux entreprises, utilisés par d'autres fabricants à travers le monde.

Remarque : cet article traite de la restauration d'une entreprise minimale viable (MVC) sur site. J'aborderai les scénarios de restauration d'une MVC dans le cloud dans mon prochain article.

Le paysage actuel de l'identité

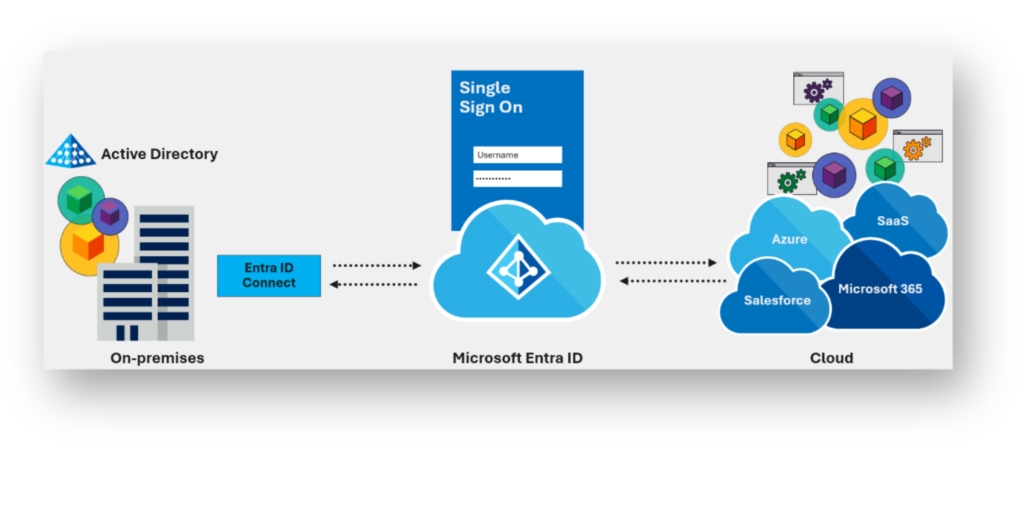

Dans l'entreprise moderne, presque tout découle de l'identité. C'est pourquoi nous considérons désormais l'identité comme le périmètre de sécurité moderne. Pour la plupart des organisations, l'identité commence avec Active Directory (AD) et s'étend ensuite au cloud (par exemple, Entra ID, Okta) afin de prendre en charge les applications modernes basées sur le SaaS (Figure 1).

Qu'est-ce que le « Minimum Viable Company » et comment ce concept s'applique-t-il à l'identité ?

Le cabinet international de services professionnels KPMG définit la « Minimum Viable Company » comme « la plus petite structure possible d'une organisation capable de continuer à fonctionner et à servir ses clients si un incident venait à paralyser tout ou partie de ses opérations et de ses systèmes ».

PwC définit le MVC comme « l'identification des services, processus et fonctions essentiels qui doivent rester opérationnels pour assurer la viabilité financière, opérationnelle et stratégique de l'organisation en cas de crise ».

L'identité étant au cœur des opérations commerciales, elle constitue l'élément le plus important de votre « entreprise minimale viable ». Sans une infrastructure d'identité opérationnelle, les utilisateurs ne peuvent pas s'authentifier, les applications ne peuvent pas démarrer, le VPN ne fonctionne pas et l'accès administrateur est impossible.

Une journée chez Megakorp

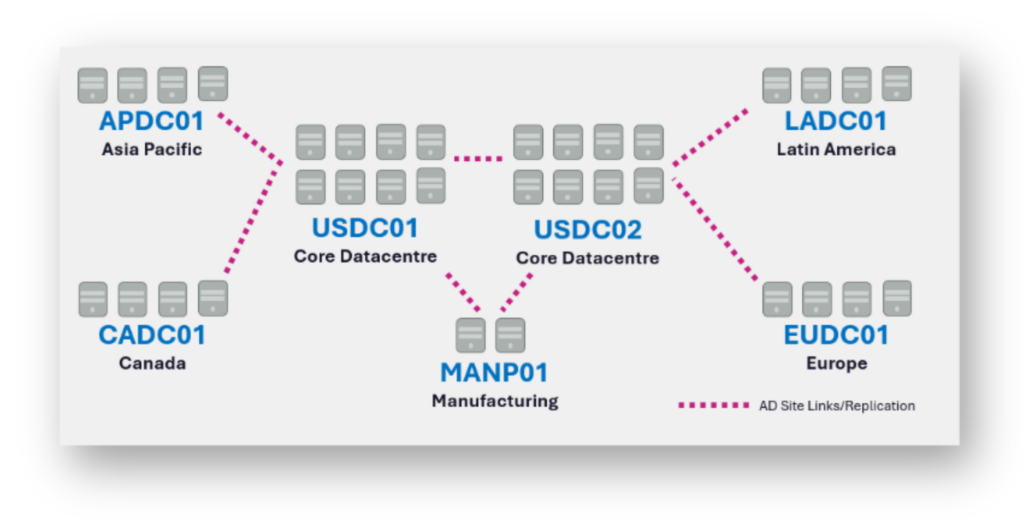

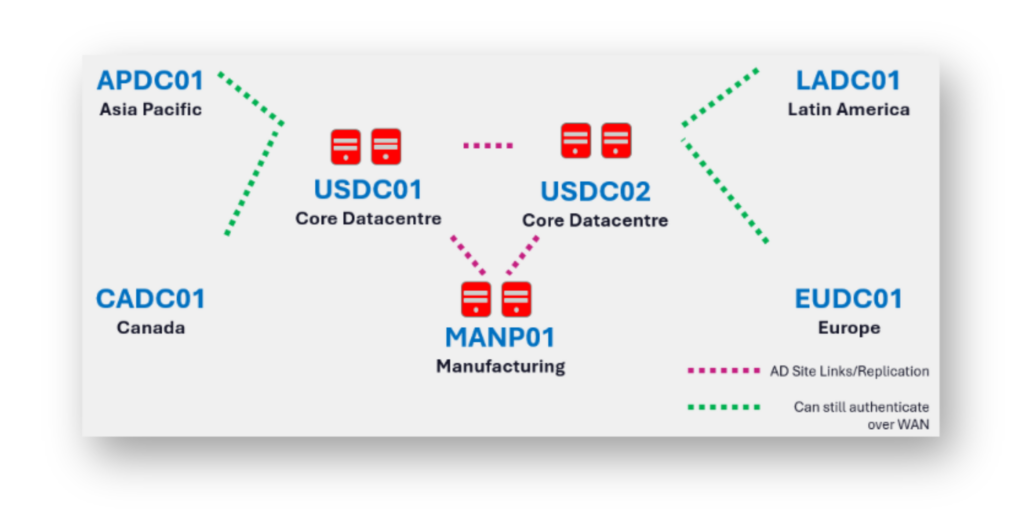

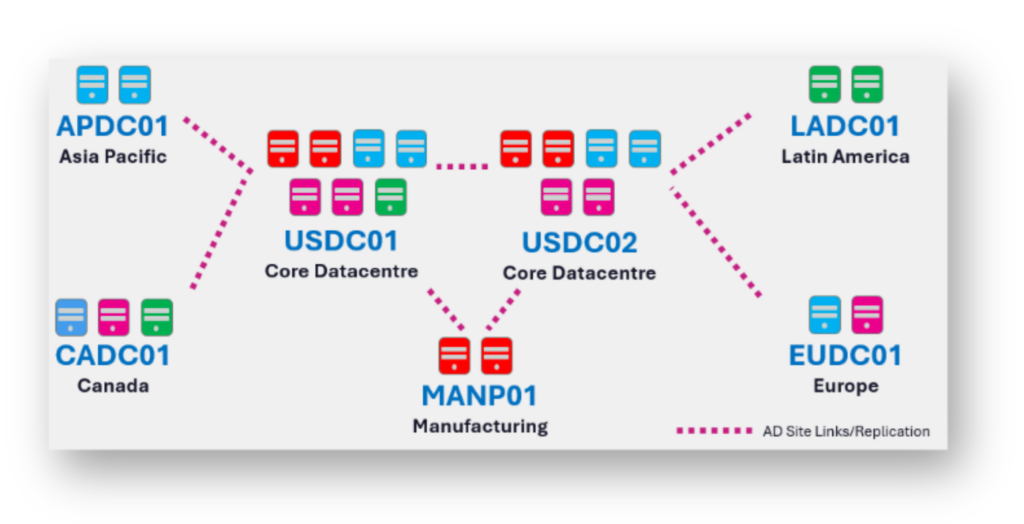

Comme de nombreuses entreprises modernes, notre exemple fictif, Megakorp, étend ses identités sur site à Entra ID afin de prendre en charge des applications SaaS telles que Microsoft 365. La figure 2 illustre l'environnement Active Directory de Megakorp dans des conditions de fonctionnement normales.

Comme l'illustre ce schéma, Megakorp exploite deux centres de données principaux qui hébergent et gèrent des charges de travail d'infrastructure critiques telles que les réseaux VPN, RADIUS, ERP, SQL, Entra ID Connect, ainsi que les systèmes de sauvegarde et de restauration. Plusieurs sites régionaux, ainsi qu'une usine de fabrication hautement critique, sont reliés à ces centres de données principaux.

Le point de vue du conseil d'administration : les temps d'arrêt ne sont pas seulement un problème informatique

En tant que fournisseur de composants essentiels pour des fabricants du monde entier, si Megakorp s'arrête, ses clients s'arrêtent aussi.

Le conseil d'administration de Megakorp a compris qu'une interruption prolongée n'aurait pas seulement des répercussions financières, mais aussi sur la réputation de l'entreprise. Cette prise de conscience a conduit l'organisation à considérer la résilience non pas comme un simple indicateur informatique, mais comme un impératif essentiel à la poursuite de ses activités.

S'appuyant sur des incidents antérieurs rapportés dans la presse et impliquant des organisations similaires, Megakorp a entrepris de définir et de comprendre ce que le concept de « Minimum Viable Company » signifiait pour son activité. Consciente que la véritable cyber-résilience ne commence pas au moment d'un incident, mais des mois, voire des années auparavant, la direction a mis en place un programme de recherche, de documentation et d'analyse.

Megakorp et les 5 P

Que signifient les « 5 P » ? Unebonne planification évite les mauvaises performances.

Megakorp a mis en place des guides opérationnels, des manuels de procédures, des exercices sur table et un processus d'amélioration continue afin de garantir que l'organisation soit en mesure de réagir rapidement et avec assurance en cas de besoin.

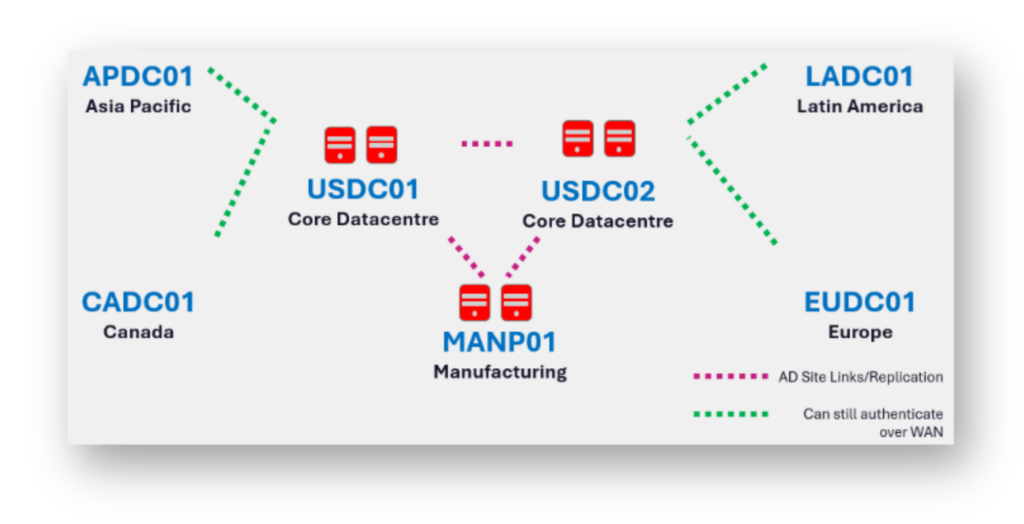

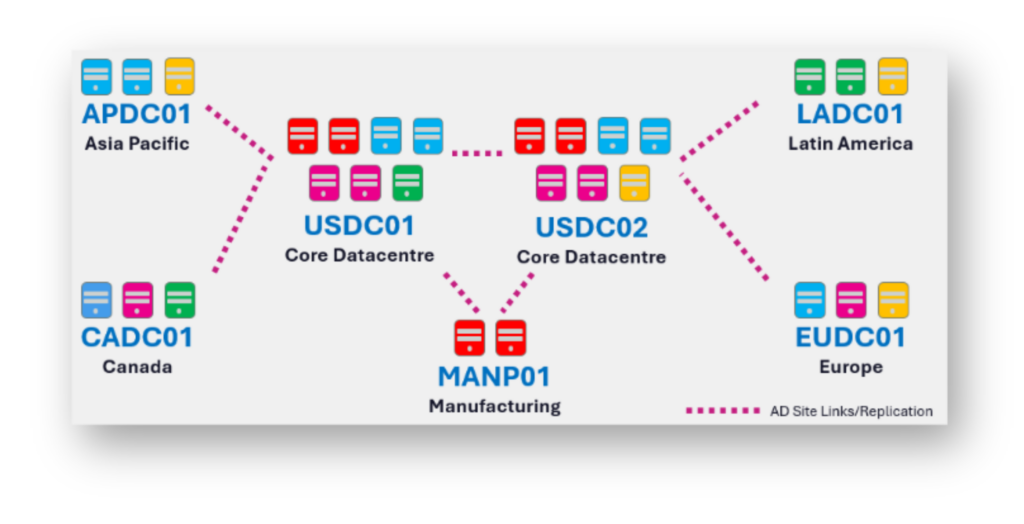

L'équipe chargée de la sécurité a estimé que deux contrôleurs de domaine (DC) étaient nécessaires sur chaque site principal pour permettre les analyses post-intrusion, les mesures correctives et la restauration des services d'authentification initiaux (figure 3). Une fois la connectivité du réseau mondial rétablie, les sites régionaux pouvaient continuer à s'authentifier via le réseau étendu (WAN).

Les personnes : la dimension humaine du MVC

Dès la phase de planification, Megakorp a immédiatement compris que les personnes joueraient un rôle primordial dans tout effort de reprise. Dans le cadre du plan MVC de reprise de l'identité et de la stratégie MVC globale de l'entreprise, Megakorp a défini qui serait responsable, redevable, consulté et informé ( RACI) à chaque étape du processus de reprise. Ce faisant, l'entreprise s'est assurée que, lorsqu'une tâche devait être exécutée, il n'y avait aucune ambiguïté quant à la personne en charge.

Flexibilité et tolérance aux pannes pendant la restauration

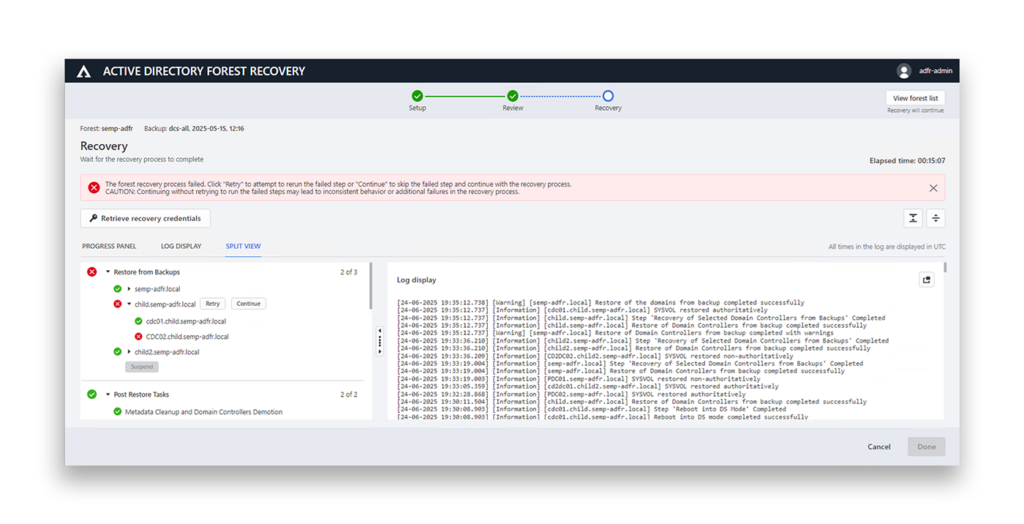

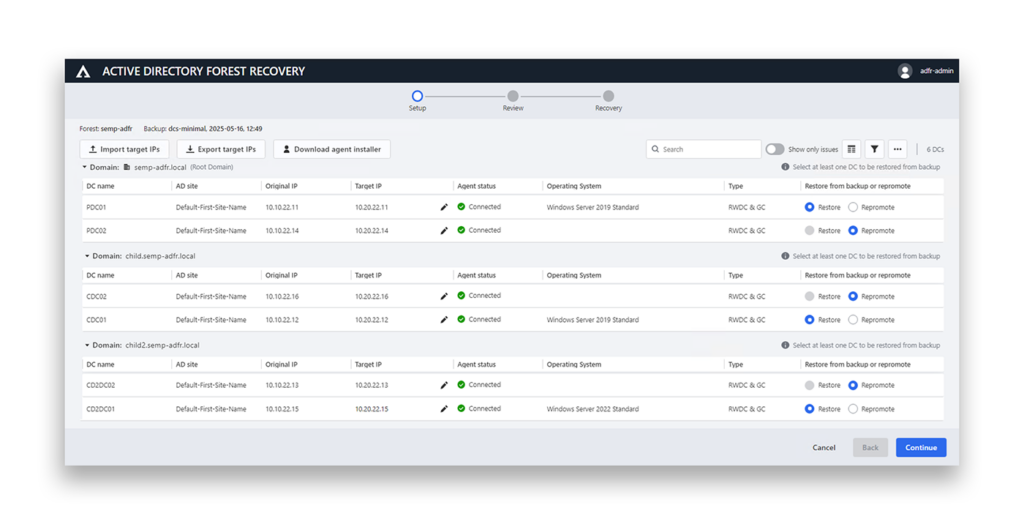

Dans le cadre de sa stratégie globale de restauration des identités, Megakorp craignait que la défaillance d'un seul centre de données pendant la restauration ne provoque le blocage de l'ensemble du processus. Pour atténuer ce risque, Megakorp a exigé que son processus de restauration des identités soit à la fois tolérant aux pannes et flexible (figure 4).

Megakorp a également pris conscience que les exigences légales imposées par des parties internes ou externes, telles que les forces de l'ordre, pouvaient empêcher la réutilisation de son matériel d'origine. Par conséquent, son plan de reprise MVC devait permettre la restauration des services d'identité sur différentes plateformes ; par exemple, depuis des serveurs physiques vers des machines virtuelles, voire d'un fournisseur d'identité cloud à un autre.

Il est également apparu clairement que l'espace d'adressage IP actuel de l'entreprise risquait de ne pas être utilisable pendant ou après la reprise. Par conséquent, le plan de reprise devait prévoir des scénarios dans lesquels l'infrastructure devrait être reconstruite à l'aide d'un nouvel adressage réseau (figure 5).

Pourquoi Megakorp a évité la restauration de l'état du système et la restauration à froid

L'une des principales préoccupations de Megakorp était de déterminer comment procéder à une restauration en toute sécurité et sans risque de malware. L'équipe a rapidement compris que les méthodes de restauration traditionnelles, telles que la restauration à partir d'un état système ou la restauration complète (BMR), pouvaient comporter le risque de restaurer des systèmes d'exploitation compromis ou de réintroduire des malwares dans l'environnement.

Megakorp se demandait également jusqu'à quelle date il faudrait remonter pour restaurer les sauvegardes afin d'éviter toute réinfection avec certitude.

Compte tenu de ces préoccupations, Megakorp a décidé que la restauration de son infrastructure d'identité devait permettre de reconstruire les centres de données sur des systèmes d'exploitation vierges, garantissant ainsi un processus de restauration exempt de logiciels malveillants. Il était tout simplement inacceptable de restaurer l'infrastructure d'identité MVC et de risquer une nouvelle compromission due à la persistance au niveau du système d'exploitation.

Au-delà du modèle MVC : une approche de récupération par étapes

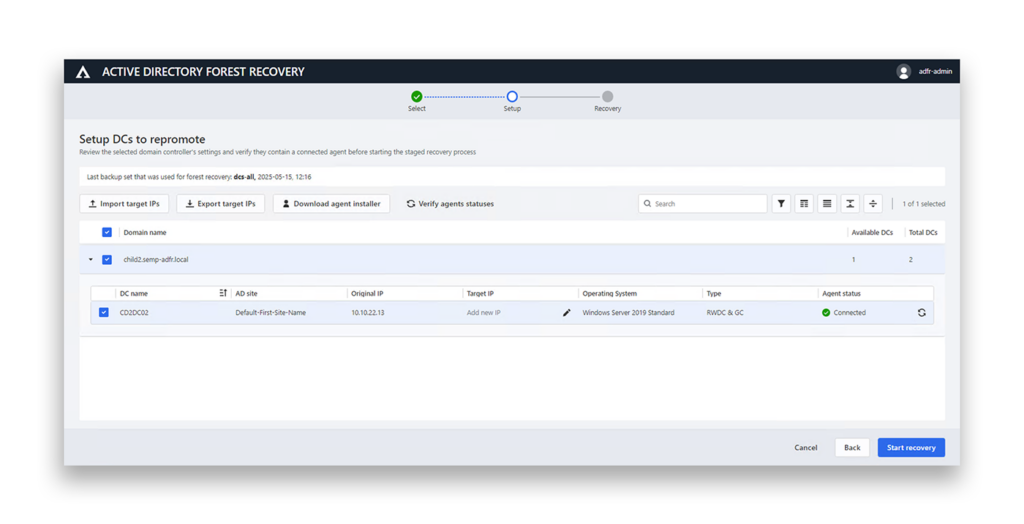

Consciente que la remise en état du centre de données ne constituait que la première étape du processus de reprise, Megakorp savait que d'autres applications, infrastructures et charges de travail essentielles seraient progressivement remises en service.

À cette fin, l'organisation a prévu la mise en place progressive d'une infrastructure d'identité supplémentaire, dans la mesure où le temps et les ressources le permettaient (figure 6).

La pire journée de ma vie.

Toute cette planification n'avait qu'un seul but : le jour que Megakorp espérait ne jamais voir arriver.

Et c'est alors que ça s'est produit.

Un jour, Megakorp a été confrontée au pire scénario possible : une attaque dévastatrice par ransomware qui a paralysé une grande partie de son infrastructure informatique. L'automatisation dans les ateliers a cessé de fonctionner, les employés ne pouvaient plus se connecter, les systèmes se sont déconnectés et tout a commencé à tomber en panne.

Mais il y avait un plan. Un plan qui avait fait ses preuves.

Une fois la situation maîtrisée et l'analyse judiciaire initiale menée après la violation, Megakorp a mis en œuvre sa stratégie de reprise « Minimum Viable Company ».

Dans le cadre de cette planification, Megakorp a exigé que la plateforme de restauration des identités fonctionne indépendamment de l'environnement de production. Cela garantissait que les capacités de restauration resteraient disponibles même si l'infrastructure principale venait à être entièrement compromise.

L'entreprise a mis en place son environnement de récupération isolé (IRE). Six serveurs vierges ont été provisionnés, et les agents de récupération Semperis Active Directory Forest Recovery ADFR) ont été installés et mis en service.

Grâce à ADFR, l'équipe a rapidement remis en service les six centres de données qui constituaient l'infrastructure MVC.

Une fois l'identité MVC rétablie et accessible, les mesures de confinement post-intrusion ainsi que les activités d'analyse d'identité et de réponse aux incidents (IFIR) ont été mises en œuvre. Les systèmes ont été renforcés et une hiérarchisation des droits d'administration a été mise en place.

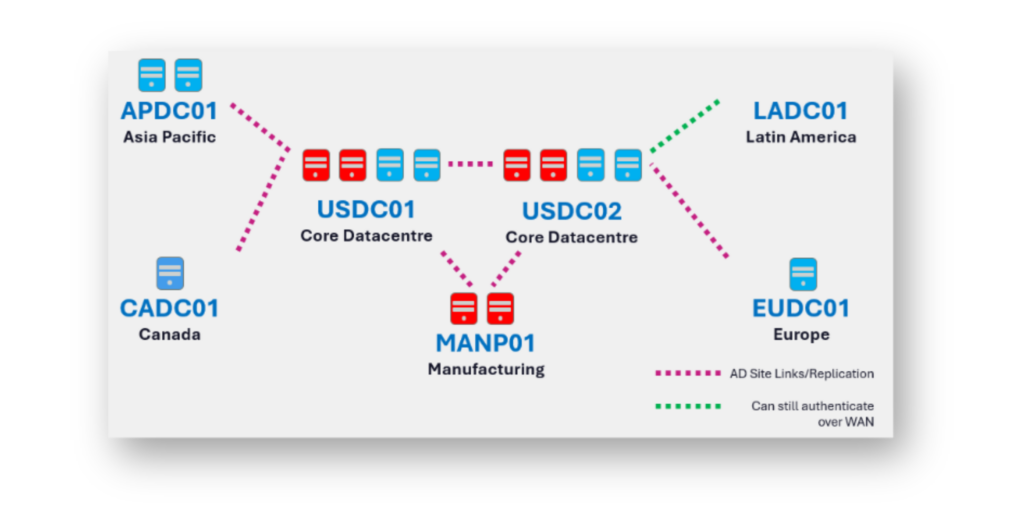

À ce stade, le MVC (modèle d'entreprise viable minimum) en matière d'identité avait été rétabli avec succès (figure 7). L'organisation ayant donné la priorité à la résilience de l'identité, elle a pu restaurer les services d'identité qui sous-tendent l'authentification, l'autorisation et l'audit (AAA) dans le respect de son objectif de délai de reprise (RTO) convenu. Cette intervention a permis la reprise des charges de travail critiques liées à l'authentification et a permis au MVC dans son ensemble de recommencer à fonctionner.

Résilience des entreprises : de la survie à la stabilité

Une fois le MVC restauré, sécurisé et renforcé, et alors que le niveau de stress des parties prenantes commençait à baisser, Megakorp a pu réintroduire progressivement des infrastructures supplémentaires afin de prendre en charge des charges de travail AAA de plus en plus importantes.

En tant qu'entreprise internationale, toutes les régions n'ont pas pu rétablir leurs infrastructures au même rythme. À mesure que l'Asie-Pacifique, le Canada et l'Europe remettaient leurs infrastructures en service, Megakorp a réactivé d'autres centres de données afin de prendre en charge les services d'authentification régionaux.

À ce stade, la plupart des applications, des utilisateurs et des systèmes de Megakorp pouvaient à nouveau s'authentifier en local. Les systèmes situés en Amérique latine continuaient quant à eux de s'authentifier à distance via le réseau étendu (WAN), grâce à la résilience d'Active Directory (figure 8).

Après plusieurs étapes de déploiement et d'acquisition d'infrastructures, l'environnement Active Directory mondial, à mi-chemin du processus de reprise, ressemblait à celui illustré à la figure 9.

Une fois le processus de restauration achevé, l'infrastructure d'identité entièrement rétablie se présentait comme illustré à la figure 10. Au cours de la restauration, Megakorp a pris la décision délibérée de réduire le nombre de contrôleurs de domaine à l'échelle mondiale, et l'environnement final reflète cette architecture actualisée.

À ce stade, les opérations mondiales avaient été entièrement rétablies, les applications, les utilisateurs et les systèmes de toutes les régions pouvant s'authentifier localement.

Construire le MVC au sens large sur la base de l'identité

Une fois l'identité stabilisée et l'authentification rétablie, Megakorp pouvait désormais entamer en toute sécurité la restauration de l'ensemble de son environnement d'entreprise.

Au fur et à mesure que le temps et les ressources le permettaient, l'entreprise a progressivement remis en service le reste de l'environnement. L'ensemble du processus de reprise s'est déroulé selon les étapes décrites à la figure 11.

Une fois la poussière retombée

Megakorp ayant désormais franchi le cap de la reprise et ses activités étant revenues à la normale, de nouvelles politiques et procédures ont été mises en place afin de réduire le risque qu'un incident similaire se reproduise.

Cette reprise a confirmé une leçon importante :

- Il faut d'abord rétablir l'identité.

- L'authentification devrait suivre.

- Les appareils peuvent alors être retournés.

- Il est possible de reprendre les demandes.

- L'entreprise va s'en sortir.

L'organisation a également intégré les enseignements tirés de cet incident dans ses procédures de reprise, afin de s'assurer que, si un tel événement venait à se reproduire, elle serait encore plus efficace et mieux armée pour y faire face.

La pire journée de Megakorp a prouvé une chose : tant que l'identité perdure, l'entreprise perdure aussi.

Pour découvrir comment Semperis peut vous aider à garantir la récupération de vos données MVC (et à assurer la continuité de vos activités), prenez rendez-vous pour une démonstration.

Ressources complémentaires

- Repenser la gestion des crises cybernétiques : pourquoi les plans échouent

- Le maillon manquant dans la gestion des incidents cybernétiques : la coordination de crise

- 5 clés pour une reprise d'Active Directory tolérante aux pannes

- Récupération d'identité et gestion de crise : Indissociables de la réponse aux incidents

- Faciliter les simulations de crise cybernétique : perspectives des dirigeants de première ligne

- Au-delà de la défense : reprise après sinistre et résilience opérationnelle