- Le paysage actuel de l'identité

- La résilience MVC au-delà de l'infrastructure sur site : le dilemme de la protection dans le cloud

- C'est notre identité, nous devons donc la protéger

- Un accès privilégié pour les solutions de sauvegarde ? Pas au détriment de la sécurité

- Faire le bon choix : protection et restauration de l'identité dans le cloud pour une cyber-résilience

- Défi en matière de gestion de crise : comment sécuriser les communications dans un environnement peu sûr

- Prêts quand il le faut : des communications de crise sécurisées

- Tirer parti des informations sur l'identité avant la prochaine violation

- Pour en savoir plus

Une étape essentielle de la planification de la réponse aux incidents cybernétiques et de la reprise après sinistre consiste à définir votre « Minimum Viable Company » (MVC). Il s'agit de déterminer quels services et quelles fonctions sont absolument indispensables pour assurer la viabilité et le fonctionnement de votre organisation en cas de crise.

Le système d'identité constitue le fondement de tous ces éléments essentiels du modèle MVC. Et pour la plupart des entreprises modernes, l'identité ne se limite pas à Active Directory sur site, mais s'étend au cloud via Microsoft Entra ID et d'autres fournisseurs d'identité dans le cloud.

Prenons l'exemple de la reprise des activités de la société fictive Megakorp, dont j'ai parlé dans mon précédent article intitulé « The Minimum Viable Company : pourquoi la véritable cyber-résilience commence par l'identité ». Dans cet article, nous avons suivi Megakorp dans son parcours vers la cyber-résilience, en explorant le développement et la mise en œuvre de son MVC, ainsi que ce qui s'est passé lors de sa pire journée, lorsqu'elle a été victime d'une attaque par ransomware sur son infrastructure sur site.

En se préparant à faire face aux aléas bien avant qu'une intrusion ne se produise, l'organisation a pu se remettre rapidement, en toute sécurité.

Cependant, bien que Megakorp ait réussi à se remettre de cette incident comme prévu — en respectant l'objectif de délai de reprise (RTO) et en conservant la confiance de ses clients —, ce résultat s'explique en partie par le fait que la violation s'est limitée aux systèmes sur site.

Que se passe-t-il lorsque votre architecture MVC s'étend au cloud ?

Au lendemain de l'événement organisé par Megakorp, il est apparu clairement que l'approche de gestion de crise de l'organisation présentait des lacunes et que, pour parvenir à une véritable résilience, il fallait y remédier.

Le paysage actuel de l'identité

Revenons sur la stratégie d'identité moderne de Megakorp et sur son approche des applications cloud.

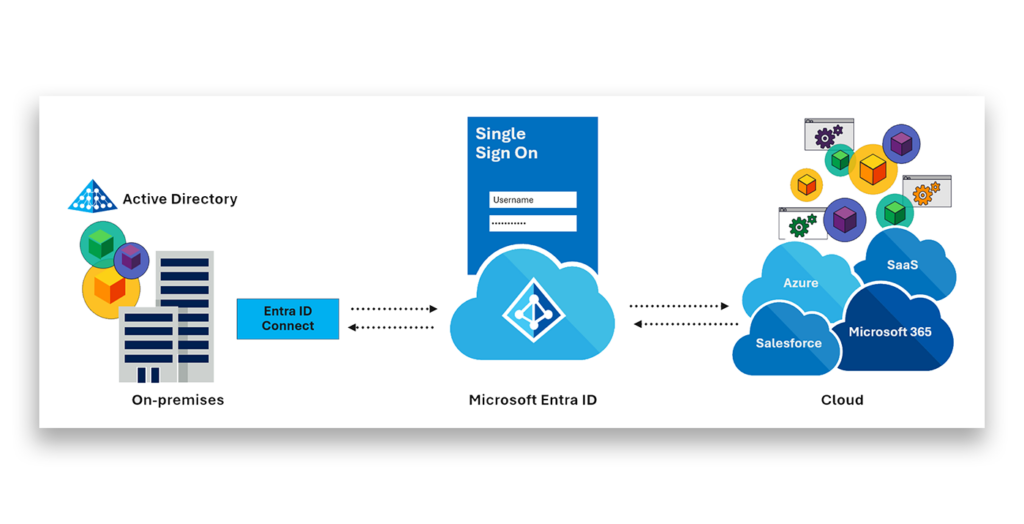

Comme de nombreuses entreprises, Megakorp étend les identités sur site issues d'Active Directory à son fournisseur d'identité dans le cloud, Entra ID. À partir de là, les employés accèdent à des applications d'entreprise telles que Microsoft 365, Workday, Monday.com et Salesforce, ce qui favorise une productivité moderne.

Cette architecture étend les limites de confiance au-delà du contrôle traditionnel sur site — et c'est là que la première lacune apparaît immédiatement.

La résilience MVC au-delà de l'infrastructure sur site : le dilemme de la protection dans le cloud

Une fois que Megakorp eut circonscrit la faille aux systèmes sur site et rétabli un état de sécurité, l'équipe de reprise après sinistre a commencé à évaluer l'impact potentiel d'un attaquant passant du contrôle des systèmes sur site à celui des systèmes dans le cloud.

L'équipe a rapidement constaté que les identités cloud, ainsi que leurs configurations associées, étaient essentielles au bon fonctionnement de l'entreprise. Si les applications cloud étaient supprimées, bloquées ou modifiées, comment Megakorp pourrait-elle garantir la conception, la fabrication et l'expédition de ses composants essentiels ? Comment les factures seraient-elles envoyées, reçues ou traitées ?

En réponse à ces conclusions, le conseil d'administration a décidé que les identités dans le cloud devaient également être intégrées dans le cadre de gestion des risques défini et protégées conformément à l'approche adoptée par l'entreprise pour assurer la cyber-résilience de ses infrastructures sur site.

Pour assurer cette couverture, l'organisation devait déterminer :

- L'étendue de leur responsabilité en matière de sécurité des identités dans le cloud

- Comment gérer le contrôle d'accès pour la solution de protection d'identité choisie

- Quelle solution de protection et de restauration des identités dans le cloud choisir ?

C'est notre identité , nous devons donc la protéger

Megakorp a pris conscience que les identités dans le cloud faisaient partie intégrante de son infrastructure et qu'elles nécessitaient donc le même niveau de protection que les identités de l'Active Directory sur site.

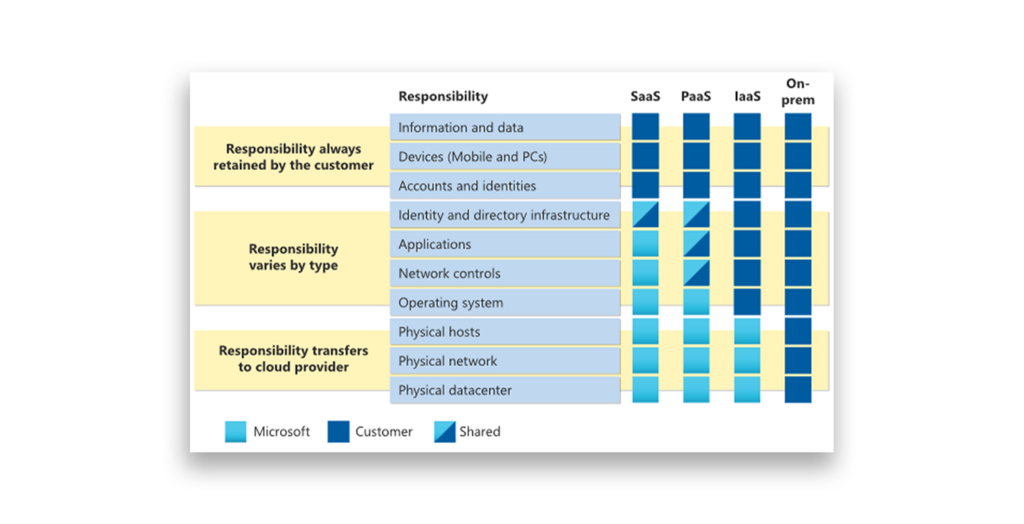

Le modèle de responsabilité partagée de Microsoft confirme explicitement cette position. Il ne s'agit pas d'une question d'interprétation.

Microsoft Responsabilité partagée dans le cloud définit clairement les responsabilités en indiquant :

…Quel que soit le type de déploiement dans le cloud, vous restez propriétaire de vos données et de vos identités. Il vous incombe d'assurer la sécurité de vos données et de vos identités, de vos ressources sur site et des composants cloud que vous contrôlez…

Compte tenu de cette distinction, Megakorp a adopté l'approche qui s'était avérée efficace pour les identités sur site, en exigeant que les identités dans le cloud soient protégées avec la même rigueur.

Un accès privilégié pour les solutions de sauvegarde ? Pas au détriment de la sécurité

Au cours de l'évaluation des solutions de protection des identités dans le cloud, deux approches contrastées du contrôle d'accès se sont dégagées :

- Accorder à la solution de sauvegarde des privilèges d'administration étendus dans Entra ID, ou

- En respectant le principe du privilège minimal, nous n'accordons que les autorisations nécessaires à la protection des identités et des configurations critiques.

Conformément à son approche en matière de résilience sur site, Megakorp a mené une étude approfondie sur la manière dont les environnements d'identité sont compromis et contrôlés.

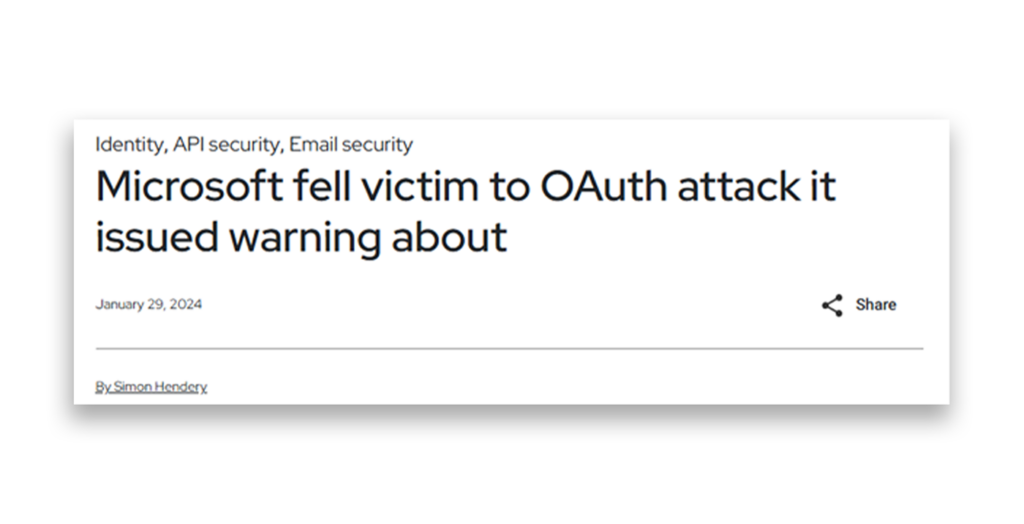

Cette analyse a mis en évidence plusieurs incidents de sécurité à fort impact et à grande visibilité dans lesquels la compromission d'applications avait joué un rôle central. Dans de nombreux cas, des applications conçues pour protéger ou faciliter le fonctionnement des organisations avaient au contraire été utilisées comme vecteurs d'attaque.

Au vu de ces conclusions, Megakorp a pris une décision : l'entreprise allait appliquer le principe du privilège minimal, en n'accordant que les autorisations explicitement nécessaires à la protection de l'environnement.

Faire le bon choix : protection et restauration de l'identité dans le cloud pour une cyber-résilience

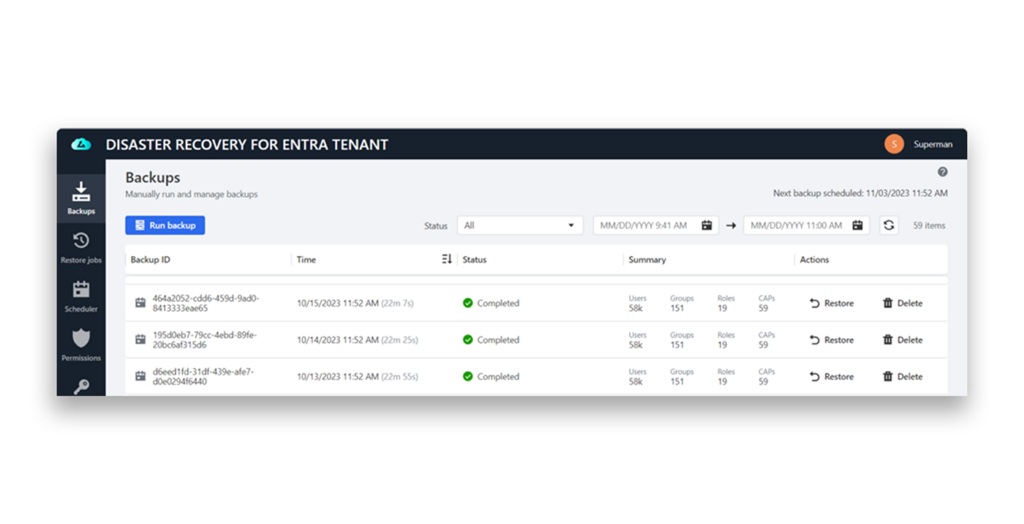

Megakorp a commencé à évaluer des solutions capables d'assurer une protection sécurisée et résiliente des identités dans le cloud.

Toute solution retenue devrait :

- Respecter le principe du privilège minimal

- Évitez de créer des risques supplémentaires

- Prise en charge de la restauration contrôlée des identités et des configurations critiques

- Coordonner les opérations de reprise à l'aide de comptes d'employés de confiance

- Facilitez la reprise des activités grâce à des contrôles supplémentaires tels que l'authentification multifactorielle, le contrôle d'accès basé sur les rôles (RBAC) et l'audit précis d'Entra ID

- Garantir un processus de reprise sécurisé et maîtrisé

À l'issue de l'évaluation, Megakorp a choisi Semperis Disaster Recovery for Entra Tenant (DRET) car cette solution répondait à ces exigences en matière de protection et de restauration des identités.

Les identités et les configurations sur site et dans le cloud étant désormais protégées, un défi majeur subsistait : la perte de confiance dans la principale plateforme de collaboration en cas d'incident.

Défi en matière de gestion de crise : comment sécuriser les communications dans un environnement peu sûr

Lors de l'attaque par ransomware dont elle a été victime, Megakorp s'est rapidement rendu compte qu'il était extrêmement difficile de sécuriser les communications dans un environnement non fiable. Le conseil d'administration n'avait aucune garantie que les discussions, les échanges juridiques et les plans de reprise ne soient pas interceptés par des cybercriminels.

Les premières communications se sont avérées très problématiques. Afin de coordonner leurs efforts, les équipes ont décidé d'utiliser plusieurs plateformes de messagerie instantanée et ont eu recours à LinkedIn pour obtenir les coordonnées personnelles (numéros de téléphone et adresses e-mail) des collaborateurs clés, alors qu'elles peinaient à mettre en place un moyen de communication hors réseau.

Le partage de documents et la collaboration étaient très limités. Les réunions d'équipe se déroulaient de manière ponctuelle via Zoom, tandis que les transcriptions juridiques et les documents relatifs au recouvrement étaient stockés localement sur les appareils des employés.

Il est important de noter que le plan de reprise MVC n'a pu être consulté que parce qu'un employé clé avait, par hasard, enregistré une copie sur son ordinateur portable professionnel avant la violation.

Prêts quand il le faut : des communications de crise sécurisées

Lorsque l'identité constitue le plan de contrôle, les plateformes de communication se retrouvent dans la zone d'impact.

Pour relever ce défi, Megakorp a identifié la nécessité de disposer d'une plateforme de communication sécurisée et hors bande, capable de fonctionner indépendamment de tout environnement compromis et dans laquelle le secret professionnel pourrait être appliqué.

Le conseil d'administration a stipulé que toute solution de ce type devait :

- Garantir la confidentialité et l'intégrité des communications, des données et de la documentation

- Prévoir un dispositif permettant d'enregistrer et de consigner les activités menées pendant les incidents

- Fournir une plateforme unique et fiable pour la collaboration et la communication avant, pendant et après un incident

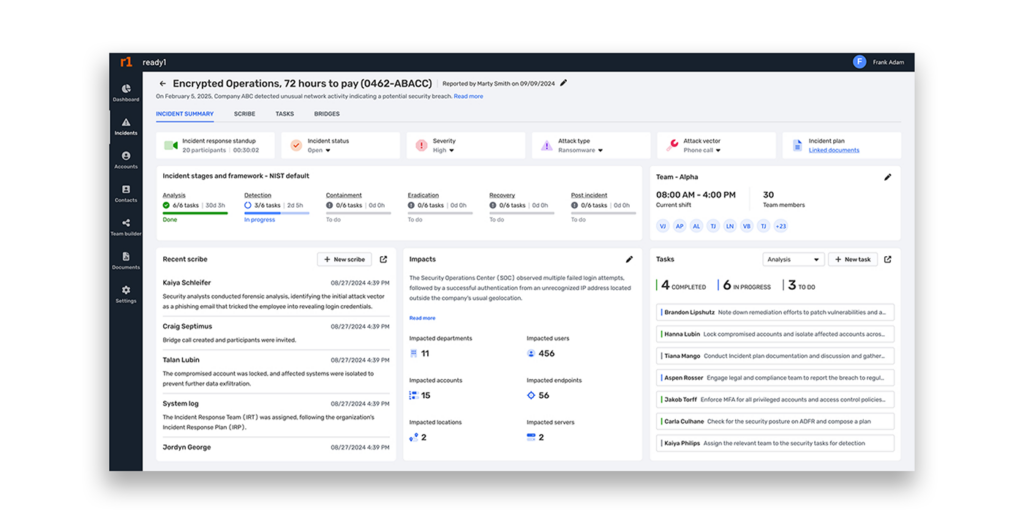

Après avoir mis en œuvre Semperis Active Directory Forest Recovery ADFR) et s'étant engagée à mettre en œuvre le DRET, Megakorp a décidé d'adopter Ready 1— une plateforme spécialement conçue pour la gestion des crises cybernétiques — constituait une extension logique de sa stratégie de résilience.

L'adoption Ready1 Megakorp de relever certains des défis les plus importants mis en évidence par l'attaque par ransomware.

- Avant qu'un incident ne survienne, les équipes pouvaient s'assurer que les guides d'intervention, les manuels d'exploitation, la documentation technique et opérationnelle essentielle ainsi que les coordonnées étaient facilement accessibles.

- En cas d'incident, Ready1 des communications hors bande sécurisées, un espace de stockage de documents partagé et protégé, ainsi que des fonctionnalités de transcription juridique et de caviardage.

- Après un incident, Ready1 ce que toutes les lacunes identifiées et les enseignements tirés soient regroupés dans une source unique et fiable, garantissant ainsi la transparence, évitant les doublons et clarifiant les responsabilités en attribuant chaque action à la personne ou à l'équipe compétente.

Tirer parti des informations sur l'identité avant la prochaine violation

Le parcours de Megakorp jusqu’à présent lui a montré que la reprise après sinistre et la sécurité des communications sont essentielles à la résilience. Cependant, ces éléments ne suffisent pas à eux seuls, et le parcours de l’entreprise n’est pas encore terminé.

Pour progresser vers une véritable résilience, ils doivent désormais améliorer la visibilité et la compréhension des activités au sein de leur environnement d'identité, ainsi qu'identifier les vulnérabilités avant qu'elles ne puissent être exploitées.

Car la résilience n'est pas une destination ; c'est avant tout un parcours.

Pour en savoir plus

- Entreprise minimale viable : la véritable cyber-résilience commence par l'identité

- Comprendre votre position en matière de sécurité de l'identité - Protection hybride de l'identité

- Renforcement de la récupération d'identité Entra et de la résilience de la sécurité de l'identité

- Le maillon manquant dans la gestion des incidents cybernétiques : la coordination de crise

- Récupération d'identité et gestion de crise : Indissociables de la réponse aux incidents

- Entra ID Disaster Recovery

- Plateforme Ready1 -résilience et de gestion de crise – Semperis