- O panorama atual da identidade

- Resiliência do MVC para além do ambiente local: o dilema da proteção na nuvem

- Estas são as nossas identidades, por isso temos de as proteger

- Acesso privilegiado para soluções de cópia de segurança? Não à custa da segurança

- Fazer a escolha certa: proteção e recuperação da identidade na nuvem para a resiliência cibernética

- Desafio na gestão de crises: Como garantir a segurança das comunicações num ambiente inseguro

- Pronto quando é preciso: comunicações seguras em situações de crise

- Aplicar os conhecimentos sobre identidade antes da próxima violação

- Ler mais

Uma parte essencial do planeamento da resposta a incidentes cibernéticos e da recuperação consiste em determinar a sua «Empresa Mínima Viável» (MVC). Isso significa identificar quais os serviços e funções que são absolutamente essenciais para manter a sua organização viável e em funcionamento numa situação de crise.

O sistema de identidade constitui a base de todos esses elementos essenciais do MVC. E, para a maioria das organizações modernas, a identidade não se limita ao Active Directory local, mas estende-se à nuvem através do Microsoft Entra ID e de outros fornecedores de identidade na nuvem.

Consideremos a experiência de recuperação da empresa fictícia Megakorp, sobre a qual escrevi no meu blog anterior , intitulado «A Empresa Mínima Viável: Por que razão a verdadeira ciber-resiliência começa com a identidade». Nessa publicação, acompanhámos a Megakorp no seu percurso rumo à ciber-resiliência, explorando o desenvolvimento e a concretização da sua MVC — e o que aconteceu no seu pior dia, quando foi alvo de um ataque de ransomware nas suas instalações.

Ao preparar-se para a resiliência muito antes de ocorrer uma violação, a organização conseguiu recuperar-se de forma rápida, segura e protegida.

No entanto, embora a Megakorp tenha conseguido recuperar-se conforme previsto — dentro do tempo de recuperação objetivo (RTO) esperado e mantendo a confiança dos clientes —, este resultado deveu-se, em parte, ao facto de a violação se ter limitado aos sistemas locais.

O que acontece quando o seu MVC se expande para a nuvem?

Após o evento da Megakorp, tornou-se evidente que existiam lacunas na abordagem de gestão de crises da organização e que, para alcançar uma verdadeira resiliência, era necessário colmatar essas lacunas.

O panorama atual da identidade

Vamos rever o panorama atual da identidade da Megakorp e a sua abordagem às aplicações baseadas na nuvem.

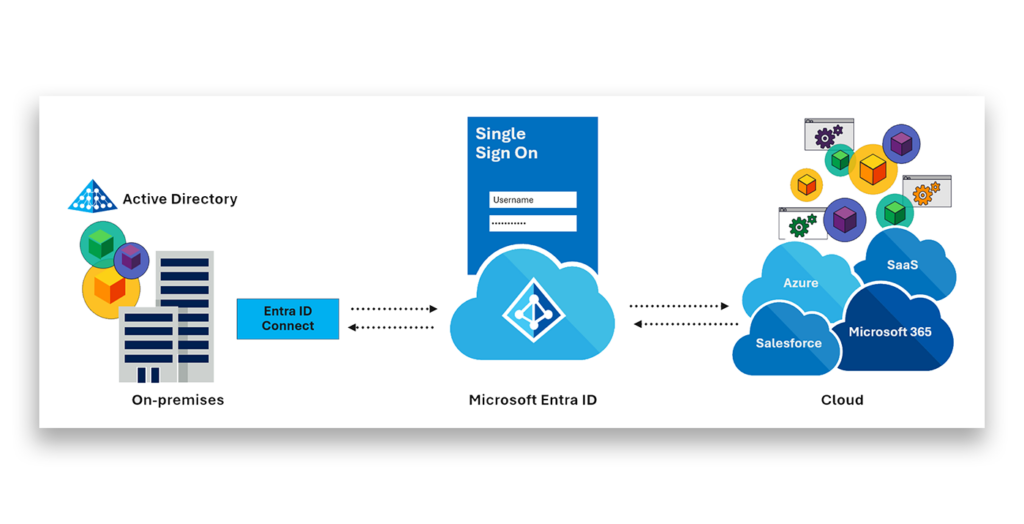

Tal como muitas empresas, a Megakorp estende as identidades locais do Active Directory para o seu fornecedor de identidades na nuvem, o Entra ID. A partir daí, os colaboradores acedem a aplicações empresariais como o Microsoft 365, o Workday, o Monday.com e o Salesforce, promovendo a produtividade empresarial moderna.

Esta arquitetura alarga os limites de confiança para além do controlo tradicional no local — e é aqui que a primeira lacuna se torna imediatamente evidente.

Resiliência do MVC para além do ambiente local: o dilema da proteção na nuvem

Depois de a Megakorp ter contido a violação nos seus sistemas locais e recuperado um estado de confiança, a equipa de recuperação de desastres começou a avaliar o impacto potencial de um atacante passar do controlo local para o controlo na nuvem.

A equipa rapidamente concluiu que as identidades na nuvem, juntamente com as respetivas configurações, eram essenciais para as operações comerciais. Se as aplicações na nuvem fossem eliminadas, bloqueadas ou alteradas, como é que a Megakorp garantiria que os componentes essenciais pudessem ser concebidos, fabricados e enviados? Como é que as faturas seriam enviadas, recebidas ou processadas?

Em resposta a essas conclusões, o conselho de administração determinou que as identidades na nuvem também devem ser incluídas no MVC definido e protegidas de acordo com a abordagem adotada pela empresa para garantir a ciber-resiliência nas instalações.

Para garantir essa cobertura, a organização precisava de determinar:

- O âmbito da sua responsabilidade pela segurança da identidade na nuvem

- Como gerir o controlo de acesso na solução de proteção de identidade escolhida

- Que solução de proteção e recuperação de identidades na nuvem escolher

Estas são as nossas identidades , por isso temos de as proteger

A Megakorp reconheceu que as identidades na nuvem eram as suas próprias identidades e, por isso, exigiam o mesmo nível de proteção que as identidades no Active Directory local.

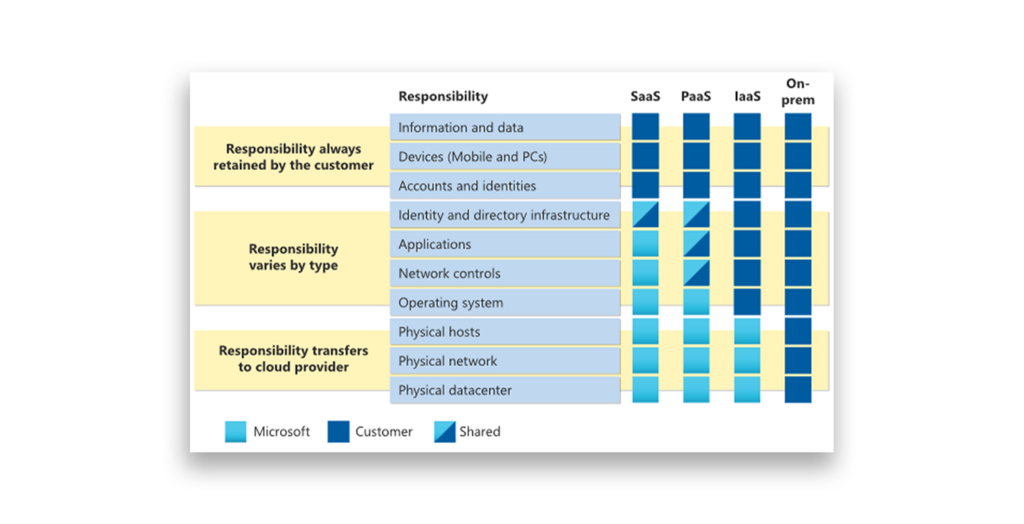

O modelo de responsabilidade partilhada da Microsoft confirma explicitamente esta posição. Não se trata de uma questão de interpretação.

A Microsoft Responsabilidade partilhada na nuvem também define claramente as responsabilidades, afirmando:

…Em todos os tipos de implementação na nuvem, os dados e as identidades são da sua responsabilidade. É responsável por proteger a segurança dos seus dados e identidades, dos recursos locais e dos componentes da nuvem que controla…

Tendo em conta esta distinção, a Megakorp adotou a abordagem que se revelara eficaz para as identidades no local, estabelecendo a expectativa de que as identidades na nuvem fossem protegidas com o mesmo rigor.

Acesso privilegiado para soluções de cópia de segurança? Não à custa da segurança

Durante a avaliação da proteção de identidade baseada na nuvem, surgiram duas abordagens contrastantes em matéria de controlo de acesso:

- Conceder à solução de backup amplos privilégios administrativos no Entra ID, ou

- Seguindo o princípio do privilégio mínimo, atribuindo apenas as permissões necessárias para proteger identidades e configurações críticas.

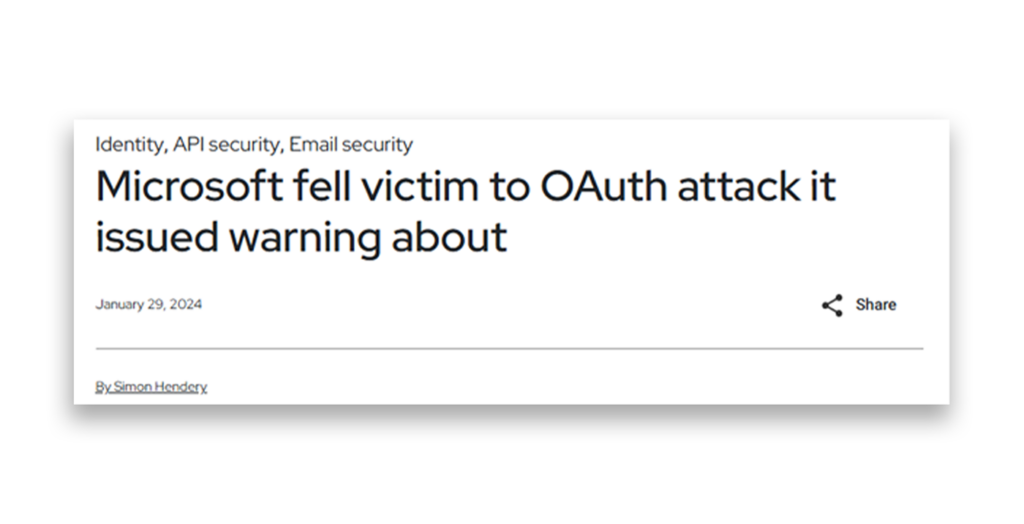

Em consonância com a sua abordagem à resiliência em instalações próprias, a Megakorp realizou uma investigação detalhada sobre a forma como os ambientes de identidade estão a ser comprometidos e controlados.

Esta análise identificou várias violações de segurança de grande impacto e visibilidade, nas quais a comprometimento de aplicações desempenhou um papel central. Em muitos casos, as aplicações concebidas para proteger ou apoiar as organizações foram, pelo contrário, utilizadas como vetores de ataque.

Tendo em conta estas conclusões, a Megakorp tomou uma decisão: iria aplicar o princípio do privilégio mínimo, concedendo apenas as permissões explicitamente necessárias para proteger o ambiente.

Fazer a escolha certa: proteção e recuperação da identidade na nuvem para a resiliência cibernética

A Megakorp começou a avaliar soluções capazes de proporcionar uma proteção de identidade na nuvem segura e resiliente.

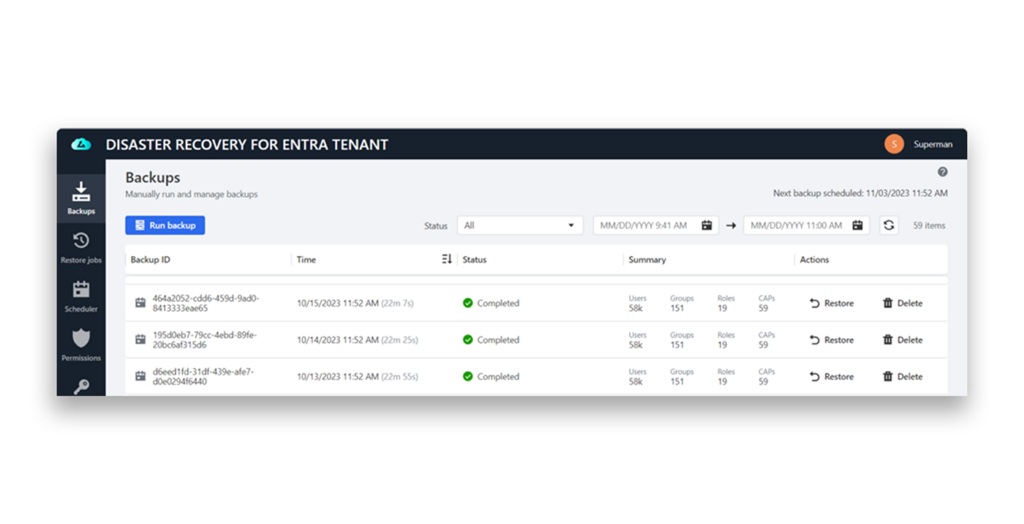

Qualquer solução selecionada teria de:

- Respeite o princípio do privilégio mínimo

- Evite introduzir riscos adicionais

- Apoiar a recuperação controlada de identidades e configurações críticas

- Coordenar as operações de recuperação utilizando contas de funcionários de confiança

- Apoie a recuperação com controlos adicionais, tais como a autenticação multifator, o controlo de acesso baseado em funções (RBAC) e a auditoria precisa do Entra ID

- Garantir um processo de recuperação seguro e controlado

Após a avaliação, a Megakorp selecionou o Semperis Disaster Recovery for Entra Tenant (DRET) , uma vez que este se alinhava com estes requisitos de proteção e recuperação de identidades.

Com as identidades e configurações locais e na nuvem agora protegidas, restava um desafio significativo: a perda de confiança na principal plataforma de colaboração durante um incidente.

Desafio na gestão de crises: Como garantir a segurança das comunicações num ambiente inseguro

Durante o ataque de ransomware, a Megakorp rapidamente percebeu que garantir a segurança das comunicações num ambiente não confiável era extremamente difícil. O conselho de administração não tinha garantias de que as discussões, as conversas jurídicas e os planos de recuperação não estivessem a ser interceptados por agentes maliciosos.

As comunicações iniciais revelaram-se extremamente problemáticas. Numa tentativa de coordenação, as equipas passaram a utilizar várias plataformas de mensagens instantâneas, recorrendo ao LinkedIn para obter dados de contacto pessoais, tais como números de telefone e endereços de e-mail de colaboradores-chave, enquanto se esforçavam por estabelecer alguma forma de comunicação fora do canal habitual.

A partilha de documentação e a colaboração eram extremamente limitadas. As chamadas de equipa eram realizadas de forma pontual através do Zoom, enquanto as transcrições jurídicas e a documentação de recuperação eram armazenadas localmente nos dispositivos dos funcionários.

Fundamentalmente, o plano de recuperação da MVC só foi possível porque um funcionário-chave tinha, por acaso, uma cópia guardada localmente no seu computador portátil de trabalho antes da violação.

Pronto quando é preciso: comunicações seguras em situações de crise

Quando a identidade é o plano de controlo, as plataformas de comunicação passam a fazer parte do raio de impacto.

Para fazer face a este desafio, a Megakorp identificou a necessidade de uma plataforma de comunicações segura e fora de banda, capaz de funcionar independentemente de qualquer ambiente comprometido e na qual fosse possível aplicar o privilégio legal.

O conselho determinou que qualquer solução desse tipo deve:

- Garantir a confidencialidade e a integridade das comunicações, dos dados e da documentação

- Incluir um mecanismo para registar e transcrever as atividades durante os incidentes

- Oferecer uma plataforma única e fiável para a colaboração e a comunicação antes, durante e após um incidente

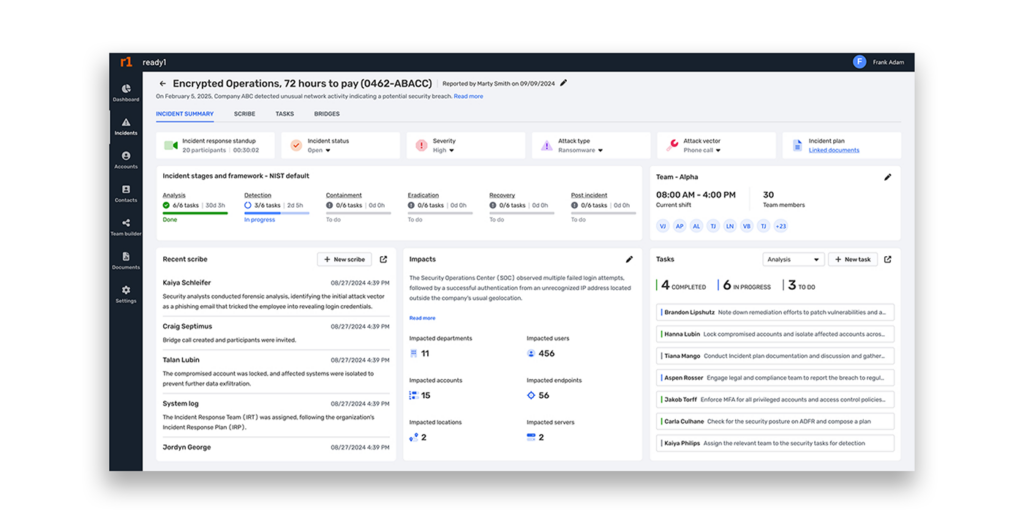

Após ter implementado o Semperis Active Directory Forest Recovery ADFR) e tendo-se comprometido a implementar o DRET, a Megakorp determinou que a adoção do Ready 1—uma plataforma concebida especificamente para a gestão de crises cibernéticas— era uma extensão lógica da sua estratégia de resiliência.

A adoção Ready1 à Megakorp dar resposta a alguns dos desafios mais significativos que o incidente de ransomware revelou.

- Antes de ocorrer um incidente, as equipas podiam garantir que os manuais de procedimentos, os manuais operacionais, a documentação técnica e operacional essencial e os dados de contacto estivessem prontamente disponíveis.

- Em caso de incidente, Ready1 comunicações seguras fora da banda, armazenamento partilhado e protegido de documentos, bem como funcionalidades de registo legal e de expurgação.

- Após o incidente, Ready1 que todas as lacunas identificadas e lições aprendidas fossem consolidadas numa única fonte de informação fiável, proporcionando transparência, evitando duplicações e permitindo uma atribuição clara de responsabilidades, ao designar cada ação à pessoa ou equipa adequada.

Aplicar os conhecimentos sobre identidade antes da próxima violação

A trajetória da Megakorp até agora demonstrou que a recuperação e as comunicações seguras são fundamentais para a resiliência. No entanto, por si só, não são suficientes — e a trajetória da empresa ainda não terminou.

O próximo passo para alcançarem uma verdadeira resiliência exige uma maior visibilidade e compreensão das atividades no ambiente de identidades, bem como a identificação das vulnerabilidades antes que estas possam ser exploradas.

Porque a resiliência não é um destino; o que importa é o percurso.

Ler mais

- Empresa Mínima Viável: A verdadeira resiliência cibernética começa com a identidade

- Compreender a sua postura de segurança de identidade | Proteção de identidade híbrida

- Fortalecimento da recuperação de identidade e resiliência da segurança de identidade da Entra

- A vertente que falta na resposta a incidentes cibernéticos: a coordenação de crises

- Recuperação de identidade e gestão de crises: Inseparável da resposta a incidentes

- Recuperação de desastres Entra ID

- Plataforma Ready1 de Resiliência Ready1 e Gestão de Crises – Semperis