- Il panorama dell'identità moderna

- La resilienza MVC oltre l'ambiente on-premise: il dilemma della protezione nel cloud

- Queste sono le nostre identità, quindi dobbiamo proteggerle

- Accessi privilegiati per le soluzioni di backup? Non a scapito della sicurezza

- La scelta giusta: protezione e ripristino delle identità nel cloud per la resilienza informatica

- La sfida della gestione delle crisi: come garantire la sicurezza delle comunicazioni in un ambiente non sicuro

- Pronto quando serve: comunicazioni sicure in caso di crisi

- Sfruttare le informazioni sull'identità prima della prossima violazione

- Ulteriori letture

Una parte fondamentale della pianificazione della risposta agli incidenti informatici e del ripristino consiste nel definire la propria "Minimum Viable Company" (MVC). Ciò significa individuare quali servizi e funzioni sono assolutamente essenziali per garantire la sopravvivenza e il funzionamento dell'organizzazione in caso di crisi.

Il sistema di gestione delle identità costituisce la base di tutti questi elementi essenziali dell'MVC. E per la maggior parte delle organizzazioni moderne, la gestione delle identità non si limita ad Active Directory on-premise, ma si estende al cloud attraverso Microsoft Entra ID e altri provider di identità cloud.

Prendiamo in esame l’esperienza di ripristino della società fittizia Megakorp, di cui ho parlato nel mio precedente articolo del blog intitolato «The Minimum Viable Company: perché la vera resilienza informatica inizia dall’identità». In quell’articolo abbiamo seguito Megakorp nel suo percorso verso la resilienza informatica, analizzando lo sviluppo e l’attuazione del suo MVC, nonché ciò che è accaduto nel giorno più nero della sua storia, quando è stata colpita da un attacco ransomware ai sistemi on-premise.

Preparandosi ad affrontare eventuali emergenze con largo anticipo rispetto al verificarsi di una violazione, l'organizzazione è riuscita a riprendersi in modo rapido, sicuro e protetto.

Tuttavia, sebbene Megakorp sia riuscita a ripristinare i servizi come previsto — rispettando il tempo di ripristino previsto (RTO) e mantenendo la fiducia dei clienti — questo risultato è stato in parte dovuto al fatto che la violazione si è limitata ai sistemi in loco.

Cosa succede quando il tuo MVC si estende al cloud?

All’indomani dell’evento organizzato da Megakorp, è emerso chiaramente che l’approccio dell’organizzazione alla gestione delle crisi presentava delle lacune e che, per raggiungere una vera resilienza, era necessario colmare tali lacune.

Il panorama dell'identità moderna

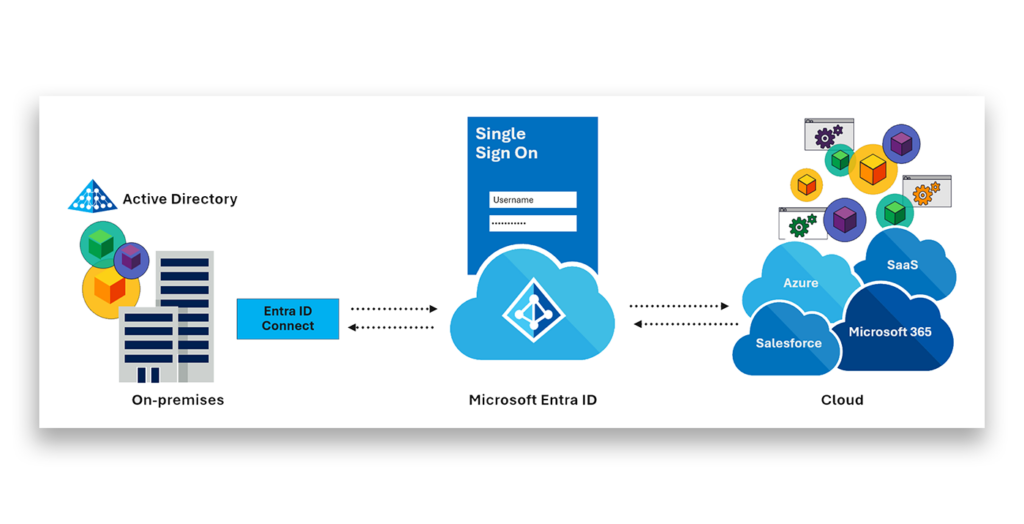

Rivediamo il panorama dell'identità moderna di Megakorp e il suo approccio alle applicazioni basate sul cloud.

Come molte altre aziende, Megakorp estende le identità gestite in locale da Active Directory al proprio provider di identità basato su cloud, Entra ID. Da lì, i dipendenti accedono alle applicazioni aziendali quali Microsoft 365, Workday, Monday.com e Salesforce, garantendo una produttività aziendale all’avanguardia.

Questa architettura estende i confini di fiducia oltre il tradizionale controllo in locale, ed è proprio qui che emerge immediatamente la prima lacuna.

La resilienza MVC oltre l'ambiente on-premise: il dilemma della protezione nel cloud

Dopo che Megakorp ha circoscritto la violazione ai sistemi on-premise e ha ripristinato uno stato di sicurezza, il team di disaster recovery ha iniziato a valutare il potenziale impatto di un attacco in cui l'autore passasse dal controllo dei sistemi on-premise a quello dei sistemi cloud.

Il team ha subito capito che le identità cloud, insieme alle relative configurazioni, erano fondamentali per le operazioni aziendali. Se le applicazioni cloud fossero state eliminate, bloccate o modificate, come avrebbe fatto Megakorp a garantire la progettazione, la produzione e la spedizione dei componenti critici? Come sarebbero state inviate, ricevute o elaborate le fatture?

Alla luce di tali risultati, il consiglio di amministrazione ha disposto che anche le identità cloud debbano essere incluse nel modello MVC definito e protette in linea con l'approccio adottato dall'azienda per garantire la resilienza informatica delle infrastrutture on-premise.

Per garantire tale copertura, l'organizzazione doveva stabilire:

- L'ambito della loro responsabilità in materia di sicurezza delle identità nel cloud

- Come gestire il controllo degli accessi per la soluzione di protezione dell'identità scelta

- Quale soluzione scegliere per la protezione e il ripristino delle identità nel cloud

Queste sono le nostre identità , quindi dobbiamo proteggerle

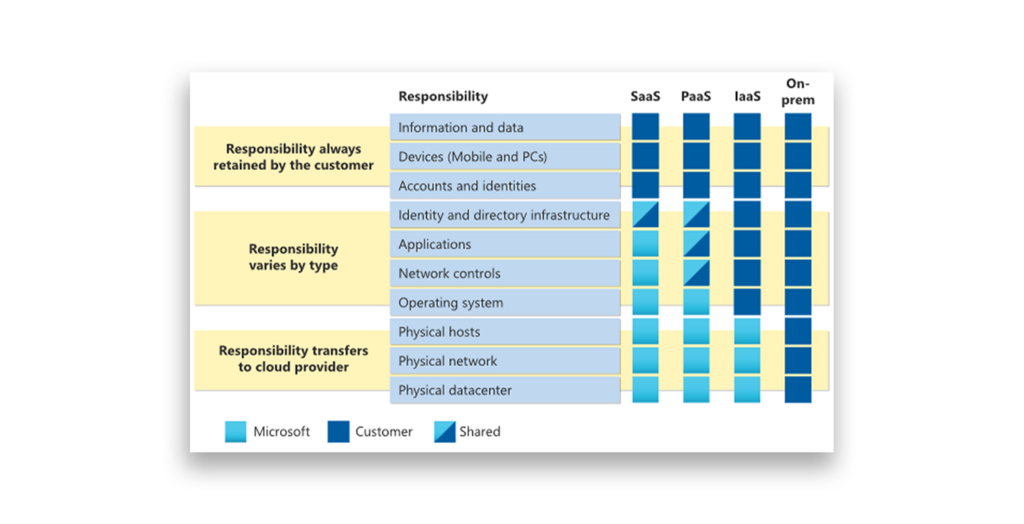

Megakorp ha riconosciuto che le identità nel cloud erano le proprie identità e che, pertanto, richiedevano lo stesso livello di protezione delle identità nell'AD on-premise.

Il modello di responsabilità condivisa di Microsoft conferma esplicitamente questa posizione. Non è una questione di interpretazione.

Microsoft Responsabilità condivisa nel cloud La documentazione di Microsoft

…Per tutti i tipi di implementazione cloud, i dati e le identità rimangono di tua proprietà. Sei responsabile della sicurezza dei tuoi dati e delle tue identità, delle risorse in locale e dei componenti cloud che controlli…

Tenendo presente questa distinzione, Megakorp ha adottato l'approccio che si era dimostrato efficace per le identità on-premise, stabilendo che anche le identità cloud fossero protette con lo stesso rigore.

Accessi privilegiati per le soluzioni di backup? Non a scapito della sicurezza

Durante la valutazione della protezione delle identità basata sul cloud, sono emersi due approcci contrastanti al controllo degli accessi:

- Concedere alla soluzione di backup ampi privilegi amministrativi su Entra ID, oppure

- Attenendosi al principio del privilegio minimo, si assegnano solo le autorizzazioni necessarie a proteggere le identità e le configurazioni critiche.

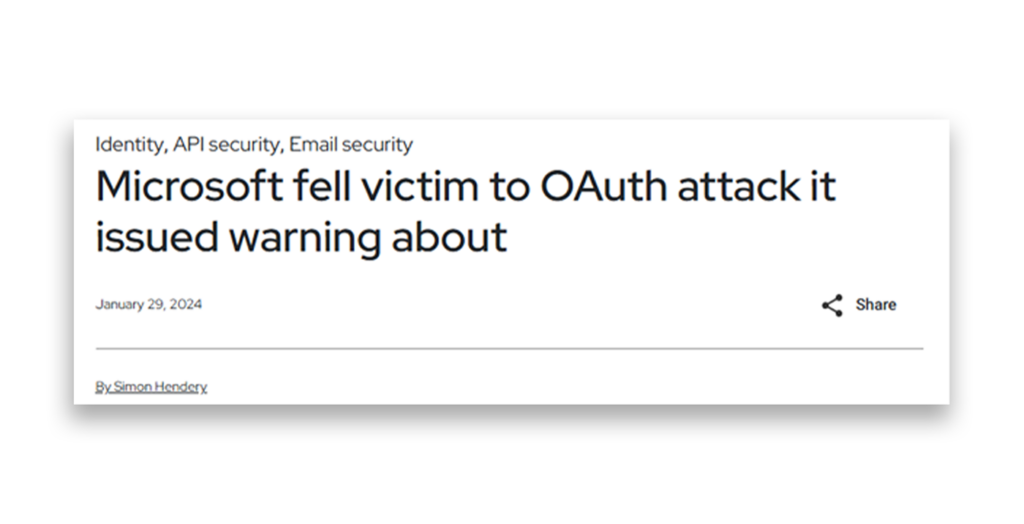

In linea con la propria strategia volta a garantire la resilienza delle infrastrutture on-premise, Megakorp ha condotto uno studio approfondito sulle modalità con cui gli ambienti di gestione delle identità vengono compromessi e controllati.

L'analisi ha individuato diverse violazioni di grande impatto e ampia risonanza in cui la compromissione delle applicazioni ha svolto un ruolo centrale. In molti casi, le applicazioni progettate per proteggere o supportare le organizzazioni sono state invece sfruttate come vettori di attacco.

Alla luce di questi risultati, Megakorp ha preso una decisione: applicare il principio del privilegio minimo, concedendo solo le autorizzazioni esplicitamente necessarie per proteggere l'ambiente.

La scelta giusta: protezione e ripristino delle identità nel cloud per la resilienza informatica

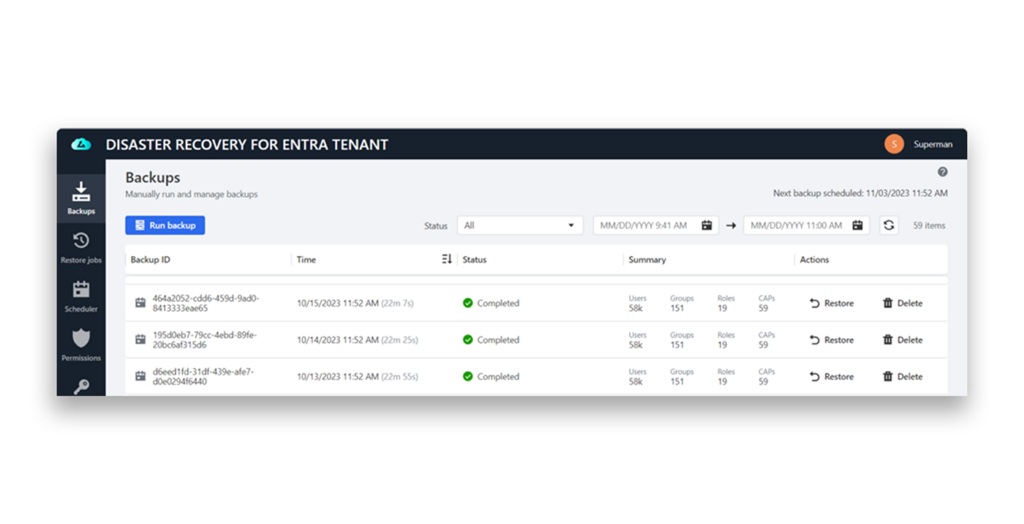

Megakorp ha avviato una valutazione delle soluzioni in grado di garantire una protezione delle identità nel cloud sicura e resiliente.

Qualunque soluzione scelta dovrebbe:

- Attenersi al principio del privilegio minimo

- Evitare di introdurre ulteriori rischi

- Supportare il ripristino controllato delle identità e delle configurazioni critiche

- Coordinare le operazioni di ripristino utilizzando account di dipendenti di fiducia

- Supportare il ripristino con controlli aggiuntivi quali l'autenticazione a più fattori, il controllo degli accessi basato sui ruoli (RBAC) e un monitoraggio accurato di Entra ID

- Garantire un processo di ripristino sicuro e controllato

A seguito della valutazione, Megakorp ha scelto Semperis Disaster Recovery for Entra Tenant (DRET) perché rispondeva a questi requisiti in materia di protezione e ripristino dell'identità.

Una volta garantita la protezione delle identità e delle configurazioni sia in locale che nel cloud, rimaneva ancora una sfida importante: la perdita di fiducia nella piattaforma di collaborazione principale durante un incidente.

La sfida della gestione delle crisi: come garantire la sicurezza delle comunicazioni in un ambiente non sicuro

Durante l'attacco ransomware, Megakorp si è presto resa conto che garantire la sicurezza delle comunicazioni in un ambiente non affidabile era estremamente difficile. Il consiglio di amministrazione non aveva alcuna garanzia che le discussioni, le comunicazioni legali e i piani di ripristino non venissero intercettati da malintenzionati.

Le comunicazioni iniziali si sono rivelate estremamente problematiche. Nel tentativo di coordinarsi, i team hanno deciso di ricorrere a diverse piattaforme di messaggistica istantanea, utilizzando LinkedIn per ottenere i recapiti personali – come numeri di telefono e indirizzi e-mail – dei dipendenti chiave, mentre cercavano di instaurare una qualche forma di comunicazione alternativa.

La condivisione dei documenti e la collaborazione erano fortemente limitate. Le riunioni di gruppo venivano organizzate in modo improvvisato tramite Zoom, mentre i verbali legali e la documentazione relativa al recupero dati erano archiviati localmente sui dispositivi dei dipendenti.

È fondamentale sottolineare che il piano di ripristino MVC è stato accessibile solo perché un dipendente chiave aveva, per caso, una copia salvata in locale sul proprio computer portatile di lavoro prima della violazione.

Pronto quando serve: comunicazioni sicure in caso di crisi

Quando l'identità costituisce il piano di controllo, le piattaforme di comunicazione rientrano nell'area di impatto.

Per affrontare questa sfida, Megakorp ha individuato la necessità di una piattaforma di comunicazione sicura e fuori banda, in grado di funzionare indipendentemente da qualsiasi ambiente compromesso e alla quale fosse possibile applicare il segreto professionale.

Il consiglio ha stabilito che qualsiasi soluzione di questo tipo debba:

- Garantire la riservatezza e l'integrità delle comunicazioni, dei dati e della documentazione

- Includere un meccanismo per la registrazione e la trascrizione delle attività svolte durante gli incidenti

- Fornire un'unica piattaforma affidabile per la collaborazione e la comunicazione prima, durante e dopo un incidente

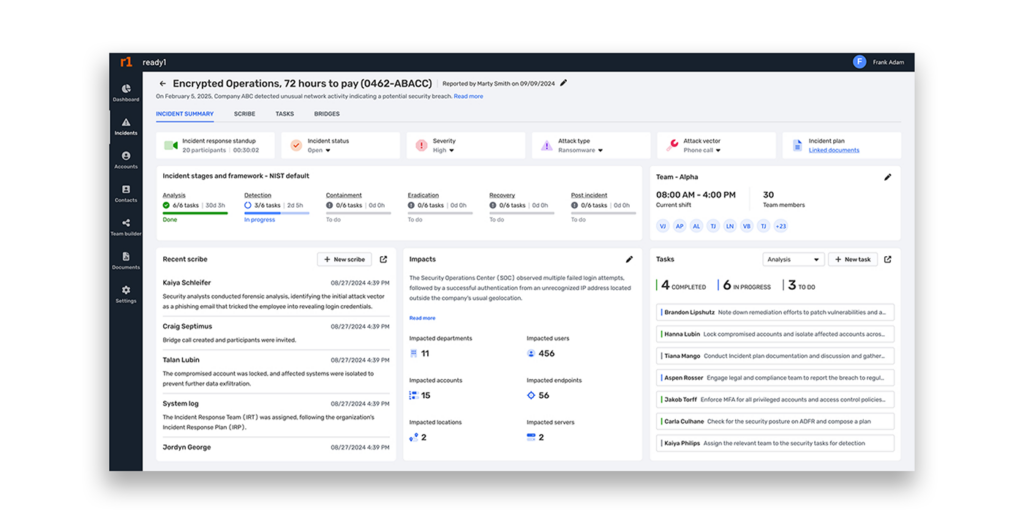

Dopo aver implementato Semperis Active Directory Forest Recovery ADFR) e dopo essersi impegnata a implementare il DRET, Megakorp ha stabilito che l'adozione di Ready 1—una piattaforma appositamente progettata per la gestione delle crisi informatiche—fosse una logica estensione della propria strategia di resilienza.

L'adozione Ready1 Megakorp di affrontare alcune delle sfide più significative messe in luce dall'attacco ransomware.

- Prima che si verificasse un incidente, i team potevano assicurarsi che i playbook, i runbook, la documentazione tecnica e operativa essenziale e i recapiti fossero prontamente disponibili.

- In caso di emergenza, Ready1 comunicazioni fuori banda sicure, un archivio di documenti condiviso e protetto, nonché funzionalità di trascrizione legale e di oscuramento dei dati.

- A seguito dell'incidente, Ready1 che tutte le lacune individuate e gli insegnamenti tratti vengano raccolti in un'unica fonte di riferimento, garantendo trasparenza, evitando duplicazioni e definendo chiaramente le responsabilità attraverso l'assegnazione di ciascuna azione alla persona o al team competente.

Sfruttare le informazioni sull'identità prima della prossima violazione

Il percorso intrapreso finora da Megakorp ha dimostrato che il ripristino e la sicurezza delle comunicazioni sono fondamentali per garantire la resilienza. Tuttavia, da soli non bastano, e il percorso dell’azienda non è ancora giunto al termine.

Il prossimo passo verso una vera resilienza richiede una maggiore visibilità e comprensione delle attività all'interno dell'ambiente delle identità, nonché l'identificazione delle vulnerabilità prima che possano essere sfruttate.

Perché la resilienza non è una meta; ciò che conta è il percorso.

Ulteriori letture

- Minimum Viable Company: la vera resilienza informatica inizia dall'identità

- Comprendere la propria posizione di sicurezza dell'identità | Protezione ibrida dell'identità

- Rafforzamento del recupero dell'identità Entra e resilienza della sicurezza dell'identità

- L'anello mancante nella risposta agli incidenti informatici: la gestione coordinata delle crisi

- Recupero dell'identità e gestione delle crisi: Inseparabili dalla risposta agli incidenti

- Entra ID Disaster Recovery

- Piattaforma Ready1 per la resilienza Ready1 e la gestione delle crisi – Semperis