- Il panorama dell'identità moderna

- Che cos’è la “Minimum Viable Company” e in che modo si applica all’identità?

- Una giornata tipo alla Megakorp

- Il punto di vista del Consiglio: i tempi di inattività non sono solo un problema informatico

- Megakorp e le 5 P

- Persone: la componente umana dell'MVC

- Flessibilità e tolleranza ai guasti durante il ripristino

- Perché Megakorp ha evitato il ripristino dello stato del sistema e il ripristino completo del sistema

- Oltre l'MVC: un approccio graduale al recupero

- La giornata peggiore di sempre.

- Resilienza aziendale: dalla sopravvivenza alla stabilità

- Costruire un MVC più ampio sulla base dell'identità

- Una volta che la situazione si è calmata

- Risorse aggiuntive

Le aziende moderne non possono funzionare senza un sistema di gestione delle identità. Quando i sistemi di gestione delle identità smettono di funzionare, l'attività si blocca. Se la vostra organizzazione dovesse subire un attacco informatico o affrontare un'altra crisi informatica, la capacità di ripristinare rapidamente i sistemi di gestione delle identità in uno stato affidabile e sicuro rappresenta il primo passo per ripristinare la vostra "Minimum Viable Company" (MVC), talvolta denominata anche " Minimum Viable Business" (MVB). E questo è il primo passo per riportare l'intera azienda operativa.

Che cos'è l'MVC, come si determina, in che modo è collegato all'identità e come è possibile garantirne il recupero?

Per rispondere a queste domande, prendiamo in esame un’azienda fittizia: Megakorp, un’azienda che sviluppa e produce componenti per l’automazione industriale di livello aziendale utilizzati da altri produttori in tutto il mondo.

Nota: questo blog si concentra sul ripristino della Minimum Viable Company in ambiente locale. Nel mio prossimo post tratterò gli scenari di ripristino della MVC in cloud.

Il panorama dell'identità moderna

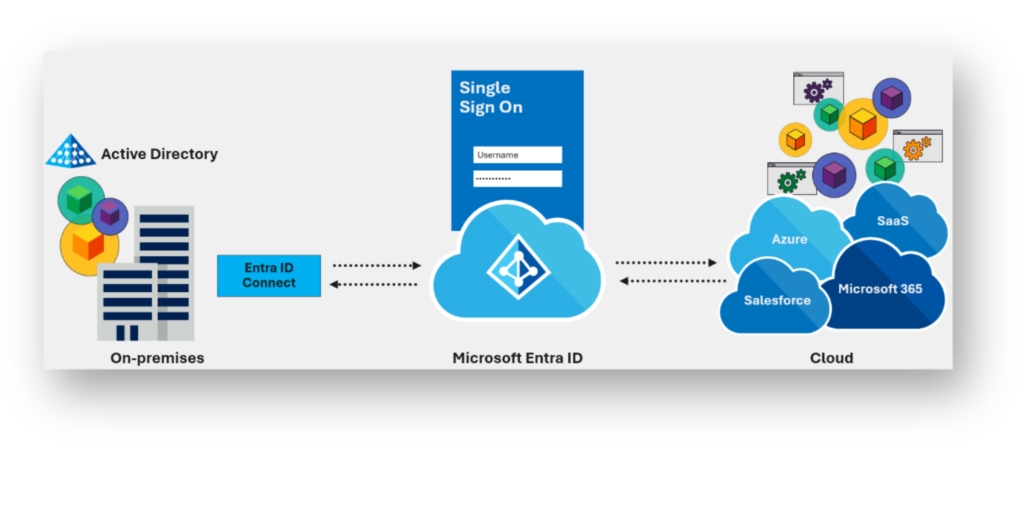

Nelle aziende moderne, quasi tutto ruota attorno all'identità. Ecco perché oggi consideriamo l'identità come il perimetro di sicurezza moderno. Per la maggior parte delle organizzazioni, l'identità parte da Active Directory (AD) e si estende poi al cloud (ad esempio, Entra ID, Okta) per supportare le moderne applicazioni basate su SaaS (Figura 1).

Che cos’è la “Minimum Viable Company” e in che modo si applica all’identità?

La società globale di servizi professionali KPMG definisce la «Minimum Viable Company» come «la versione più piccola possibile di un’organizzazione che sia comunque in grado di funzionare e servire i clienti nel caso in cui un incidente causasse l’interruzione di una o più parti delle operazioni e dei sistemi».

PwC definisce l'MVC come «l'identificazione dei servizi, dei processi e delle funzioni essenziali che devono rimanere operativi per garantire la sostenibilità finanziaria, operativa e strategica dell'organizzazione in caso di crisi».

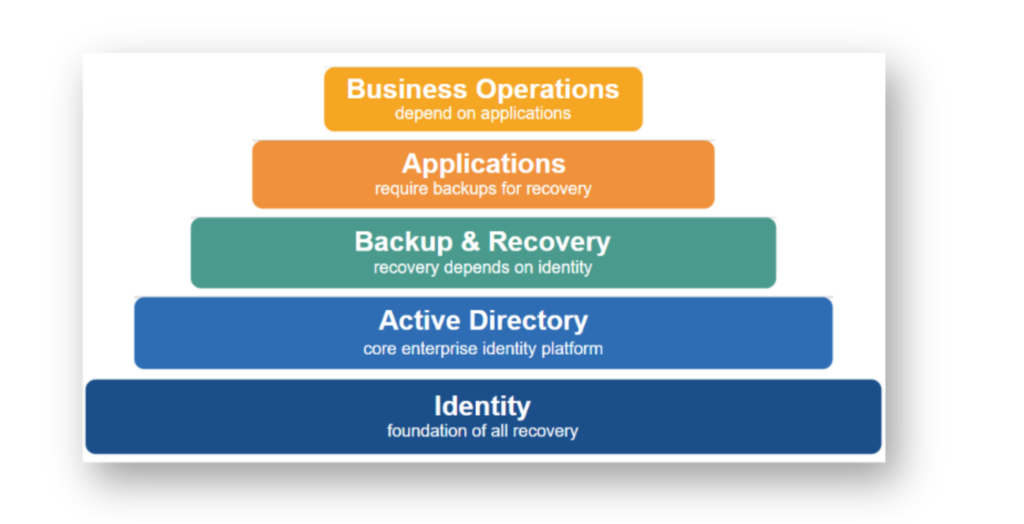

Poiché l'identità è fondamentale per le operazioni aziendali, essa costituisce la componente più importante della vostra "Minimum Viable Company". Senza un'infrastruttura di identità funzionante, gli utenti non possono autenticarsi, le applicazioni non si avviano, la VPN non funziona e l'accesso amministrativo è impossibile.

Una giornata tipo alla Megakorp

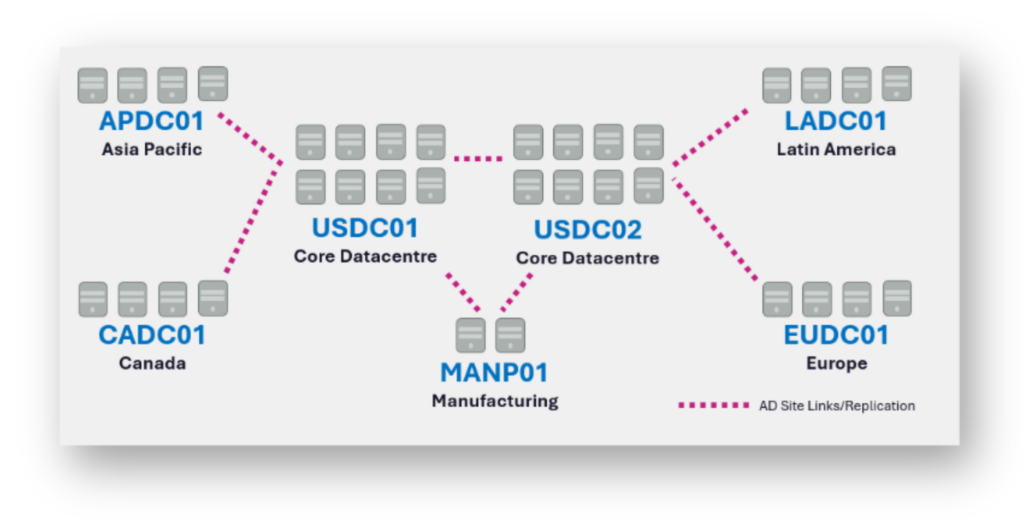

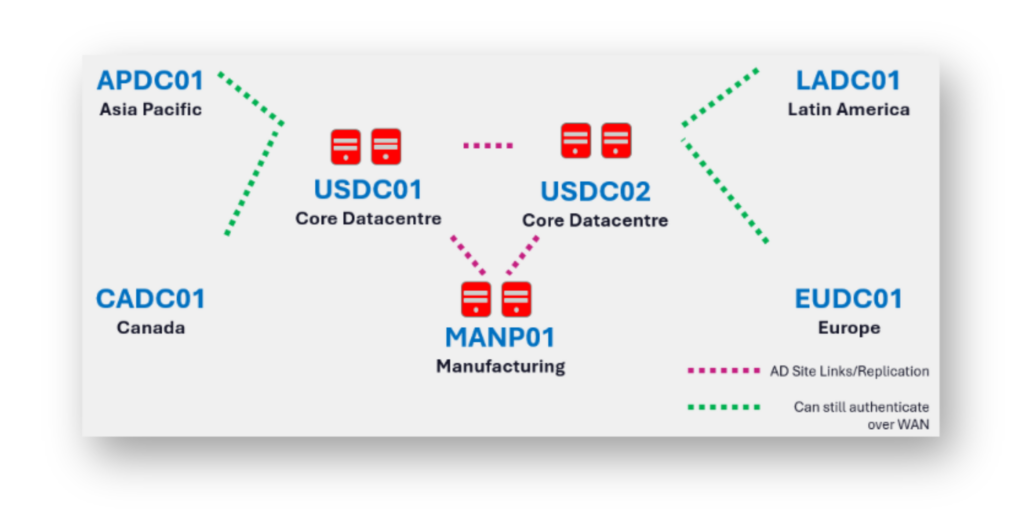

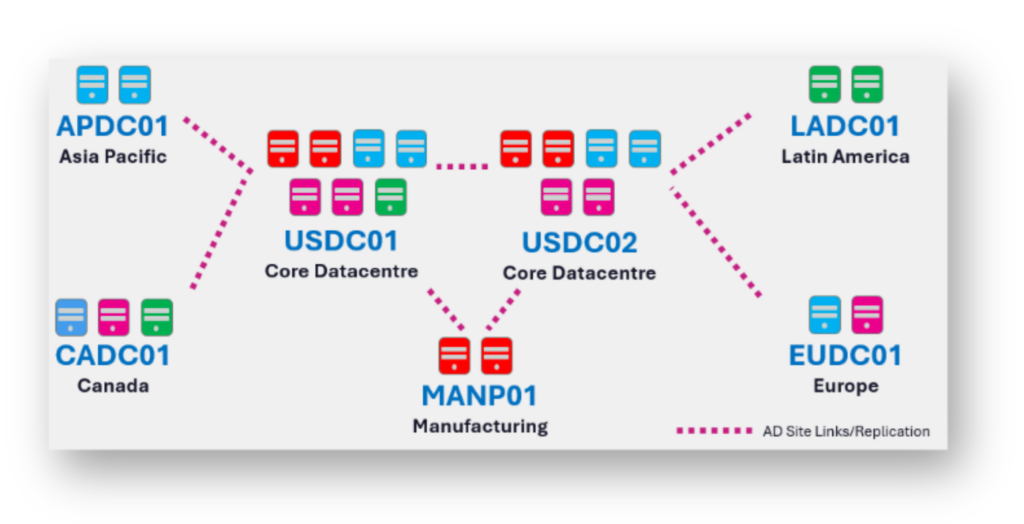

Come molte aziende moderne, il nostro esempio fittizio, Megakorp, estende le proprie identità on-premise a Entra ID per supportare applicazioni basate su SaaS come Microsoft 365. La figura 2 illustra l'ambiente Active Directory di Megakorp in condizioni operative normali.

Come illustra questo diagramma, Megakorp gestisce due data center principali che ospitano e gestiscono carichi di lavoro infrastrutturali critici quali VPN, RADIUS, ERP, SQL, Entra ID Connect e sistemi di backup e ripristino. A questi data center principali sono collegate diverse sedi regionali, oltre a uno stabilimento produttivo di importanza cruciale.

Il punto di vista del Consiglio: i tempi di inattività non sono solo un problema informatico

In qualità di fornitore di componenti fondamentali per produttori di tutto il mondo, se Megakorp si ferma, anche i suoi clienti si fermano.

Il consiglio di amministrazione di Megakorp ha compreso che un'interruzione prolungata non avrebbe avuto solo ripercussioni finanziarie, ma anche sulla reputazione dell'azienda. Questa consapevolezza ha spinto l'organizzazione a considerare la resilienza non come un semplice indicatore IT, ma come un imperativo fondamentale per l'azienda.

Sulla base di precedenti incidenti riportati dai media che hanno coinvolto organizzazioni simili, Megakorp ha deciso di definire e comprendere cosa significasse il concetto di «Minimum Viable Company» per la propria attività. Consapevole del fatto che la vera resilienza informatica non inizia durante un incidente, ma mesi o addirittura anni prima, il Consiglio di Amministrazione ha disposto l’avvio di un programma di ricerca, documentazione e analisi.

Megakorp e le 5 P

Cosa sono le 5 P? Una pianificazioneadeguata previene prestazioni scadenti.

Megakorp ha introdotto procedure operative, manuali operativi, esercitazioni teoriche e un processo di miglioramento continuo per garantire che l'organizzazione fosse in grado di reagire con rapidità e sicurezza in caso di necessità.

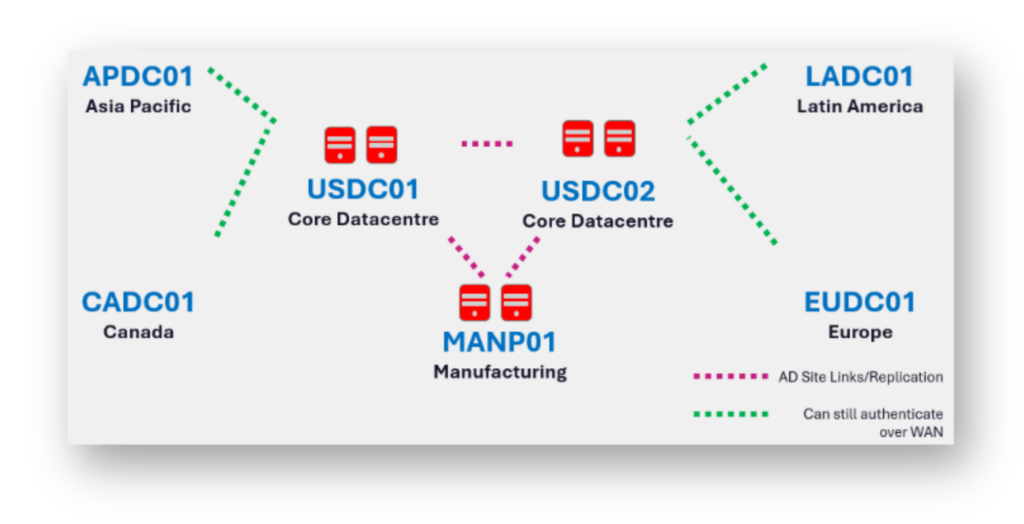

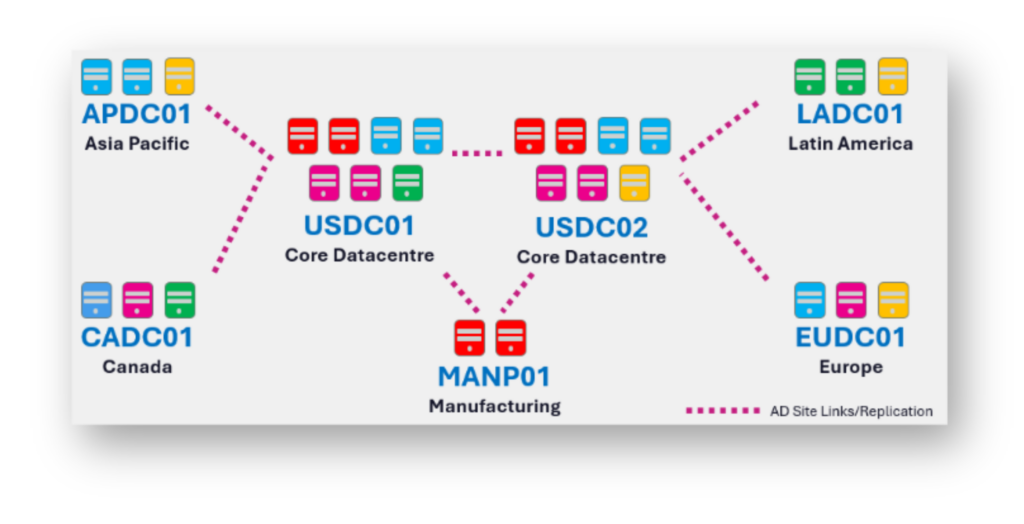

Il team responsabile dell'identità ha stabilito che in ogni sede principale fossero necessari due controller di dominio (DC) per supportare le attività forensi successive alla violazione, gli interventi di risoluzione dei problemi e il ripristino dei servizi di autenticazione iniziali (Figura 3). Una volta ristabilita la connettività di rete globale, le sedi regionali avrebbero potuto continuare ad autenticarsi attraverso la WAN.

Persone: la componente umana dell'MVC

Durante la fase di pianificazione, Megakorp si è subito resa conto che le persone avrebbero svolto il ruolo più importante in qualsiasi iniziativa di ripristino. Nell’ambito sia del piano MVC per il ripristino dell’identità sia della più ampia strategia MVC aziendale, Megakorp ha definito chi fosse responsabile, chi dovesse rendere conto, chi dovesse essere consultato e chi dovesse essere informato ( RACI) per ogni fase del processo di ripristino. In questo modo, l’azienda ha garantito che, quando un’attività richiedeva di essere eseguita, non vi fossero ambiguità riguardo a chi ne fosse responsabile.

Flessibilità e tolleranza ai guasti durante il ripristino

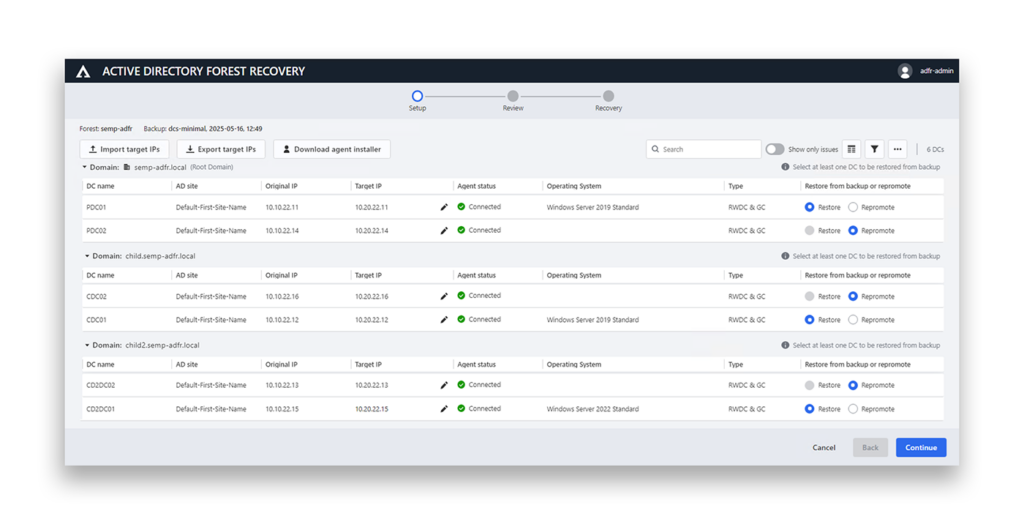

Nell'ambito della strategia complessiva di ripristino delle identità, Megakorp temeva che il malfunzionamento di un singolo centro dati durante il ripristino potesse causare il blocco dell'intero processo. Per mitigare tale rischio, Megakorp ha stabilito che il proprio processo di ripristino delle identità dovesse essere sia tollerante ai guasti che flessibile (Figura 4).

Megakorp ha inoltre riconosciuto che i requisiti legali imposti da soggetti interni o esterni, come le forze dell'ordine, potrebbero impedire il riutilizzo del proprio hardware originale. Pertanto, il suo piano di ripristino MVC doveva supportare il ripristino dei servizi di identità su piattaforme diverse; ad esempio, dai server fisici alle macchine virtuali o persino da un fornitore di identità cloud a un altro.

È emerso inoltre che lo spazio di indirizzi IP attualmente in uso presso l'azienda avrebbe potuto non essere utilizzabile né durante né dopo il ripristino. Di conseguenza, il piano di ripristino doveva prevedere scenari in cui fosse necessario ricostruire l'infrastruttura utilizzando un nuovo schema di indirizzamento di rete (Figura 5).

Perché Megakorp ha evitato il ripristino dello stato del sistema e il ripristino completo del sistema

Una delle principali preoccupazioni di Megakorp era capire come eseguire il ripristino in modo sicuro e senza malware. Il team ha subito compreso che i metodi di ripristino tradizionali, come il ripristino dello stato del sistema e il ripristino completo (BMR), potevano comportare il rischio di ripristinare sistemi operativi compromessi o di reintrodurre malware nell'ambiente.

Megakorp era inoltre preoccupata di sapere fino a che punto nel tempo fosse necessario ripristinare i backup per evitare con certezza una nuova infezione.

A causa di queste preoccupazioni, Megakorp ha deciso che il ripristino della propria infrastruttura di identità dovesse consentire la ricostruzione dei DC su sistemi operativi puliti, garantendo così un processo di ripristino privo di malware. Il ripristino dell'infrastruttura di identità MVC con il rischio di una nuova compromissione a causa della persistenza a livello di sistema operativo era semplicemente inaccettabile.

Oltre l'MVC: un approccio graduale al recupero

Consapevole del fatto che il ripristino dell'MVC rappresentasse solo la fase iniziale del recupero, Megakorp ha compreso che altre applicazioni, infrastrutture e carichi di lavoro fondamentali sarebbero tornati gradualmente operativi.

A tal fine, l'organizzazione ha pianificato la reintroduzione graduale di ulteriori infrastrutture di identità, compatibilmente con il tempo e le risorse disponibili (Figura 6).

La giornata peggiore di sempre.

Tutta questa pianificazione era stata messa in atto per un unico motivo: il giorno che la Megakorp sperava non sarebbe mai arrivato.

E poi è successo.

Un giorno, Megakorp si è trovata ad affrontare il peggiore degli scenari: un devastante attacco ransomware che ha paralizzato gran parte della sua infrastruttura informatica. L'automazione in produzione ha smesso di funzionare, i dipendenti non riuscivano ad accedere ai sistemi, questi ultimi sono andati offline e tutto ha cominciato a smettere di funzionare.

Ma c'era un piano. Un piano collaudato.

Dopo aver circoscritto l'incidente e aver condotto le prime analisi forensi successive alla violazione, Megakorp ha attivato la propria strategia di ripristino denominata «Minimum Viable Company».

Nell'ambito di questa pianificazione, Megakorp ha stabilito che la piattaforma di ripristino dell'identità dovesse funzionare in modo indipendente dall'ambiente di produzione. Ciò ha garantito che le funzionalità di ripristino rimanessero disponibili anche nel caso in cui l'infrastruttura primaria fosse stata completamente compromessa.

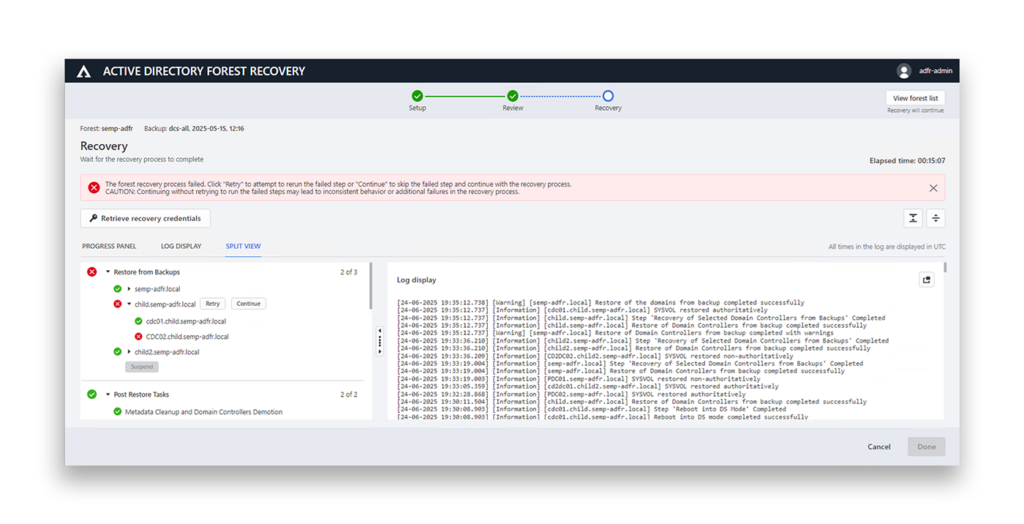

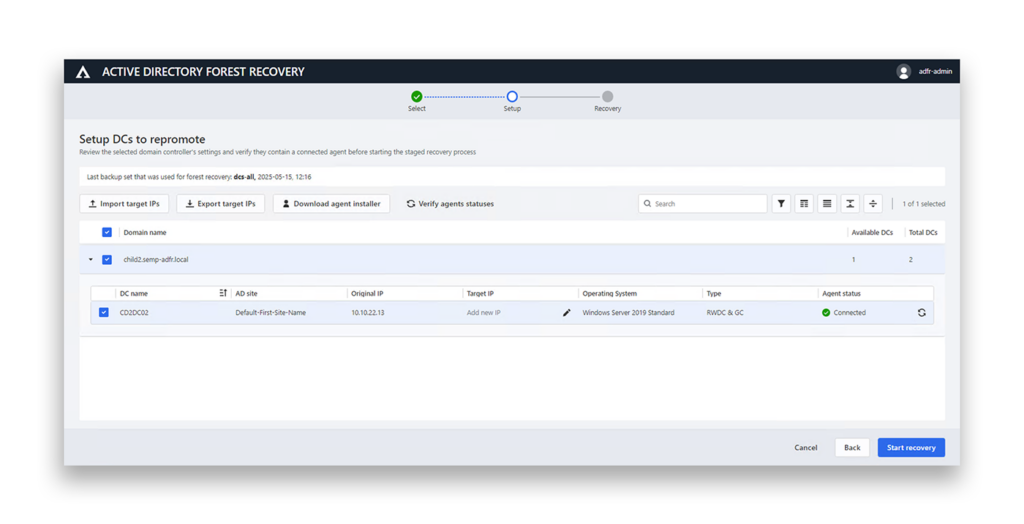

L'azienda ha avviato il proprio ambiente di ripristino isolato (IRE). Sono stati configurati sei server vuoti e ADFR stati installati Active Directory Forest Recovery sono stati installati e messi in linea.

Grazie ADFR, il team ha ripristinato rapidamente i sei data center che costituivano l'MVC di identità.

Una volta ripristinata e resa disponibile l'infrastruttura MVC per la gestione delle identità, sono state avviate le attività di contenimento post-violazione e quelle di analisi forense delle identità e risposta agli incidenti (IFIR). I sistemi sono stati rafforzati ed è stata introdotta una struttura a livelli per gli utenti amministrativi.

A questo punto, l'MVC relativo all'identità era stato ripristinato con successo (Figura 7). Poiché l'organizzazione aveva dato priorità alla resilienza dell'identità, è stata in grado di ripristinare i servizi di identità alla base dell'autenticazione, dell'autorizzazione e del controllo (AAA) entro il tempo di ripristino previsto (RTO). Ciò ha consentito la ripresa dei carichi di lavoro critici relativi all'autenticazione e ha permesso alla "Minimum Viable Company" in senso lato di tornare operativa.

Resilienza aziendale: dalla sopravvivenza alla stabilità

Una volta ripristinato, protetto e potenziato l'MVC, e con l'allentarsi della tensione tra le parti interessate, Megakorp è stata in grado di reintrodurre gradualmente ulteriori infrastrutture a supporto dei crescenti carichi di lavoro AAA.

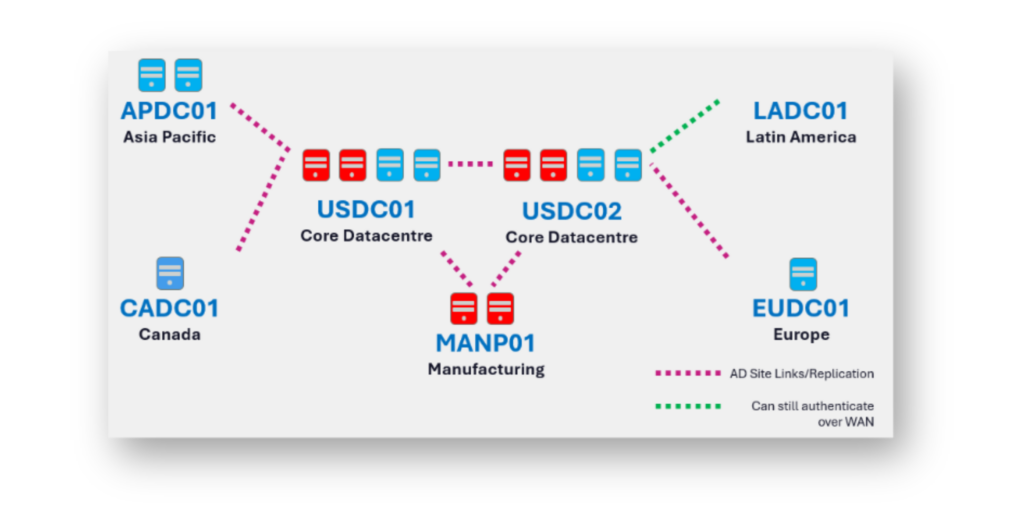

Trattandosi di un'azienda globale, non tutte le regioni sono state in grado di ripristinare le infrastrutture allo stesso ritmo. Man mano che l'Asia-Pacifico, il Canada e l'Europa hanno ripristinato le infrastrutture, Megakorp ha riattivato ulteriori centri dati per supportare i servizi di autenticazione regionali.

A questo punto, la maggior parte delle applicazioni, degli utenti e dei sistemi di Megakorp era nuovamente in grado di effettuare l'autenticazione a livello locale. I sistemi in America Latina continuavano invece ad autenticarsi a livello globale tramite la WAN, grazie alla natura tollerante ai guasti di Active Directory (Figura 8).

Dopo diverse fasi di implementazione e approvvigionamento delle infrastrutture, l'ambiente Active Directory globale a metà del processo di ripristino era simile a quello illustrato nella Figura 9.

Una volta completato il processo di ripristino, l'infrastruttura di gestione delle identità, completamente ripristinata, era quella illustrata nella Figura 10. Durante il ripristino, Megakorp ha deciso consapevolmente di ridurre il numero di DC a livello globale, e l'ambiente finale riflette questa architettura aggiornata.

A questo punto, le operazioni globali erano state completamente ripristinate e le applicazioni, gli utenti e i sistemi in tutte le regioni erano in grado di effettuare l'autenticazione a livello locale.

Costruire un MVC più ampio sulla base dell'identità

Una volta stabilizzata l'identità e ripristinata l'autenticazione, Megakorp ha potuto iniziare in tutta sicurezza a ripristinare l'intero ambiente aziendale.

Man mano che il tempo e le risorse lo consentivano, l'azienda ha gradualmente ripristinato il funzionamento del resto dell'ambiente. L'intero processo di ripristino ha seguito le fasi illustrate nella Figura 11.

Una volta che la situazione si è calmata

Ora che la Megakorp ha superato la fase di ripresa e le attività sono tornate alla normalità, sono state adottate nuove politiche e procedure per ridurre il rischio che si verifichi un evento simile.

La ripresa ha ribadito un insegnamento importante:

- Bisogna prima di tutto ripristinare l'identità.

- Dovrebbe seguire l'autenticazione.

- I sistemi possono quindi essere restituiti.

- È possibile riprendere le candidature.

- L'azienda sopravviverà.

L'organizzazione ha inoltre integrato gli insegnamenti tratti da questo incidente nelle proprie procedure di ripristino, assicurandosi che, qualora un evento simile dovesse ripetersi, sarebbe in grado di agire in modo ancora più efficiente e sarebbe meglio preparata a ripristinare la situazione.

La giornata più difficile di Megakorp ha dimostrato una cosa: quando l'identità resiste, anche l'azienda resiste.

Per scoprire come Semperis può aiutarti a garantire il recupero dei tuoi dati MVC (e a proteggere la tua attività), prenota una demo.

Risorse aggiuntive

- Ripensare la gestione delle crisi informatiche: perché i piani falliscono

- L'anello mancante nella risposta agli incidenti informatici: la gestione coordinata delle crisi

- 5 chiavi per il ripristino di Active Directory con tolleranza ai guasti

- Recupero dell'identità e gestione delle crisi: Inseparabili dalla risposta agli incidenti

- Facilitare le simulazioni di crisi informatiche: approfondimenti sulla leadership in prima linea

- Oltre la difesa: ripristino AD e resilienza aziendale