Articles en vedette

- Tomer Nahum et Eric Woodruff

- 29 février 2024

Catégories

Derniers messages

Catégories

Sauvegarde et récupération d'Active Directory

Attaquer Active Directory : Pourquoi les cyber-menaces ciblent AD

- Darren Mar-Elia

- 21 février 2024

[Mis à jour le 21 février 2024 ; initialement publié le 14 décembre 2017] Active Directory est le système d'identité le plus critique pour la plupart des entreprises. Le problème, c'est que depuis plus de vingt ans qu'Active...

Une réponse rapide aux ransomwares est la voie de la résilience des entreprises

- Mickey Bresman

- 22 décembre 2023

Les cyberattaques contre les systèmes d'entreprise, y compris les systèmes d'identité hybrides, continuent de faire la une des journaux. Des brèches récentes ont notamment visé l'entreprise de soins de santé Henry Schein et le conglomérat hôtelier MGM Resorts. En dehors de ces attaques très médiatisées, la...

Comment les écoles peuvent-elles se défendre contre les ransomwares ?

- Jared Vichengrad

- 02 février 2023

Les défis en matière de cybersécurité dans les secteurs d'ADministration et de l'éducation ne sont pas nouveaux. Ces défis ont pris de l'ampleur avec COVID et se poursuivent aujourd'hui. Malheureusement, la cyberdéfense des services gouvernementaux et éducatifs critiques...

Sécurité d'Active Directory

Comment se défendre contre l'injection de l'historique du SID

- Daniel Petri

- 03 mai 2024

L'injection de l'historique de l'identifiant de sécurité (SID) est un vecteur de cyberattaque sophistiqué qui cible les environnements Windows Active Directory. Cette attaque exploite l'attribut SID History, qui est destiné à maintenir l'accès des utilisateurs...

Veille sur les attaques d'identité : AD Security News, avril 2024

- Équipe de recherche Semperis

- 01 mai 2024

Alors que les cyberattaques ciblant Active Directory continuent de se multiplier, les équipes chargées de la sécurité AD, de l'identité et de l'informatique sont confrontées à une pression croissante pour surveiller l'évolution du paysage des menaces centrées sur AD. Pour aider les professionnels de l'informatique à comprendre...

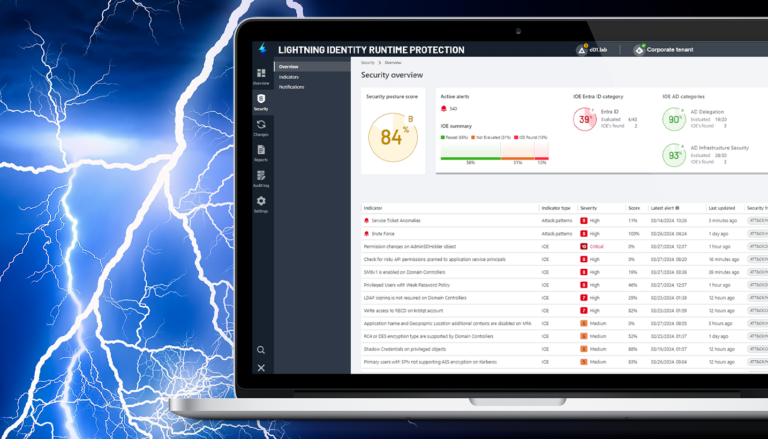

Présentation de Lightning Identity Runtime Protection : Détection des schémas d'attaque les plus efficaces en matière d'identité grâce à la technologie ML

- Eitan Bloch | Chef de produit Semperis

- 30 avril 2024

De nombreuses cyberattaques passent inaperçues jusqu'à ce que le mal soit fait, malgré les efforts déployés par les organisations pour les prévenir. Et de nombreuses attaques d'identité réussies utilisent les mêmes techniques éprouvées qui fonctionnent depuis des années,...

Le b.a.-ba de la sécurité AD

Comment se défendre contre l'injection de l'historique du SID

- Daniel Petri

- 03 mai 2024

L'injection de l'historique de l'identifiant de sécurité (SID) est un vecteur de cyberattaque sophistiqué qui cible les environnements Windows Active Directory. Cette attaque exploite l'attribut SID History, qui est destiné à maintenir l'accès des utilisateurs...

Défense contre les attaques par injection LDAP : Sécurité AD 101

- Daniel Petri

- 06 mars 2024

L'injection LDAP représente un formidable vecteur de cyberattaque, ciblant les mécanismes d'authentification et d'autorisation au sein de votre environnement Active Directory. En exploitant une mauvaise validation des entrées, les attaquants peuvent manipuler les déclarations LDAP et potentiellement...

Réussir la défense contre les attaques de hachage : Sécurité AD 101

- Daniel Petri

- Jan 18, 2024

De nombreuses attaques contre Active Directory commencent par le vol d'un mot de passe. Cependant, une attaque de type "Pass the Hash" adopte une approche différente. Dans cet exemple de vol d'informations d'identification, les acteurs de la menace volent plutôt un...

Outils communautaires

Purple Knight La notation permet de mieux comprendre les vulnérabilités du système d'identité

- Ran Harel

- 13 décembre 2023

Notre dernière version Purple Knight (PK) v4.2 introduit des changements fondamentaux, en particulier en ce qui concerne le nouveau calcul des scores. D'une approche plus large qui prenait en compte tous les indicateurs, nous nous sommes maintenant concentrés sur...

Semperis offre une nouvelle protection contre les brèches dans Okta

- Équipe de recherche Semperis

- 30 août 2023

Dans un paysage numérique en constante évolution, les organisations s'appuient sur des solutions robustes de protection de l'identité pour sauvegarder les données sensibles et maintenir des opérations sécurisées. Pour la plupart des entreprises, cela signifie protéger Active Directory et...

Surveillance AD : Sécurité AD 101

- Daniel Petri

- 09 mars 2023

Un Active Directory (AD) non géré peut avoir un impact profond sur vos opérations, entraînant des temps d'arrêt et augmentant votre vulnérabilité aux menaces de sécurité du réseau. La surveillance de l'AD peut vous fournir des...

Modernisation de l'annuaire

Migration et consolidation d'Active Directory axées sur la sécurité

- Michael Masciulli

- 17 octobre 2023

Les entreprises dotées d'environnements Active Directory (AD) hérités ont un problème de sécurité. Leur infrastructure AD s'est probablement dégradée au fil du temps et présente aujourd'hui de nombreuses failles de sécurité en raison d'une architecture inefficace,...

Migration Active Directory : 15 étapes pour réussir

- Daniel Petri

- 18 avr. 2023

Les projets de migration de l'Active Directory (AD) peuvent s'avérer difficiles et complexes. Ces projets impliquent la migration d'utilisateurs, de groupes, d'ordinateurs et d'applications d'un domaine ou d'une forêt AD vers un autre. Une...

Pourquoi la modernisation des AD est essentielle à votre programme de cybersécurité

- Mickey Bresman

- 03 avril 2023

Active Directory (AD) est la principale source d'informations sur les identités pour de nombreuses organisations. En tant que tel, AD est également devenu une cible majeure pour les acteurs malveillants. Si les attaquants accèdent à AD, ils...

En première ligne

LockBit, les forces de l'ordre et vous

- Mickey Bresman

- 28 février 2024

Un autre jour, un autre épisode de la saga LockBit. Le dernier développement de l'histoire sans fin opposant les gangs de cybercriminels aux forces de l'ordre est presque digne d'une série télévisée à part entière....

Attaquer Active Directory : Pourquoi les cyber-menaces ciblent AD

- Darren Mar-Elia

- 21 février 2024

[Mis à jour le 21 février 2024 ; initialement publié le 14 décembre 2017] Active Directory est le système d'identité le plus critique pour la plupart des entreprises. Le problème, c'est que depuis plus de vingt ans qu'Active...

Veille sur les attaques d'identité : AD Security News, janvier 2024

- Équipe de recherche Semperis

- Jan 31, 2024

Alors que les cyberattaques ciblant Active Directory continuent de se multiplier, les équipes chargées de la sécurité AD, de l'identité et de l'informatique sont confrontées à une pression croissante pour surveiller l'évolution du paysage des menaces centrées sur AD. Pour aider les professionnels de l'informatique à comprendre...

Protection de l'identité hybride

Accélérer la protection d'AD et d'Entra ID contre les cybermenaces

- Eitan Bloch | Chef de produit Semperis

- Avr 19, 2024

Quel est le niveau de sécurité de votre environnement d'identité hybride ? Depuis la découverte de la faille SolarWinds en décembre 2020, les cyberattaques qui commencent dans l'environnement cloud-Entra ID pour la plupart des organisations-et se déplacent vers...

Voici Silver SAML : SAML en or dans le nuage

- Tomer Nahum et Eric Woodruff

- 29 février 2024

Principales conclusions Golden SAML est une technique d'attaque connue, découverte par CyberArk et publiée par Shaked Reiner. Depuis des années, Golden SAML est connu pour son extraction de certificats de signature...

Comment se défendre contre une attaque de type "Overpass the Hash" ?

- Daniel Petri

- 09 février 2024

Dans le paysage en constante évolution des cybermenaces, l'attaque Overpass the Hash est un vecteur puissant. S'appuyant sur le protocole d'authentification NTLM, cette attaque permet aux adversaires de contourner le besoin...

Catalogue d'attaques d'identité

Comment se défendre contre l'injection de l'historique du SID

- Daniel Petri

- 03 mai 2024

L'injection de l'historique de l'identifiant de sécurité (SID) est un vecteur de cyberattaque sophistiqué qui cible les environnements Windows Active Directory. Cette attaque exploite l'attribut SID History, qui est destiné à maintenir l'accès des utilisateurs...

Défense contre les attaques par injection LDAP : Sécurité AD 101

- Daniel Petri

- 06 mars 2024

L'injection LDAP représente un formidable vecteur de cyberattaque, ciblant les mécanismes d'authentification et d'autorisation au sein de votre environnement Active Directory. En exploitant une mauvaise validation des entrées, les attaquants peuvent manipuler les déclarations LDAP et potentiellement...

Comment se défendre contre une attaque de type "Overpass the Hash" ?

- Daniel Petri

- 09 février 2024

Dans le paysage en constante évolution des cybermenaces, l'attaque Overpass the Hash est un vecteur puissant. S'appuyant sur le protocole d'authentification NTLM, cette attaque permet aux adversaires de contourner le besoin...

détection et résolution des menaces liées à l'identité

Comment se défendre contre l'injection de l'historique du SID

- Daniel Petri

- 03 mai 2024

L'injection de l'historique de l'identifiant de sécurité (SID) est un vecteur de cyberattaque sophistiqué qui cible les environnements Windows Active Directory. Cette attaque exploite l'attribut SID History, qui est destiné à maintenir l'accès des utilisateurs...

Accélérer la protection d'AD et d'Entra ID contre les cybermenaces

- Eitan Bloch | Chef de produit Semperis

- Avr 19, 2024

Quel est le niveau de sécurité de votre environnement d'identité hybride ? Depuis la découverte de la faille SolarWinds en décembre 2020, les cyberattaques qui commencent dans l'environnement cloud-Entra ID pour la plupart des organisations-et se déplacent vers...

Défense contre les attaques par injection LDAP : Sécurité AD 101

- Daniel Petri

- 06 mars 2024

L'injection LDAP représente un formidable vecteur de cyberattaque, ciblant les mécanismes d'authentification et d'autorisation au sein de votre environnement Active Directory. En exploitant une mauvaise validation des entrées, les attaquants peuvent manipuler les déclarations LDAP et potentiellement...

Notre mission : Être une force pour le bien

Duns 100 classe Semperis parmi les 15 meilleurs employeurs du monde

- Yarden Gur

- 28 novembre 2022

Ce mois-ci a marqué deux étapes importantes pour Semperis. Tout d'abord, Deloitte a reconnu la société comme l'une des 100 entreprises technologiques à la croissance la plus rapide en Amérique du Nord et (pour la troisième année consécutive)...

Ce que signifie être une entreprise à mission

- Mickey Bresman

- 18 mai 2022

Au nom de toute l'équipe, j'ai le plaisir de vous annoncer que Semperis a été nommée dans la liste 2022 des meilleurs lieux de travail par Inc. Cette liste annuelle honore les lieux de travail qui sont classés...

Protection de l'identité hybride : Ian Glazer, fondateur d'IDPro

- Sean Deuby

- 11 mai 2022

Vous ne voudrez pas manquer le dernier épisode du Hybrid Identity Podcast (HIP) ! Dans cette session, j'ai le plaisir de m'entretenir avec le fondateur d'IDPro et le Senior VP de Salesforce...

Purple Knight

Purple Knight La notation permet de mieux comprendre les vulnérabilités du système d'identité

- Ran Harel

- 13 décembre 2023

Notre dernière version Purple Knight (PK) v4.2 introduit des changements fondamentaux, en particulier en ce qui concerne le nouveau calcul des scores. D'une approche plus large qui prenait en compte tous les indicateurs, nous nous sommes maintenant concentrés sur...

Semperis offre une nouvelle protection contre les brèches dans Okta

- Équipe de recherche Semperis

- 30 août 2023

Dans un paysage numérique en constante évolution, les organisations s'appuient sur des solutions robustes de protection de l'identité pour sauvegarder les données sensibles et maintenir des opérations sécurisées. Pour la plupart des entreprises, cela signifie protéger Active Directory et...

Comment prévenir une attaque de type "Man-in-the-Middle" : Sécurité AD 101

- Daniel Petri

- 13 juillet 2023

Une attaque de l’homme du milieu, également connue sous le nom d’attaque MitM, est une forme d’écoute clandestine dans le but de voler des données sensibles, telles que les informations d’identification des utilisateurs. Ces attaques peuvent poser...

Le point de vue du RSSI

Les 3 principales tendances des attaques basées sur l'identité à surveiller en 2024

- Semperis

- Jan 02, 2024

Chaque année, le nombre total de cyberattaques et le coût des dommages liés aux ransomwares augmentent au niveau mondial. Microsoft a récemment indiqué que les tentatives d'attaques par mot de passe sont passées "d'environ 3 milliards par mois à...

5 étapes essentielles de l'ITDR que les RSSI doivent connaître

- L'équipe Semperis

- Jan 26, 2023

Tout comme l'impact des cyberattaques ne se limite pas au département informatique, le rôle du RSSI s'est étendu au-delà de l'équipe de sécurité. Les organisations et les analystes reconnaissent désormais...

Comment élaborer une bonne stratégie en matière d'ITDR

- Sean Deuby

- Jan 17, 2023

Comment commencer à élaborer une stratégie solide de détection et de réponse aux menaces liées à l'identité (ITDR) ? Cela commence par une compréhension de votre environnement d'identité unique, explique Maarten Goet,...

Recherche sur les menaces

Comment se défendre contre l'injection de l'historique du SID

- Daniel Petri

- 03 mai 2024

L'injection de l'historique de l'identifiant de sécurité (SID) est un vecteur de cyberattaque sophistiqué qui cible les environnements Windows Active Directory. Cette attaque exploite l'attribut SID History, qui est destiné à maintenir l'accès des utilisateurs...

Voici Silver SAML : SAML en or dans le nuage

- Tomer Nahum et Eric Woodruff

- 29 février 2024

Principales conclusions Golden SAML est une technique d'attaque connue, découverte par CyberArk et publiée par Shaked Reiner. Depuis des années, Golden SAML est connu pour son extraction de certificats de signature...

Comment se défendre contre une attaque de type "Pass the Ticket" : Sécurité AD 101

- Daniel Petri

- Jan 11, 2024

Toute organisation qui s'appuie sur l'authentification Kerberos - la principale méthode d'authentification dans les environnements Active Directory - est potentiellement vulnérable à une attaque de type "Pass the Ticket". Les organisations qui ne corrigent pas régulièrement leurs systèmes,...

Non classé

Le b.a.-ba de la sécurité AD : verrouiller les droits d'utilisateurs à risque

- Daniel Petri

- 16 juin 2023

Dans les environnements Active Directory (AD), vous pouvez utiliser des objets de stratégie de groupe (GPO) pour configurer les droits des utilisateurs. En utilisant les GPO, vous pouvez facilement appliquer des politiques de droits d'utilisateur cohérentes sur tous les ordinateurs...

Ressources de sécurité AD

Restez informé. Obtenez les dernières informations et ressources sur la détection et résolution des menaces des systèmes d'identité (ITDR), la sécurité de l'Active Directory (AD) hybride et la cyber-résilience, apportées par les experts de Semperis.