Webinar

Cómo recuperar Active Directory cuando cada segundo cuenta

- Semperis

Microsoft Active Directory (AD) es un objetivo clave para los ciberatacantes. Cuando AD se cae, también lo hacen sus operaciones. Sin embargo, la mayoría de las organizaciones carecen de un plan de recuperación específico para AD o confían en la recuperación manual, que puede llevar días, si no semanas. Auditar la postura de seguridad de AD y mantener un sólido plan de respuesta a incidentes...

Cuando cada minuto cuenta Recuperación de AD durante un ataque

- Semperis

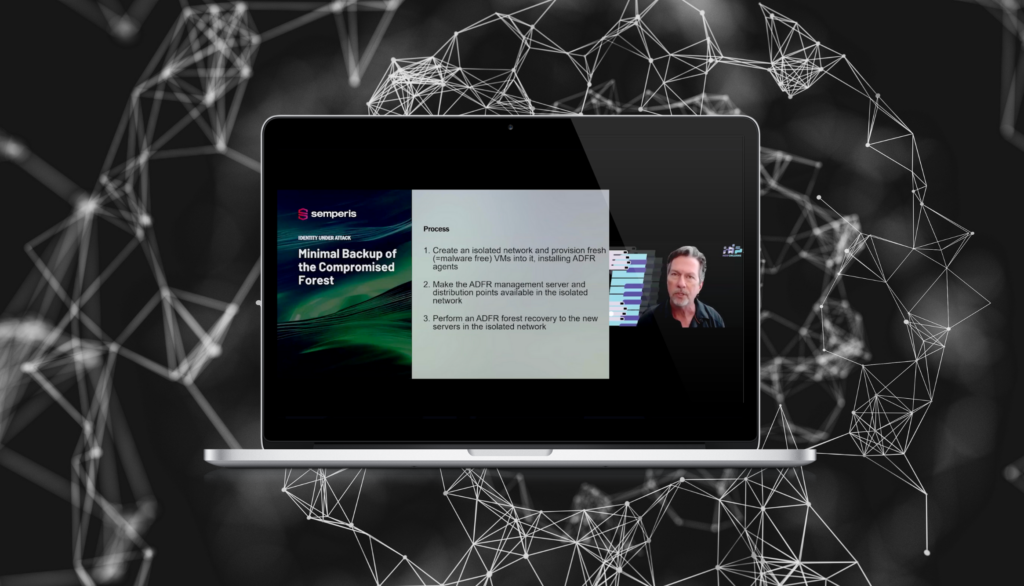

¿Qué hacer cuando se vulneran las protecciones de los puntos finales u otras protecciones iniciales? ¿Qué hace cuando los intrusos ya están en su red y posiblemente han puesto en peligro su bosque de Active Directory (AD)? Esta es la historia real de un ataque de ransomware y cómo se detuvo. Únase a Sean Deuby, de Semperis, 15 veces...

Continuidad de la actividad y recuperación del sistema de identidad

- Semperis

¿Su plan de recuperación de desastres está diseñado pensando en la continuidad del negocio? A menos que incluya procedimientos específicos para la recuperación segura de Active Directory (AD) y Entra ID, podría sufrir un duro golpe. La recuperación segura del sistema de identidad es un factor clave para determinar la rapidez con la que su organización puede volver...

Recuperación de las operaciones tras un ciberataque

- Semperis

Las organizaciones de infraestructuras críticas que gestionan sistemas de tecnología operativa (OT) o dispositivos del Internet de las Cosas (IoT) se enfrentan a varios retos para lograr una ciberseguridad eficaz, como una tecnología obsoleta, la complejidad de diversos entornos y una mayor superficie de ataque. Rob Ingenthron (arquitecto de soluciones sénior, Semperis) analiza los retos a los que se enfrentan las organizaciones de los sectores sanitario,...

Recuperación de Active Directory: La pieza que falta en su plan de resistencia operativa

- Semperis

El ransomware y la ciberdelincuencia se han convertido en amenazas de primer orden para las organizaciones de todos los sectores. Proteger los terminales, contratar un ciberseguro o incluso pagar un rescate: ninguna de estas opciones puede evitar un ataque que acabe con la empresa. Un paso que es clave para la resiliencia operativa y empresarial: Un plan de ciberseguridad dedicado y centrado en la identidad. Expertos del sector de Government Technology y Semperis...

Creación de una defensa de identidad por capas

- Semperis

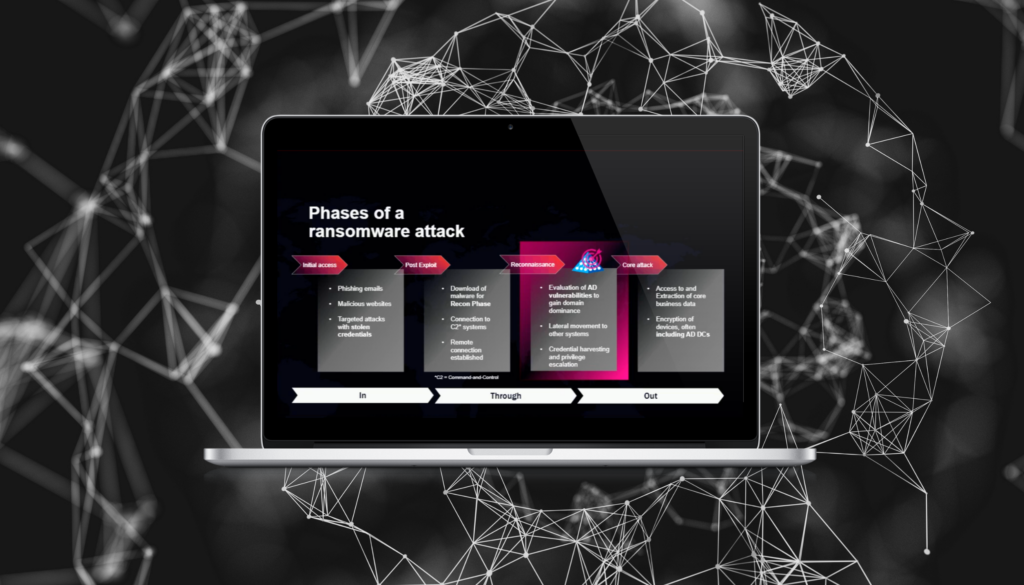

Los ciberatacantes son expertos en encontrar formas de atravesar sus defensas y entrar en sistemas de identidad como Active Directory. Desde allí, pueden moverse lateralmente, escalar privilegios, acceder a recursos sensibles e inyectar malware o ransomware. Implantar una defensa en capas que incluya la detección y respuesta ante amenazas de identidad (ITDR) es clave para proteger sus...

¡Que no cunda el pánico! Es sólo un incidente cibernético

¿Cómo son las horas inmediatamente posteriores a un supuesto incidente cibernético? En esta grabación, dejamos a un lado la jerga y nos sumergimos en la desordenada y caótica realidad de la respuesta a incidentes. Nuestra conversación 1:1 incluye historias de guerra, lecciones aprendidas y la sabiduría duramente adquirida al liderar organizaciones a través del fuego. Retrocedemos...

Protección y recuperación de Active Directory tras un ciberataque

- Semperis

Los ciberataques contra organismos públicos estatales y locales, así como contra infraestructuras públicas críticas, se han disparado en los últimos años. ¿Está su estrategia de ciberseguridad preparada para los atacantes actuales? Desde encontrar formas de eludir el MFA hasta esconderse de las soluciones SIEM y los registros de seguridad, los actores de las amenazas se han vuelto expertos en eludir...

Ciberresiliencia 101: Consejos para la defensa de Active Directory

- Semperis

Un sistema de identidad seguro es la base de su arquitectura de Confianza Cero. Por eso los atacantes atacan regularmente Microsoft Active Directory (AD) y Entra ID. Obtener el control de estos sistemas de identidad puede dar a los actores de amenazas un control casi total de todos sus sistemas, acceso a datos confidenciales y los medios para devastar su...

Protección de AD: la base de su estrategia de identidad de confianza cero

Los ciberataques son la amenaza más grave a la que se enfrentan las tecnologías de la información modernas. La mayoría de los ataques comienzan con el compromiso de la identidad. Durante el último cuarto de siglo, la identidad en la empresa ha sido sinónimo de Microsoft Active Directory (AD). Por lo tanto, AD casi siempre se ve implicado en un ciberataque, ya sea como objetivo o como vía de...