Webinar

Wie Sie Active Directory wiederherstellen, wenn jede Sekunde zählt

- Semperis

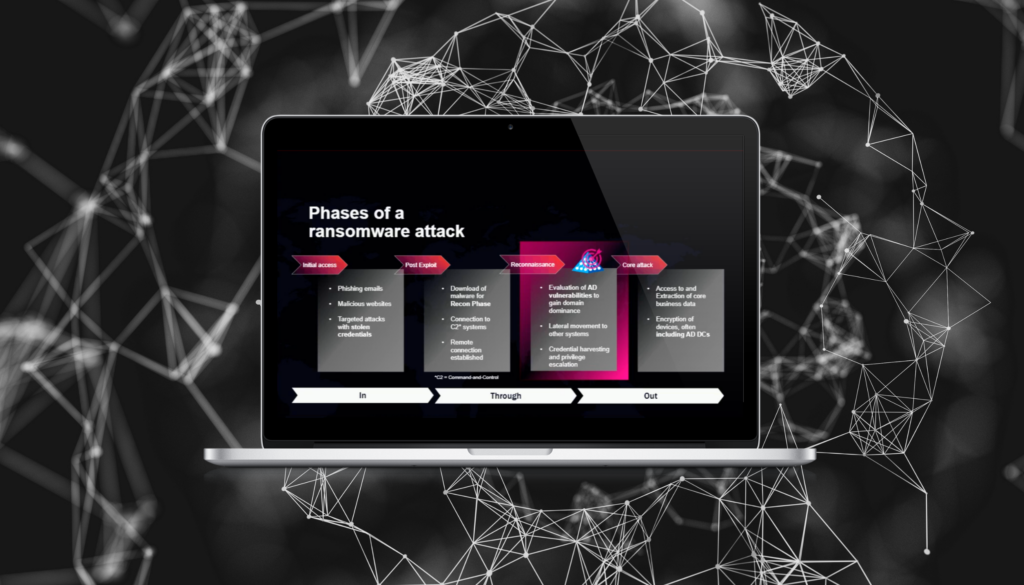

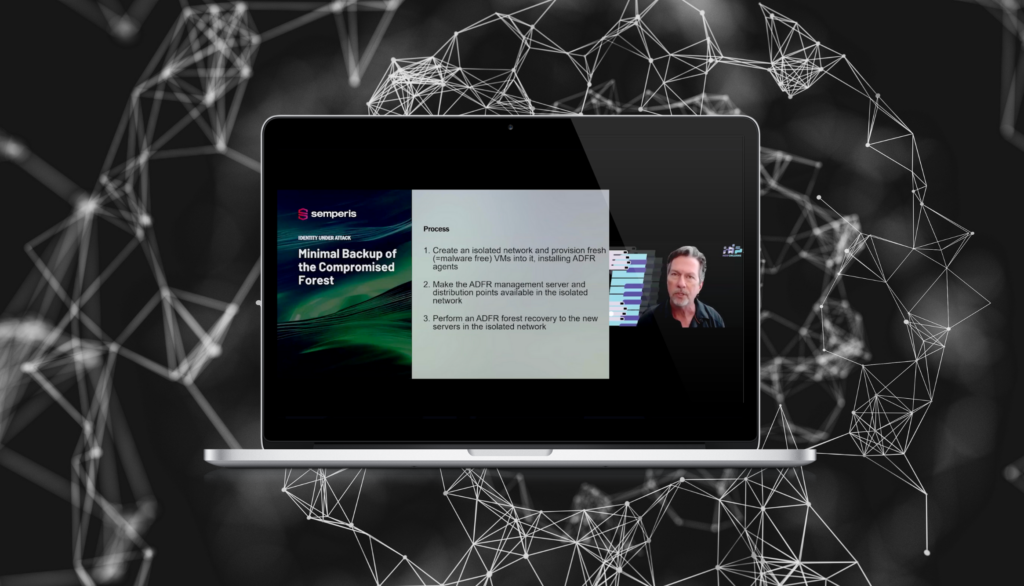

Microsoft Active Directory (AD) ist ein bevorzugtes Ziel für Cyberangreifer. Wenn AD ausfällt, kommt auch Ihr Betrieb zum Erliegen. Dennoch verfügen die meisten Unternehmen weder über einen spezifischen Wiederherstellungsplan für AD noch über ein automatisiertes Verfahren, sodass die Wiederherstellung Tage oder sogar Wochen dauern kann. Die Überprüfung Ihrer AD-Sicherheitslage und die Pflege eines soliden incident response

Wenn jede Minute zählt Die Wiederherstellung von AD während eines Angriffs

- Semperis

Was tun Sie, wenn Ihre Endpunkte oder andere anfängliche Schutzmechanismen verletzt werden? Was tun Sie, wenn Eindringlinge bereits in Ihrem Netzwerk sind und möglicherweise Ihren Active Directory (AD) Forest kompromittiert haben? Dies ist die wahre Geschichte eines Ransomware-Angriffs - und wie er gestoppt wurde. Begleiten Sie Sean Deuby von Semperis, den 15-fachen...

Geschäftskontinuität und Wiederherstellung von Identitätssystemen

- Semperis

Ist Ihr Disaster Recovery Plan auf Business Continuity ausgelegt? Wenn er keine speziellen Verfahren für die sichere Wiederherstellung von Active Directory (AD) und Entra ID enthält, könnten Sie einen bösen Schock erleiden. Die sichere Wiederherstellung von Identitätssystemen ist ein Schlüsselfaktor dafür, wie schnell Ihr Unternehmen wieder...

Wiederherstellung des Betriebs nach einem Cyberangriff

- Semperis

Organisationen mit kritischen Infrastrukturen, die Systeme der Betriebstechnologie (OT) oder Geräte des Internets der Dinge (IoT) verwalten, sehen sich mit verschiedenen Herausforderungen für eine effektive Cybersicherheit konfrontiert, darunter veraltete Technologien, die Komplexität verschiedener Umgebungen und eine größere Angriffsfläche. Rob Ingenthron (Senior Solutions Architect, Semperis) erörtert die Herausforderungen, mit denen Unternehmen im Gesundheitswesen, in der Fertigung, im Energiebereich...

Wiederherstellung von Active Directory: Das fehlende Stück in Ihrem Plan zur betrieblichen Ausfallsicherheit

- Semperis

Ransomware und Cyberkriminalität sind zu einer der größten Bedrohungen für Unternehmen in jeder Branche geworden. Die Sicherung von Endgeräten, der Abschluss einer Cyber-Versicherung oder sogar die Zahlung von Lösegeld - keine dieser Optionen kann einen geschäftsschädigenden Angriff verhindern. Ein Schritt, der für die operative und geschäftliche Widerstandsfähigkeit entscheidend ist: Ein dedizierter, auf Identität ausgerichteter Cybersicherheitsplan. Branchenexperten von Government Technology und Semperis...

Aufbau einer mehrschichtigen Identitätsverteidigung

- Semperis

Cyberangreifer sind sehr geschickt darin, Wege durch Ihre Verteidigungsmaßnahmen und in Identitätssysteme wie Active Directory zu finden. Von dort aus können sie sich seitlich bewegen, ihre Privilegien erweitern, auf sensible Ressourcen zugreifen und Malware oder Ransomware einschleusen. Die Implementierung einer mehrschichtigen Verteidigung, die Identitätsbedrohungserkennung und -reaktion (ITDR) umfasst, ist der Schlüssel zum Schutz Ihrer...

Keine Panik! Es ist nur ein Cyber-Vorfall

Wie sieht es in den Stunden unmittelbar nach einem vermuteten Cybervorfall aus? In dieser Aufzeichnung verzichten wir auf Fachjargon und tauchen ein in die chaotische, unübersichtliche Realität der incident response. Unser persönliches Gespräch umfasst Erfahrungsberichte, gewonnene Erkenntnisse und die hart erkämpfte Weisheit, die wir dabei erworben haben, führende Organisationen durch diese schwierige Zeit zu begleiten. Wir nehmen etwas Abstand …

Sichern und Wiederherstellen von Active Directory nach einem Cyberangriff

- Semperis

Cyberangriffe auf staatliche und kommunale Behörden sowie auf kritische öffentliche Infrastrukturen haben in den letzten Jahren stark zugenommen. Ist Ihre Cybersecurity-Strategie auf die Angreifer von heute vorbereitet? Angefangen bei der Umgehung von MFA bis hin zum Verstecken vor SIEM-Lösungen und Sicherheitsprotokollen sind die Angreifer geschickt darin geworden, Endpunkte und...

Cyber Resilience 101: Top-Tipps für die Active Directory-Verteidigung

- Semperis

Ein sicheres Identitätssystem ist die Grundlage Ihrer Zero Trust-Architektur. Aus diesem Grund haben es Angreifer regelmäßig auf Microsoft Active Directory (AD) und Entra ID abgesehen. Wenn sie die Kontrolle über diese Identitätssysteme erlangen, können Bedrohungsakteure nahezu die vollständige Kontrolle über alle Ihre Systeme erlangen, Zugang zu sensiblen Daten erhalten und die Mittel haben,...

Schutz von AD: Die Grundlage Ihrer Zero Trust Identity-Strategie

Cyberangriffe sind die größte Bedrohung für die moderne Informationstechnologie. Die meisten Angriffe beginnen mit der Kompromittierung der Identität. Im letzten Vierteljahrhundert war die Identität in Unternehmen gleichbedeutend mit Microsoft Active Directory (AD). Daher ist AD fast immer in einen Cyberangriff verwickelt - entweder als Ziel oder als Weg zum...