Webinar

Widerstandsfähigkeit im Fadenkreuz: Best Practices für die Absicherung von Identitätssystemen gegen moderne Bedrohungen

- Semperis

- Aug 18, 2025

Die Bedrohungsakteure von heute entwickeln sich nicht nur weiter - sie organisieren sich auch. Von Ransomware-Banden, die Unternehmensstrukturen imitieren, bis hin zu nationalstaatlichen Bedrohungen, die auf kritische Infrastrukturen abzielen, sehen sich Sicherheitsteams einer unaufhaltsamen Welle identitätsbasierter Angriffe gegenüber. Im Mittelpunkt dieses Angriffs steht Active Directory (AD) - nach wie vor das häufigste Ziel für Seitwärtsbewegungen und Privilegieneskalation. In...

Lighting Intelligence für die kontinuierliche Bewertung der Saas-Identitätssicherheit nutzen

- Semperis

- Jul 31, 2025

Lightning Intelligence ein einfach zu implementierendes SaaS-Tool zur Bewertung der Sicherheitslage für Active Directory und Entra ID, das die Überprüfung der Identitätsumgebung automatisiert, damit Ihnen keine neuen Bedrohungen entgehen. In diesem Video führt Sie Tammy Mindel, Product Owner für Purple Knight Lightning Intelligence Semperis, durch Lightning Intelligence: Erfahren Sie mehr…

Tech Talk - Vom Chaos zur Kontrolle: Cyber-Krisenmanagement neu denken

- Semperis

- 26. Juni 2025

In der heutigen digitalen Welt sind Cybervorfälle nicht nur IT-Probleme – sie sind vollwertige Unternehmenskrisen. Obwohl viele Organisationen über incident response verfügen, versagen diese oft unter dem Druck eines realen Vorfalls. In diesem Webinar erläutert Courtney Guss (Leiterin Krisenmanagement bei Semperis), warum traditionelle Ansätze im Krisenmanagement…

Cyber-Resilienz durch Design

- Semperis

- Jun 13, 2025

Das Gesundheitswesen ist ein besonders attraktives Ziel für Angreifer und Bedrohungsakteure. Dennoch basieren incident response allzu oft auf Annahmen, die sich in einer echten Krise als unhaltbar erweisen können. In diesem themenspezifischen Webinar erfahren Sie, warum das Gesundheitswesen mit einer „Krise im Cyber-Krisenmanagement“ konfrontiert ist und wie Organisationen Cyber- und Betriebsresilienz erreichen können.…

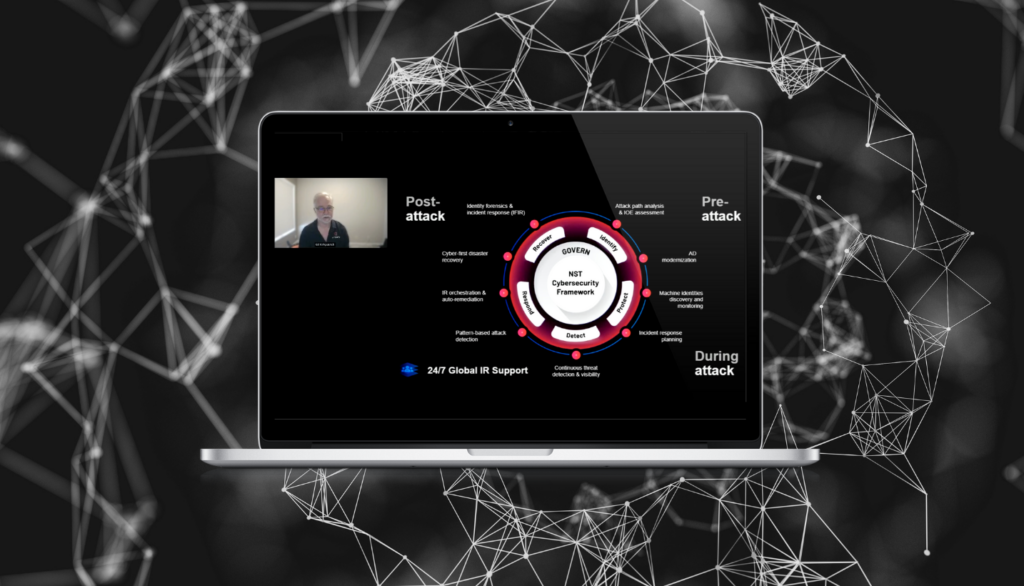

Jenseits der Verteidigung: Active Directory-Wiederherstellung und Business Resilience

- Semperis

Endgerätesicherheit, Cyber-Versicherung und allgemeine Notfallpläne sind wichtig - aber sie werden Ihr Unternehmen nicht vor einer großen Cyber-Attacke schützen. Um den Betrieb trotz Cyber-Bedrohungen reibungslos aufrechtzuerhalten, empfehlen Analysten und führende Cyber-Sicherheitsexperten, sich auf die Widerstandsfähigkeit zu konzentrieren. In dieser Sitzung erklärt James Ravenell (Senior Solutions Architect, Semperis), warum die...

Schließen Sie die Lücke für Regierungsbehörden: 5 Wege zur Automatisierung der Cyber-Resilienz

- Semperis

Die betriebliche Kontinuität hängt von der Cyber-Resilienz ab. Die Aufrechterhaltung dieser Widerstandsfähigkeit kann schwierig sein, wenn die Ressourcen knapp sind. Angreifer wissen das und sind geschickt darin, Personalwechsel und technologische Lücken zu ihrem Vorteil zu nutzen. Das bevorzugte Mittel der Angreifer zur Verbreitung von Malware, zur Eskalation von Privilegien und zur Erlangung von Ausdauer ist die Identitätsinfrastruktur - in der Regel Microsoft Active Directory...

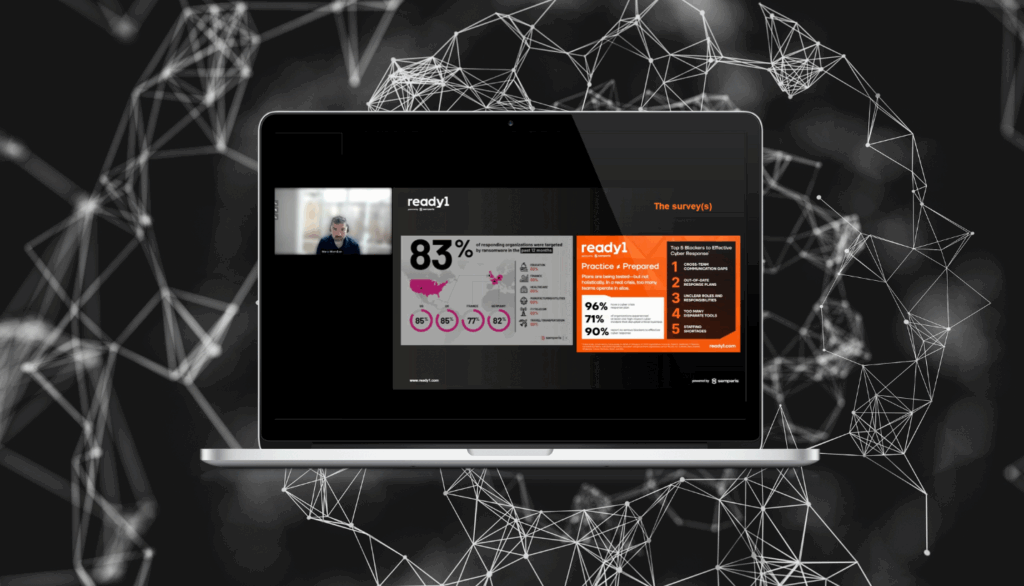

Resilienz erreichen: Stärkung des Geschäfts durch Vorbereitung auf Cybervorfälle

- Semperis

In der heutigen Bedrohungslandschaft haben Angreifer Identitäts- und Zugriffsverwaltungssysteme wie Microsofts Active Directory (AD) im Visier, denn sie sind in den meisten Unternehmen die Schlüssel zum Königreich. Mit anderen Worten: Wenn Sie AD kompromittieren, haben Sie die Kontrolle über das Unternehmen. Deshalb müssen sich moderne Cyber-Resilienz-Strategien auf AD-Härtung, Überwachung und...

Von der Theorie zur Praxis: Aufbau von Cyber-Resilienz durch Incident Response

- Semperis

In der heutigen Bedrohungslandschaft incident response die Schnelligkeit und Effektivität Ihrer incident response den Unterschied zwischen einem kleinen Rückschlag und einer katastrophalen Sicherheitsverletzung ausmachen. Die Frage ist nicht, ob es zu einem Cyberangriff kommen wird, sondern wann – und Vorbereitung bleibt Ihre stärkste Verteidigungslinie. Tabletop-Übungen sind nicht nur eine Übung – sie sind unerlässlich, um Schwachstellen aufzudecken,…

Warum ist Ihr AD ein leichtes Ziel für Hacker?

- Semperis

Active Directory (AD) ist nach wie vor ein Eckpfeiler für viele Unternehmen, sowohl vor Ort als auch integriert mit Microsoft Entra ID in der Cloud. Alarmierenderweise zielen 90% der Cyberangriffe auf AD, das zentrale Identitätssystem der meisten Unternehmen. Semperis bietet einen umfassenden Schutz für AD und Entra ID vor Ort, der einen kontinuierlichen Schutz vor identitätsbasierten Bedrohungen bietet, bevor,...

Überwindung von Schwachstellen mit Attack Surface Management

- Semperis

Da sich die digitale Landschaft immer weiter ausbreitet, war die Verwaltung und Sicherung der Angriffsfläche Ihres Unternehmens noch nie so wichtig wie heute. Nehmen Sie an unserem Hot Topics Webcast teil, in dem Branchenexperten eine umfassende Prognose der Trends im Bereich Attack Surface Management (ASM) abgeben und strategische Empfehlungen für Ende 2024 und Anfang 2025 geben....