Webinar

Como recuperar o Active Diretory quando cada segundo é importante

- Semperis

O Microsoft Active Diretory (AD) é um alvo importante para os ciberataques. Quando o AD falha, o mesmo acontece com as suas operações. No entanto, a maioria das organizações não tem um plano de recuperação específico para o AD ou depende da recuperação manual, que pode demorar dias, se não semanas. Auditar a postura de segurança do AD e manter um plano sólido de resposta a incidentes...

Quando cada minuto conta Recuperar o AD durante um ataque

- Semperis

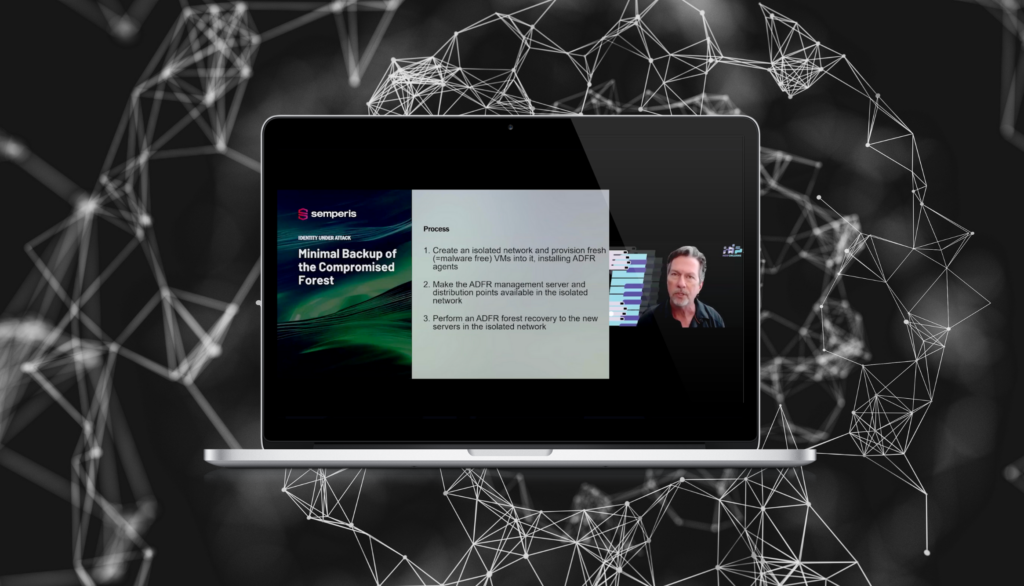

O que faz quando o seu endpoint ou outras protecções iniciais são violadas? O que fazer quando os intrusos já estão na sua rede e possivelmente comprometeram a sua floresta do Active Diretory (AD)? Esta é a verdadeira história de um ataque de ransomware - e como ele foi interrompido. Junte-se a Sean Deuby da Semperis, 15 vezes...

Continuidade do negócio e recuperação do sistema de identidade

- Semperis

Seu plano de recuperação de desastres foi projetado tendo em mente a continuidade dos negócios? A menos que ele inclua procedimentos específicos para recuperar com segurança o Active Diretory (AD) e o Entra ID, você pode sofrer um choque desagradável. A recuperação segura do sistema de identidade é um fator-chave para determinar a rapidez com que sua organização pode voltar...

Recuperação de operações após um ciberataque

- Semperis

As organizações de infra-estruturas críticas que gerem sistemas de tecnologia operacional (OT) ou dispositivos da Internet das Coisas (IoT) enfrentam vários desafios para uma cibersegurança eficaz, incluindo tecnologia desactualizada, a complexidade de diversos ambientes e uma maior superfície de ataque. Rob Ingenthron (Arquiteto de Soluções Sénior, Semperis) discute os desafios enfrentados pelas organizações nos sectores da saúde, fabrico, energia...

Recuperação do Active Diretory: A peça que faltava no seu plano de resiliência operacional

- Semperis

O ransomware e a cibercriminalidade tornaram-se ameaças de topo para as organizações de todos os sectores. Proteger os terminais, adquirir um seguro cibernético, até mesmo pagar um resgate - nenhuma destas opções pode evitar um ataque que ponha fim à atividade. Um passo que é fundamental para a resiliência operacional e empresarial: Um plano de cibersegurança dedicado e que coloque a identidade em primeiro lugar. Os especialistas da indústria da Government Technology e da Semperis...

Criar uma defesa de identidade em camadas

- Semperis

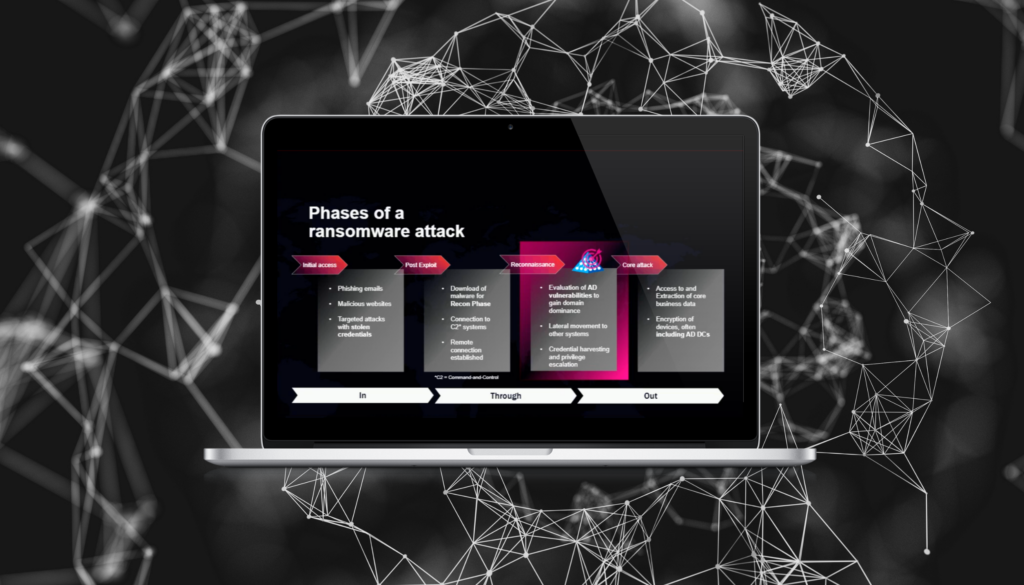

Os ciberataques são peritos em encontrar formas de passar pelas suas defesas e entrar em sistemas de identidade como o Active Diretory. A partir daí, podem mover-se lateralmente, aumentar os privilégios, aceder a recursos sensíveis e injetar malware ou ransomware. A implementação de uma defesa em camadas que inclua a deteção e resposta a ameaças à identidade (ITDR) é fundamental para proteger suas operações...

Não entre em pânico! É apenas um incidente cibernético

Como é que é, nas horas imediatamente a seguir a uma suspeita de incidente cibernético? Nesta gravação, deixamos de lado o jargão e mergulhamos na realidade confusa e caótica da resposta a incidentes. A nossa conversa 1:1 inclui histórias de guerra, lições aprendidas e a sabedoria duramente adquirida ao liderar organizações através do fogo. Nós recuamos...

Proteger e recuperar o Active Directory de um ataque cibernético

- Semperis

Os ciberataques contra agências governamentais estatais e locais, bem como contra infra-estruturas públicas críticas, aumentaram muito nos últimos anos. A sua estratégia de cibersegurança está preparada para os atacantes actuais? Desde encontrar formas de ultrapassar a MFA até se esconderem das soluções SIEM e dos registos de segurança, os agentes de ameaças tornaram-se hábeis a contornar...

Resiliência cibernética 101: Principais dicas para a defesa do Active Directory

- Semperis

Um sistema de identidade seguro é a base da sua arquitetura Zero Trust. É por isso que os atacantes visam regularmente o Microsoft Active Directory (AD) e o Entra ID. A obtenção do controlo destes sistemas de identidade pode dar aos agentes de ameaças o controlo quase total de todos os seus sistemas, o acesso a dados sensíveis e os meios para devastar a sua...

Proteger o AD: a base da sua estratégia de identidade de confiança zero

Os ciberataques são a ameaça mais crítica que as tecnologias da informação modernas enfrentam. A maioria dos ataques começa com o comprometimento da identidade. Durante o último quarto de século, a identidade na empresa tem sido sinónimo de Microsoft Active Directory (AD). Por conseguinte, o AD está quase sempre envolvido num ciberataque, quer como alvo, quer como um caminho para...