Webinaire

Comment récupérer Active Directory quand chaque seconde compte

- Semperis

Microsoft Active Directory (AD) est une cible privilégiée des cyberattaquants. Lorsque l'AD tombe en panne, vos opérations en pâtissent également. Pourtant, la plupart des organisations ne disposent pas d'un plan de reprise spécifique à AD ou s'appuient sur une reprise manuelle, ce qui peut prendre des jours, voire des semaines. L'audit de votre sécurité AD et le maintien d'un plan de réponse aux incidents solide...

Quand chaque minute compte Récupérer les AD lors d'une attaque

- Semperis

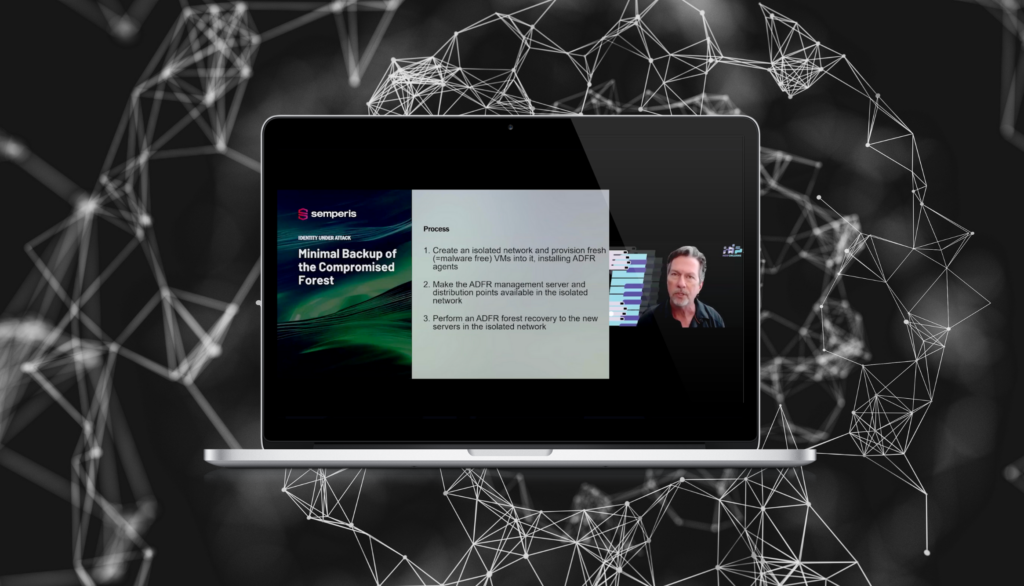

Que faites-vous lorsque votre point d'accès ou d'autres protections initiales sont violés ? Que faire lorsque des intrus se trouvent déjà dans votre réseau et ont peut-être compromis votre forêt Active Directory (AD) ? Voici l'histoire vraie d'une attaque de ransomware et de la manière dont elle a été stoppée. Rejoignez Sean Deuby de Semperis, 15 fois...

Continuité des activités et rétablissement du système d'identité

- Semperis

Votre plan de reprise après sinistre a-t-il été conçu dans une optique de continuité des activités ? À moins qu'il ne comprenne des procédures spécifiques pour la récupération sécurisée d'Active Directory (AD) et d'Entra ID, vous risquez de subir un choc désagréable. La récupération sécurisée du système d'identité est un facteur clé pour déterminer la rapidité avec laquelle votre organisation peut se remettre...

Récupération des opérations après une cyberattaque

- Semperis

Les organisations d'infrastructures critiques qui gèrent des systèmes de technologie opérationnelle (OT) ou des dispositifs de l'Internet des objets (IoT) sont confrontées à plusieurs défis pour une cybersécurité efficace, notamment une technologie obsolète, la complexité d'environnements diversifiés et une surface d'attaque accrue. Rob Ingenthron (Senior Solutions Architect, Semperis) aborde les défis auxquels sont confrontées les organisations dans les domaines de la santé, de la fabrication, de l'énergie....

Récupération d'Active Directory : La pièce manquante de votre plan de résilience opérationnelle

- Semperis

Les ransomwares et la cybercriminalité sont devenus des menaces de premier plan pour les entreprises de tous les secteurs. Sécuriser les terminaux, souscrire une cyberassurance, voire payer une rançon - aucune de ces options ne peut empêcher une attaque mettant fin à l'activité de l'entreprise. Il existe une mesure essentielle à la résilience opérationnelle et commerciale : Un plan de cybersécurité dédié, axé sur l'identité. Les experts de Government Technology et de Semperis...

Mise en place d'une défense par couches de l'identité

- Semperis

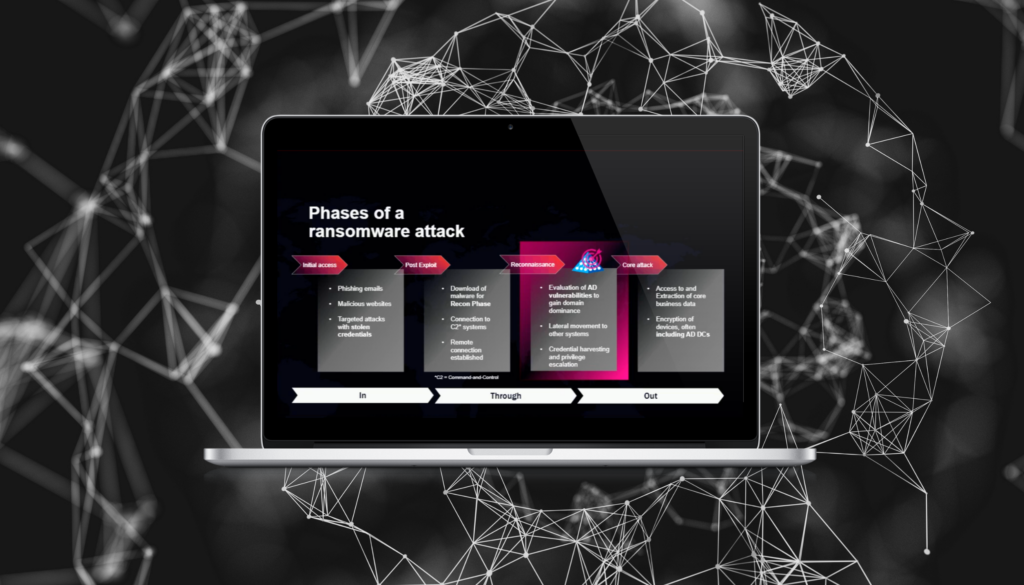

Les cyberattaquants sont habiles à trouver des moyens de franchir vos défenses et de pénétrer dans les systèmes d'identité tels qu'Active Directory. De là, ils peuvent se déplacer latéralement, élever leurs privilèges, accéder à des ressources sensibles et injecter des logiciels malveillants ou des ransomwares. La mise en œuvre d'une défense à plusieurs niveaux comprenant la détection et la réponse aux menaces liées à l'identité (ITDR) est essentielle pour protéger vos...

Pas de panique ! Ce n'est qu'un cyberincident

À quoi ressemblent les heures qui suivent immédiatement un incident cybernétique présumé ? Dans cet enregistrement, nous abandonnons le jargon et nous plongeons dans la réalité désordonnée et chaotique de la réponse aux incidents. Notre conversation en tête-à-tête comprend des récits de guerre, des leçons apprises et la sagesse durement gagnée en menant des organisations à travers le feu. Nous nous retirons...

Sécuriser et restaurer Active Directory après une cyberattaque

- Semperis

Les cyberattaques contre les administrations nationales et locales, ainsi que contre les infrastructures publiques essentielles, sont montées en flèche au cours des dernières années. Votre stratégie de cybersécurité est-elle prête à faire face aux attaquants d'aujourd'hui ? Qu'il s'agisse de trouver des moyens de contourner le MFA ou de se cacher des solutions SIEM et des journaux de sécurité, les acteurs de la menace sont devenus...

Cyber Résilience 101 : Conseils pour la défense de l'Active Directory

- Semperis

Un système d'identité sécurisé est la base de votre architecture Zero Trust. C'est pourquoi les attaquants ciblent régulièrement Microsoft Active Directory (AD) et Entra ID. La prise de contrôle de ces systèmes d'identité peut donner aux acteurs de la menace un contrôle quasi-total de tous vos systèmes, l'accès à des données sensibles et les moyens de dévaster votre...

Protéger AD : la base de votre stratégie d'identité de confiance zéro

Les cyberattaques constituent la menace la plus grave à laquelle sont confrontées les technologies modernes de l'information. La plupart des attaques commencent par une compromission de l'identité. Depuis un quart de siècle, l'identité dans l'entreprise est synonyme de Microsoft Active Directory (AD). Par conséquent, AD est presque toujours impliqué dans une cyberattaque, soit en tant que cible, soit en tant que voie d'accès...