Webinar

Resiliencia en el punto de mira: Buenas prácticas para proteger los sistemas de identidad frente a las amenazas modernas

- Semperis

- 18 de agosto de 2025

Las amenazas actuales no sólo están evolucionando, sino que se están organizando. Desde las bandas de ransomware que imitan estructuras corporativas hasta las amenazas de estados-nación que atacan infraestructuras críticas, los equipos de seguridad se enfrentan a una ola incesante de ataques basados en la identidad. En el centro de este ataque se encuentra Active Directory (AD), que sigue siendo el objetivo más común para el movimiento lateral y la escalada de privilegios. En...

Uso de la inteligencia luminosa para la evaluación continua de la seguridad de la identidad Saas

- Semperis

- 31 de julio de 2025

Lightning Intelligence una herramienta SaaS de evaluación del estado de seguridad fácil de implementar para AD y Entra ID que automatiza el análisis del entorno de identidades para que no se te escapen las amenazas emergentes. En este vídeo, Tammy Mindel, responsable de producto de Purple Knight Lightning Intelligence Semperis, te ofrece un recorrido por Lightning Intelligence: Descubre…

Charla técnica - Del caos al control: Repensar la gestión de crisis cibernéticas

- Semperis

- 26 de junio de 2025

En el mundo digital actual, los incidentes cibernéticos no son sólo problemas informáticos, sino crisis empresariales en toda regla. Aunque muchas organizaciones cuentan con planes de respuesta a incidentes, estos planes a menudo se desmoronan bajo la presión de un suceso real. En este seminario web, Courtney Guss (Directora de Gestión de Crisis, Semperis) explica por qué los enfoques tradicionales de la gestión de crisis...

Ciberresiliencia por diseño

- Semperis

- 13 de junio de 2025

La sanidad es un objetivo de gran valor para los actores de amenazas y los adversarios. Sin embargo, con demasiada frecuencia, los planes de respuesta a incidentes se basan en suposiciones que pueden venirse abajo durante una crisis real. En este seminario web específico, aprenderá por qué la sanidad tiene una "crisis de gestión de cibercrisis" y cómo las organizaciones pueden lograr la resiliencia cibernética y operativa....

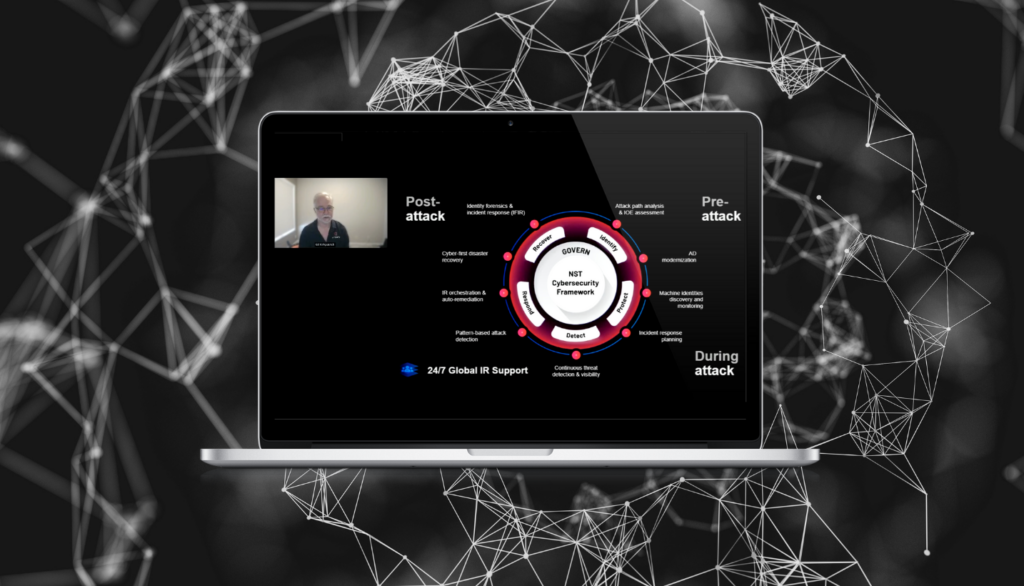

Más allá de la defensa: Recuperación de Active Directory y resistencia empresarial

- Semperis

La seguridad de los puntos finales, los ciberseguros y los planes generales de recuperación ante desastres son importantes, pero no salvarán a su empresa de un ciberataque grave. Para que las operaciones sigan funcionando sin problemas a pesar de las ciberamenazas, los analistas y líderes en ciberseguridad recomiendan centrarse en la resiliencia. En esta sesión, James Ravenell (Senior Solutions Architect, Semperis) explica por qué la...

Cerrar la brecha para las agencias gubernamentales: 5 formas de automatizar la ciberresiliencia

- Semperis

La continuidad operativa depende de la resistencia cibernética. Mantener esa resistencia puede ser complicado cuando los recursos son escasos. Los atacantes lo saben y son expertos en aprovechar la rotación de personal y las carencias tecnológicas. El medio favorito de los atacantes para propagar el malware, escalar privilegios y establecer la perseverancia es la infraestructura de identidad, normalmente Microsoft Active Directory...

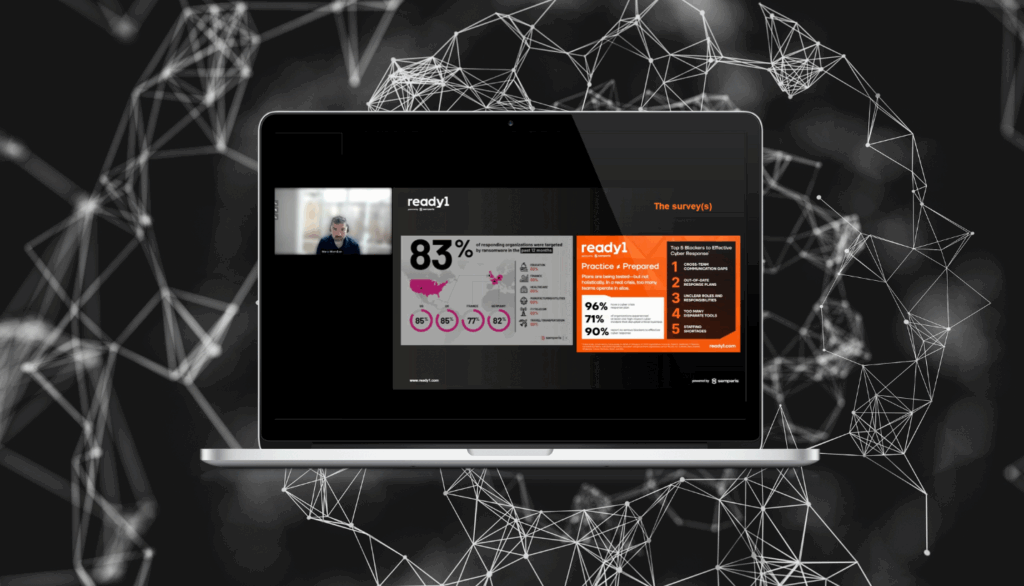

Alcanzar la resiliencia: Fortalecer la empresa mediante la preparación ante ciberincidentes

- Semperis

En el panorama actual de las amenazas, los atacantes dan prioridad a los sistemas de gestión de identidades y accesos, como Active Directory (AD) de Microsoft, porque tienen las llaves del reino en la mayoría de las empresas. En otras palabras, si se compromete AD, se controla la organización. Por este motivo, las estrategias modernas de ciberresiliencia deben centrarse en...

De la mesa a la realidad: Aumentar la ciberresiliencia mediante simulacros de respuesta a incidentes

- Semperis

En el panorama actual de amenazas, la rapidez y eficacia de su respuesta a incidentes puede significar la diferencia entre un contratiempo menor y una brecha catastrófica. La cuestión no es si se producirá un ciberataque, sino cuándo, y la preparación sigue siendo su mejor línea de defensa. Los ejercicios de simulación no son sólo una práctica: son...

¿Por qué su AD es un blanco fácil para los piratas informáticos?

- Semperis

Active Directory (AD) sigue siendo la piedra angular de muchas organizaciones, tanto en sus instalaciones como integrado con Microsoft Entra ID en la nube. Resulta alarmante que el 90% de los ciberataques tengan como objetivo AD, el sistema de identidad central de la mayoría de las empresas. Semperis proporciona una protección completa para AD y Entra ID en las instalaciones, ofreciendo una defensa continua contra las amenazas basadas en la identidad antes,...

Superar las vulnerabilidades con la gestión de la superficie de ataque

- Semperis

A medida que se amplía el panorama digital, gestionar y proteger la superficie de ataque de su organización nunca ha sido tan crucial. Únase a nosotros en un webcast sobre temas candentes en el que expertos del sector ofrecerán una previsión exhaustiva de las tendencias de la gestión de la superficie de ataque (ASM) y ofrecerán orientación estratégica para finales de 2024 y principios de 2025.....