Forest Druid

Protect & Recover AD et Entra ID - Les clés du royaume

- Semperis

Dans ce webinaire à la demande, Rob Ingenthron, Senior Solution Architect chez Semperis, approfondira l'importance de la protection et de la restauration AD dans le cadre de la détection et de la réponse aux menaces liées à l'identité (ITDR). Les participants peuvent s'attendre à : Découvrir des stratégies efficaces pour intégrer la protection et la récupération AD dans une approche ITDR complète. Acquérir une compréhension plus profonde...

Votre organisation échouerait-elle à une évaluation de l'identité ?

Dans ce webinaire interactif, Kriss emmènera les participants dans un voyage pour explorer si leur organisation réussirait ou échouerait une évaluation de l'identité. S'appuyant sur ses années d'expérience pratique et sur les outils de la communauté Semperis, Kriss fournira des informations précieuses sur les pièges les plus courants, les meilleures pratiques et des exemples concrets...

Comment Semperis s'inscrit dans les cadres ATT&CK, Essential8 (AU) et CCoP (SG) de MITRE

Les cadres de sécurité ont été développés par des organisations gouvernementales et de sécurité pour aider les entreprises et les gouvernements à développer une base de pratiques minimales de cybersécurité. Dans ce webinaire, nous explorerons le cadre Mitre Att&ck, ainsi que Essential8 d'Australie et CCoP de Singapour pour comprendre comment les technologies de Semperis s'inscrivent dans...

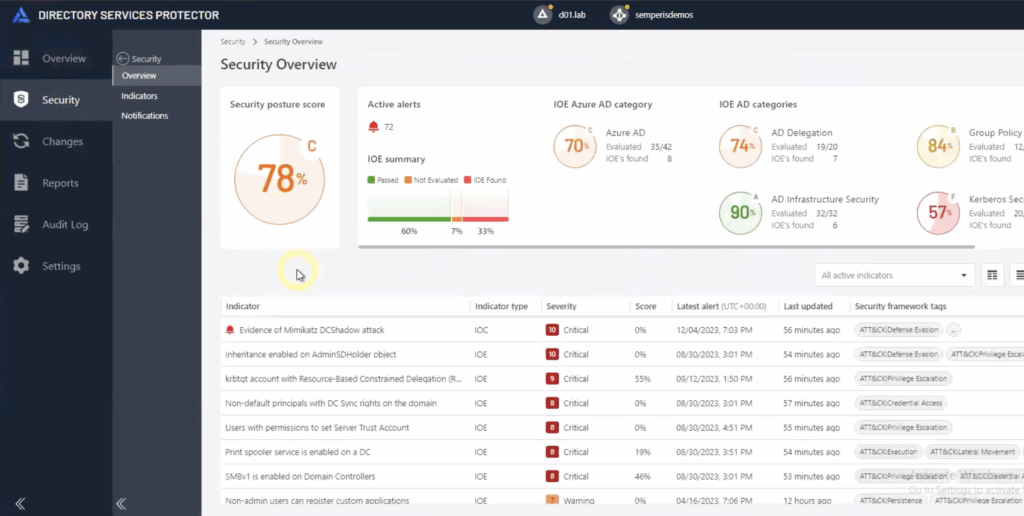

Fermer les voies d'attaque de l'Active Directory de niveau 0 avec Forest Druid

Active Directory comporte d'innombrables chemins que les adversaires peuvent emprunter pour dominer le domaine. Le problème est clair : des autorisations excessives. Mais il est impossible de passer au crible toutes les relations entre les groupes et les utilisateurs. Forest Druid renverse le scénario en adoptant une approche interne de la gestion des voies d'attaque. Forest Druid se concentre sur les voies d'attaque menant à l'intérieur du Tier...

Ressusciter Active Directory après une attaque de ransomware

Jorge est MVP Microsoft depuis 2006 et se concentre plus particulièrement sur la conception, la mise en œuvre et la sécurisation des technologies de gestion des identités et des accès (IAM) de Microsoft. Titulaire de diverses certifications Microsoft, son expérience comprend la conception et la mise en œuvre d'Active Directory (AD), la formation, la présentation, le développement de scripts et d'outils liés à la sécurité, ainsi que le développement et la mise en œuvre d'AD et d'IAM....

Rétro-ingénierie d'une approche pirate pour pénétrer dans le secteur de la santé

Que veulent les pirates informatiques du secteur de la santé ? Et comment les DSI du secteur de la santé peuvent-ils protéger l'infrastructure vitale de l'identité contre les attaques ? Guido Grillenmeier, technologue en chef chez Semperis, et Matt Sickles, architecte de solutions chez Sirius Healthcare, expliquent à This Week Health comment utiliser Purple Knight, un outil gratuit pour la détection des menaces identitaires et...

Vous avez été victime d'une intrusion - que faire maintenant ?

Les attaques sont inévitables et les brèches sont probables, en particulier en ce qui concerne votre Active Directory. Quelle est la marche à suivre en cas d'attaque ? Rejoignez les experts en prévention des brèches et en réponse aux incidents de Semperis qui vous présenteront les meilleures pratiques pour vous assurer un rétablissement rapide, complet et plus...

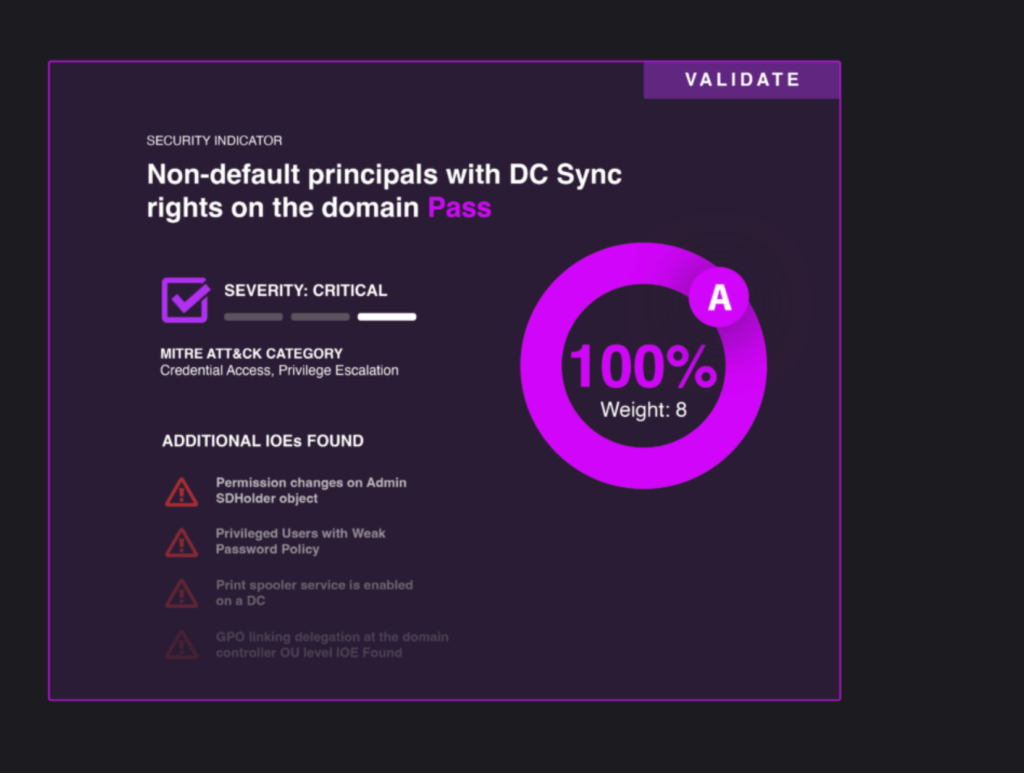

Votre organisation échouerait-elle à l'évaluation de la sécurité d'Active Directory ?

Face à la prolifération des cyberattaques, de nombreuses organisations investissent des ressources pour combler les lacunes de leur stratégie de sécurité. Mais un point d'entrée commun aux attaques - également utilisé dans la brèche de SolarWinds - est constamment négligé : Active Directory. Selon les résultats d'un nouvel outil d'évaluation de la sécurité qui évalue les faiblesses de sécurité des configurations d'Active Directory, même les grandes organisations...

Les choses à faire et à ne pas faire pour récupérer Active Directory après un désastre en terre brûlée

À l'ère du cloud, la dépendance à l'égard d'Active Directory (AD) s'accroît rapidement, tout comme la surface d'attaque. La menace que représentent les ransomwares et les attaques de wiper pour l'AD est généralement comprise, mais la complexité de la récupération des forêts ne l'est pas. Dans le "bon vieux temps", la récupération d'AD signifiait la récupération d'AD...