Forest Druid

Proteggere e recuperare AD e Entra ID - Le chiavi del regno

- Semperis

In questo webinar on-demand, Rob Ingenthron, Senior Solution Architect di Semperis, approfondirà l'importanza della protezione e del ripristino dell'AD nel rilevamento e nella risposta alle minacce all'identità (ITDR). I partecipanti potranno: Scoprire strategie efficaci per integrare la protezione e il ripristino dell'AD in un approccio ITDR completo. Acquisire una comprensione più approfondita...

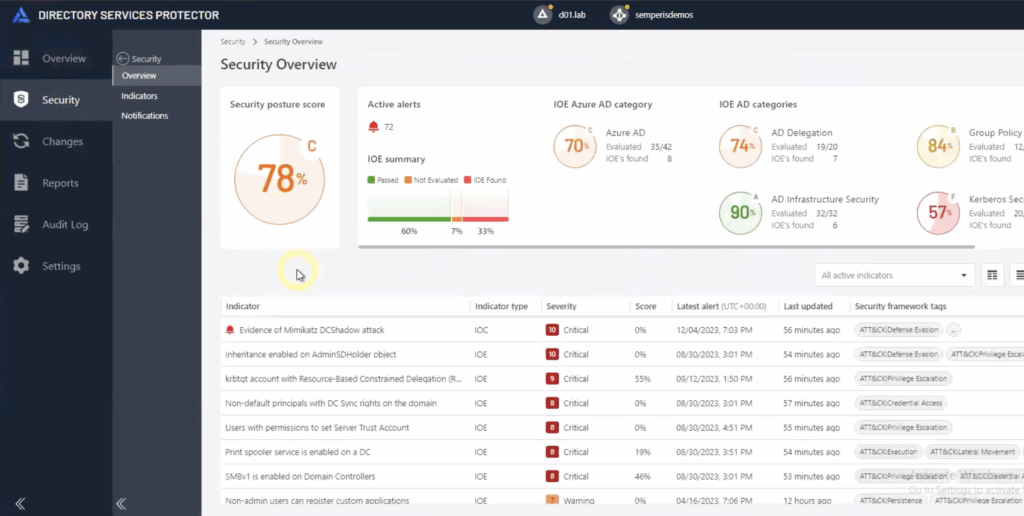

La vostra organizzazione fallirebbe una valutazione dell'identità?

In questo webinar interattivo, Kriss accompagnerà i partecipanti in un viaggio alla scoperta di come le loro organizzazioni possano superare o meno una valutazione dell'identità. Attingendo alla sua esperienza pratica pluriennale e all'utilizzo degli strumenti della comunità Semperis, Kriss fornirà preziose indicazioni sulle insidie più comuni, sulle best practice e sugli esempi reali...

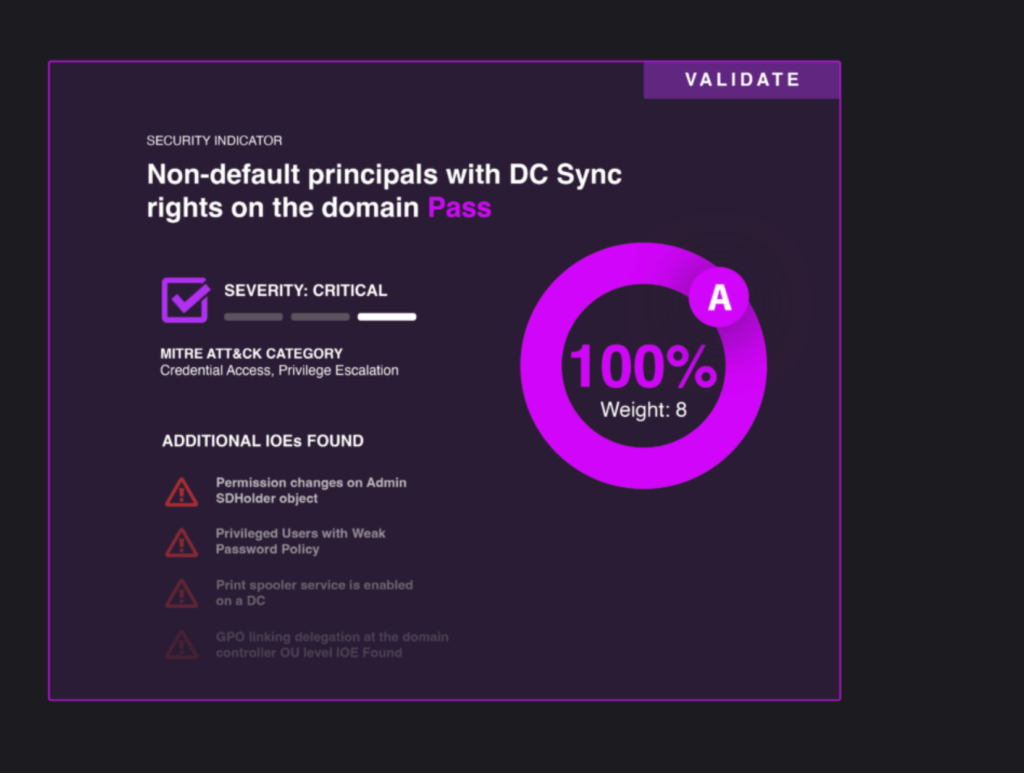

Come Semperis si adatta ai quadri MITRE ATT&CK, Essential8 (AU) e CCoP (SG)

I framework di sicurezza sono stati sviluppati da organizzazioni governative e di sicurezza per aiutare le aziende e i governi a sviluppare una base di pratiche minime di cybersecurity. In questo webinar esploreremo il framework Mitre Att&ck, nonché Essential8 dell'Australia e CCoP di Singapore, per capire come le tecnologie Semperis si adattano a...

Chiusura dei percorsi di attacco di Active Directory Tier 0 con Forest Druid

Active Directory ha innumerevoli strade che gli avversari possono percorrere per ottenere il dominio del dominio. Il problema è chiaro: permessi eccessivi. Ma passare al setaccio tutte le relazioni tra gruppi e utenti è impossibile. Forest Druid ribalta il copione, adottando un approccio inside-out alla gestione dei percorsi di attacco. Forest Druid si concentra sui percorsi di attacco che portano al Tier...

Ripristino di Active Directory dopo un attacco ransomware

Jorge è un MVP Microsoft dal 2006 con un'attenzione specifica alla progettazione, all'implementazione e alla sicurezza delle tecnologie Microsoft Identity & Access Management (IAM). In possesso di diverse certificazioni Microsoft, la sua esperienza comprende la progettazione e l'implementazione di Active Directory (AD), la formazione, la presentazione, lo sviluppo di script e strumenti di sicurezza, lo sviluppo e l'implementazione di AD e...

Reverse Engineering: l'approccio degli hacker per penetrare nell'assistenza sanitaria

Cosa vogliono gli hacker dalla sanità? E come possono i CIO del settore sanitario proteggere dagli attacchi le infrastrutture di identità vitali? Guido Grillenmeier, Chief Technologist di Semperis, e Matt Sickles, Solutions Architect di Sirius Healthcare, illustrano a This Week Health l'uso di Purple Knight, uno strumento gratuito per l'Identity Threat Detection and...

Avete subito una violazione: e adesso?

Gli attacchi sono inevitabili e le violazioni sono probabili, in particolare per quanto riguarda la vostra Active Directory. Qual è il percorso corretto da seguire se siete stati attaccati? Unisciti agli esperti di prevenzione delle violazioni e di risposta agli incidenti di Semperis, che ti forniranno le migliori pratiche per garantire un recupero rapido, completo e...

La vostra organizzazione non riuscirebbe a superare la valutazione della sicurezza di Active Directory?

Con il proliferare dei cyberattacchi, molte organizzazioni investono risorse per colmare le lacune della loro strategia di sicurezza. Ma un punto di ingresso comune per gli attacchi, utilizzato anche nella violazione di SolarWinds, viene sempre trascurato: Active Directory. Secondo i risultati di un nuovo strumento di valutazione della sicurezza che valuta i punti deboli delle configurazioni di Active Directory, anche le grandi organizzazioni...

I dos e i non dos del recupero di Active Directory da un disastro di terra bruciata

Nell'era del cloud, la dipendenza da Active Directory (AD) è in rapida crescita, così come la superficie di attacco. La minaccia all'AD rappresentata dagli attacchi ransomware e wiper è generalmente nota, ma non lo è la complessità del ripristino delle foreste. Nei "bei tempi andati", il recupero di AD significava recuperare...