Forest Druid

Marty Momdjian évoque Ready1 ISMG Studio lors du RSAC 2025

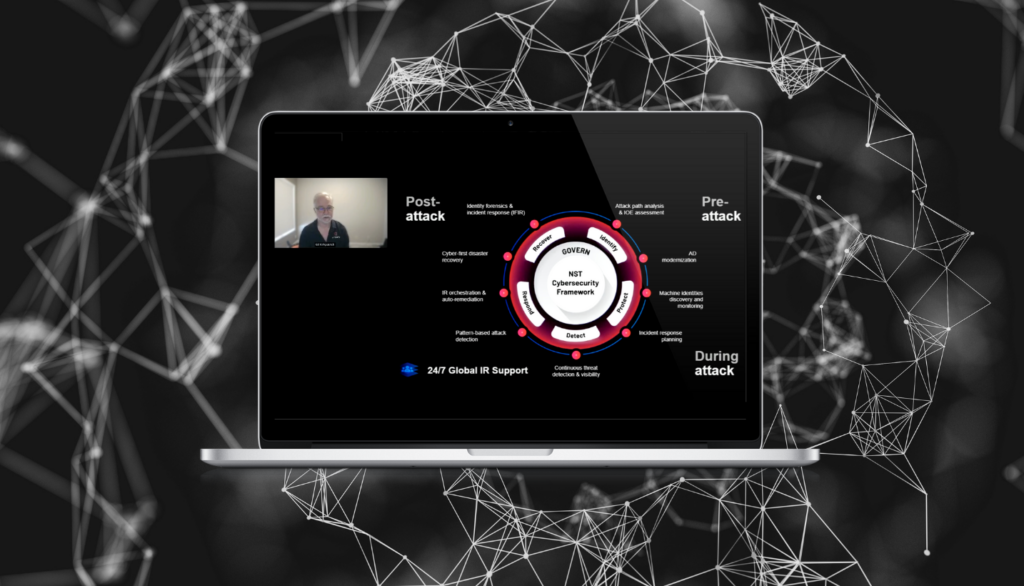

Marty Momdian, vice-président exécutif chargé des services et Ready1 chez Semperis, souligne le rôle essentiel de la gestion des incidents dans le domaine de la cybersécurité, en mettant l'accent sur l'importance de la résilience face aux cybermenaces.

Alex Weinert s'entretient avec Anne Delaney du GISM à la conférence RSAC 2025

- Semperis

- 24 juillet 2025

Pour Alex Weinert, être une force pour le bien signifie renforcer la résilience cybernétique, c'est-à-dire la capacité non seulement de répondre aux incidents cybernétiques, mais aussi de s'en remettre véritablement. Dans cet entretien avec Anna Delaney du GISM, il explique l'importance de se concentrer sur la sécurité de l'identité et ce que cela signifie de cultiver un état d'esprit de résilience.

Sécurité et restauration AD : Des questions qui appellent des réponses

- Semperis

- 13 juin 2025

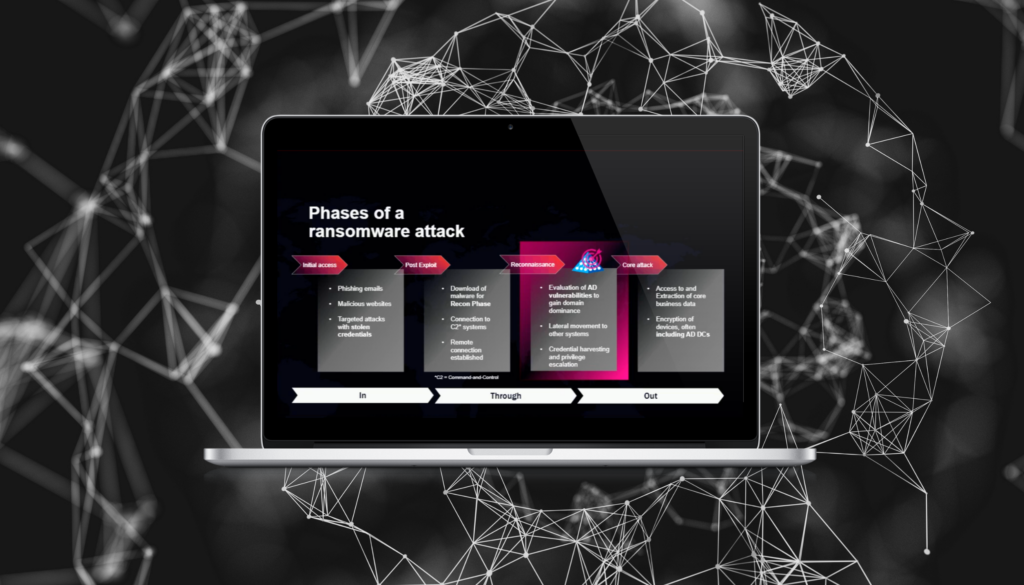

Dans le contexte actuel des menaces, les pirates informatiques ciblent en priorité les systèmes de gestion des identités et des accès tels que Active Directory (AD) de Microsoft, car ceux-ci détiennent les clés du royaume dans la plupart des entreprises. En d'autres termes, compromettre AD revient à contrôler l'organisation. C'est pourquoi les stratégies modernes de cyber-résilience doivent se concentrer sur la sécurité, la surveillance et...

NIS2 et votre infrastructure d'identité

La mise en conformité avec la directive NIS2 de l'UE exige de mettre l'accent sur la sécurisation des systèmes d'identité, qui sont devenus un champ de bataille essentiel pour les cyberdéfenseurs et les cyberattaquants.

ECC-2 et votre infrastructure d'identité

Les contrôles ECC-2 de l'Arabie saoudite fournissent des pratiques de cybersécurité complètes et normalisées pour les organisations publiques et privées. Une grande partie de ces orientations s'applique en particulier aux systèmes d'identité, source d'accès et d'authentification pour la plupart des systèmes d'entreprise critiques.

Exigences de l'Alliance des cinq yeux en matière de sécurité de l'identité : Ce que les agences fédérales doivent savoir

Les agences de cybersécurité de l'alliance Five Eyes, notamment la Cybersecurity Infrastructure and Security Agencies (CISA) et la National Security Agency (NSA), ont exhorté les organisations à renforcer les contrôles de sécurité pour Active Directory (AD), une cible de choix pour les cyberattaquants. Dans "Detecting and Mitigating Active Directory Compromises", les agences ont mis en évidence plus de...

Combler le fossé pour les agences gouvernementales : 5 façons d'automatiser la cyber-résilience

- Semperis

- 19 mai 2025

La continuité opérationnelle dépend de la résilience cybernétique. Maintenir cette résilience peut s'avérer délicat lorsque les ressources sont limitées. Les attaquants le savent et sont habiles à tourner à leur avantage la rotation du personnel et les lacunes technologiques. L'infrastructure d'identité, généralement Microsoft Active Directory, est le moyen préféré des attaquants pour propager des logiciels malveillants, accroître les privilèges et faire preuve de persévérance...

DORA et votre infrastructure d'identité

Il est essentiel de comprendre les implications de la loi sur la résilience opérationnelle numérique (DORA), à la fois pour répondre aux exigences réglementaires et pour protéger votre infrastructure d'identité. Ce livre blanc fournit des informations détaillées sur les exigences de la loi DORA et des stratégies pratiques pour améliorer votre conformité et la résilience de votre organisation. Ce qu'il y a dedans : Le paysage des menaces émergentes : Explorez les dernières...

Pourquoi votre AD est-il une cible facile pour les pirates informatiques ?

- Semperis

Active Directory (AD) reste une pierre angulaire pour de nombreuses organisations, à la fois sur site et intégré avec Microsoft Entra ID dans le nuage. Il est alarmant de constater que 90 % des cyberattaques ciblent AD, le système d'identité central de la plupart des entreprises. Semperis propose une protection complète pour AD sur site et Entra ID, offrant une défense continue contre les menaces basées sur l'identité avant,...

Comment récupérer Active Directory quand chaque seconde compte

- Semperis

Microsoft Active Directory (AD) est une cible privilégiée des cyberattaquants. Lorsque l'AD tombe en panne, vos opérations en pâtissent également. Pourtant, la plupart des organisations ne disposent pas d'un plan de reprise spécifique à AD ou s'appuient sur une reprise manuelle, ce qui peut prendre des jours, voire des semaines. L'audit de votre sécurité AD et le maintien d'un plan de réponse aux incidents solide...