Forest Druid

Marty Momdjian parla di Ready1 ISMG Studio al RSAC 2025

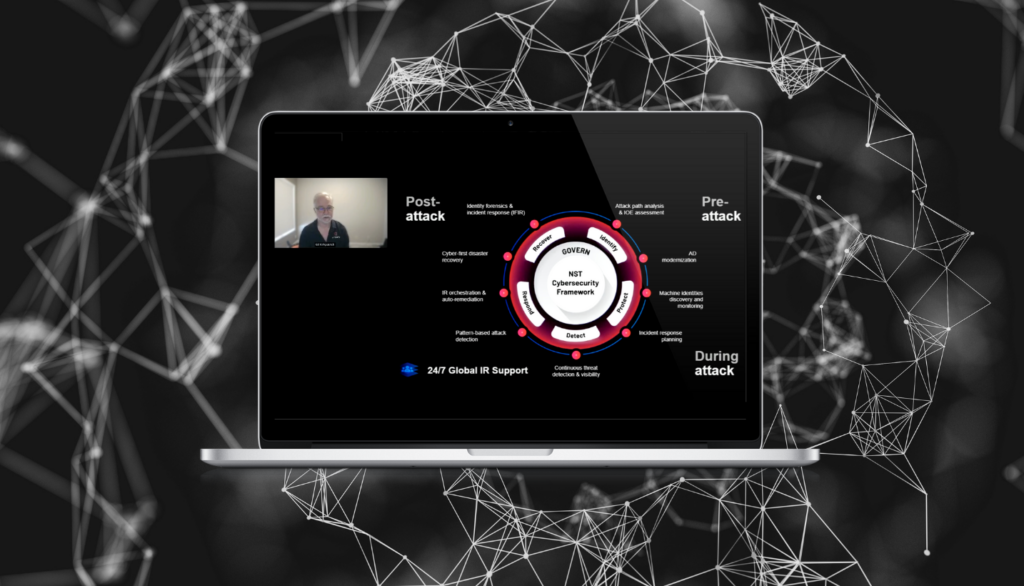

Marty Momdian, vicepresidente esecutivo della divisione Servizi e Ready1 presso Semperis, sottolinea il ruolo fondamentale della risposta agli incidenti nel campo della sicurezza informatica, mettendo in evidenza l'importanza della resilienza di fronte alle minacce informatiche.

Alex Weinert siede con Anne Delaney di ISMG alla RSAC 2025

- Semperis

- 24 luglio 2025

Per Alex Weinert, essere una forza per il bene significa potenziare la resilienza informatica, ovvero la capacità non solo di rispondere agli incidenti informatici, ma anche di riprendersi veramente. In questa intervista con Anna Delaney di ISMG, spiega l'importanza di concentrarsi sulla sicurezza delle identità e cosa significa coltivare una mentalità di resilienza.

Sicurezza e ripristino AD: Domande che necessitano di risposte

- Semperis

- 13 giugno 2025

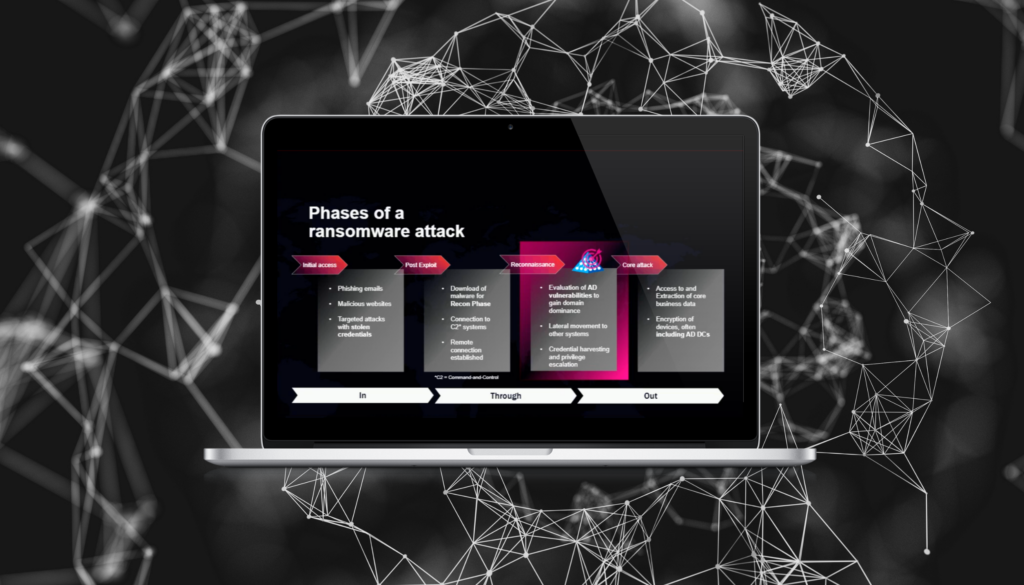

Nell'attuale panorama delle minacce, gli aggressori danno la priorità ai sistemi di gestione delle identità e degli accessi come Active Directory (AD) di Microsoft, perché questi sistemi detengono le chiavi del regno nella maggior parte delle aziende. In altre parole: compromettendo AD, si controlla l'organizzazione. Ecco perché le moderne strategie di resilienza informatica devono concentrarsi sulla sicurezza, il monitoraggio e...

NIS2 e l'infrastruttura di identità

La conformità alla direttiva NIS2 dell'UE richiede un'attenzione particolare alla sicurezza dei sistemi di identità, che sono diventati un campo di battaglia fondamentale per i difensori e gli aggressori informatici.

ECC-2 e la vostra infrastruttura di identità

I controlli ECC-2 dell'Arabia Saudita forniscono pratiche di cybersecurity complete e basate su standard per le organizzazioni pubbliche e private. Gran parte delle linee guida si applicano in particolare ai sistemi di identità, fonte di accesso e autenticazione per la maggior parte dei sistemi aziendali critici.

Requisiti di sicurezza dell'identità dell'Alleanza Five Eyes: Cosa devono sapere le agenzie federali

Le agenzie di sicurezza informatica dell'alleanza Five Eyes, tra cui la Cybersecurity Infrastructure and Security Agencies (CISA) e la National Security Agency (NSA), hanno esortato le organizzazioni a rafforzare i controlli di sicurezza per Active Directory (AD), un obiettivo primario per gli aggressori informatici. In "Detecting and Mitigating Active Directory Compromises", le agenzie hanno evidenziato più di...

Colmare il divario per le agenzie governative: 5 modi per automatizzare la resilienza informatica

- Semperis

- 19 maggio 2025

La continuità operativa dipende dalla resilienza informatica. Mantenere tale resilienza può essere difficile quando le risorse sono scarse. Gli aggressori lo sanno e sono abili a sfruttare a proprio vantaggio il turnover del personale e le lacune tecnologiche. Il mezzo preferito dagli attaccanti per diffondere il malware, aumentare i privilegi e stabilire la perseveranza è l'infrastruttura di identità, tipicamente Microsoft Active Directory...

DORA e la vostra infrastruttura di identità

Comprendere le implicazioni del Digital Operational Resilience Act (DORA) è fondamentale, sia per soddisfare i requisiti normativi che per salvaguardare la vostra infrastruttura di identità. Questo white paper fornisce una visione completa dei requisiti del DORA e delle strategie pratiche per migliorare la conformità e la resilienza della vostra organizzazione. Cosa contiene: Panorama delle minacce emergenti: Esplora le ultime...

Perché il vostro AD è un bersaglio facile per gli hacker?

- Semperis

Active Directory (AD) rimane una pietra miliare per molte organizzazioni, sia in sede che integrata con Microsoft Entra ID nel cloud. È allarmante che il 90% dei cyberattacchi prenda di mira AD, il sistema di identità centrale per la maggior parte delle aziende. Semperis fornisce una protezione completa per AD on-premises e Entra ID, offrendo una difesa continua contro le minacce basate sull'identità prima,...

Come recuperare Active Directory quando ogni secondo è importante

- Semperis

Microsoft Active Directory (AD) è un obiettivo chiave per i cyberattaccanti. Quando l'AD si blocca, si blocca anche la vostra attività. Tuttavia, la maggior parte delle organizzazioni non dispone di un piano di ripristino specifico per AD o si affida al ripristino manuale, che può richiedere giorni, se non settimane. La verifica della sicurezza di AD e il mantenimento di un solido piano di risposta agli incidenti...