Detección de amenazas a la identidad y respuesta

Categorías

- Copia de seguridad y recuperación de Active Directory (69)

- Seguridad de Active Directory (239)

- Seguridad AD 101 (18)

- Herramientas comunitarias (26)

- Gestión de crisis (5)

- Modernización de directorios (9)

- Desde el frente (70)

- Protección híbrida de la identidad (85)

- Catálogo de ataques a la identidad (32)

- Detección y respuesta ante amenazas a la identidad (170)

- Nuestra misión: Ser una fuerza del bien (14)

- Purple Knight (6)

- Universidad Semperis (5)

- La perspectiva del CISO (18)

- Investigación sobre amenazas (79)

- Sin categoría (3)

Las mejores conferencias sobre ciberseguridad para profesionales de la seguridad de la identidad en 2026

- Semperis

- 30 de diciembre de 2025

Para cualquiera que proteja sistemas de identidad híbridos, el aprendizaje continuo y la participación en la comunidad cibernética son fundamentales. A continuación, presentamos nuestra selección de conferencias que se centran específicamente en la seguridad de la identidad y en los conocimientos técnicos que necesita para adelantarse a las amenazas.

Defensa contra el ransomware en 2026: lo que los CISO deben saber

- Sean Deuby | Tecnólogo principal, América

- 23 de diciembre de 2025

La forma más rápida de convertir un incidente cibernético en una interrupción del negocio es a través del compromiso del sistema de identidad. El ransomware sigue aprovechando ese hecho, y las consecuencias son reales. A continuación se presentan medidas prácticas y aptas para la junta directiva que los CISO pueden tomar para aumentar la resiliencia cuando se producen esos ataques.

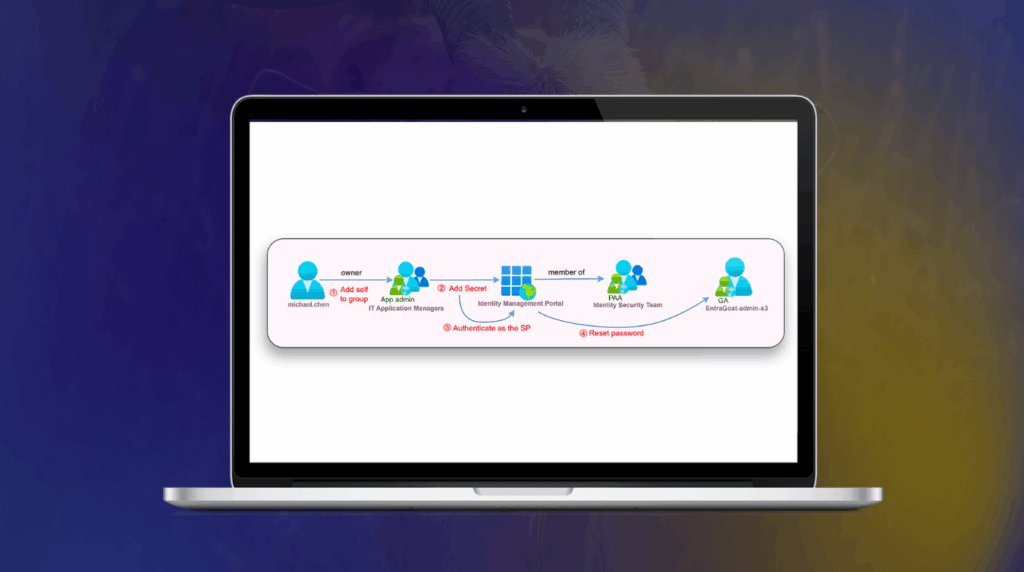

EntraGoat Escenario 3: Explotando la Propiedad de Grupo en Entra ID

- Jonathan Elkabas y Tomer Nahum

Sumérjase en el Escenario 3 de EntraGoat, donde descubrirá cómo las características individualmente legítimas de Entra ID, cuando se combinan con la propiedad de grupo mal configurada, pueden caer en cascada en una cadena de escalada de privilegios que eleva una cuenta de bajo nivel a una amenaza para todo el inquilino.

Aprovechamiento de SPN fantasma y reflejo Kerberos para elevar privilegios en servidores SMB

- Andrea Pierini

Cuando los Service Principal Names (SPNs) mal configurados y los permisos por defecto se alinean, los atacantes pueden explotar la reflexión de Kerberos para obtener acceso a nivel de SISTEMA de forma remota. Incluso con la actualización de seguridad de Microsoft, los SPN fantasma pueden seguir acechándole. Sepa por qué.

Desbloquear la inigualable resistencia de la identidad: La asociación Semperis-Cohesity

- Chris Salzgeber | Exgerente de Producto, Integraciones

La asociación Semperis-Cohesity es la convergencia de dos líderes del sector, cada uno con una experiencia singular. Con Cohesity Identity Resilience, las organizaciones pueden confiar en que sus sistemas de identidad críticos son seguros y recuperables.

EntraGoat Escenario 6: Explotación de la Autenticación Basada en Certificados para Hacerse Pasar por el Administrador Global en Entra ID

- Jonathan Elkabas y Tomer Nahum

Nota del editor Este escenario forma parte de una serie de ejemplos que demuestran el uso de EntraGoat, nuestro entorno de simulación Entra ID. Puede leer una visión general de EntraGoat y su valor aquí. El Escenario 6 del EntraGoat detalla una técnica de escalamiento de privilegios en el Entra ID de Microsoft donde...

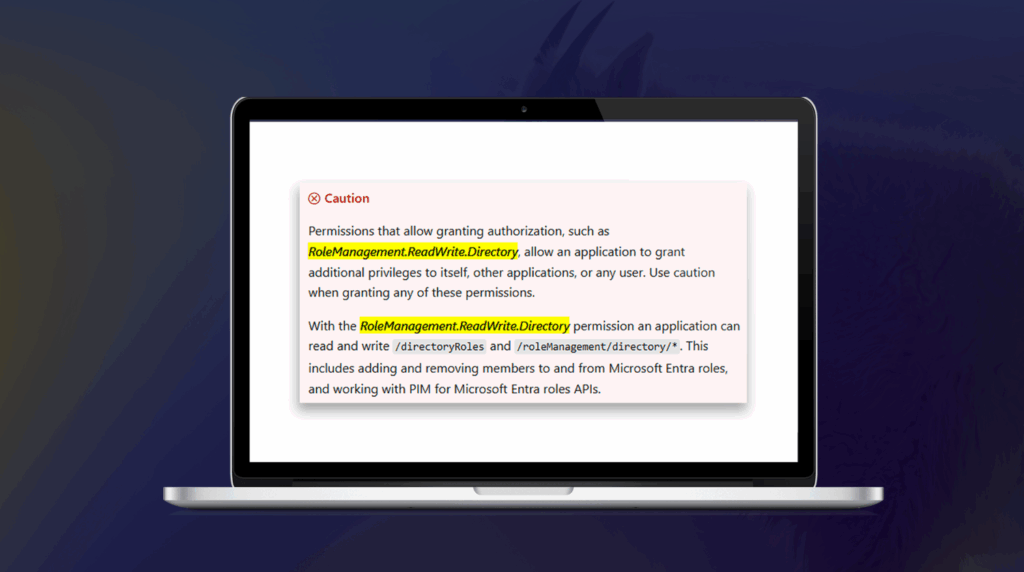

EntraGoat Escenario 2: Explotación de Permisos Gráficos Exclusivos para Aplicaciones en Entra ID

- Jonathan Elkabas y Tomer Nahum

En nuestro segundo escenario de ataque EntraGoat, sigue los pasos de un certificado filtrado descuidadamente para capturar la contraseña de administrador global y comprometer por completo el Entra ID.

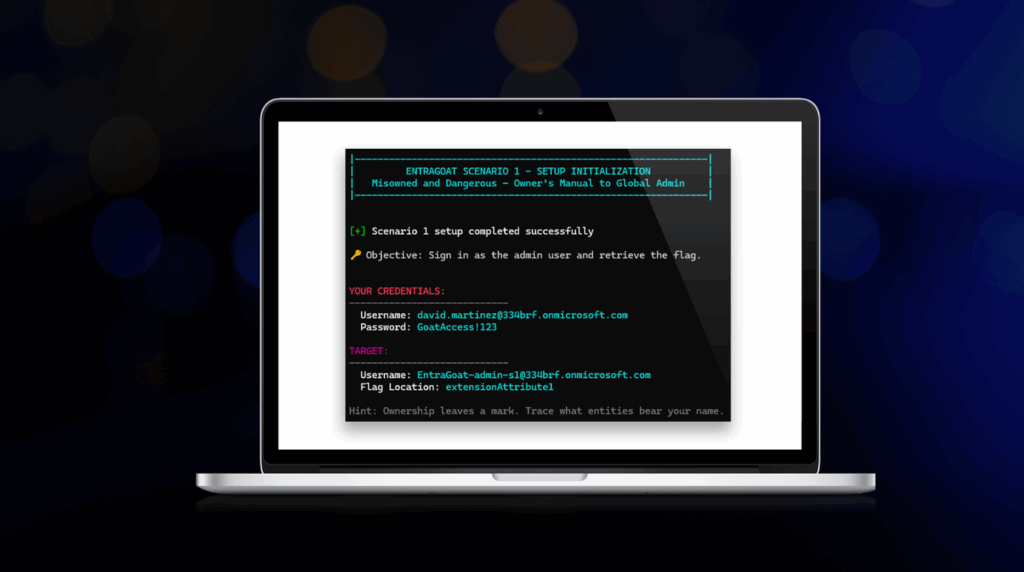

EntraGoat Escenario 1: Abuso de la titularidad principal del servicio en Entra ID

- Jonathan Elkabas y Tomer Nahum

¿Cómo puede una cuenta comprometida de un usuario con pocos privilegios explotar la propiedad principal del servicio y completar una toma de posesión del inquilino Entra ID? Descúbralo cuando se sumerja en el Escenario 1 de EntraGoat.