Deteção e resposta a ameaças de identidade

Categorias

- Cópia de segurança e recuperação do Active Directory (69)

- Segurança do Active Directory (239)

- Segurança AD 101 (18)

- Ferramentas da comunidade (26)

- Gestão de crises (5)

- Modernização de directórios (9)

- Da linha da frente (70)

- Proteção híbrida de identidade (85)

- Catálogo de ataques de identidade (32)

- Detecção e resposta a ameaças à identidade (170)

- A nossa missão: Ser uma força para o bem (14)

- Purple Knight (6)

- Universidade Semperis (5)

- A perspetiva do CISO (18)

- Investigação sobre ameaças (79)

- Sem categoria (3)

As melhores conferências sobre segurança cibernética para profissionais de segurança de identidade em 2026

- Semperis

- 30 de dezembro de 2025

Para quem protege sistemas de identidade híbridos, o aprendizado contínuo e o envolvimento com a comunidade cibernética são essenciais. Aqui estão as nossas principais sugestões de conferências que oferecem um foco preciso na segurança de identidade — e o conhecimento técnico necessário para se manter à frente das ameaças.

Defesa contra ransomware em 2026: o que os CISOs precisam saber

- Sean Deuby | Tecnólogo Principal, Américas

- 23 de dezembro de 2025

A maneira mais rápida de transformar um incidente cibernético numa interrupção dos negócios é através do comprometimento do sistema de identidade. O ransomware continua a explorar esse facto — e as consequências são reais. Aqui estão algumas medidas práticas que os CISOs podem tomar para aumentar a resiliência quando esses ataques acontecem.

EntraGoat Cenário 3: Explorando a propriedade do grupo em Entra ID

- Jonathan Elkabas e Tomer Nahum

Mergulhe no EntraGoat Cenário 3, onde você descobrirá como os recursos Entra ID individualmente legítimos, quando combinados com a propriedade de grupo mal configurada, podem entrar em cascata em uma cadeia de escalonamento de privilégios que eleva uma conta de baixo nível a uma ameaça em todo o locatário.

Explorando SPNs Fantasma e Reflexão Kerberos para Elevação de Privilégio do Servidor SMB

- Andrea Pierini

Quando os Service Principal Names (SPNs) mal configurados e as permissões predefinidas se alinham, os atacantes podem explorar a reflexão Kerberos para obter acesso remoto ao nível do SISTEMA. Mesmo com a atualização de segurança da Microsoft, os SPNs fantasma podem continuar a assombrá-lo. Saiba porquê.

Desbloqueando uma Resiliência de Identidade Incomparável: A parceria Semperis-Cohesity

- Chris Salzgeber | Ex-gestor de produto, Integrações

A parceria Semperis-Cohesity é a convergência de dois líderes do sector, cada um com uma experiência singular. Com o Cohesity Identity Resilience, as organizações podem ter a certeza de que os seus sistemas de identidade críticos estão seguros e são recuperáveis.

EntraGoat Cenário 6: Explorando a autenticação baseada em certificado para se passar por administrador global no Entra ID

- Jonathan Elkabas e Tomer Nahum

Nota do editor Este cenário faz parte de uma série de exemplos que demonstram a utilização do EntraGoat, o nosso ambiente de simulação Entra ID. Você pode ler uma visão geral do EntraGoat e seu valor aqui. Autorização de desvio de certificado - acesso à raiz concedido O cenário 6 do EntraGoat detalha uma técnica de escalonamento de privilégios no Microsoft Entra ID em que...

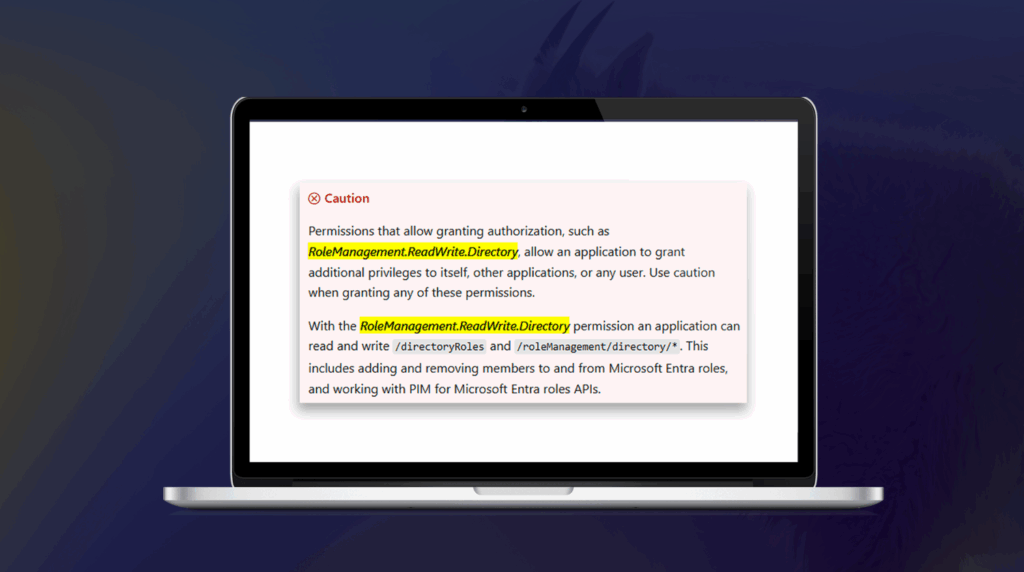

EntraGoat Cenário 2: Explorando permissões de gráficos somente para aplicativos no Entra ID

- Jonathan Elkabas e Tomer Nahum

Em nosso segundo cenário de ataque EntraGoat, siga as etapas de um certificado vazado descuidadamente para capturar a senha de administrador global - e o comprometimento total da ID Entra.

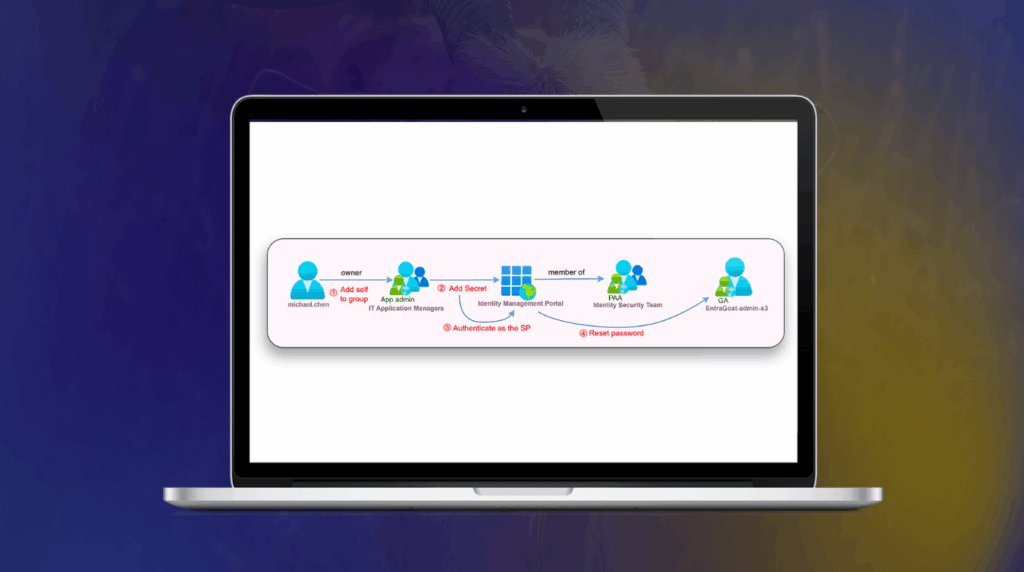

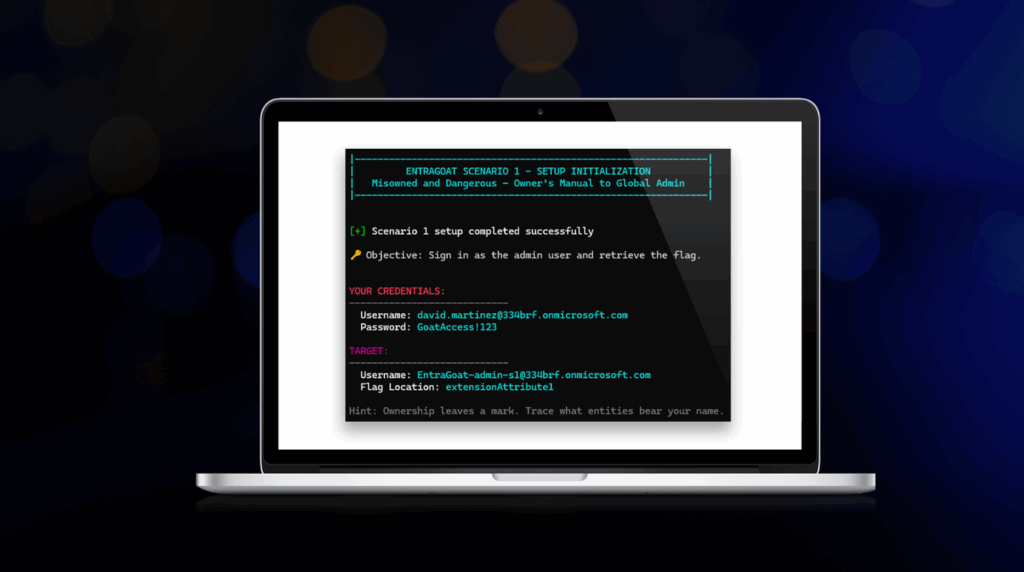

EntraGoat Cenário 1: Abuso de propriedade do principal de serviço no Entra ID

- Jonathan Elkabas e Tomer Nahum

Como uma conta de usuário com baixo privilégio comprometida pode explorar a propriedade principal do serviço - e concluir uma aquisição de locatário Entra ID? Descubra quando mergulhar no Cenário 1 do EntraGoat.