Active Directory Sicherheit

Kategorien

- Sicherung und Wiederherstellung von Active Directory (69)

- Active Directory-Sicherheit (239)

- AD-Sicherheit 101 (18)

- Community-Tools (26)

- Krisenmanagement (5)

- Verzeichnis-Modernisierung (9)

- Von der Frontlinie (70)

- Hybrider Identitätsschutz (84)

- Katalog der Identitätsangriffe (32)

- Erkennung und Reaktion auf Identitätsbedrohungen (169)

- Unser Auftrag: Eine Kraft für das Gute sein (14)

- Purple Knight (6)

- Semperis Universität (5)

- Die Perspektive des CISO (18)

- Bedrohungsforschung (79)

- Uncategorized (3)

Ransomware-Abwehr im Jahr 2026: Was CISOs wissen müssen

- Sean Deuby | Leitender Technologe, Amerika

- 23. Dezember 2025

Der schnellste Weg, einen Cybervorfall in einen Geschäftsausfall zu verwandeln, ist die Kompromittierung des Identitätssystems. Ransomware nutzt diese Tatsache weiterhin aus – und die Folgen sind real. Hier sind praktische, vorstandsreife Maßnahmen, die CISOs ergreifen können, um die Widerstandsfähigkeit bei solchen Angriffen zu erhöhen.

Ausnutzung von Ghost SPNs und Kerberos-Reflexion für SMB Server Privilegienerweiterung

- Andrea Pierini

Wenn falsch konfigurierte Service Principal Names (SPNs) und Standardberechtigungen übereinstimmen, können Angreifer die Kerberos-Spiegelung ausnutzen, um aus der Ferne Zugriff auf SYSTEM-Ebene zu erhalten. Trotz des Sicherheitsupdates von Microsoft können Sie immer noch von Ghost SPNs heimgesucht werden. Erfahren Sie warum.

Unübertroffene Widerstandsfähigkeit von Identitäten erschließen: Die Partnerschaft zwischen Semperis und Cohesity

- Herr Chris Salzgeber | Ehemaliger Produktmanager, Integrationen

Die Partnerschaft zwischen Semperis und Cohesity ist der Zusammenschluss von zwei Branchenführern mit jeweils einzigartigem Fachwissen. Mit Cohesity Identity Resilience können Unternehmen darauf vertrauen, dass ihre wichtigen Identitätssysteme sicher und wiederherstellbar sind.

Wie Sie Servicekonten sichern: Schutz der Achillesferse der Identitätssicherheit

- Ran Harel

Die Absicherung von Dienstkonten ist für die Sicherheit von Identitätssystemen unerlässlich, aber in der Praxis ist sie sehr zeit- und ressourcenaufwändig. Erfahren Sie, warum Dienstkonten eine hartnäckige Sicherheitslücke sind - und wie Sie sie schließen können.

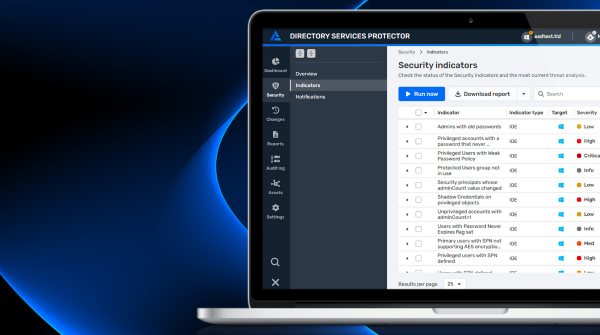

Verbessern Sie die hybride AD-Sicherheit mit automatisierter Reaktion und optimierter Verwaltung

- Eran Gewurtz | Direktor für Produktmanagement

Servicekonten sind leicht falsch zu konfigurieren, schwer zu überblicken und werden oft vergessen, was sie zu idealen Einstiegspunkten für Cyberangreifer macht. Erfahren Sie, wie DSP Ihre Möglichkeiten zur Erkennung, Überwachung, Steuerung und zum Schutz von Servicekonten erweitert.

Golden dMSA: Was ist die Umgehung der dMSA-Authentifizierung?

- Adi Malyanker | Sicherheitsforscher

Delegated Managed Service Accounts sollen die Verwaltung von Dienstkonten revolutionieren. Forscher von Semperis haben jedoch einen kritischen Designfehler entdeckt, den Angreifer für Persistenz und Privilegienerweiterung in AD-Umgebungen mit dMSAs ausnutzen können. Erfahren Sie mehr über Golden dMSA und seine Risiken.

Wie man BadSuccessor blockiert: Das Gute, das Schlechte und das Hässliche der dMSA-Migration

- Jorge de Almeida Pinto

Die BadSuccessor-Privilegieneskalationstechnik stellt ein ernstes Risiko für Active Directory-Umgebungen dar, die delegierte Managed Service Accounts verwenden. Erfahren Sie, wie die Blockierung der dMSA-Migration Angreifer daran hindert, ein dMSA zu missbrauchen, um eine AD-Domäne zu übernehmen.

Identity Security Posture verstehen: Sehen Sie das Gesamtbild Ihrer hybriden Umgebung

- Sean Deuby | Leitender Technologe, Amerika

Das Streben nach Cybersicherheitsreife erfordert mehr als nur das Umlegen eines Schalters. Um eine starke Identitätssicherheit aufrechtzuerhalten, sollten Sie zunächst einen umfassenderen Blick auf die komplexen Faktoren werfen, die Ihr Identitäts-Ökosystem beeinflussen.