In Active Directory (AD)-Umgebungen können Policy (GPOs) zur Konfiguration von Anmeldeskripten verwendet werden. Diese Skripte können leistungsstarke Werkzeuge zur Verwaltung und Automatisierung des Anmeldevorgangs für Benutzer und Computer in der AD-Umgebung sein. Sie können solche Skripte jedem GPO innerhalb der Organisation zuweisen und dort ablegen. Ein großes Unternehmen verfügt möglicherweise über Dutzende oder sogar Hunderte von GPOs, von denen jedes ein oder mehrere Skripte für die Anmeldung, Abmeldung, den Systemstart und das Herunterfahren enthält; zusammen können diese verwendet werden, um viele Aspekte der Benutzerprofile, Desktop-Anwendungen und Einstellungen sowie vieles mehr zu steuern.

Aber wie bei den meisten Vorteilen von Active Directory gibt es auch hier einen Haken.

Da sich Ihre AD-Umgebung im Laufe der Zeit weiterentwickelt und verändert, nimmt die Komplexität der GPOs, die Domänen, Standorten oder Organisationseinheiten (OUs) zugewiesen sind, zu. Im Laufe der Zeit und je mehr Objekte hinzugefügt werden und je mehr Hände die AD-Umgebung berühren, kann das, was einmal eine gut dokumentierte und gut überwachte GPO-Struktur war, schwierig zu verwalten, zu bewerten und zu kontrollieren sein. Cyberangreifer wissen das und nutzen schlecht gepflegte Anmeldeskripte aus.

Was sind GPO-Anmeldeskripte?

GPO-Anmeldeskripte sind eine Reihe von Befehlen oder Anweisungen, die automatisch ausgeführt werden, wenn sich ein Benutzer an einem Computer anmeldet. Sie können diese Skripts verwenden, um Netzlaufwerke zuzuordnen, Drucker zuzuweisen, bestimmte Anwendungen auszuführen und andere Aufgaben auszuführen, die während des Anmeldevorgangs erforderlich sind.

Um ein GPO-Anmeldeskript zu konfigurieren, müssen Sie zunächst ein neues GPO erstellen oder ein vorhandenes GPO bearbeiten, das für die Benutzer oder Computer gilt, die Sie konfigurieren möchten. Nachdem Sie das GPO auf der entsprechenden Domänen-, Standort- oder OU-Ebene verknüpft haben, können Sie mithilfe des Policy das Skript angeben, das ausgeführt werden soll. Sobald Sie ein GPO mit dem richtigen Anmeldeskript konfiguriert haben, wird es auf alle Benutzer oder Computer angewendet, für die das GPO bestimmt ist.

Skripte sind nicht auf den Anmeldevorgang beschränkt. Sie können auch Abmeldeskripte zuweisen, die ausgeführt werden, wenn sich ein Benutzer von seinem Computer abmeldet. Ebenso können Sie Startup- oder Shutdown-Skripte zuweisen, die ausgeführt werden, wenn der Computer neu gestartet bzw. heruntergefahren wird. In diesem Beitrag geht es speziell um Anmeldeskripte, aber das gleiche Konzept gilt für alle Arten von GPO-zugewiesenen Skripten.

Wie funktionieren die Anmeldeskripte?

Jedes GPO hat eine zugehörige Datei scripts.ini. Diese Datei ist im Grunde eine Konfigurationsdatei, die automatisch erstellt wird, wenn ein GPO in AD erstellt wird. In der Datei werden Informationen zu den Skripten gespeichert, die dem GPO zugewiesen sind, einschließlich des Pfads zum Speicherort des Skripts auf der Festplatte und der Angabe, ob es während des Anmelde-, Abmelde-, Start- oder Herunterfahrvorgangs ausgeführt werden soll.

Die Datei „scripts.ini“ wird im Ordner „SYSVOL“ auf jedem domain controller DC) gespeichert und auf alle DCs in der Domäne repliziert. Wenn sich ein Benutzer an einem domänengebundenen Computer anmeldet, wird die Datei „scripts.ini“ jedes relevanten Gruppenrichtlinienobjekts (GPO) gelesen, um festzustellen, welche Skripte ausgeführt werden sollen.

Die Datei scripts.ini bietet einen zentralen Speicherort für Informationen über die einem GPO zugewiesenen Skripte. Dies erleichtert die Verwaltung und Aktualisierung von Skripten über mehrere GPOs hinweg und trägt dazu bei, dass die richtigen Skripte während des Anmeldevorgangs ausgeführt werden.

So konfigurieren Sie ein GPO-Anmeldeskript:

- Öffnen Sie Policy Gruppen Policy .

- Navigieren Sie zum Abschnitt Benutzerkonfiguration oder Computerkonfiguration, je nachdem, ob Sie das Anmeldeskript auf Benutzer oder Computer anwenden möchten.

- Gehen Sie zum Abschnitt Windows-Einstellungen.

- Wählen Sie Skripte (An-/Abmelden).

- Geben Sie den Pfad zu dem Skript an, das Sie während des Anmeldevorgangs ausführen möchten.

Immer wenn sich ein Benutzer an einem Computer anmeldet, auf den sich das GPO auswirkt, wird das entsprechende Skript automatisch ausgeführt, je nach Typ und Zuordnung des Skripts. Ein Anmeldeskript wird auf jedem Computer ausgeführt, an dem sich der Benutzer anmeldet; ein Startskript wird unabhängig von dem Benutzer ausgeführt, der sich an dem Computer anmeldet (je nachdem, wie Sie das GPO zugewiesen haben).

Anmeldeskripte und AD-Sicherheit

Policy stellen ein häufiges Risiko für Unternehmen dar, die Active Directory einsetzen. Die Befragten unseres jüngsten Purple Knight gaben eine Gesamtbewertung Policy von lediglich 63 Punkten an – eine Note, die gerade noch ausreicht. Angesichts des potenziellen Einflusses, den Anmeldeskripte auf die Computer, Benutzer, Ressourcen, Dienste, Anwendungen und Daten des Unternehmens haben, ist die Gewährleistung ihrer Sicherheit und Integrität von entscheidender Bedeutung.

Um die Sicherheit Ihrer Anmeldeskripte zu überwachen, müssen Sie alle GPOs auflisten, diese GPOs analysieren und die Pfade der Anmeldeskripte finden. Um das Risiko eines unbefugten Zugriffs und potenzieller Sicherheitsverletzungen zu minimieren, müssen Sie sicherstellen, dass die Anmeldeskripte wohlgeformt sind, überwacht werden und in sicheren Pfaden liegen.

Angreifer, die die Erlaubnis erhalten, ein Anmeldeskript zu ändern, können das Skript manipulieren, um neue Dateien in den Skriptpfaden zu erstellen. Auf diese Weise können sie Malware im Pfad platzieren, was nicht nur zur Zerstörung von Daten oder zur Verschlüsselung zu Lösegeldzwecken führt, sondern auch zu einer dauerhaften Präsenz auf den Zielrechnern. Eine solche Persistenz ermöglicht es Angreifern, selbst nach einem Neustart Zugriff auf Ihre Systeme zu erhalten.

Worauf sollten Sie bei der Bewertung von Anmeldeskripten achten? Bestimmen Sie als Ausgangspunkt:

- ob ein nicht bekannter SID-Benutzer (z. B. ein Benutzer, der nicht Mitglied der Gruppe Domänenadministratoren ist) Berechtigungen für den Pfad des Skripts hat

- Für welche OUs das GPO gilt

- Welche Vererbungs- oder Durchsetzungseinstellungen für das GPO gelten

Überprüfen Sie außerdem die Datei scripts.ini in jedem GPO und die Berechtigungen für den Pfad.

Eine regelmäßige, kontinuierliche Überwachung aller Anmeldeskripte ist für die AD-Sicherheit unerlässlich. Um diese Aufgabe zu erleichtern, können Sie Tools wie Purple Knight oder Semperis Directory Services Protector ( DSP). Diese Tools können alle GPOs aufzählen, sie analysieren, alle Skripte finden, die von den GPOs konfiguriert werden, die Skriptpfade untersuchen und diese Informationen dann in einem generierten Bericht anzeigen.

Minderung des Risikos von Anmeldeskripten

Um das mit Anmeldeskripten verbundene Risiko zu minimieren:

- Prüfen Sie den GPO-Bericht und skizzieren Sie die Ergebnisse.

- Entfernen Sie alle unnötigen Skripte aus den GPOs in Ihrer Umgebung.

- Nehmen Sie alle erforderlichen Änderungen an den Berechtigungen vor, die den gemeldeten Pfaden und Dateinamen zugewiesen sind.

- Scannen Sie die AD-Umgebung erneut, um festzustellen, ob zusätzliche Änderungen erforderlich sind.

Risikominderung bei Anmeldeskripten mit Purple Knight

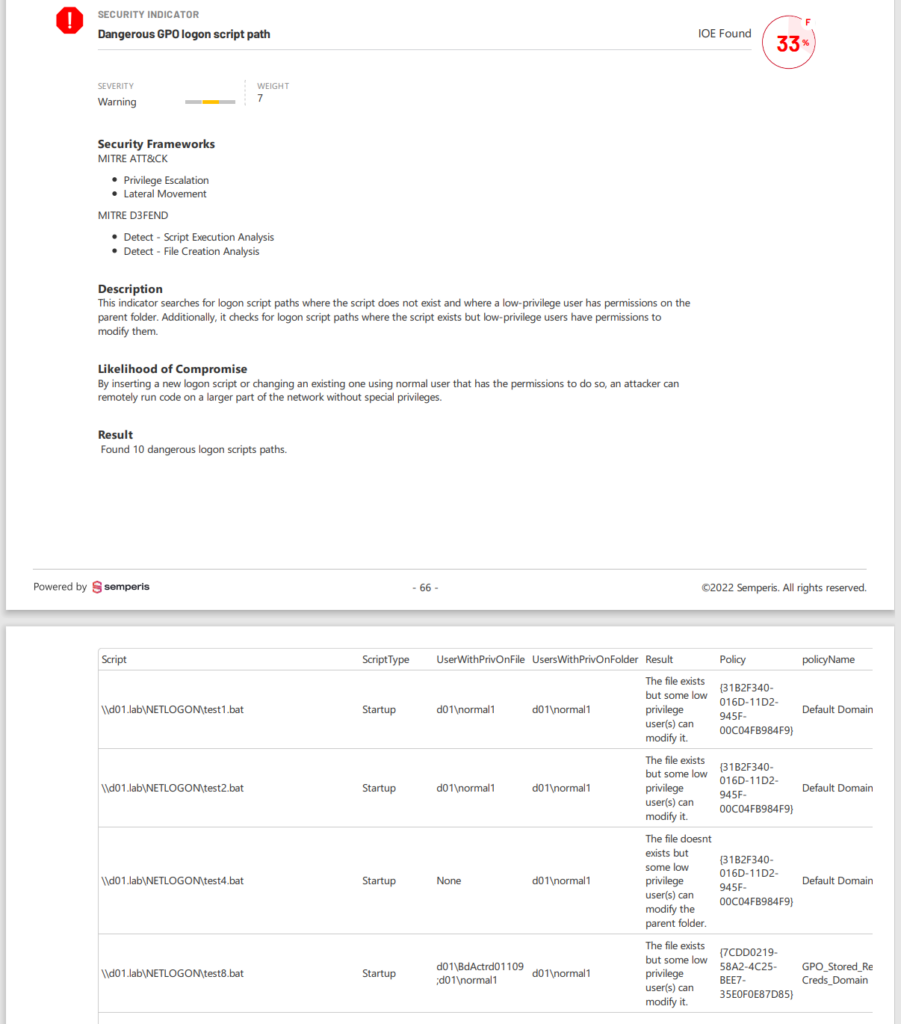

Abbildung 1 zeigt die Ergebnisse einer Überprüfung von Purple Knight , bei der mehrere Probleme in GPO-Anmeldeskripten und deren Pfaden gefunden wurden.

Der Bericht zeigt an, welche GPOs die Skripte zugewiesen haben, ob die Datei existiert und ob nicht bekannten SIDs irgendwelche Berechtigungen zugewiesen sind, die überprüft werden sollten.

Risikominderung bei Anmeldeskripten mit DSP

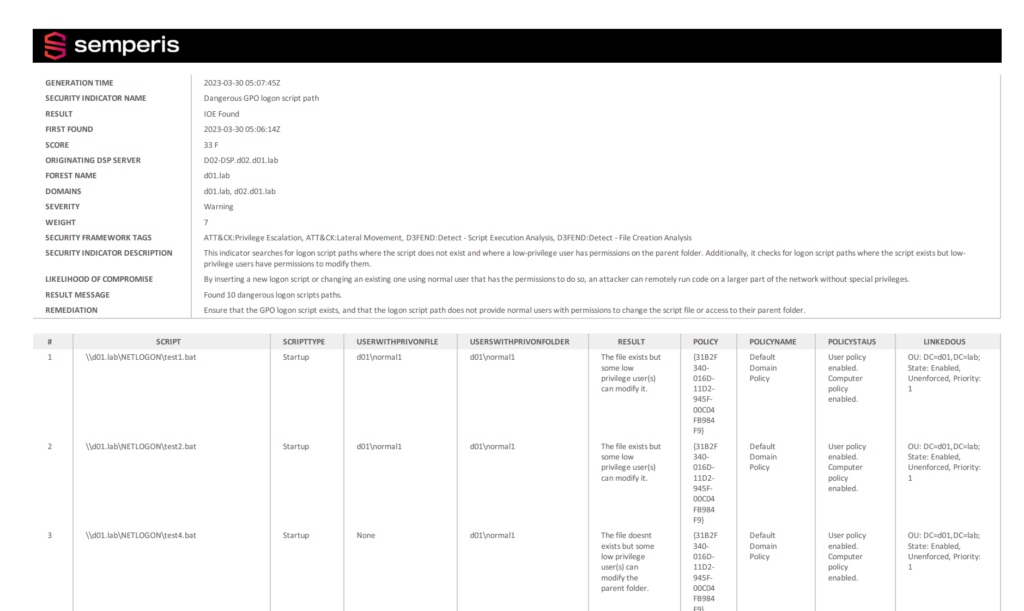

Abbildung 2 zeigt einen DSP Scanbericht.

Dieser Bericht erläutert das Konzept hinter den Indikatoren, die Ergebnisse des Scans und die vorgeschlagenen Abhilfemaßnahmen.

AD-Sicherheit: eine ständige Aufgabe

Unabhängig davon, wie Sie die GPO-Anmeldeskripte überwachen, sollten Sie AD regelmäßig überprüfen, um sicherzustellen, dass keine unbefugten Änderungen an den Berechtigungen vorgenommen wurden und dass keine unkontrollierten Skripte zu den GPOs hinzugefügt wurden. Wenn Sie diese Aufgabe auf Ihre To-Do-Liste setzen, können Sie Ihr Unternehmen vor dem Schmerz eines erfolgreichen Cyberangriffs bewahren.